Crew.ai vs Langchain: Důkladný pohled na multiagentní frameworky

Prozkoumejte multiagentní frameworky Crew.ai a Langchain. Crew.ai vyniká v kolaboraci a dělení úloh, ideální pro komplexní simulace, zatímco Langchain je silný ...

OpenClaw vyvolal bezpečnostní krizi a dva konkurenční frameworky. IronClaw přináší izolaci založenou na Rustu a nulovou telemetrii; NemoClaw obaluje OpenClaw v NVIDIA kernel sandbox. Zde je jejich porovnání.

Ekosystém „claw" se za pouhých asi čtyři měsíce změnil z osobního projektu Petera Steinbergera na skutečné podnikové bojiště. OpenClaw se spustil v listopadu 2025, stal se nejrychleji rostoucím úložištěm GitHubu v historii , přitáhl stovky tisíc uživatelů a jeho tvůrce najal OpenAI.

Dlouho to netrvalo a počáteční popularita vyvolala dva nové hlavní konkurenční frameworky — IronClaw od NEAR AI a NemoClaw od NVIDIA. Oba se spustily v průběhu několika týdnů po sobě. Pokud se pokoušíte zjistit, který z nich patří do vašeho stacku a proč, zde je to, co skutečně potřebujete vědět.

OpenClaw je open-source framework AI agenta postaven kolem jednoduché myšlenky dát jazykovému modelu trvalou paměť, přístup k vašim nástrojům a službám a nechat ho pracovat autonomně. Připojuje se k populárním aplikacím pro zasílání zpráv a službám, dokáže psát kód, spouštět příkazy, spravovat vaše soubory, procházet web a mnohem více. Aby mohl začít pracovat, potřebuje jen jednu konverzační zprávu.

Vytvořený rakouským vývojářem Petrem Steinbergerem jako jednohodinový projekt vypálení zvaný Clawdbot v listopadu 2025 (později přebranding na Moltbot, poté OpenClaw po nátlaku na ochranné známky od Anthropic ), projekt překročil 215 000 hvězd GitHubu do února 2026. Přitáhl dva miliony návštěvníků v jednom týdnu a komunita vývojářů začala nasazení jednoduše nazývat „zvedáním humrů."

Architektonicky se OpenClaw spouští jako místní server Node.js. Používá Skills jako modulární stavební bloky, které definují, co agent může dělat. Skills jsou pluginy JavaScript nebo TypeScript, které se spouštějí s plným přístupem k hostitelskému prostředí. Agent si udržuje trvalou paměť mezi relacemi prostřednictvím místního vektorového úložiště a orchestrace více agentů je možná prostřednictvím vnořených volání skills.

Přístup k nástrojům se zpracovává prostřednictvím MCP serverů, což umožňuje snadnou integraci se službami třetích stran. Ale to také znamená, že každý MCP server, který připojíte, zdědí úplnou sadu oprávnění agenta, a to je přesně jádro problému.

Model oprávnění OpenClaw je plochý: neexistuje žádné omezení schopností, žádný sandbox pro jednotlivé skills a žádný rozdíl mezi přístupem pro čtení a zápis k připojeným službám. Skill, který potřebuje přečíst váš kalendář, dostane stejný přístup ke přihlašovacím údajům jako ten, který vám může posílat e-maily. Když je skill načten z ClawHub, provádí se s těmito stejnými oprávněními okamžitě.

Bezpečnostní výzkumníci, kteří skenovali internet, našli více než 30 000 veřejně exponovaných instancí OpenClaw, mnoho z nich běžících bez jakéhokoliv ověřování. Už když se to jmenoval Clawdbot, audit Kasperského projektu identifikoval celkem 512 zranitelností, osm z nich kritických.

CVE-2026-25253 , zveřejněný v únoru 2026, umožňoval jedním kliknutím vzdálené spuštění kódu prostřednictvím krádeže tokenu WebSocket a ovlivnil více než 17 500 internetově exponovaných instancí. Kampaň ClawHavoc, zdokumentovaná společností Koi Security, našla 341 škodlivých skills v ClawHub, registru pluginů OpenClaw, což představuje přibližně 12 % celého tržiště! Aktualizované skenování později toto číslo posunulo nad 800.

Strukturální problém je architektonický: OpenClaw dává jazykovým modelům přímý přístup k souborovému systému, aplikacím pro zasílání zpráv a webovým službám. Když se načte škodlivý skill — nebo když injekce promptu přesvědčí agenta, aby provedl něco, co by neměl, zdědí všechna tato oprávnění. Sám Steinberger uznal , že „dosažení úplné bezpečnosti s velkými jazykovými modely je nedosažitelné" a zdůraznil, že nástroj byl určen pro jednotlivce s technickými znalostmi ke správě těchto rizik.

OpenAI najal Steinbergera v únoru 2026. Projekt přešel na nezávislý nadační model s finanční a technickou podporou OpenAI. Většina známých CVE byla opravena v nedávných verzích, ale konsenzus komunity je, že architektonické napětí mezi užitečností a bezpečností nebylo vyřešeno.

OpenClaw zůstává skvělou volbou pro zkušené uživatele, nadšence a vývojáře, kteří chtějí maximální flexibilitu při porozumění tomu, co podstupují. Ale kvůli bezpečnostním problémům je to hrozná volba pro korporátní případy použití v měřítku nebo použití s vysoce citlivými údaji. Právě tyto problémy vedly k vytvoření IronClaw a NemoClaw.

IronClaw, vyvinutý NEAR AI a oznámený na začátku roku 2026, je runtime agenta inspirovaný OpenClaw přestavěný od nuly v Rustu s bezpečností jako primárním omezením návrhu. Jeho spolutvůrce Illia Polosukhin jej popis jako „agentic harness určený pro bezpečnost."

Použití Rustu eliminuje celé třídy zranitelností v čase kompilace — přetečení vyrovnávací paměti, chyby use-after-free a další problémy s bezpečností paměti. Pro systém orchestrující desítky souběžných volání nástrojů a zpracování velkých dokumentů v cyklu mají tyto vlastnosti v produkci значение.

Architektura bezpečnosti jádra IronClaw je postavena kolem tří mechanismů:

Každá bezpečnostní vrstva je izolována od ostatních. Kompromitace jedné automaticky neohrozí další. IronClaw také zahrnuje iron-verify, nástroj statické analýzy pro skills, který kontroluje SQL injekci, command injection, vzory path traversal a nadměrné požadavky na schopnosti. V testech zdokumentovaných ibl.ai

to označilo 23 z 25 problematických skills. Režie je přibližně 15 ms na vyvolání skill — zanedbatelné pro většinu pracovních toků.

IronClaw se nasazuje na NEAR AI Cloud uvnitř Trusted Execution Environment (TEE), což poskytuje hardwarově podporovanou šifrování od začátku bez další konfigurace. Podporuje také místní self-hosting pro uživatele, kteří chtějí, aby data zůstala zcela on-premises. Všechna data jsou uložena v místní databázi PostgreSQL s šifrováním AES-256-GCM, s nulovou telemetrií.

Mimo bezpečnost je IronClaw funkční framework agenta s podporou více kanálů (REPL, webhooks, Telegram, Slack, prohlížeč), plánovanými rutinami cron, spouštěči událostí, paralelním zpracováním úloh, hybridním fulltextovým a vektorovým vyhledáváním pro trvalou paměť a podporou protokolu MCP. Podporuje NEAR AI, OpenAI, Anthropic, Gemini, Mistral a OpenAI-kompatibilní backendy.

Projekt se spustil s bezplatnou vrstvou Starter zahrnující jednu hostovanou instanci agenta na NEAR AI Cloud, s placenou vrstvou pro další agenty.

Přidaná bezpečnost dělá z IronClaw skvělou alternativu vhodnou pro uživatele a organizace, pro které je důvěrnost dat nepřekonatelná. IronClaw je také důležitý pro zkušené uživatele, kteří chtějí strop schopností OpenClaw, ale bez důvěřování svých produkčních přihlašovacích údajů agentovi, který lze manipulovat.

NemoClaw není samostatný framework. Je to open-source vrstva bezpečnosti a správy, která obaluje OpenClaw. Byla oznámena Jensenem Huangem na GTC 2026 16. března , s pozicováním, které by si v místnosti nikdo nemohl všimnout. Huang porovnal OpenClaw s Windows a Linuxem: „OpenClaw je operační systém pro osobní AI." NemoClaw je titanový plášť.

NemoClaw se instaluje jedním příkazem jako plugin TypeScript pro CLI OpenClaw spolu s Python blueprintem, který orchestruje runtime OpenShell od NVIDIA. OpenShell poskytuje kernel-level sandbox pomocí Linux bezpečnostních modulů, který se nachází mezi agentem a operačním systémem.

Model bezpečnosti je obrácen z výchozích nastavení OpenClaw. Zatímco OpenClaw je permisivní, pokud jej explicitně neomezíte, OpenShell blokuje vše, pokud není explicitně povoleno. Politiky se píší v YAML, což organizacím umožňuje definovat:

Blokované akce se zobrazují v terminálním uživatelském rozhraní pro lidskou kontrolu místo selhání v tichosti. Engine politiky běží mimo proces, což znamená, že agent jej nemůže přepsat manipulací s vlastní konfigurací.

NemoClaw také zahrnuje privacy router, který směruje složité dotazy do cloudových modelů hranic, zatímco udržuje citlivá data místně na modelech Nemotron. Rodina Nemotron 3, optimalizovaná pro agentic workloads a obsahující hybridní architekturu Mamba-Transformer, se stává výchozím backendem místního odvozování.

NemoClaw je především podnikový podnik s oznámenými partnerstvy se Salesforce, Cisco, Google, Adobe a CrowdStrike. Projekt již měl během několika dní od spuštění více než 9 000 hvězd GitHub.

Oznámeno před méně než měsícem (v době psaní tohoto článku), NemoClaw je stále alpha preview. Rozhraní a chování se mohou změnit bez upozornění a místní odvozování zůstává experimentální na některých platformách. Důležitější je, že proces zpevňování je stále probíhající, protože méně než týden po spuštění bezpečnostní výzkumník identifikoval obejití konfigurace.

Analytici Futurum Research poznamenali, že NemoClaw dobře řeší nasazovací konec řetězce důvěry agenta, ale argumentovali, že bezpečnost musí být vložena do celého životního cyklu vývoje, ne jen do vrstvy runtime.

Zde je také obchodní model, který lze číst. Ve výchozím nastavení NemoClaw směruje požadavky na odvozování prostřednictvím cloudového koncového bodu NVIDIA. Můžete nakonfigurovat místní modely Nemotron pro úplné nasazení on-premises, ale výchozí cesta vytváří závislost na infrastruktuře NVIDIA. Zda je to problém nebo funkce, závisí na vašem modelu hrozby.

NemoClaw se snaží pozicovat jako alternativa pro organizace, které chtějí možnosti OpenClaw s modelem vynucování politiky, který mohou jejich compliance a právní týmy zkontrolovat a schválit.

IronClaw a NemoClaw se snaží o pozici nejbezpečnější volby, ale pravda je, že všechny tři tyto systémy mohou způsobit problémy, pokud jim dáte nesprávné nástroje. Rozdíl je v tom, kolik škody je strukturálně možné a kolik vyžaduje aktivní chybu na vaší straně.

OpenClaw dává agentovi plný přístup ke všemu na vašem počítači. Pravděpodobně nemáte úplný inventář toho, co je nainstalováno a přístupné na počítači, který používáte roky. Je to v pořádku pro nadšence a vývojáře, kteří vědí, s čím pracují. Je to skutečné riziko pro kohokoli jiného.

NemoClaw staví kvalitní klec kolem tohoto nebezpečného zvířete. Ochrana žije v infrastrukturní vrstvě — kernel-level sandbox OpenShell, vynucování politiky a model deny-by-default. Podpora NVIDIA ji činí nejpravděpodobnější, aby dosáhla produkční stability a široké adopce. Peníze jsou na tuto v podniku, ale výchozí cloudové směrování jsou věci, které je třeba sledovat.

IronClaw má pravděpodobně nejsofistikovanější bezpečnostní architekturu ze všech tří: bezpečný runtime paměti v Rustu, izolace WASM na nástroj, bezpečná injekce přihlašovacích údajů, detekce injekce promptu a vrstvené obrany, kde kompromitace jedné vrstvy nezpůsobí kaskádu do další. Je také nejpřesvědčivější o suverenitu dat — nulová telemetrie, místní úložiště, cloud hosting podporovaný TEE. Pro případy použití, kde data jednoduše nemohou opustit infrastrukturu organizace, je to jediný framework zde, který to činí strukturálně pravdivé místo konfigurace, kterou musíte udržovat.

Žádný z nich plně nevyřeší injekci promptu. To je problém, který je otevřený v celém průmyslu, a každý prodejce, který tvrdí opak, přestřihuje případ.

Rámování „který vyhraje" je trochu falešná otázka. OpenClaw a jeho neuvěřitelná komunita zůstávají středem gravitace ekosystému. NemoClaw a IronClaw oba reagují na omezení OpenClaw, ale s různými filozofiemi.

Cesta NemoClaw k dominanci je nejzřejmější. NVIDIA má podnikové vztahy, distribuci, ekosystém hardwaru, aby adopce byla bez tření pro velké organizace. Sázka, kterou Huang formuloval — každá společnost potřebuje strategii OpenClaw tak, jak každá společnost kdysi potřebovala strategii Linuxu, je pravděpodobně správná, a NemoClaw je pozicionován jako výchozí odpověď na tuto otázku v podnikových prostředích.

Hodnotová nabídka IronClaw je specifičtější a trvanlivější v regulovaných průmyslech. Je to jediný framework, kde je důvěrnost dat architektonicky vynucena, nikoli politikou vynucena. Bezpečnost paměti založená na Rustu a izolace nástrojů WASM jsou vlastnosti runtime, ne konfigurace, kterou správce zapomněl nastavit. Pro právní, zdravotnické a finanční případy použití operující pod GDPR, HIPAA nebo podobnými rámci má tato distinkce skutečnou hodnotu compliance.

OpenClaw sám nikam nejde. Peter Steinberger může být nyní v OpenAI, ale nadační struktura udržuje projekt nezávislý a řízený komunitou a jeho schopnosti zůstávají bez konkurence pro jednotlivé zkušené uživatele ochotné spravovat bezpečnostní plochu sami.

Nejzajímavější otázka není, která dráp přežije, ale jak rychle se NemoClaw vyvine z alfa a zda jeho kernel-level přístup může držet krok s neustále se rozšiřující útočnou plochou, která přichází se samovyvíjejícími se agenty. Vzhledem k historii NVIDIA při přeměně softwarových sázek na infrastrukturní standardy je chytrý odhad, že se tam dostane.

Tento příspěvek byl naposledy aktualizován v březnu 2026. Ekosystém claw se pohybuje rychle — časové osy CVE a dostupnost funkcí se mohly změnit.

Maria je copywriterka ve FlowHunt. Jazyková nadšenkyně aktivní v literárních komunitách, která si plně uvědomuje, že AI mění způsob, jakým píšeme. Místo odporu se snaží pomoci definovat dokonalou rovnováhu mezi AI workflowy a nenahraditelnou hodnotou lidské kreativity.

Připojte svého agenta založeného na Claw do FlowHunt a automatizujte složité pracovní toky, od zpracování dat až po vícekrokové AI pipelines.

Prozkoumejte multiagentní frameworky Crew.ai a Langchain. Crew.ai vyniká v kolaboraci a dělení úloh, ideální pro komplexní simulace, zatímco Langchain je silný ...

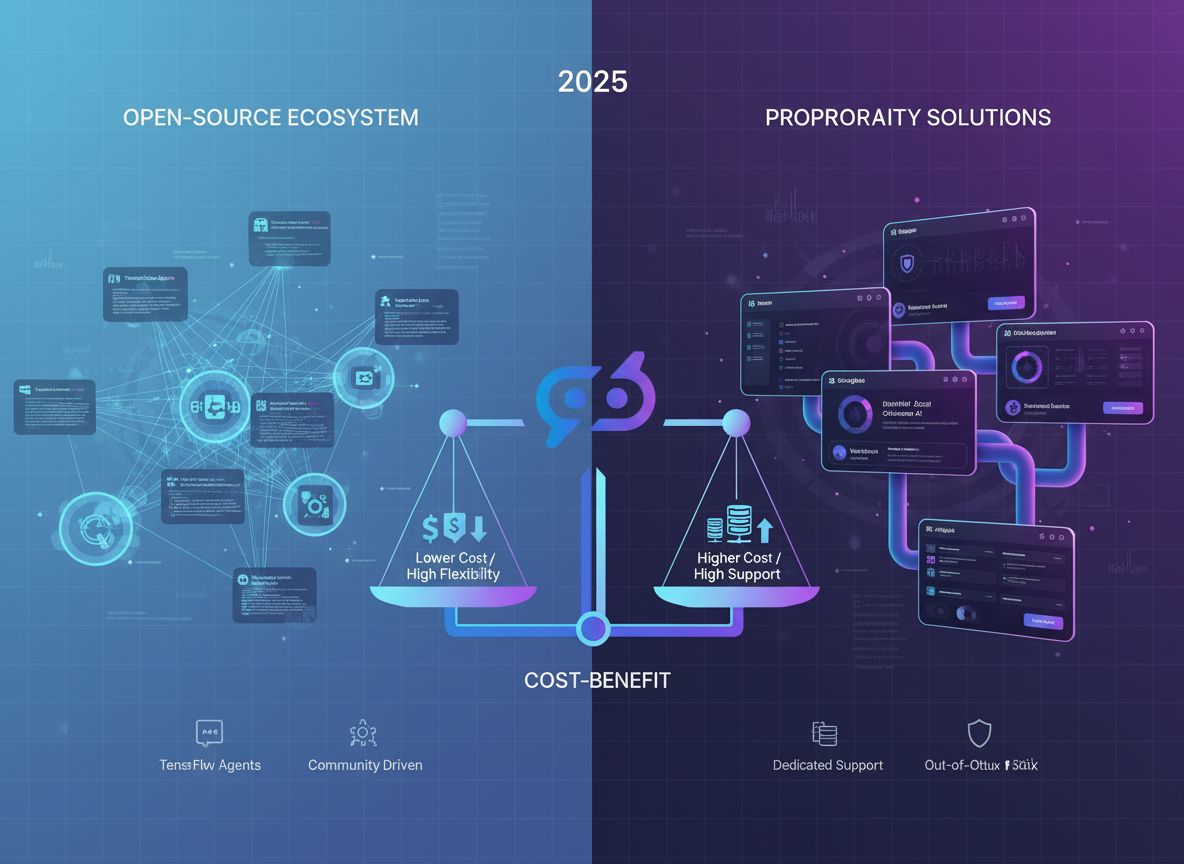

Komplexní analýza open-source a proprietárních AI agent builderů v roce 2025, zkoumající náklady, flexibilitu, výkon a návratnost investic, která pomůže organiz...

Caffe je open-source framework pro hluboké učení od BVLC, optimalizovaný pro rychlost a modularitu při tvorbě konvolučních neuronových sítí (CNN). Široce využív...