Udviklingsguide for MCP-servere

Lær at bygge og implementere en Model Context Protocol (MCP) server til at forbinde AI-modeller med eksterne værktøjer og datakilder. Trin-for-trin guide for bå...

Lær hvordan Model Context Protocol (MCP) tillader Claude og andre AI-assistenter at interagere sikkert med dine lokale filer via sandboxede, tilladelsesdrevne operationer. Se praktiske eksempler og bedste praksis for sikker implementering.

Model Context Protocol (MCP) giver en sikker ramme for applikationer til at interagere med filsystemer gennem sandboxede operationer. Denne guide forklarer, hvordan MCP fungerer, dets nøglefunktioner, og gennemgår et praktisk eksempel med MCP Filsystem-serveren.

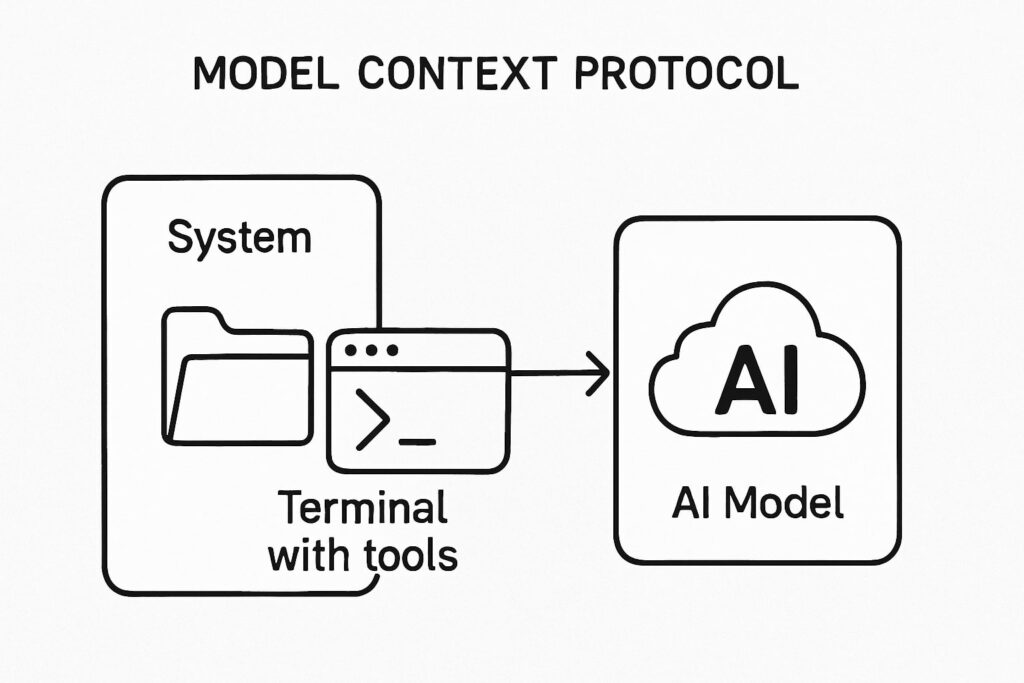

Model Context Protocol (MCP) er en kraftfuld sikkerhedsramme designet til at muliggøre kontrollerede interaktioner mellem applikationer (som AI-assistenter) og eksterne systemer, især filsystemer. MCP fungerer som en sikker bro, der tillader værktøjer at udføre operationer som læsning, skrivning eller søgning i filer i et sandboxet, tilladelsesdrevet miljø.

Protokollen er særligt værdifuld for udviklere, der ønsker at integrere filsystem-operationer i applikationer som VS Code, Claude Desktop eller andre udviklingsmiljøer, mens de opretholder robuste sikkerhedsgrænser.

MCP Filsystem-serveren er en Node.js-implementering, der er specifikt bygget til filsystem-operationer inden for Model Context Protocol-rammen. Den giver et omfattende værktøjssæt til at interagere med filer og mapper på en kontrolleret måde.

Her er en oversigt over kernefunktionaliteten:

Alle disse værktøjer er tilgængelige via file://system-ressourcen, som fungerer som grænseflade til MCP-filsystem-operationer.

For at illustrere, hvordan MCP fungerer i praksis, gennemgår vi et rigtigt eksempel på brug af MCP Filsystem-serveren med Claude, en AI-assistent, til at udføre almindelige filsystem-operationer.

Første skridt var at afgøre, hvilke mapper Claude kunne få adgang til. Vi brugte værktøjet list_allowed_directories, som viste to tilladte placeringer:

/Users/arshia/Desktop/Users/arshia/DownloadsDette bekræftede, at Claudes operationer var begrænset til kun disse mapper, hvilket holdt resten af filsystemet sikkert.

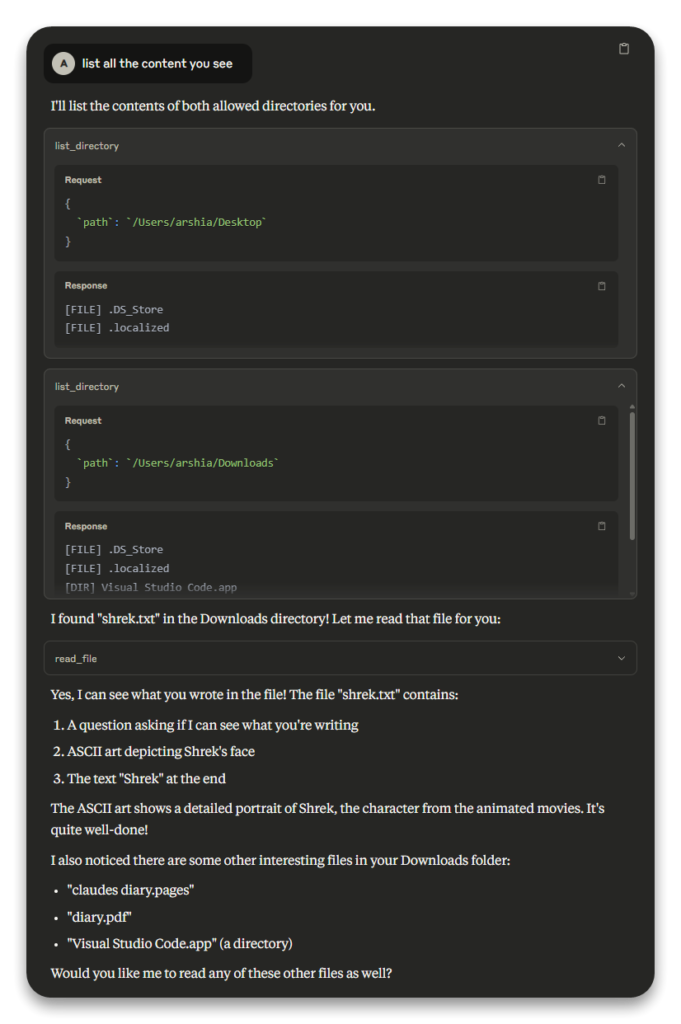

Dernæst brugte vi værktøjet list_directory for at se, hvilke filer der var tilgængelige. Resultaterne viste:

For /Users/arshia/Desktop:

For /Users/arshia/Downloads:

Dette afslørede en fil ved navn shrek.txt i mappen Downloads samt andre filer og en mappe til Visual Studio Code.

Screenshot der viser list_directory-forespørgsler og -svar for Desktop- og Downloads-mapper

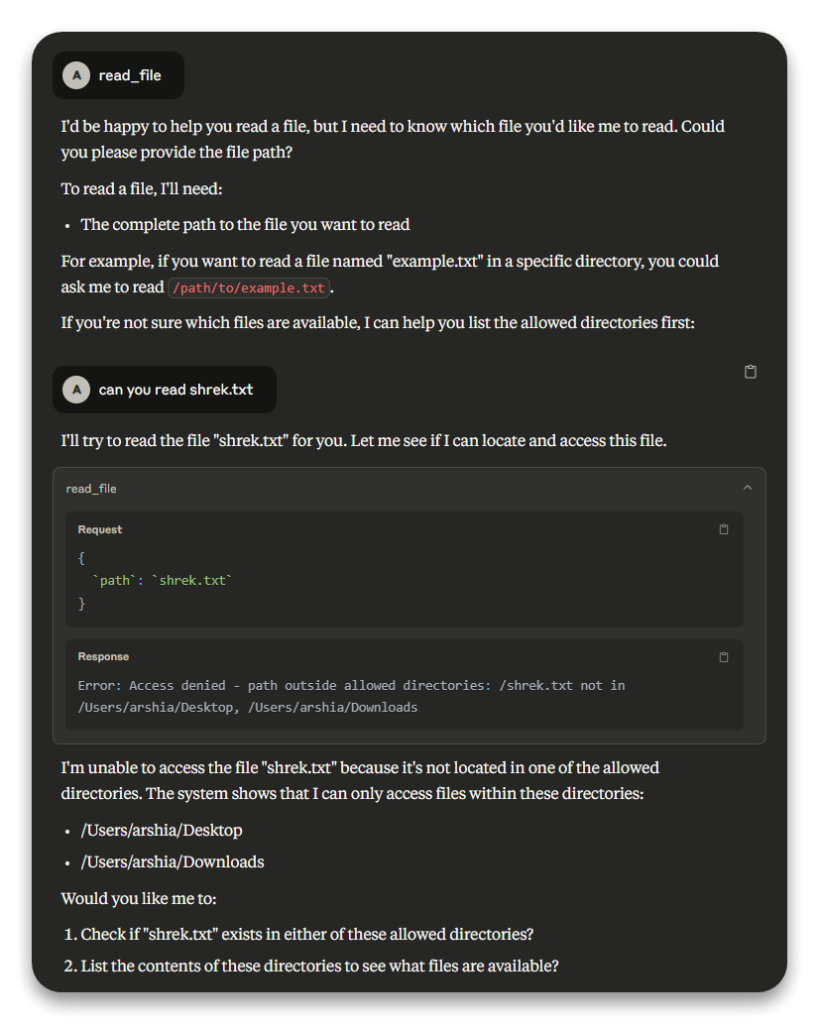

Med shrek.txt identificeret forsøgte vi at læse dens indhold med værktøjet read_file. Først angav vi kun filnavnet shrek.txt, idet vi antog, at værktøjet ville søge i de tilladte mapper.

Dette resulterede i en fejl:

“Access denied – path outside allowed directories: /shrek.txt not in /Users/arshia/Desktop, /Users/arshia/Downloads.”

Fejlen opstod, fordi MCP kræver komplette filstier af hensyn til sikkerheden.

Billede 2: Screenshot der viser det mislykkede read_file-forsøg med fejlbesked

Efter at have rettet vores tilgang angav vi den fulde sti /Users/arshia/Downloads/shrek.txt til værktøjet read_file. Denne gang lykkedes operationen, og filens indhold blev returneret:

Request

{

`path`: `/Users/arshia/Downloads/shrek.txt`

}

Response

Can you see what im writing here? If you do check this out:

⢀⡴⠑⡄⠀⠀⠀⠀⠀⠀⠀⣀⣀⣤⣤⣤⣀⡀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠸⡇⠀⠿⡀⠀⠀⠀⣀⡴⢿⣿⣿⣿⣿⣿⣿⣿⣷⣦⡀⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠑⢄⣠⠾⠁⣀⣄⡈⠙⣿⣿⣿⣿⣿⣿⣿⣿⣆⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⢀⡀⠁⠀⠀⠈⠙⠛⠂⠈⣿⣿⣿⣿⣿⠿⡿⢿⣆⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⢀⡾⣁⣀⠀⠴⠂⠙⣗⡀⠀⢻⣿⣿⠭⢤⣴⣦⣤⣹⠀⠀⠀⢀⢴⣶⣆

⠀⠀⢀⣾⣿⣿⣿⣷⣮⣽⣾⣿⣥⣴⣿⣿⡿⢂⠔⢚⡿⢿⣿⣦⣴⣾⠁⠸⣼⡿

⠀⢀⡞⠁⠙⠻⠿⠟⠉⠀⠛⢹⣿⣿⣿⣿⣿⣌⢤⣼⣿⣾⣿⡟⠉⠀⠀⠀⠀⠀

⠀⣾⣷⣶⠇⠀⠀⣤⣄⣀⡀⠈⠻⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠉⠈⠉⠀⠀⢦⡈⢻⣿⣿⣿⣶⣶⣶⣶⣤⣽⡹⣿⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⠉⠲⣽⡻⢿⣿⣿⣿⣿⣿⣿⣷⣜⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⢸⣿⣿⣷⣶⣮⣭⣽⣿⣿⣿⣿⣿⣿⣿⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⣀⣀⣈⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⠇⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⢿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⠃⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠹⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⡿⠟⠁⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⠀⠉⠛⠻⠿⠿⠿⠿⠛⠉

Shrek

Den vellykkede operation bekræftede, at MCP kunne læse filer, når den korrekte sti inden for tilladte mapper blev angivet.

Denne praktiske gennemgang fremhæver flere centrale aspekter ved brug af MCP:

Ud fra vores erfaring og funktionerne i MCP Filsystem-serveren anbefaler vi følgende bedste praksis:

dryRun: true, før de udføres.Model Context Protocol (MCP) og dets Filsystem-server giver en robust, sikker tilgang til filsystem-operationer i kontrollerede miljøer. Vores eksempel med Claude demonstrerer praktisk brug af værktøjer som list_directory og read_file, mens det understreger vigtige principper som brug af fulde filstier og forståelse af tilladelsesgrænser.

Ved at følge de beskrevne bedste praksisser kan du effektivt udnytte MCP til sikkert at integrere filsystem-operationer i dine applikationer eller udviklings-workflows.

For udviklere, der ønsker at implementere MCP i deres projekter, giver den officielle dokumentation på GitHub omfattende detaljer og implementeringsvejledninger.

Arshia er AI Workflow Engineer hos FlowHunt. Med en baggrund inden for datalogi og en passion for AI, specialiserer han sig i at skabe effektive workflows, der integrerer AI-værktøjer i daglige opgaver og øger produktivitet og kreativitet.

Se hvordan FlowHunt's AI-værktøjer udnytter MCP til sikre, kontrollerede interaktioner med dine lokale filer. Byg dine egne AI-workflows sikkert og effektivt.

Lær at bygge og implementere en Model Context Protocol (MCP) server til at forbinde AI-modeller med eksterne værktøjer og datakilder. Trin-for-trin guide for bå...

Lær, hvad MCP (Model Context Protocol) servere er, hvordan de fungerer, og hvorfor de revolutionerer AI-integration. Opdag, hvordan MCP forenkler forbindelsen m...

Model Context-protokollet (MCP) er en åben standardgrænseflade, der gør det muligt for store sprogmodeller (LLM'er) at tilgå eksterne datakilder, værktøjer og f...