Hvad er en Remote MCP-server?

En remote MCP-server eksponerer data, værktøjer og automationsmuligheder for AI-agenter, især store sprogmodeller (LLM’er) og agentiske systemer, via en standardiseret protokol. I modsætning til lokale servere hostes remote MCP-servere i skyen eller på internettet og kan tilgås af enhver autoriseret AI-klient eller workflow. De fungerer som en universel “adapter” til at forbinde AI-agenter med eksterne API’er, SaaS-platforme, udviklerværktøjer og virksomhedsdata.

- Nøgleværdi: Adskiller værktøjs- og dataintegration fra AI-modeludvikling, hvilket muliggør sikre, skalerbare og brede forbindelser mellem LLM’er og den virkelige verden.

- Typisk brug: Hent live-data, kald værktøjer og kæd multi-trins automations sammen uden specialkode til hvert værktøj.

Centrale begreber og terminologi

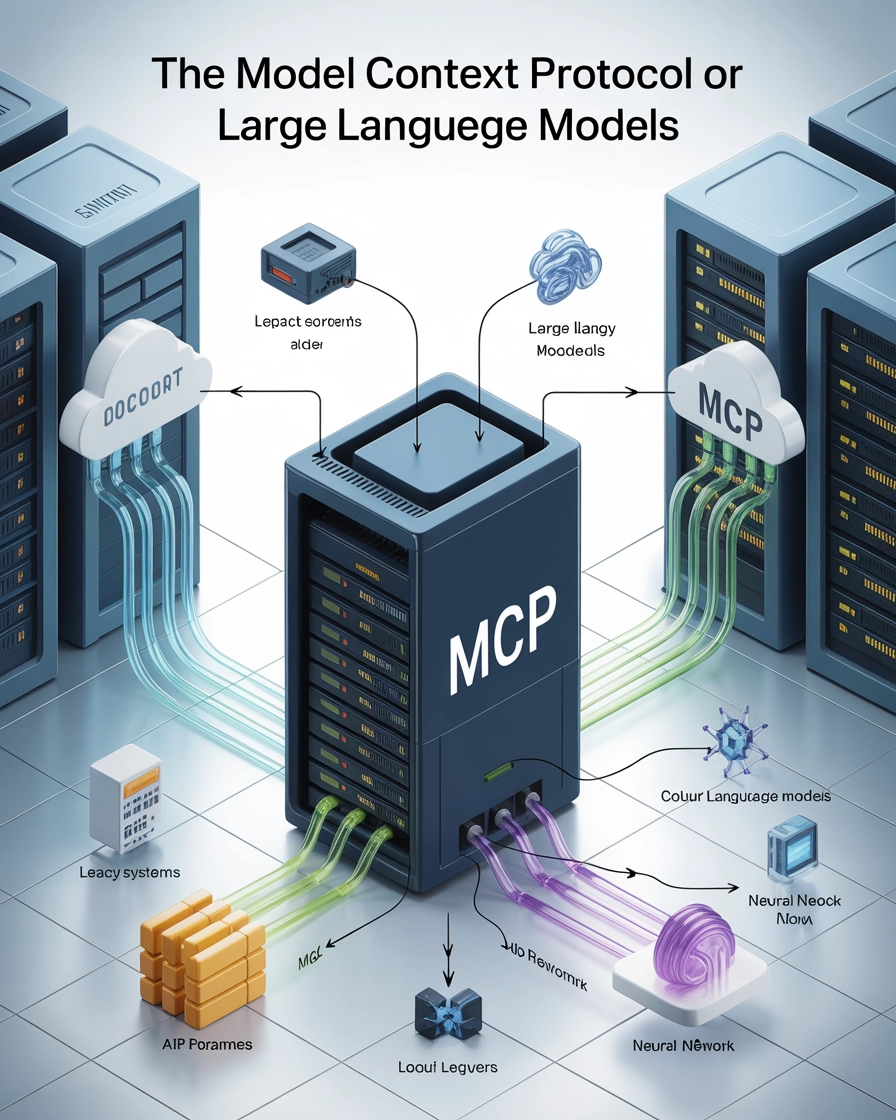

Model Context Protocol (MCP)

Model Context Protocol (MCP) er en åben protokol, der standardiserer, hvordan LLM’er og agentiske applikationer interagerer med eksterne værktøjer og data. Den etablerer en universel kontrakt for værktøjs-/ressourceopdagelse, kapacitetsbeskrivelse, værktøjskald og kontekstudveksling mellem AI-klienter og servere.

- Kerneidéer:

- Kapaciteter (værktøjer, ressourcer) beskrevet i et maskinlæsbart skema

- Standardiseret kontekst- og handlingsudveksling

- Flere transportmuligheder: stdio, HTTP, SSE, streamable HTTP

- Sikker, granulær autentificering og autorisation

Lokale vs. Remote MCP-servere

- Lokal MCP-server: Kører på brugerens maskine og kommunikerer via stdio eller en lokal socket. Maksimal dataprivatliv, men kræver lokal opsætning og håndtering.

- Remote MCP-server: Hostet på skyinfrastruktur eller offentlige servere og kommunikerer via HTTP/SSE. Administreres centralt og kan tilgås af enhver autoriseret klient hvor som helst fra.

| Funktion | Lokal MCP-server | Remote MCP-server |

|---|

| Placering | Brugerens maskine | Cloud/Internet-hostet |

| Komm. | stdio, lokal socket | HTTP/SSE/Streamable HTTP |

| Opsætning | Manuel, brugeradministreret | OAuth-login, leverandøradministreret |

| Sikkerhed | Brugeradministrerede nøgler | OAuth 2.1, leverandørhåndhævet |

| Anvendelse | Privat, lokal udvikling, følsomt | SaaS, multi-bruger, webagenter |

| Skalering | Begrænset til brugerens hardware | Cloud-skala, multi-tenant |

MCP-klienter, hosts og agentiske workflows

- MCP-klient: Softwarekomponenten, der forbinder til MCP-servere og koordinerer værktøjskald (fx chatbot-UI, automationsplatform, LLM-runtime).

- MCP-host: Det runtime, hvor klienten kører (kan være en webapp, IDE, agentplatform).

- Agentisk workflow: Autonom beslutningstagning af en AI-agent, der dynamisk opdager og kalder værktøjer eksponeret af MCP-servere for at opnå brugerens mål.

Server-Sent Events (SSE) og HTTP-protokol

- SSE (Server-Sent Events): HTTP-baseret protokol til streaming af realtidsopdateringer fra server til klient. Brugbar til trinvise LLM- eller værktøjsfremskridt.

- Streamable HTTP: En stateless, moderne alternativ til SSE. Bruger HTTP POST for klient-server og streamer valgfrit svar tilbage, hvilket forbedrer pålidelighed og kompatibilitet med moderne skyinfrastruktur.

Autentificering & Autorisation (OAuth 2.1)

- OAuth 2.1: Branchestandardprotokollen for sikker delegeret adgang. Bruges af remote MCP-servere, så brugere kan give præcise, tilbagekaldelige tilladelser til AI-agenter uden at afsløre legitimationsoplysninger.

- Nøglepunkter:

- Ingen understøttelse af ældre implicit flow (for sikkerhed)

- Obligatorisk PKCE (Proof Key for Code Exchange)

- Moderne strategier for refresh tokens

- Scopes for granulær, mindst mulige adgang

Klar til at vokse din virksomhed?

Start din gratis prøveperiode i dag og se resultater inden for få dage.

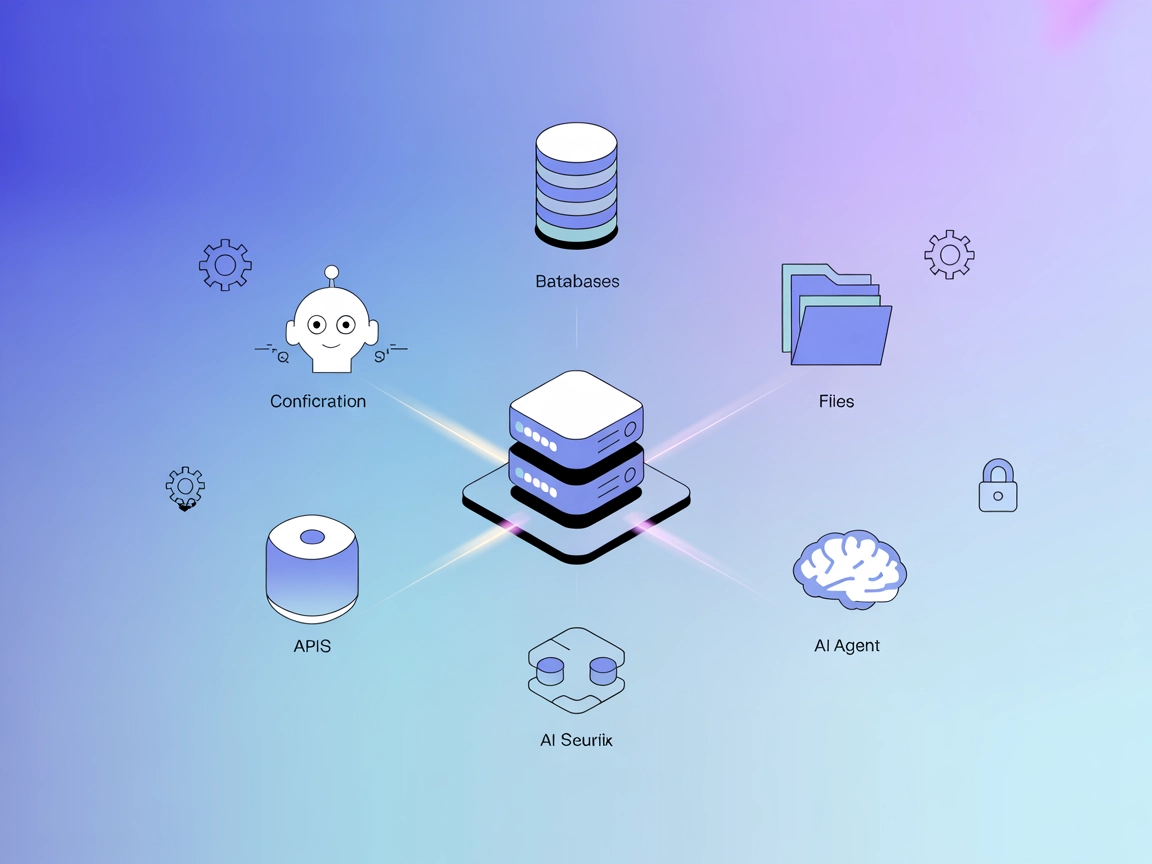

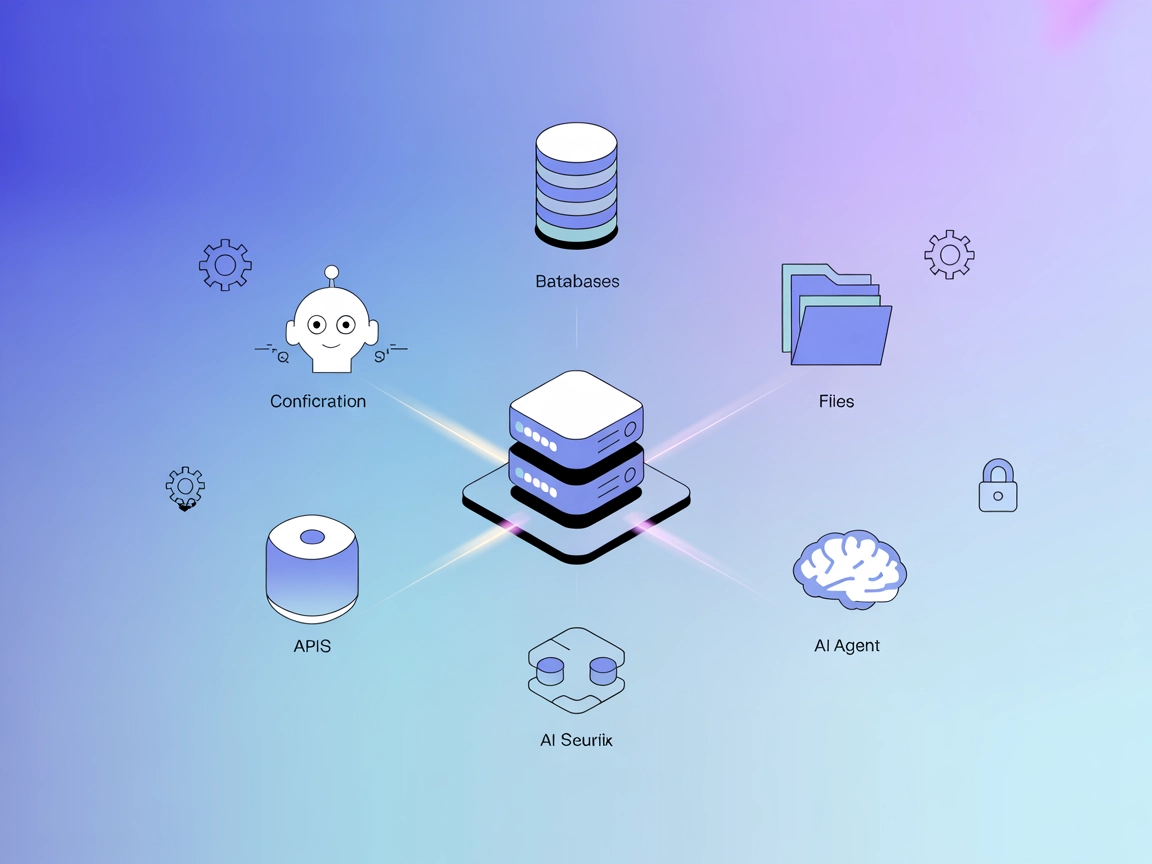

Remote MCP-serverarkitektur

Hvordan Remote MCP-servere fungerer

- Hosting: Udrulles på skyplatforme (fx Cloudflare Workers, AWS, private servere).

- Kapacitets-eksponering: Indpakker tredjeparts-API’er, databaser eller interne værktøjer og eksponerer dem som MCP-“værktøjer” eller “ressourcer” i et standardiseret skema.

- Forbindelse: Klienter forbinder via HTTP(S), autentificerer med OAuth og starter en sikker session.

- Kommunikation:

- Klienten sender standardiserede anmodninger (fx værktøjskald, refleksion) via HTTP POST.

- Serveren svarer og streamer opdateringer/resultater via SSE eller streamable HTTP.

- Autorisation: Brugere giver adgang via OAuth-flows, med scopes sat pr. værktøj, data eller operation.

- Opdagelse & Kald: Klienter lister dynamisk tilgængelige værktøjer og kalder dem efter behov, hvilket muliggør fleksible, AI-drevne workflows.

Arkitekturdiagram:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Ekstern tjeneste/API

| |

Bruger giver adgang (fx Jira API, DB)

Arkitektursammenligning: Lokale vs. Remote MCP-servere

| Funktion | Lokal MCP-server | Remote MCP-server |

|---|

| Opsætning | Manuel, lokal | OAuth-web-login, leverandørstyret |

| Kommunikation | stdio, lokal socket | HTTP/SSE, Streamable HTTP |

| Sikkerhed | Brugerens nøgler | OAuth 2.1, kortlivede tokens |

| Opdateringer | Brugerens ansvar | Leverandørstyret, auto-patch |

| Skalerbarhed | Begrænset til én maskine | Horisontalt skalerbar, multi-bruger |

| Anvendelse | Privat udvikling, specialværktøjer | SaaS, webagenter, virksomhedstilgang |

Transportprotokoller: stdio, HTTP, SSE, Streamable HTTP

- stdio: Bruges til lokale MCP-servere (proces-til-proces eller lokal socket).

- HTTP/SSE: Klient sender HTTP-anmodninger; server streamer svar/begivenheder tilbage via SSE.

- Streamable HTTP: Moderne, stateless transport via HTTP POST, som muliggør mere robust, cloud-venlig streaming.

- Fordele ved Streamable HTTP: Nemmere at skalere, kompatibel med proxies, understøtter chunked/streamede svar, undgår ældre browserproblemer.

Brugsscenarier og eksempler

LLM-integration og agentiske workflows

Eksempel: Atlassians Remote MCP-server forbinder Jira og Confluence til Claude eller andre LLM’er. Agenten kan:

- Opsummere issues eller dokumentation

- Oprette eller opdatere arbejdsopgaver direkte fra chatten

- Kæde multi-trins workflows (fx masseoprettelse af opgaver, udtræk mål, opdater status i én omgang)

Tværværktøjs-automation

Eksempel: En marketingagent integrerer tre forskellige MCP-servere:

- CMS: Udkaster eller opdaterer websider

- Analyse: Henter trafik-/konverteringsdata

- SEO: Udfører audits, foreslår optimeringer

Agenten kæder kald på tværs af alle servere i ét workflow (“Opsummer gårsdagens blogpræstation og foreslå forbedringer”).

SEO, indhold og webautomation

Eksempel: En remote MCP-server eksponerer et SEO-audit-API. En AI-agent kan:

- Hente og fortolke live-websider

- Auditere strukturerede data, metatags

- Returnere brugbare SEO-rapporter eller forslag

Enterprise dataadgang og udviklerdrift

Eksempel: DevOps-team eksponerer CI/CD-status, issue tracker og deploymentskontrol via en intern MCP-server. AI-agenter kan:

- Tjekke build-/deploy-status

- Udløse rollbacks eller genstart

- Oprette hændelser/tickets, opsummere logs

Tilmeld dig vores nyhedsbrev

Få de seneste tips, trends og tilbud gratis.

Nøglefunktioner og fordele

Fordele

- Universel protokol: Én standard til at forbinde enhver AI-agent til ethvert værktøj eller tjeneste.

- Skalerbarhed: Håndterer mange klienter og høj gennemstrømning i skymiljøer.

- Sikkerhed: OAuth 2.1 håndhæver granulære, tilbagekaldelige tilladelser.

- Ingen lokal opsætning: Brugere behøver kun at logge ind og give adgang.

- Central kontrol: Virksomheder kan styre adgangen centralt.

- Hurtig integration: Ingen behov for specialkode per værktøj; værktøjer registreres med MCP-skema.

Afvejninger og begrænsninger

| Fordel | Begrænsning / Afvejning |

|---|

| Nem skalering | Kræver pålidelig internetforbindelse |

| Ingen lokal opsætning | Højere latenstid end lokalt |

| Centraliseret | Afhængighed af leverandørens oppetid |

| OAuth-sikkerhed | Kompleksitet i scope-håndtering |

| Multi-klient | Data under transport (krypteret) |

Sikkerhed og autorisation

OAuth-integration

Remote MCP-servere bruger OAuth 2.1 til sikker, delegeret autentificering/autorisation:

- Bruger giver adgang: AI-klienten starter OAuth-flow, brugeren godkender scopes/kapaciteter.

- Token-udstedelse: MCP-serveren udsteder et kortlivet adgangstoken, uden nogensinde at afsløre upstream-leverandørens legitimationsoplysninger.

- Granulære tilladelser: Kun forhåndsgodkendte værktøjer/handlinger tilgængelige for agenter.

Best practices:

- Ingen implicit flows (fjernet i OAuth 2.1)

- Håndhæv PKCE for alle flows

- Brug refresh tokens sikkert

Sikkerhedsrisici: Værktøjsforgiftning og overdreven agentisk frihed

- Værktøjsforgiftning: Angribere kan indsætte ondsindede instruktioner i værktøjsmetadata og narre LLM’er til at lække data eller udføre skadelige handlinger.

- Afhjælpning: Sanitisér alle værktøjsbeskrivelser, valider input, begræns værktøjsmetadata til betroede kilder.

- Overdreven agentisk frihed: For brede værktøjstilladelser muliggør utilsigtede eller farlige handlinger fra AI-agenter.

- Afhjælpning: Brug mindst mulige scopes, gennemgå værktøjseksponering regelmæssigt.

Bedste praksis

- Eksponér kun minimale, nødvendige kapaciteter

- Implementér robust validering/sanitering af alle værktøjsmetadata og brugerinput

- Brug kortlivede, serverudstedte tokens

- Auditér og log alle anmodninger/svar

- Gennemgå og opdater OAuth-scopes regelmæssigt