Was ist ein Remote MCP-Server?

Ein Remote MCP-Server stellt Daten, Tools und Automatisierungsfunktionen für KI-Agenten – insbesondere große Sprachmodelle (LLMs) und agentische Systeme – über ein standardisiertes Protokoll bereit. Im Gegensatz zu lokalen Servern werden Remote MCP-Server in der Cloud oder im Internet gehostet und sind für jeden autorisierten KI-Client oder Workflow zugänglich. Sie fungieren als universeller „Adapter“, um KI-Agenten mit externen APIs, SaaS-Plattformen, Entwickler-Tools und Unternehmensdaten zu verbinden.

- Wesentlicher Nutzen: Trennt die Tool- und Datenintegration von der KI-Entwicklung und ermöglicht so sichere, skalierbare und vielseitige Verbindungen zwischen LLMs und der realen Welt.

- Typische Nutzung: Abruf von Live-Daten, Ausführung von Tools und Verknüpfung mehrstufiger Automatisierungen ohne individuellen Code für jedes Tool.

Zentrale Konzepte und Begriffe

Model Context Protocol (MCP)

Das Model Context Protocol (MCP) ist ein offenes Protokoll, das standardisiert, wie LLMs und agentische Anwendungen mit externen Tools und Daten interagieren. Es legt einen universellen Vertrag für die Entdeckung von Tools/Ressourcen, Fähigkeitsbeschreibung, Tool-Aufruf und den Kontextaustausch zwischen KI-Clients und Servern fest.

- Kernideen:

- Fähigkeiten (Tools, Ressourcen) werden in einem maschinenlesbaren Schema beschrieben

- Standardisierter Kontext- und Aktionsaustausch

- Mehrere Transportoptionen: stdio, HTTP, SSE, streambares HTTP

- Sichere, fein abgestufte Authentifizierung und Autorisierung

Lokale vs. Remote-MCP-Server

- Lokaler MCP-Server: Läuft auf dem Rechner des Nutzers und kommuniziert über stdio oder einen lokalen Socket. Maximale Datensouveränität, aber lokale Einrichtung und Wartung erforderlich.

- Remote MCP-Server: Wird auf Cloud-Infrastruktur oder öffentlichen Servern gehostet und kommuniziert über HTTP/SSE. Zentral verwaltet und für jeden autorisierten Client von überall aus zugänglich.

| Merkmal | Lokaler MCP-Server | Remote MCP-Server |

|---|

| Standort | Rechner des Nutzers | Cloud/Internet-gehostet |

| Kommunikation | stdio, lokaler Socket | HTTP/SSE/Streambares HTTP |

| Einrichtung | Manuell, nutzergesteuert | OAuth-Login, Anbieter-gesteuert |

| Sicherheit | Nutzerverwaltete Secrets/Keys | OAuth 2.1, Anbieter-Absicherung |

| Anwendungsfall | Privat, lokale Entwicklung, sensibel | SaaS, Multi-User, Web-Agenten |

| Skalierung | Begrenzung auf Nutzerhardware | Cloud-Skalierung, Multi-Tenant |

MCP-Clients, Hosts und Agentische Workflows

- MCP-Client: Die Softwarekomponente, die sich mit MCP-Servern verbindet und den Tool-Aufruf koordiniert (z. B. ein Chatbot-UI, Automatisierungsplattform, LLM-Laufzeitumgebung).

- MCP-Host: Die Laufzeitumgebung, in der der Client ausgeführt wird (z. B. Web-App, IDE, Agentenplattform).

- Agentischer Workflow: Autonomes Entscheiden eines KI-Agenten, der Tools von MCP-Servern dynamisch entdeckt und aufruft, um Nutzerziele zu erreichen.

Server-Sent Events (SSE) und HTTP-Protokoll

- SSE (Server-Sent Events): HTTP-basiertes Protokoll für das Streaming von Echtzeit-Updates vom Server zum Client. Nützlich für schrittweise LLM- oder Tool-Fortschritte.

- Streambares HTTP: Moderner, zustandsloser Ersatz für SSE. Nutzt HTTP POST für Client-Server-Kommunikation und kann Antworten optional zurückstreamen – das erhöht Zuverlässigkeit und Kompatibilität mit moderner Cloud-Infrastruktur.

Authentifizierung & Autorisierung (OAuth 2.1)

- OAuth 2.1: Das Industriestandardprotokoll für sichere, delegierte Zugriffssteuerung. Wird von Remote MCP-Servern verwendet, damit Nutzer KI-Agenten gezielt, widerrufbar und ohne Preisgabe von Zugangsdaten Berechtigungen erteilen können.

- Wichtige Punkte:

- Keine Unterstützung für veralteten „Implicit Flow“ (aus Sicherheitsgründen)

- Obligatorisches PKCE (Proof Key for Code Exchange)

- Moderne Strategien für Refresh Tokens

- Scopes für fein abgestuften, minimalen Zugriff

Bereit, Ihr Geschäft zu erweitern?

Starten Sie heute Ihre kostenlose Testversion und sehen Sie innerhalb weniger Tage Ergebnisse.

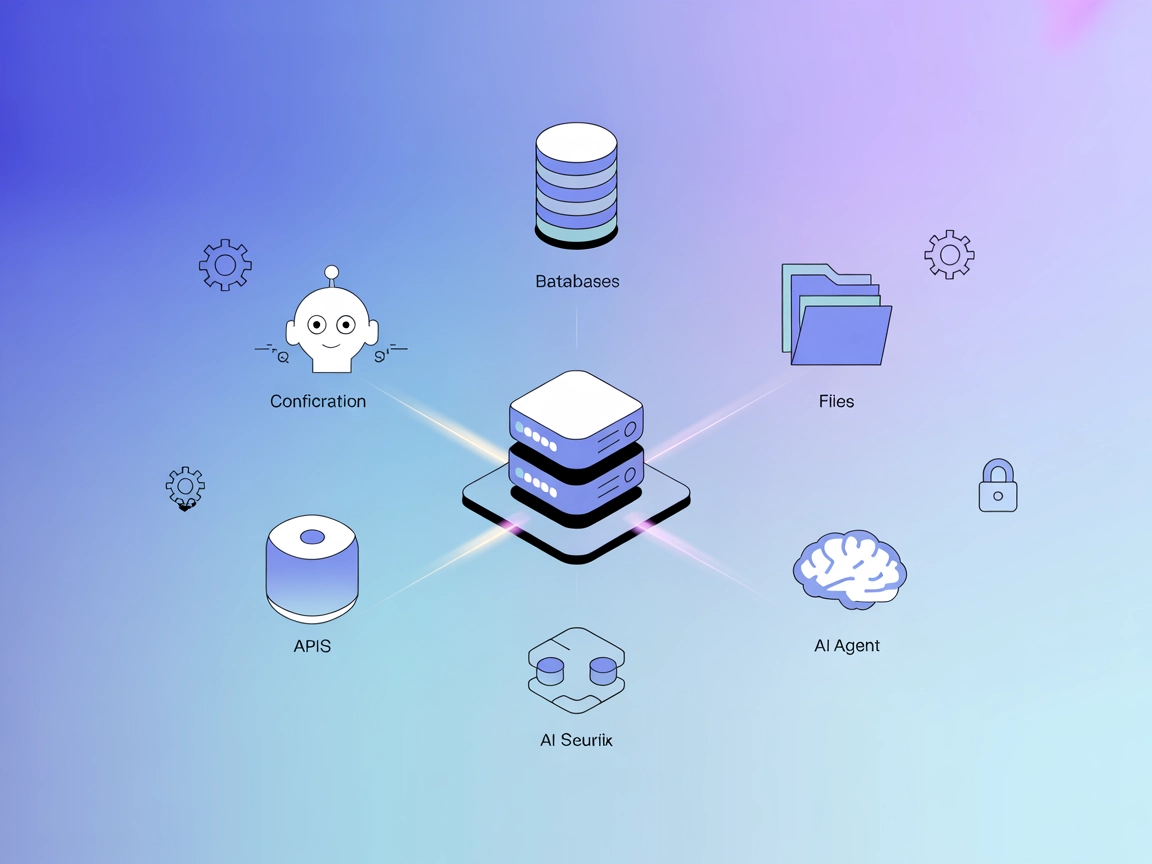

Remote MCP-Server-Architektur

Funktionsweise von Remote MCP-Servern

- Hosting: Bereitstellung auf Cloud-Plattformen (z. B. Cloudflare Workers, AWS, private Server).

- Fähigkeitsexposition: Dritte APIs, Datenbanken oder interne Tools werden als MCP-„Tools“ oder „Ressourcen“ in einem Standardschema verfügbar gemacht.

- Verbindung: Clients verbinden sich per HTTP(S), authentifizieren sich via OAuth und starten eine sichere Sitzung.

- Kommunikation:

- Der Client sendet standardisierte Anfragen (z. B. Tool-Aufruf, Reflexion) über HTTP POST.

- Der Server antwortet und streamt Updates/Ergebnisse per SSE oder streambarem HTTP zurück.

- Autorisierung: Nutzer gewähren Zugriff per OAuth-Flows – Scopes werden pro Tool, Daten oder Operation gesetzt.

- Entdeckung & Aufruf: Clients listen verfügbare Tools dynamisch auf und rufen diese nach Bedarf auf, was flexible, KI-gesteuerte Workflows ermöglicht.

Architekturdiagramm:

+---------------------+ HTTP/SSE +---------------------+

| KI-Agent (Client) | <----------------> | Remote MCP-Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Externer Dienst/API

| |

Nutzer erteilt Zugriff (z. B. Jira-API, DB)

Architekturvergleich: Lokale vs. Remote-MCP-Server

| Merkmal | Lokaler MCP-Server | Remote MCP-Server |

|---|

| Einrichtung | Manuell, lokal | OAuth-Web-Login, Anbieter-gesteuert |

| Kommunikation | stdio, lokaler Socket | HTTP/SSE, streambares HTTP |

| Sicherheit | Nutzer-Secrets/Keys | OAuth 2.1, kurzlebige Tokens |

| Updates | Nutzerverantwortung | Anbieter-gesteuert, auto-gepatcht |

| Skalierbarkeit | Begrenzung auf einen Rechner | Horizontal skalierbar, Multi-User |

| Anwendungsfall | Private Entwicklung, Custom Tools | SaaS, Web-Agenten, Unternehmenszugriff |

Transportprotokolle: stdio, HTTP, SSE, streambares HTTP

- stdio: Wird für lokale MCP-Server verwendet (Prozess-zu-Prozess oder über lokalen Socket).

- HTTP/SSE: Der Client sendet HTTP-Anfragen, der Server streamt Antworten/Ereignisse per SSE zurück.

- Streambares HTTP: Moderner, zustandsloser Transport über HTTP POST, erlaubt robustes, Cloud-freundliches Streaming.

- Vorteile von streambarem HTTP: Besser skalierbar, mit Proxys kompatibel, unterstützt chunked/gestreamte Antworten, vermeidet alte Browser-Probleme.

Anwendungsfälle und Beispiele

LLM-Integration und agentische Workflows

Beispiel: Der Remote MCP-Server von Atlassian verbindet Jira und Confluence mit Claude oder anderen LLMs. Der Agent kann:

- Vorgänge oder Dokumentationen zusammenfassen

- Arbeitsaufgaben direkt aus dem Chat erstellen oder aktualisieren

- Mehrschrittige Workflows verketten (z. B. Aufgaben in Serie anlegen, Ziele extrahieren, Status in einem Durchgang aktualisieren)

Beispiel: Ein Marketing-Agent verbindet drei verschiedene MCP-Server:

- CMS: Erstellt oder aktualisiert Webseiten

- Analytics: Ruft Traffic- und Konversionsdaten ab

- SEO: Führt Audits durch, schlägt Optimierungen vor

Der Agent verkettet Aufrufe über alle Server in einem Workflow („Fasse die Performance des gestrigen Blogs zusammen und schlage Verbesserungen vor“).

SEO-, Content- und Web-Automatisierung

Beispiel: Ein Remote MCP-Server stellt eine SEO-Audit-API bereit. Ein KI-Agent kann:

- Live-Webseiten abrufen und auswerten

- Strukturierte Daten, Meta-Tags prüfen

- Umsetzbare SEO-Berichte oder Vorschläge liefern

Unternehmensdatenzugriff und Entwickler-Operations

Beispiel: Das DevOps-Team stellt CI/CD-Status, Issue-Tracker und Deployment-Steuerung über einen internen MCP-Server bereit. KI-Agenten können:

- Build- und Deployment-Status abfragen

- Rollbacks oder Neustarts auslösen

- Incidents/Tickets eröffnen, Logs zusammenfassen

Abonnieren Sie unseren Newsletter

Erhalten Sie die neuesten Tipps, Trends und Angebote kostenlos.

Zentrale Funktionen und Vorteile

Vorteile

- Universelles Protokoll: Ein Standard für die Verbindung jedes KI-Agenten mit jedem Tool oder Dienst.

- Skalierbarkeit: Bewältigt viele Clients und hohen Durchsatz in Cloud-Umgebungen.

- Sicherheit: OAuth 2.1 erzwingt feingranulare, widerrufbare Berechtigungen.

- Null lokale Einrichtung: Nutzer müssen sich nur anmelden und Zugriff gewähren.

- Zentralisierte Kontrolle: Unternehmen steuern den Zugriff zentral.

- Schnelle Integration: Kein individueller Code je Tool nötig; Tools registrieren sich über das MCP-Schema.

Kompromisse und Einschränkungen

| Vorteil | Einschränkung / Kompromiss |

|---|

| Einfache Skalierung | Erfordert zuverlässige Internetverbindung |

| Keine lokale Einrichtung | Höhere Latenz als lokal |

| Zentralisiert | Abhängigkeit von Anbieter-Verfügbarkeit |

| OAuth-Sicherheit | Komplexität im Scope-Management |

| Multi-Client | Daten in Übertragung (verschlüsselt) |

Sicherheit und Autorisierung

OAuth-Integration

Remote MCP-Server nutzen OAuth 2.1 für sichere, delegierte Authentifizierung/Autorisierung:

- Nutzer erteilt Zugriff: Der KI-Client startet den OAuth-Flow, der Nutzer genehmigt die gewünschten Scopes/Fähigkeiten.

- Tokenvergabe: Der MCP-Server stellt ein eigenes, kurzlebiges Zugriffstoken aus, ohne Zugangsdaten des externen Anbieters preiszugeben.

- Feingranulare Berechtigungen: Nur vorher genehmigte Tools/Aktionen stehen Agenten zur Verfügung.

Best Practices:

- Keine Implicit Flows (in OAuth 2.1 entfernt)

- PKCE für alle Flows erzwingen

- Refresh Tokens sicher nutzen

- Tool Poisoning: Angreifer könnten bösartige Anweisungen in Tool-Metadaten einschleusen, um LLMs zur Datenweitergabe oder schädlichen Handlungen zu verleiten.

- Gegenmaßnahmen: Alle Tool-Beschreibungen bereinigen, Eingaben validieren, Tool-Metadaten nur aus vertrauenswürdigen Quellen zulassen.

- Übermäßige Autonomie: Zu großzügige Tool-Freigaben ermöglichen unbeabsichtigte oder gefährliche Aktionen durch KI-Agenten.

- Gegenmaßnahmen: Scopes mit minimalen Rechten verwenden, Tool-Freigaben regelmäßig prüfen.

Best Practices

- Nur die minimal notwendigen Fähigkeiten freigeben

- Robuste Validierung und Bereinigung aller Tool-Metadaten und Nutzereingaben implementieren

- Kurzlebige, serverseitig ausgestellte Tokens verwenden

- Alle Anfragen und Antworten protokollieren und prüfen

- OAuth-Scopes regelmäßig überprüfen und aktualisieren