Auth0 MCP Server Integration

Der Auth0 MCP Server verbindet KI-Assistenten mit Auth0s Authentifizierungs- und Identitätsdiensten. Integrieren Sie sichere Echtzeit-Benutzerauthentifizierung,...

Verbinden Sie KI-Agenten sicher mit Ihrer Authenticator App für nahtloses, automatisiertes 2FA- und Passwortmanagement mit dem Authenticator App MCP Server.

FlowHunt bietet eine zusätzliche Sicherheitsschicht zwischen Ihren internen Systemen und KI-Tools und gibt Ihnen granulare Kontrolle darüber, welche Tools von Ihren MCP-Servern aus zugänglich sind. In unserer Infrastruktur gehostete MCP-Server können nahtlos mit FlowHunts Chatbot sowie beliebten KI-Plattformen wie ChatGPT, Claude und verschiedenen KI-Editoren integriert werden.

Der Authenticator App MCP Server ist ein sicherer Model Context Protocol (MCP) Server, mit dem KI-Agenten mit der Authenticator App interagieren können. Er ermöglicht einen nahtlosen Zugriff auf 2FA-(Zwei-Faktor-Authentifizierung)-Codes und Passwörter, sodass KI-Agenten automatisierte Anmeldeprozesse unterstützen und dabei die Sicherheit gewährleisten. Indem er eine Brücke zwischen KI-Assistenten und sicherer Authentifizierung schlägt, erleichtert dieser Server das Management von Zugangsdaten über verschiedene Plattformen und Websites hinweg. Entwickler können den Server nutzen, um Authentifizierungscodes und Passwörter sicher abzurufen – und so Workflows, die Authentifizierung erfordern, wie automatisiertes Testen, Deployments oder den Zugang zu geschützten Ressourcen, effizienter und sicherer gestalten.

Im Repository werden keine expliziten Prompt-Vorlagen genannt.

In der verfügbaren Dokumentation oder im Code sind keine expliziten Ressourcen beschrieben.

Im Repository oder in der Dokumentation ist keine detaillierte Tool-Liste zu finden.

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

Anstatt den Access Token direkt in args zu übergeben, nutzen Sie für mehr Sicherheit Umgebungsvariablen:

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp"],

"env": {

"AUTHENTICATOR_ACCESS_TOKEN": "YOUR-KEY"

}

}

}

}

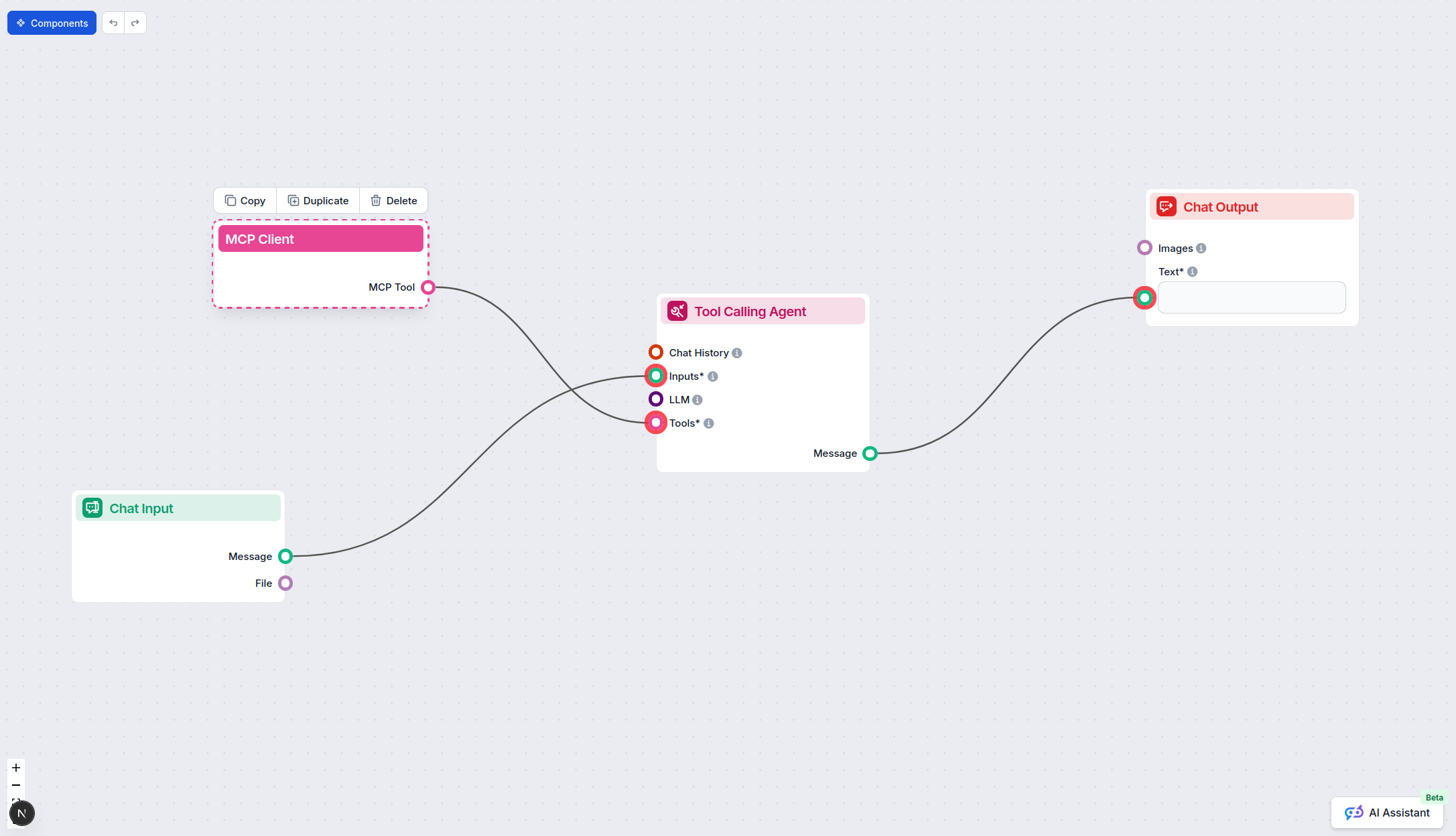

MCP in FlowHunt verwenden

Um MCP-Server in Ihre FlowHunt-Workflows zu integrieren, fügen Sie zunächst die MCP-Komponente zu Ihrem Flow hinzu und verbinden Sie diese mit Ihrem KI-Agenten:

Klicken Sie auf die MCP-Komponente, um das Konfigurationspanel zu öffnen. Im Bereich “System MCP-Konfiguration” fügen Sie Ihre MCP-Serverdetails in folgendem JSON-Format ein:

{

"Authenticator App MCP": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Sobald konfiguriert, kann der KI-Agent dieses MCP als Tool mit Zugriff auf alle Funktionen und Fähigkeiten nutzen. Denken Sie daran, “Authenticator App MCP” ggf. durch den tatsächlichen Namen Ihres MCP-Servers zu ersetzen und die URL durch die Ihres Servers zu ersetzen.

| Abschnitt | Verfügbarkeit | Details/Anmerkungen |

|---|---|---|

| Übersicht | ✅ | |

| Liste der Prompts | ⛔ | Nicht spezifiziert |

| Liste der Ressourcen | ⛔ | Nicht spezifiziert |

| Liste der Tools | ⛔ | Nicht spezifiziert |

| API-Keys sichern | ✅ | ENV-Variablen-Beispiel angegeben |

| Sampling-Support (weniger wichtig) | ⛔ | Nicht erwähnt |

Der Authenticator App MCP Server bietet einen klaren, sicherheitsorientierten Mehrwert und gibt prägnante Anleitungen für die Einrichtung auf verschiedenen Plattformen. Allerdings fehlen explizite Dokumentation zu Prompt-Vorlagen, Ressourcen und Tools sowie Hinweise auf fortgeschrittene MCP-Features wie Roots oder Sampling. Das Projekt ist relativ neu und hat bisher wenig Community-Adoption, ist aber quelloffen und MIT-lizenziert.

| Hat eine LICENSE | ✅ (MIT) |

|---|---|

| Mindestens ein Tool | ⛔ |

| Anzahl Forks | 2 |

| Anzahl Sterne | 8 |

Bewertung: 5/10

Der Authenticator App MCP Server ist einfach einzurichten und adressiert ein praxisnahes Sicherheitsbedürfnis, aber die Dokumentation ist abseits der Einrichtung sehr minimal und es fehlen Details zu Prompts, Tools oder fortgeschrittenen MCP-Funktionen. Die Bewertung spiegelt die guten Sicherheitspraktiken und die offene Lizenz wider; mehr Tiefe und Features würden die Note verbessern.

Der Authenticator App MCP Server ist ein sicherer Model Context Protocol Server, der es KI-Agenten ermöglicht, 2FA-Codes und Passwörter aus Ihrer Authenticator App abzurufen. Er erlaubt automatisierte Logins und Zugangsdatenmanagement auf sichere Weise.

Typische Anwendungsfälle sind automatisierte Anmeldeprozesse, zentrales Zugangsdatenmanagement, sichere Deployment- und Testautomatisierung, Multi-Plattform-Authentifizierung sowie erhöhte Sicherheit für KI-Agenten, die mit sensiblen Daten arbeiten.

Anstatt Ihren Access Token direkt in die Befehlsparameter zu schreiben, nutzen Sie Umgebungsvariablen in Ihrer MCP-Konfiguration. So bleiben Ihre Zugangsdaten außerhalb von Klartext und die Sicherheit wird erhöht.

Ja, er ermöglicht das sichere Abrufen von Zugangsdaten für verschiedene Plattformen und Websites und vereinfacht so plattformübergreifende Authentifizierungs-Workflows für Entwickler und KI-Agenten.

Ja, er ist Open Source und MIT-lizenziert, sodass Sie ihn frei in Ihren Projekten nutzen und integrieren können.

Vereinfachen Sie Ihre KI-gesteuerte Automatisierung und Zugangsdatenverwaltung, indem Sie den Authenticator App MCP Server in Ihre FlowHunt-Flows integrieren.

Der Auth0 MCP Server verbindet KI-Assistenten mit Auth0s Authentifizierungs- und Identitätsdiensten. Integrieren Sie sichere Echtzeit-Benutzerauthentifizierung,...

Der Integration App MCP Server bietet KI-Assistenten sicheren, tokenbasierten Zugriff auf ein einheitliches Ökosystem von APIs, Tools und Datenquellen und ermög...

Der Model Context Protocol (MCP) Server verbindet KI-Assistenten mit externen Datenquellen, APIs und Diensten und ermöglicht so eine optimierte Integration komp...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.