Integración del Servidor ModelContextProtocol (MCP)

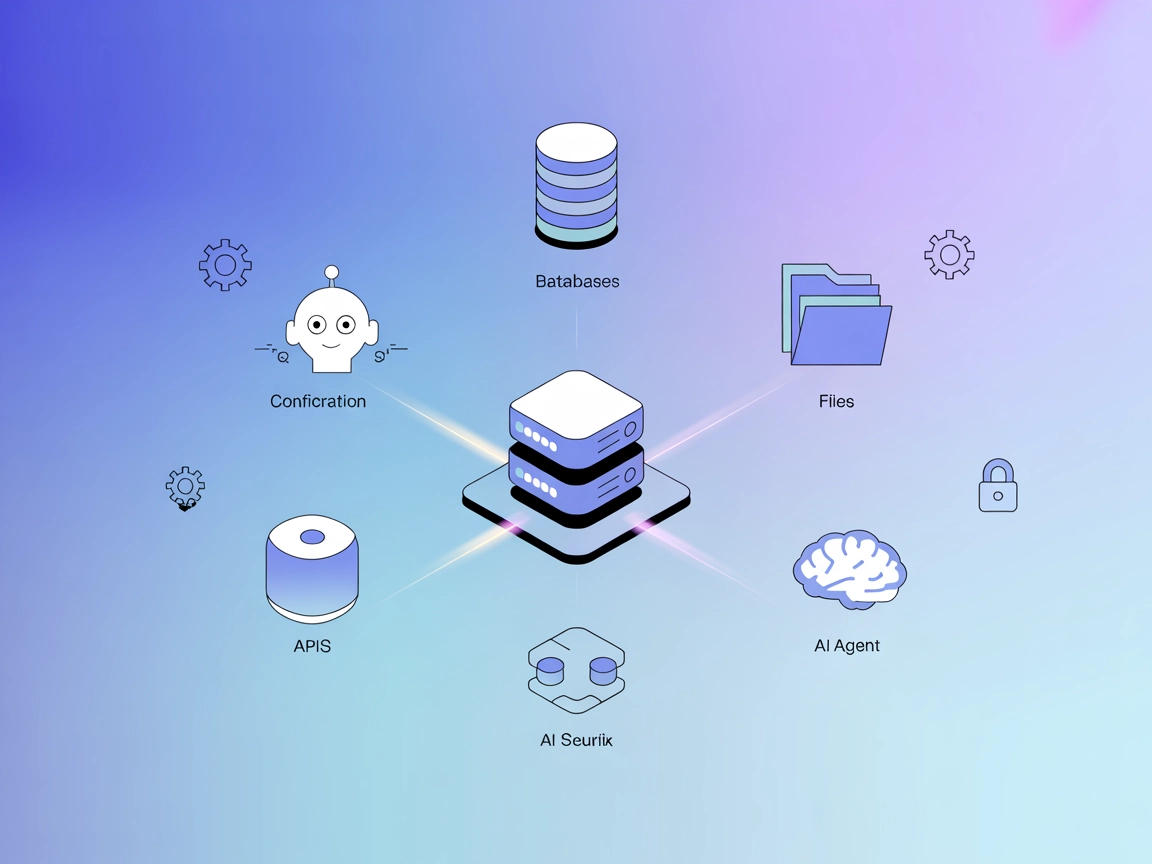

El Servidor ModelContextProtocol (MCP) actúa como un puente entre agentes de IA y fuentes de datos externas, APIs y servicios, permitiendo a los usuarios de Flo...

El MCP Remoto permite a los agentes de IA acceder de forma segura a herramientas y fuentes de datos externas mediante interfaces estandarizadas alojadas en servidores remotos, extendiendo las capacidades de la IA más allá de las funciones integradas.

Un servidor MCP remoto expone datos, herramientas y capacidades de automatización a agentes de IA, especialmente modelos de lenguaje grandes (LLMs) y sistemas agénticos, mediante un protocolo estandarizado. A diferencia de los servidores locales, los MCP remotos están alojados en la nube o en internet, accesibles por cualquier cliente o flujo de trabajo de IA autorizado. Actúan como un “adaptador” universal para conectar agentes de IA con APIs externas, plataformas SaaS, herramientas de desarrollo y datos empresariales.

El Protocolo de Contexto de Modelo (MCP) es un protocolo abierto que estandariza cómo los LLMs y las aplicaciones agénticas interactúan con herramientas y datos externos. Establece un contrato universal para el descubrimiento de herramientas/recursos, la descripción de capacidades, la invocación de herramientas y el intercambio de contexto entre clientes y servidores de IA.

| Característica | Servidor MCP Local | Servidor MCP Remoto |

|---|---|---|

| Ubicación | Máquina del usuario | Nube/Internet |

| Com. | stdio, socket local | HTTP/SSE/HTTP adaptable a flujos |

| Configuración | Manual, gestionado por el usuario | Inicio de sesión OAuth, gestionado por el proveedor |

| Seguridad | Secretos/llaves gestionadas por usuario | OAuth 2.1, aplicado por proveedor |

| Uso | Privado, desarrollo local, sensible | SaaS, multiusuario, agentes web |

| Escalabilidad | Limitada al hardware del usuario | Escala en la nube, multiusuario |

Diagrama de arquitectura:

+---------------------+ HTTP/SSE +---------------------+

| Agente IA (Cliente)| <----------------> | Servidor MCP Remoto |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Servicio/API Externo

| |

Usuario concede acceso (por ejemplo, Jira API, BD)

| Característica | Servidor MCP Local | Servidor MCP Remoto |

|---|---|---|

| Configuración | Manual, local | Inicio de sesión web OAuth, gestionado por proveedor |

| Comunicación | stdio, socket local | HTTP/SSE, HTTP adaptable a flujos |

| Seguridad | Secretos/llaves del usuario | OAuth 2.1, tokens de corta duración |

| Actualizaciones | Responsabilidad del usuario | Gestionadas por proveedor, autoparcheadas |

| Escalabilidad | Limitada a una máquina | Escalable horizontalmente, multiusuario |

| Uso | Desarrollo privado, herramientas personalizadas | SaaS, agentes web, acceso empresarial |

Ejemplo: El servidor MCP remoto de Atlassian conecta Jira y Confluence con Claude u otros LLMs. El agente puede:

Ejemplo: Un agente de marketing integra tres servidores MCP diferentes:

El agente encadena llamadas entre todos los servidores en un solo flujo (“Resume el rendimiento del blog de ayer y sugiere mejoras”).

Ejemplo: Un servidor MCP remoto expone una API de auditoría SEO. Un agente IA puede:

Ejemplo: El equipo DevOps expone estado de CI/CD, tracker de incidencias y controles de despliegue mediante un servidor MCP interno. Los agentes IA pueden:

| Ventaja | Limitación / Compromiso |

|---|---|

| Escalado fácil | Requiere conexión a internet fiable |

| Sin setup local | Mayor latencia que local |

| Centralizado | Dependencia de la disponibilidad del proveedor |

| Seguridad OAuth | Complejidad en la gestión de scopes |

| Multi-cliente | Datos en tránsito (cifrados) |

Los servidores MCP remotos utilizan OAuth 2.1 para autenticación/autorización delegada segura:

Buenas prácticas:

El MCP Remoto (Protocolo de Contexto de Modelo) es un sistema que permite a los agentes de IA acceder a herramientas, fuentes de datos y servicios alojados en servidores externos a través de interfaces estandarizadas, extendiendo las capacidades de los modelos de IA más allá de sus funciones integradas.

A diferencia de las integraciones locales que se construyen directamente en una plataforma de IA, el MCP Remoto proporciona acceso a herramientas y datos alojados en servidores externos, ofreciendo mayor flexibilidad, escalabilidad y la posibilidad de conectar sistemas especializados o propietarios sin revelar detalles sensibles de implementación.

El MCP Remoto ofrece mayor extensibilidad, seguridad mediante aislamiento, funcionalidad especializada, acceso a datos en tiempo real, reducción de latencia para operaciones complejas, mantenimiento simplificado y la posibilidad de aprovechar la experiencia de terceros mientras se mantiene el control sobre los datos sensibles.

El MCP Remoto puede acceder a una amplia variedad de servicios, incluyendo sistemas de bases de datos, plataformas ERP como Odoo, herramientas CRM, sistemas de gestión documental, APIs especializadas, motores de análisis, redes de dispositivos IoT y lógica empresarial personalizada implementada como microservicios.

El MCP Remoto implementa múltiples medidas de seguridad, incluyendo autenticación, autorización, cifrado de datos, validación de solicitudes, limitación de tasas y registro de auditoría. Aísla los modelos de IA del acceso directo a los sistemas backend y puede configurarse con permisos granulares para controlar el acceso a operaciones sensibles.

Crea tus propios servidores MCP o conéctate a MCPs remotos para ampliar las capacidades de tus agentes de IA con cualquier integración.

El Servidor ModelContextProtocol (MCP) actúa como un puente entre agentes de IA y fuentes de datos externas, APIs y servicios, permitiendo a los usuarios de Flo...

El servidor Remote MacOs Use MCP permite a los agentes de IA automatizar, controlar y gestionar de forma segura sistemas macOS remotos sin software adicional. S...

El Servidor Room MCP permite que asistentes de IA colaboren en salas virtuales mediante el protocolo Room, soportando flujos de trabajo multiagente, gestión de ...