GPT-5 Codex: Tekoälyllä Tuettu Kehitys ja Autonominen Koodaus

Tutustu, kuinka GPT-5 Codex mullistaa ohjelmistokehityksen kehittyneillä agenttimaisilla koodausominaisuuksilla, 7 tunnin autonomisella tehtäväsuorituksella ja ...

OpenClaw aiheutti turvallisuuskriisin ja kaksi kilpailevaa kehystä. IronClaw tuo Rust-pohjaisen eristämisen ja nolla telemetriaa; NemoClaw käärii OpenClawin NVIDIAn kernel-tason hiekkalaatikkoon. Näin ne vertautuvat.

“Claw”-ekosysteemi on muuttunut Peter Steinbergerin henkilökohtaisesta projektista todelliseksi yrityskilpailun kentäksi vain neljässä kuukaudessa. OpenClaw lanseerattiin marraskuussa 2025, tuli GitHubin nopeimmin kasvavaksi repositorioksi kaikissa ajoissa , houkutteli satoja tuhansia käyttäjiä ja sai luojansa palkatuksi OpenAI:hin.

Ei kestänyt kauan ennen kuin alkuperäinen suosio herätti kaksi uutta suurta kilpailevaa kehystä — IronClawin NEAR AI:lta ja NemoClawin NVIDIA:lta. Molemmat lanseerattiin muutaman viikon sisällä toisistaan. Jos yrität selvittää, kumpi kuuluu pinossasi ja miksi, tässä on se, mitä sinun todella pitää tietää.

OpenClaw on avoimen lähdekoodin tekoäly-agentin kehys, joka on rakennettu yksinkertaiselle idealle antaa kielimallille pysyvä muisti, pääsy työkaluihin ja palveluihin sekä antaa sen toimia autonomisesti. Se yhdistyy suosittuihin viestintäsovelluksiin ja palveluihin, se pystyy koodaamaan, suorittamaan komentoja, hallitsemaan tiedostojasi, selaamaan verkkoa ja paljon muuta. Aloittamiseksi se tarvitsee vain yhden keskusteluviestin.

Itävaltalaiselta kehittäjältä Peter Steinbergerilta luodun projektin, joka tehtiin yhden tunnin burnout-projektina nimeltään Clawdbot marraskuussa 2025 (myöhemmin nimetty uudelleen Moltbotiksi, sitten OpenClawiksi Anthropicin tavaramerkkipaineen jälkeen ), saavutti 215 000 GitHub-tähteä helmikuuhun 2026 mennessä. Se keräsi kaksi miljoonaa vierailijaa yhdessä viikossa, ja kehittäjäyhteisö alkoi kutsua käyttöönottoja yksinkertaisesti “hummereiden nostamiseksi”.

Arkkitehtuurisesti OpenClaw toimii paikallisena Node.js-palvelimena. Se käyttää Skills-moduuleita, jotka määrittävät, mitä agentti voi tehdä. Skills ovat JavaScript- tai TypeScript-laajennoksia, jotka suoritetaan täydellä pääsyllä isäntäympäristöön. Agentti ylläpitää pysyvää muistia istuntojen välillä paikallisen vektorikaupan kautta, ja useiden agenttien orkestrointi on mahdollista sisäkkäisten taitojen kutsujen kautta.

Työkalujen pääsy käsitellään MCP-palvelimien kautta, mikä tekee integroinnista kolmansien osapuolten palveluihin suoraviivaista. Mutta tämä tarkoittaa myös sitä, että mikä tahansa MCP-palvelin, jonka yhdistät, perii agentin täydet käyttöoikeudet, ja se on juuri siinä se ongelma.

OpenClawin käyttöoikeuksien malli on tasainen: ei ole kyvyn rajaamista, ei per-skill-hiekkalaatikkoa ja ei eroa luku- ja kirjoituspääsyn välillä yhdistettyihin palveluihin. Taito, joka tarvitsee lukea kalenteriasi, saa samat tunnistetiedot kuin yksi, joka voi lähettää sähköpostia puolestasi. Kun taito ladataan ClawHubista, se suoritetaan samoilla käyttöoikeuksilla välittömästi.

Turvallisuustutkijat, jotka skannaavat internetiä, löysivät yli 30 000 julkisesti paljastettua OpenClaw-instanssia, joista monet toimivat ilman mitään todentamista. Vaikka se oli vielä Clawdbotiksi kutsuttu, Kasperskyn projektin auditointi tunnisti yhteensä 512 haavoittuvuutta, joista kahdeksan oli kriittisiä.

CVE-2026-25253 , julkistettu helmikuussa 2026, mahdollisti yhden klikkauksen etäkoodin suorittamisen WebSocket-tunnuksen varkaan kautta ja vaikutti yli 17 500 internetiin altistettuun instanssiin. ClawHavoc-kampanja, jonka Koi Security dokumentoi, löysi 341 pahantahtoista taito ClawHubista, OpenClawin laajennusrekisteristä, mikä vastaa noin 12 % koko markkinapaikasta! Myöhemmät skannaamiset nostivat kyseisen luvun yli 800:aan.

Rakenteellinen ongelma on arkkitehtuurinen: OpenClaw antaa kielimalleille suoran pääsyn tiedostojärjestelmään, viestintäsovelluksiin ja verkkopalveluihin. Kun pahantahtoinen taito ladataan — tai kun prompt injection huijaa agentin suorittamaan jotain, mitä sen ei pitäisi, se perii kaikki nämä käyttöoikeudet. Steinberger itse myönsi , että “täydellisen turvallisuuden saavuttaminen suurilla kielimalleilla on saavuttamaton” ja korosti, että työkalu oli tarkoitettu henkilöille, joilla on tekninen tieto näiden riskien hallitsemiseksi.

OpenAI palkkasi Steinbergerin helmikuussa 2026. Projekti siirtyi itsenäiselle säätiölle OpenAI:n taloudellisella ja teknisellä tukella. Useimmat tunnetut CVE-virheet on korjattu viimeaikaisissa julkaisuissa, mutta yhteisön yksimielisyys on, että arkkitehtuurinen jännitys hyödyllisyyden ja turvallisuuden välillä ei ole ratkaistu.

OpenClaw pysyy hyvänä valintana voimaläyttöille, harrastajille ja kehittäjille, jotka haluavat maksimaalista joustavuutta samalla kun ymmärtävät, mitä he ottavat. Mutta turvallisuusongelmien vuoksi se on huono valinta yrityksen käyttötapauksille suuressa mittakaavassa tai erittäin arkaluontoisten tietojen kanssa käytettäväksi. Nämä ongelmat johtivat juuri IronClawin ja NemoClawin luomiseen.

IronClaw, jonka NEAR AI kehitti ja ilmoitti vuoden 2026 alussa, on OpenClaw-innoittama agentin runtime, joka on rakennettu alusta lähtien Rustilla turvallisuuden ollessa ensisijainen suunnitteluvaatimus. Sen perustaja Illia Polosukhin kuvaili sitä “turvallisuudelle suunnitelluksi agentin johdoksi”.

Rustin käyttö eliminoi kokonaisia haavoittuvuusluokkia käännösajalla — puskurin ylivuodot, use-after-free-virheet ja muut muistinturvallisuusongelmat. Järjestelmälle, joka orkestroidaan kymmeniä samanaikaisia työkalujen kutsuja ja käsittelee suuria asiakirjoja silmukassa, nämä ominaisuudet ovat tärkeitä tuotannossa.

IronClawin turvallisuusarkkitehtuuri on rakennettu kolmen mekanismin ympärille:

Jokainen turvallisuustaso on eristetty muista. Yhden vaarantaminen ei automaattisesti vaaranna seuraavaa. IronClaw sisältää myös iron-verify, staattiset analyysityökalun taidoille, joka tarkistaa SQL-injektioita, komentoja ja polun läpäisyä sekä liiallisia kapasiteettipyyntöjä. Ibl.ai:n

dokumentoiduissa testeissä se merkitsi 23 25 ongelmallisesta taidosta. Yleiskustannus on noin 15 ms per taito-kutsu — merkityksetön useimmille työnkuluille.

IronClaw käyttöön otetaan NEAR AI Cloud:ssa Trusted Execution Environment (TEE):ssä, mikä tarjoaa laitteistolla tuetun salauksen alusta lähtien ilman ylimääräisiä määrityksiä. Se tukee myös paikallista itse isännöintiä käyttäjille, jotka haluavat tietojen pysyvän kokonaan paikallisesti. Kaikki tiedot varastoidaan paikalliseen PostgreSQL-tietokantaan AES-256-GCM-salauksella, nolla telemetrialla.

Turvallisuuden lisäksi IronClaw on toiminnallinen agentin kehys monikanavatuella (REPL, webhooks, Telegram, Slack, selain), cron-aikatauluilla varustetuilla rutiineilla, tapahtumakäynnistimillä, rinnakkaisella työntöiden käsittelyllä, hybridi-koko tekstillä ja vektorihaulla pysyvälle muistille sekä MCP-protokollan tuella. Se tukee NEAR AI:ta, OpenAI:ta, Anthropicia, Geminitä, Mistralia ja OpenAI-yhteensopivia taustajärjestelmiä.

Projekti lanseerattiin ilmaisella Starter-tasolla, joka sisältää yhden isännöidyn agentin instanssin NEAR AI Cloud:ssa, ja maksetut tasot lisäagentteille.

Lisätty turvallisuus tekee IronClawista hyvän vaihtoehdon käyttäjille ja organisaatioille, joille tietojen luottamuksellisuus on neuvottelematon. IronClaw on myös merkityksellinen voimaläyttöille, jotka haluavat OpenClawin kyvyn kattavuuden ilman tuotannon tunnistetietojen luottamista agentille, jota voidaan manipuloida.

NemoClaw ei ole itsenäinen kehys. Se on avoimen lähdekoodin turvallisuus- ja hallintopino, joka käärii OpenClawin ympärille. Se oli ilmoitettu Jensen Huangin toimesta GTC 2026:ssa 16. maaliskuuta , ja sen asemointi oli sellainen, jonka harvat huoneessa olisivat voineet missata. Huang vertasi OpenClawia Windowsiin ja Linuxiin: “OpenClaw on henkilökohtaisen tekoälyn käyttöjärjestelmä.” NemoClaw on titaanivaippa.

NemoClaw asennetaan yhdellä komennolla TypeScript-laajennoksena OpenClaw CLI:lle rinnalla Python-suunnitelman kanssa, joka orkestroidaan NVIDIAn OpenShell-runtimea. OpenShell tarjoaa kernel-tason hiekkalaatikon Linux-turvallisuusmoduuleita käyttäen, joka istuu agentin ja käyttöjärjestelmän välillä.

Turvallisuusmalli on käännetty OpenClawin oletuksista. Kun OpenClaw on salliva ellei sinä nimenomaisesti rajoita sitä, OpenShell estää kaiken ellei nimenomaisesti sallita. Käytännöt kirjoitetaan YAML:ssa, jolloin organisaatiot voivat määrittää:

Estetyt toiminnot ilmestyvät päätelaitteen käyttöliittymään ihmisen arviointia varten sen sijaan, että epäonnistuisivat hiljaa. Politiikkamoottori toimii prosessin ulkopuolella, mikä tarkoittaa, että agentti ei voi ohittaa sitä manipuloimalla omaa kokoonpanoaan.

NemoClaw sisältää myös yksityisyysreititimen, joka reitittää monimutkaisia kyselyitä pilvipohjaisten frontier-mallien kautta samalla kun pitää arkaluontoiset tiedot paikallisesti Nemotron-malleissa. Nemotron 3 -perhe, joka on optimoitu agentin työkuormille ja jossa on hybridi Mamba-Transformer-arkkitehtuuri, tulee oletusvaihtoehdoksi paikalliselle päättelylle.

NemoClaw on ensisijaisesti yrityshanke, ja Salesforcen, Ciscon, Googlen, Adoben ja CrowdStriken kumppanuudet ilmoitettiin. Projektilla oli jo yli 9 000 GitHub-tähteä muutaman päivän sisällä lanseerauksesta.

Ilmoitettu alle kuukausi sitten (kirjoitushetkellä), NemoClaw on silti alfa-esikatselu. Liittymät ja käyttäytyminen voivat muuttua ilman varoitusta, ja paikallinen päättely pysyy kokeellisena joillakin alustoilla. Tärkeämpää on, että koveneusprosessi on vielä käynnissä, sillä alle viikko lanseerauksen jälkeen kyberturvallisuustutkija tunnisti konfiguraation ohituksen.

Futurum Research -analyytikot huomauttivat, että NemoClaw käsittelee agentin luottamusketjun käyttöönotto-päätä hyvin, mutta väittivät, että turvallisuus on upotettava koko kehitysjakson läpi, ei vain runtime-tasolla.

On myös liiketoimintamalli luettavaksi. Oletuksena NemoClaw reitittää päättelypyynnöt NVIDIAn pilvipäätepisteen kautta. Voit määrittää paikalliset Nemotron-mallit täysin paikalliselle käyttöönotolle, mutta oletuspolku luo riippuvuuden NVIDIAn infrastruktuurista. Se, onko se ongelma vai ominaisuus, riippuu uhkamallistasi.

NemoClaw pyrkii asemoimaan itsensä vaihtoehtoksi organisaatioille, jotka haluavat OpenClawin kyvyt politiikan täytäntöönpanemisen mallin kanssa, jonka niiden compliance- ja lakitiimit voivat tarkistaa ja allekirjoittaa.

IronClaw ja NemoClaw kilpailevat turvallisuusvaihtoehdon asemasta, mutta totuus on, että kaikki kolme näistä järjestelmistä voivat aiheuttaa ongelmia, jos annat niille väärät työkalut. Ero on siinä, kuinka paljon vahinkoa on rakenteellisesti mahdollista ja kuinka paljon vaatii aktiivista virhettä sinulta.

OpenClaw antaa agentille täyden pääsyn kaikkeen koneellasi. Sinulla ei todennäköisesti ole täydellisen luettelon siitä, mitä on asennettu ja saatavilla tietokoneella, jota olet käyttänyt vuosia. Se on hyvä harrastajille ja kehittäjille, jotka tietävät, mitä he tekevät. Se on todellinen riski kaikille muille.

NemoClaw rakentaa laadukkaan häkin tuon vaarallisen eläimen ympärille. Suoja asuu infrastruktuuri-tasolla — OpenShellin kernel-tason hiekkalaatikko, politiikan täytäntöönpano ja oletuksena kieltävä malli. NVIDIAn tuki tekee siitä todennäköisimmän saavuttamaan tuotannon vakavuuden ja laajan käyttöönoton. Raha on tällä yhdellä yritysmarkkinoilla, mutta oletuspilvireitys on asia, jota on seurattava.

IronClaw omaa argumentoimatta kolmen kehyksen kehittyneimmän turvallisuusarkkitehtuurin: muistinturvallinen runtime Rustissa, WASM-eristäminen per työkalu, turvallinen tunnistetietojen injektio, prompt injection -havainto ja kerrostetut puolustukset, joissa yhden kerroksen vaarantaminen ei kaskadi seuraavaan. Se on myös kaikkein mielipiteisin tietojen suvereniteetista — nolla telemetria, paikallinen varastointi, TEE-tuettu pilvituotanto. Käyttötapauksissa, joissa tiedot eivät yksinkertaisesti voi poistua organisaation infrastruktuurista, se on ainoa kehys täällä, joka tekee siitä rakenteellisesti totta sen sijaan, että se olisi konfiguraatio, jota sinun on ylläpidettävä.

Mikään näistä ei täysin ratkaise prompt injection-ongelmaa. Se on alan laajuinen avoin ongelma, ja mikään toimittaja, joka väittää muuta, yliarvioi asiaa.

“Kumpi voittaa” -kehys on hieman väärä kysymys. OpenClaw ja sen uskomaton yhteisö pysyvät ekosysteemin painopisteenä. NemoClaw ja IronClaw molemmat vastaavat OpenClawin rajoituksiin, mutta eri filosofioilla.

NemoClawin tie hallintoon on ilmeisin. NVIDIA:lla on yrityssuhteet, jakelu ja laitteistoekosysteemi, jotka tekevät käyttöönottamisesta kitkatonta suurille organisaatioille. Huang kehystämä veto — jokainen yritys tarvitsee OpenClaw-strategian samalla tavalla kuin jokainen yritys kerran tarvitsi Linux-strategian, on todennäköisesti oikea, ja NemoClaw on asemoitu olemaan oletusvastaukseksi kyseiseen kysymykseen yritysympäristöissä.

IronClawin arvolause on spesifimpi ja kestävämpi säännellyissä teollisuuksissa. Se on ainoa kehys, jossa tietojen luottamuksellisuus on rakenteellisesti vahvistettu sen sijaan, että se olisi politiikalla vahvistettu. Rust-pohjainen muistinturvallisuus ja WASM-työkalujen eristäminen ovat runtime-ominaisuuksia, eivät konfiguraatioita, joita järjestelmänvalvoja unohti asettaa. Laki-, terveys- ja rahoituskäyttötapauksissa, jotka toimivat GDPR:n, HIPAA:n tai vastaavien kehysten alaisina, sillä erolla on todellista compliance-arvoa.

OpenClaw itse ei mene minnekään. Peter Steinberger saattaa olla nyt OpenAI:ssa, mutta säätiörakenne pitää projektin itsenäisenä ja yhteisövetoisena, ja sen kyvyt pysyvät vertaansa vailla henkilökohtaisille voimaläyttöille, jotka ovat valmiita hallitsemaan turvallisuuspintaa itse.

Kiinnostavin kysymys ei ole, kumpi kynsi selviää, vaan kuinka nopeasti NemoClaw kypsyy alfa-vaiheesta ja pystyykö sen kernel-taso pysymään itseään kehittävien agenttien jatkuvasti laajenevalla hyökkäyspinnalla. Ottaen huomioon NVIDIAn osuuden ohjelmistovetojen muuttamisesta infrastruktuurin standardeiksi, älykäs raha on, että se pääsee sinne.

Tämä viesti päivitettiin viimeksi maaliskuussa 2026. Claw-ekosysteemi liikkuu nopeasti — CVE-aikajanat ja ominaisuuksien saatavuus saattavat olla muuttuneet.

Maria on copywriter FlowHuntilla. Kielenörtti ja aktiivinen kirjallisuusyhteisöissä, hän tiedostaa täysin, että tekoäly muuttaa tapaa, jolla kirjoitamme. Sen sijaan, että vastustaisi kehitystä, hän pyrkii auttamaan täydellisen tasapainon löytämisessä tekoälyprosessien ja ihmisen luovuuden korvaamattoman arvon välillä.

Yhdistä Claw-pohjainen agentti FlowHuntiin ja automatisoi monimutkaisia työnkulkuja tietojen käsittelystä monivaiheisiin tekoäly-putkiin.

Tutustu, kuinka GPT-5 Codex mullistaa ohjelmistokehityksen kehittyneillä agenttimaisilla koodausominaisuuksilla, 7 tunnin autonomisella tehtäväsuorituksella ja ...

Tutustu, kuinka AMP, Sourcegraphin uuden aallon koodausagentti, muovaa tekoälykehityksen maisemaa panostamalla nopeaan iterointiin, autonomiseen päättelyyn ja t...

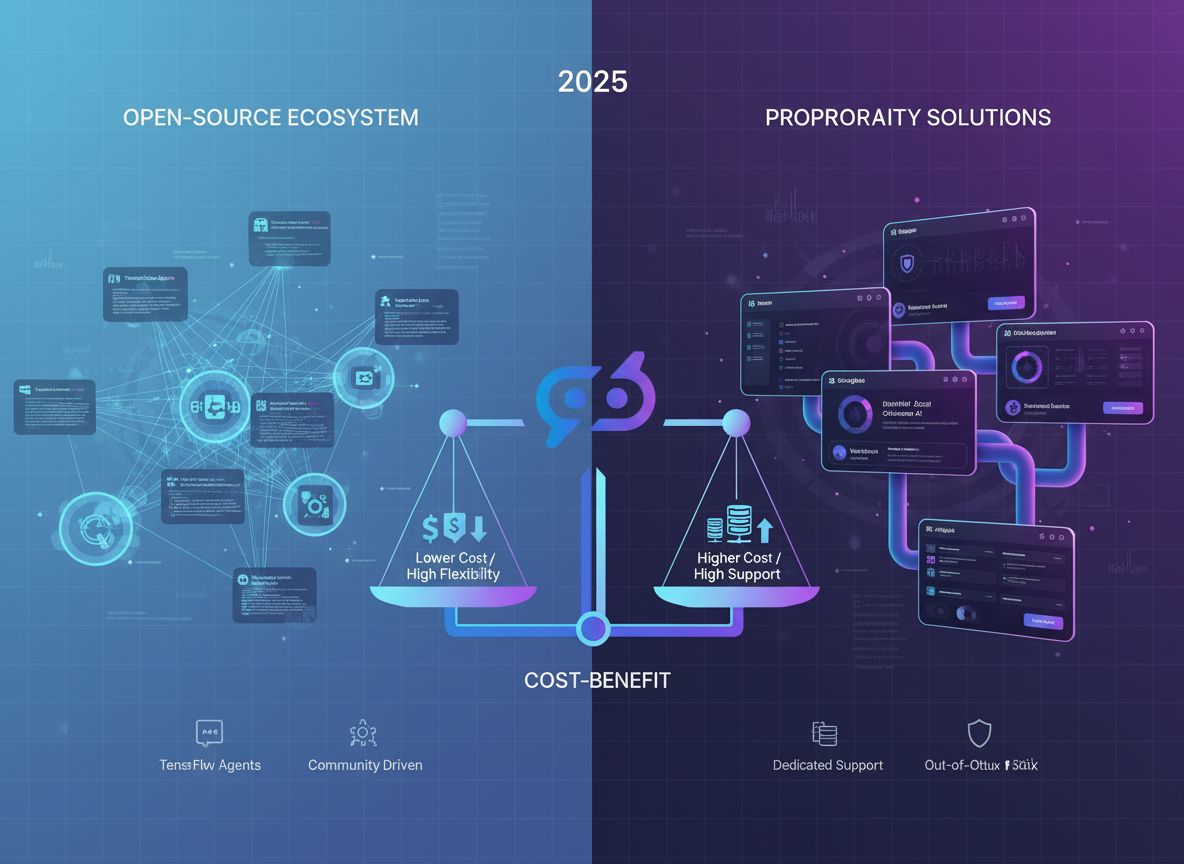

Kattava analyysi avoimen lähdekoodin ja suljetuista AI-agenttialustoista vuonna 2025 – tarkastelussa kustannukset, joustavuus, suorituskyky ja ROI, jotta organi...