Ona: Budúcnosť AI-kódovacích agentov s plne izolovanými cloudovými prostrediami

Objavte, ako Ona (predtým Gitpod) revolučne mení vývoj softvéru pomocou AI kódovacích agentov, ktorí fungujú v plne nakonfigurovaných, izolovaných cloudových pr...

OpenClaw vyvolal bezpečnostnú krízu a dva konkurujúce si rámce. IronClaw prináša izoláciu založenú na Rust a nulový telemetriu; NemoClaw obalieva OpenClaw do sandbox jadra NVIDIA. Tu je ich porovnanie.

Ekosystém “claw” sa za pouhé štyri mesiace zmenil z osobného projektu Petra Steinbergera na skutočné podnikové bojiště. OpenClaw sa spustil v novembri 2025, stal sa najrýchlejšie rastúcim úložiskom GitHubu v histórii , prilákal stovky tisíc používateľov a jeho tvorca bol prijatý do OpenAI.

Nebolo to dlho, kedy táto počiatočná popularita vyvolala dva nové veľké konkurujúce si rámce — IronClaw od NEAR AI a NemoClaw od NVIDIA. Oba sa spustili v priebehu niekoľkých týždňov od seba. Ak sa snažíte zistiť, ktorý z nich patrí do vášho stacku a prečo, tu je to, čo skutočne potrebujete vedieť.

OpenClaw je open-source rámec AI agenta postavený na jednoduchej myšlienke poskytnúť jazykovému modelu trvalú pamäť, prístup k vašim nástrojom a službám a nechať ho pracovať autonómne. Pripája sa k populárnym aplikáciám a službám na správu správ, vie kódovať, spúšťať príkazy, spravovať vaše súbory, prehliadať web a oveľa viac. Na začatie práce potrebuje len jednu konverzačnú správu.

Vytvorený rakúskym vývojárom Petrom Steinbergerom ako projekt na jednu hodinu vyhorenia s názvom Clawdbot v novembri 2025 (neskôr prebranding na Moltbot, potom OpenClaw po tlaku na ochranu značky od Anthropic ), projekt prekročil 215 000 hviezd na GitHube do februára 2026. Prilákal dva milióny návštevníkov v jednom týždni a vývojárska komunita začala nasadenia jednoducho nazývať “chovaním homárov.”

Z hľadiska architektúry sa OpenClaw spúšťa ako lokálny server Node.js. Ako modulárne stavebné bloky, ktoré definujú, čo agent môže robiť, používa Skills. Skills sú JavaScript alebo TypeScript pluginy, ktoré sa vykonávajú s plným prístupom k hostiteľskému prostrediu. Agent si udržiava trvalú pamäť medzi reláciami prostredníctvom lokálneho vektorového úložiska a viacagentovú orchestráciu je možná prostredníctvom vnorených volaní skills.

Prístup k nástrojom sa spravuje prostredníctvom MCP serverov, čím sa integrácia s treťostranným službami stáva jednoduchá. Ale to tiež znamená, že každý MCP server, ktorý pripojíte, dedí úplný set povolení agenta, a to je presne jadro problému.

Model povolení OpenClaw je ploché: neexistuje scoping schopností, žiadny per-skill sandbox a žiadny rozdiel medzi prístupom na čítanie a zápis do pripojených služieb. Skill, ktorý potrebuje čítať váš kalendár, dostáva rovnaký prístup k povereniam ako ten, ktorý môže posielať e-maily v vašom mene. Keď sa skill načíta z ClawHub, vykonáva sa s rovnakými právami okamžite.

Bezpečnostní výskumníci skenujúci internet našli viac ako 30 000 verejne exponovaných inštancií OpenClaw, z ktorých mnohé bežali bez akejkoľvek autentifikácie. Dokonca aj vtedy, keď sa to ešte nazývalo Clawdbot, audit Kaspersky projektu identifikoval celkovo 512 zraniteľností, z toho osem kritických.

CVE-2026-25253 , zverejnené v februári 2026, umožňovalo jednoklikom vzdialené spustenie kódu prostredníctvom krádeže WebSocket tokenu a ovplyvnilo viac ako 17 500 internetovo exponovaných inštancií. Kampáň ClawHavoc, zdokumentovaná spoločnosťou Koi Security, našla 341 škodlivých skills v ClawHub, registri pluginov OpenClaw, čo predstavuje približne 12 % celého trhu! Aktualizované skeny neskôr posunuli toto číslo nad 800.

Štrukturálny problém je architektonický: OpenClaw dáva jazykovým modelom priamy prístup k systému súborov, aplikáciám na správu správ a webovým službám. Keď sa načíta škodlivý skill — alebo keď prompt injection oklamá agenta, aby vykonal niečo, čo by nemal, dedí všetky tieto povolenia. Sám Steinberger priznal , že “dosiahnutie úplnej bezpečnosti s veľkými jazykovými modelmi je nemožné” a zdôraznil, že nástroj bol určený pre jednotlivcov s technickými znalosťami na riadenie týchto rizík.

OpenAI si Steinbergera najal v februári 2026. Projekt prešiel na nezávislú nadáciu s finančnou a technickou podporou OpenAI. Väčšina známych CVE bola opravená v nedávnych vydaniach, ale komunita je jednotná v tom, že architektonické napätie medzi užitočnosťou a bezpečnosťou nebolo vyriešené.

OpenClaw zostáva skvelou voľbou pre pokročilých používateľov, nadšencov a vývojárov, ktorí chcú maximálnu flexibilitu a zároveň rozumejú tomu, čo si berú. Ale kvôli bezpečnostným problémom je to strašná voľba pre podnikové prípady použitia vo veľkom rozsahu alebo použitie s veľmi citlivými údajmi. Práve tieto problémy vyvolali vytvorenie IronClaw a NemoClaw.

IronClaw, vyvinutý NEAR AI a oznámený na začiatku 2026, je agent runtime inšpirovaný OpenClaw, ktorý bol prebudovaný od nuly v jazyku Rust s bezpečnosťou ako primárnym návrhom. Jeho spoluautor Illia Polosukhin ho popísal ako “agentný uzavretý systém navrhnutý pre bezpečnosť.”

Použitie Rustu eliminuje celé triedy zraniteľností pri kompilácii — pretečenia vyrovnávacej pamäte, chyby use-after-free a ďalšie problémy s bezpečnosťou pamäte. Pre systém orchestrujúci desiatky súbežných volaní nástrojov a spracúvajúci veľké dokumenty v cykle sú tieto vlastnosti dôležité v produkcii.

Základná bezpečnostná architektúra IronClaw je postavená na troch mechanizmoch:

Každá bezpečnostná vrstva je izolovaná od ostatných. Kompromitácia jednej neautomaticky kompromituje ďalšiu. IronClaw tiež obsahuje iron-verify, nástroj statickej analýzy pre skills, ktorý kontroluje SQL injection, command injection, path traversal vzory a nadmerné požiadavky na schopnosti. V testovaní dokumentovanom ibl.ai

označil 23 z 25 problematických skills. Režijné náklady sú približne 15ms na vyvolanie skill — zanedbateľné pre väčšinu pracovných tokov.

IronClaw sa nasadzuje na NEAR AI Cloud vo vnútri Trusted Execution Environment (TEE), poskytujúc hardvérovo podporovanú šifrovanie od začiatku bez dodatočnej konfigurácie. Podporuje tiež lokálne samostatnú inštaláciu pre používateľov, ktorí chcú, aby údaje zostali úplne na mieste. Všetky údaje sú uložené v lokálnej databáze PostgreSQL s šifrovaním AES-256-GCM, s nulovou telemetriou.

Okrem bezpečnosti je IronClaw funkčný rámec agenta s podporou viacerých kanálov (REPL, webhooks, Telegram, Slack, prehliadač), plánovanými rutinami cron, spúšťačmi udalostí, paralelným spracovaním úloh, hybridným vyhľadávaním s plným textom a vektorovým vyhľadávaním pre trvalú pamäť a podporou MCP protokolu. Podporuje NEAR AI, OpenAI, Anthropic, Gemini, Mistral a OpenAI-kompatibilné backendy.

Projekt sa spustil s bezplatnou úrovňou Starter vrátane jednej hostovanej inštancie agenta na NEAR AI Cloud, s platenou úrovňou pre ďalších agentov.

Zvýšená bezpečnosť robí IronClaw skvelou alternatívou vhodnou pre používateľov a organizácie, pre ktoré je dôvernosť údajov neprekročiteľná. IronClaw je tiež dôležitý pre pokročilých používateľov, ktorí chcú schopnosti OpenClaw, ale bez toho, aby verili svoje produkčné poverenia agentovi, ktorý sa dá manipulovať.

NemoClaw nie je samostatný rámec. Je to open-source bezpečnostný a governance stack, ktorý obalieva OpenClaw. Bol oznámený Jensenom Huangom na GTC 2026 16. marca , s pozicionovaním, ktoré si málokto v miestnosti mohol nevšimnúť. Huang porovnával OpenClaw s Windows a Linuxom: “OpenClaw je operačný systém pre osobnú AI.” NemoClaw je titanový plášť.

NemoClaw sa inštaluje jedným príkazom ako TypeScript plugin pre OpenClaw CLI spolu s Python blueprintom, ktorý orchestruje runtime OpenShell od NVIDIA. OpenShell poskytuje sandbox na úrovni jadra pomocou bezpečnostných modulov Linuxu, ktorý sa nachádza medzi agentom a operačným systémom.

Model bezpečnosti je obrátený od predvolených nastavení OpenClaw. Zatiaľ čo OpenClaw je permisívny, pokiaľ ho explicitne neobmedzíte, OpenShell blokuje všetko, pokiaľ nie je explicitne povolené. Politiky sú napísané v YAML, čo organizáciám umožňuje definovať:

Blokované akcie sa zobrazia v terminálovom používateľskom rozhraní na ľudskú kontrolu namiesto tichého zlyhania. Engine politiky beží mimo procesu, čo znamená, že agent nemôže preňho prepísať manipuláciou svojej vlastnej konfigurácie.

NemoClaw tiež obsahuje privacy router, ktorý smeruje zložité otázky do cloudových modelov hranice, zatiaľ čo citlivé údaje zostávajú lokálne na modeloch Nemotron. Rodina Nemotron 3, optimalizovaná pre agentné pracovné zaťaženia a s hybridnou architektúrou Mamba-Transformer, sa stáva predvoleným lokálnym inferencným backendom.

NemoClaw je predovšetkým podnikový podnik s oznámenými partnerstvami so Salesforce, Cisco, Google, Adobe a CrowdStrike. Projekt už mal 9 000+ hviezd na GitHube do niekoľkých dní po spustení.

Oznámený menej ako mesiac pred napísaním tohto článku, NemoClaw je stále alpha preview. Rozhrania a správanie sa môžu zmeniť bez upozornenia a lokálna inferencia zostáva experimentálna na niektorých platformách. Čo je ešte dôležitejšie, proces spevnenia je stále v priebehu, pretože menej ako týždeň po spustení výskumný pracovník v oblasti kybernetickej bezpečnosti identifikoval obídenie konfigurácie.

Analytici Futurum Research si všimli, že NemoClaw dobre rieši nasadzovací koniec reťazca agentného dôvery, ale argumentovali, že bezpečnosť musí byť zabudovaná v celom životnom cykle vývoja, nie len na úrovni runtime.

Existuje tu aj obchodný model na čítanie. Štandardne NemoClaw smeruje požiadavky na inferenciu prostredníctvom cloudového koncového bodu NVIDIA. Môžete nakonfigurovať lokálne modely Nemotron na úplné nasadenie na mieste, ale predvolená cesta vytvára závislosť od infraštruktúry NVIDIA. Či je to problém alebo vlastnosť, závisí od vášho modelu hrozieb.

NemoClaw sa snaží pozicionovať ako alternatíva pre organizácie, ktoré chcú schopnosti OpenClaw s modelom presadzovania politiky, ktorý ich compliance a právne tímy môžu skúmať a schváliť.

IronClaw a NemoClaw sa biť o pozíciu najbezpečnejšej voľby, ale pravda je, že všetky tri tieto systémy môžu spôsobiť problémy, ak im dáte nesprávne nástroje. Rozdiel je v tom, koľko škody je štrukturálne možné a koľko vyžaduje aktívnu chybu na vašej strane.

OpenClaw dáva agentovi úplný prístup ku všetmu na vašom počítači. Pravdepodobne nemáte úplný inventár toho, čo je nainštalované a dostupné na počítači, ktorý používáte roky. Je to v poriadku pre nadšencov a vývojárov, ktorí vedia, s čím pracujú. Je to skutočné riziko pre všetkých ostatných.

NemoClaw vytvára kvalitný klietku okolo tohto nebezpečného zvieraťa. Ochrana sa nachádza na infraštruktúrnej úrovni — sandbox jadra OpenShell, presadzovanie politiky a model deny-by-default. Podpora NVIDIA z neho robí najpravdepodobnejšieho na dosiahnutie produkčnej stability a širokého prijatia. Peniaze sú na tomto v podnikom trhu, ale predvolené cloud smerovanie sú veci na monitorovanie.

IronClaw má pravdepodobne najzložitejšiu bezpečnostnú architektúru z týchto troch: bezpečný runtime v jazyku Rust, izolácia WASM na nástroj, bezpečná injekcia poverení, detekcia prompt injection a vrstvené obrany, kde kompromitácia jednej vrstvy nevedú k kaskádovému zlyhaniu ďalšej. Je tiež najpresvedčivejší o suverenite údajov — nulová telemetria, lokálne úložisko, TEE-podporované cloud hosting. Pre prípady použitia, kde údaje jednoducho nesmú opustiť infraštruktúru organizácie, je to jediný rámec tu, ktorý to robí štrukturálne pravdivé namiesto konfigurácie, ktorú musíte udržiavať.

Žiadny z nich úplne nevyrieši prompt injection. To je problém v celom priemysle a ktorýkoľvek predávajúci, ktorý tvrdí inak, preceňuje prípad.

Rámovanie “ktorý jeden vyhráva” je trochu falošná otázka. OpenClaw a jeho neuveriteľná komunita zostávajú centrom gravitácie pre ekosystém. NemoClaw a IronClaw obaja reagujú na obmedzenia OpenClaw, ale s rôznymi filozofiami.

Cesta NemoClaw k dominancii je najzrejmejšia. NVIDIA má podnikové vzťahy, distribúciu, hardvérový ekosystém na to, aby adopcia bola bez trenia pre veľké organizácie. Stávka, ktorú Huang zarámoval — každá spoločnosť potrebuje stratégiu OpenClaw tak, ako kedysi každá spoločnosť potrebovala stratégiu Linux, je pravdepodobne správna, a NemoClaw je pozicionovaný ako predvolená odpoveď na túto otázku v podnikových prostrediach.

Ponuka hodnoty IronClaw je špecifickejšia a trvanlivejšia v regulovaných priemyselných odvetviach. Je to jediný rámec, kde je dôvernosť údajov architektonicky vynútená, nie politicky vynútená. Bezpečnosť pamäte založená na Rust a izolácia nástrojov WASM sú vlastnosti runtime, nie konfigurácie, ktoré správca zabudol nastaviť. Pre právne, zdravotnícke a finančné prípady použitia operujúce pod GDPR, HIPAA alebo podobnými rámcami, má tento rozdiel skutočnú compliance hodnotu.

OpenClaw sám nikam nezmizne. Peter Steinberger môže byť teraz v OpenAI, ale štruktúra nadácie udržuje projekt nezávislý a komunitou riadený a jeho schopnosti zostávajú neporovnateľné pre jednotlivých pokročilých používateľov ochotných riadiť bezpečnostnú plochu sami.

Najzaujímavejšia otázka nie je, ktorý pazúr prežije, ale ako rýchlo NemoClaw vyzrieva z alfa a či jeho prístup na úrovni jadra môže držať krok s nepretržite sa rozširujúcou útočnou plochou, ktorá prichádza so samovoľne sa vyvíjajúcimi agentmi. Vzhľadom na históriu NVIDIA premeny softvérových stávok na infraštruktúrne štandardy je inteligentný peniaze, že sa tam dostane.

Tento príspevok bol naposledy aktualizovaný v marci 2026. Ekosystém claw sa pohybuje rýchlo — CVE časové osi a dostupnosť funkcií sa mohli zmeniť.

Mária je copywriterka v spoločnosti FlowHunt. Jazyková nadšenkyňa aktívna v literárnych komunitách, ktorá si plne uvedomuje, že umelá inteligencia mení spôsob, akým píšeme. Namiesto odporu sa snaží pomôcť definovať dokonalú rovnováhu medzi AI procesmi a nenahraditeľnou hodnotou ľudskej kreativity.

Pripojte vášho Claw agenta k FlowHunt a automatizujte zložité pracovné toky, od spracovávania údajov po viacstupňové AI potrubia.

Objavte, ako Ona (predtým Gitpod) revolučne mení vývoj softvéru pomocou AI kódovacích agentov, ktorí fungujú v plne nakonfigurovaných, izolovaných cloudových pr...

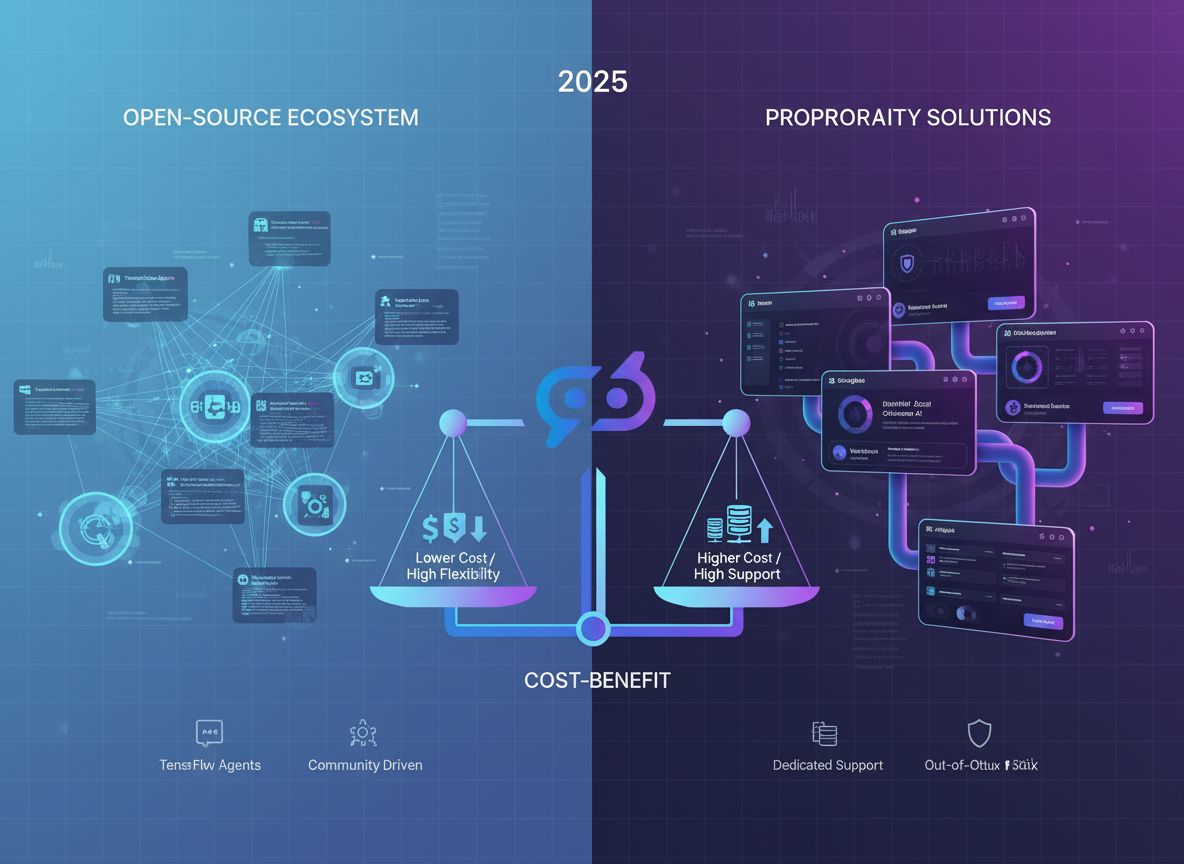

Komplexná analýza open-source a proprietárnych AI agent builderov v roku 2025, skúmajúca náklady, flexibilitu, výkon a návratnosť investícií, aby organizácie mo...

Preskúmajte, ako AMP, prelomový kódujúci agent od Sourcegraphu, pretvára vývojárske prostredie vďaka rýchlej iterácii, autonómnemu uvažovaniu a agentom s volaní...