Model Context Protocol (MCP) Server

Der Model Context Protocol (MCP) Server verbindet KI-Assistenten mit externen Datenquellen, APIs und Diensten und ermöglicht so eine optimierte Integration komp...

SHODAN-MCP bringt die Leistungsfähigkeit von Shodans weltweit verfügbarer Gerätesuche und Sicherheitsanalytik zu FlowHunt und ermöglicht eine nahtlose, KI-gesteuerte Bedrohungsanalyse und Schwachstellenbewertung.

FlowHunt bietet eine zusätzliche Sicherheitsschicht zwischen Ihren internen Systemen und KI-Tools und gibt Ihnen granulare Kontrolle darüber, welche Tools von Ihren MCP-Servern aus zugänglich sind. In unserer Infrastruktur gehostete MCP-Server können nahtlos mit FlowHunts Chatbot sowie beliebten KI-Plattformen wie ChatGPT, Claude und verschiedenen KI-Editoren integriert werden.

SHODAN-MCP ist eine leistungsstarke Schnittstelle zur Shodan API und wurde entwickelt, um die Interaktion mit der weltweit ersten Suchmaschine für mit dem Internet verbundene Geräte zu vereinfachen. Er bietet Sicherheitsforschern, Penetrationstestern und Cybersicherheits-Profis ein umfassendes Toolset, um die globale Internetlandschaft zu erkunden, zu analysieren und zu überwachen. Indem Shodans Fähigkeiten über das Model Context Protocol (MCP) bereitgestellt werden, ermöglicht der SHODAN-MCP-Server KI-Assistenten und Entwicklungstools, erweiterte Abfragen durchzuführen, Schwachstellen zu analysieren und Host-Intelligenz direkt über die Shodan API zu sammeln. Diese Integration vereinfacht Aufgaben wie Netzwerkkartierung, Schwachstellenbewertung und Geräteentdeckung erheblich und verbessert Entwicklungs- und Forschungsabläufe im Bereich Cybersecurity Intelligence spürbar.

Im Repository sind keine Angaben zu Prompt-Vorlagen dokumentiert.

Im Repository ist kein expliziter Ressourcen-Bereich dokumentiert.

Im Root-README oder der sichtbaren Code-Struktur sind keine direkten Tool-Definitionen zu finden. Der Server stellt offenbar Aktionen wie Suche, Host-Informationsabfrage, Schwachstellenentdeckung und DNS-Intelligenz bereit, diese werden aber als Features und nicht als MCP-Tool-Primitiven beschrieben.

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Speichern Sie Ihren API Key in einer Umgebungsvariable:

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

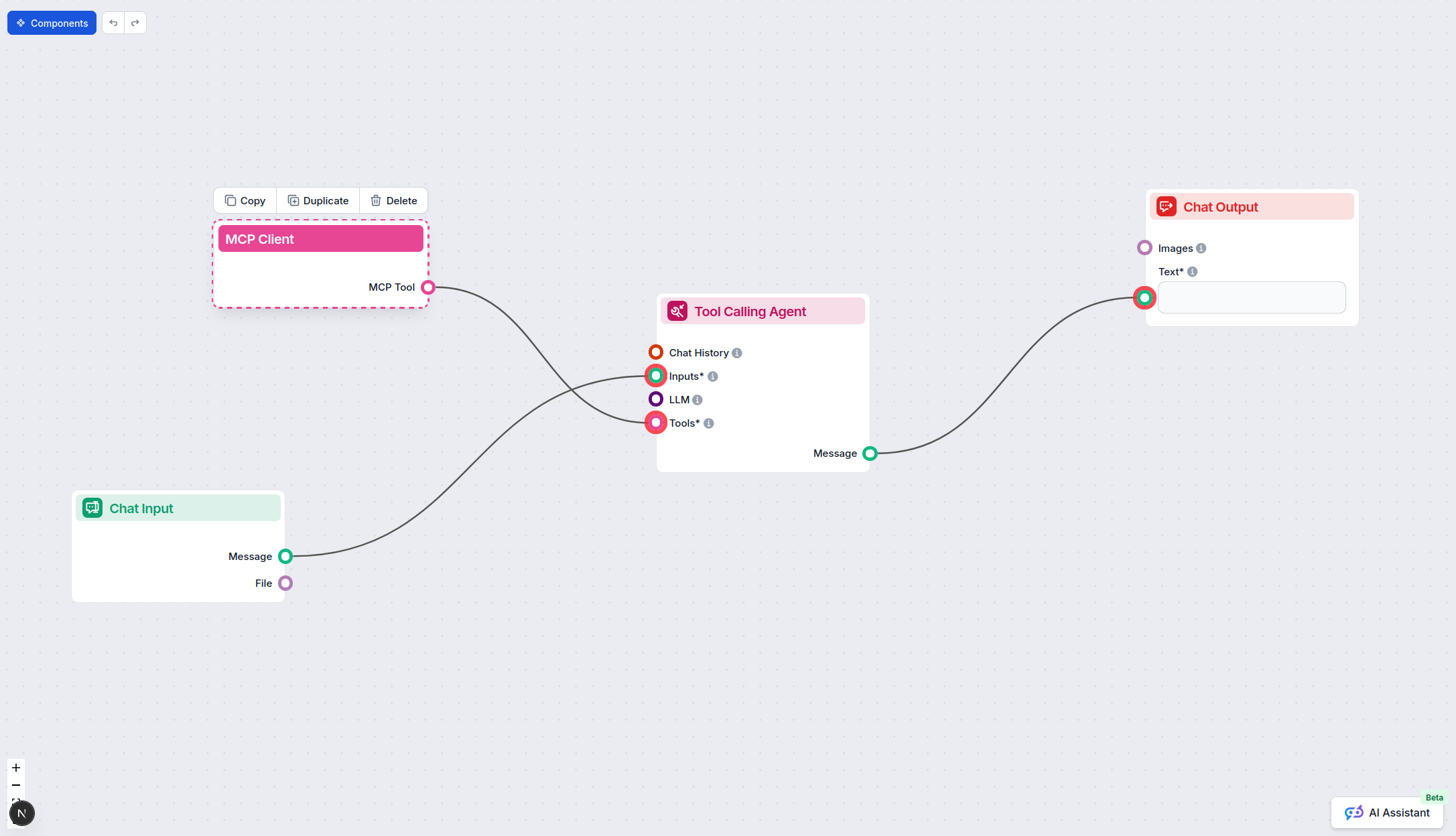

Nutzung von MCP in FlowHunt

Um MCP-Server in Ihren FlowHunt-Workflow zu integrieren, fügen Sie die MCP-Komponente zu Ihrem Flow hinzu und verbinden Sie diese mit Ihrem KI-Agenten:

Klicken Sie auf die MCP-Komponente, um das Konfigurationspanel zu öffnen. Im Bereich System-MCP-Konfiguration fügen Sie die Details Ihres MCP-Servers in folgendem JSON-Format ein:

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Nach der Konfiguration kann der KI-Agent dieses MCP als Tool mit Zugriff auf alle Funktionen und Möglichkeiten nutzen. Denken Sie daran, “shodan-mcp” durch den tatsächlichen Namen Ihres MCP-Servers zu ersetzen und die URL entsprechend Ihrer eigenen MCP-Server-URL auszutauschen.

| Bereich | Verfügbarkeit | Details/Anmerkungen |

|---|---|---|

| Übersicht | ✅ | Klare Beschreibung in README.md |

| Liste der Prompts | ⛔ | Keine Prompt-Vorlagen dokumentiert |

| Liste der Ressourcen | ⛔ | Keine expliziten Ressourcen dokumentiert |

| Liste der Tools | ⛔ | Tools als Features beschrieben, nicht als explizite MCP-Tools |

| API Keys absichern | ✅ | Zeigt .env-Nutzung und JSON-Env-Beispiel |

| Sampling-Unterstützung (weniger wichtig) | ⛔ | Kein Sampling-Feature dokumentiert |

Basierend auf dem Obigen bietet SHODAN-MCP eine gute Übersicht und Setup-Anleitung, es fehlen jedoch Dokumentationen zu Prompts, Ressourcen, Tools und Sampling/Roots-Unterstützung. Für Entwickler, die ein Plug-and-Play-MCP mit umfangreichen LLM-Integrationsmustern suchen, kann zusätzlicher Aufwand erforderlich sein. Meine Bewertung: 4/10.

| Hat eine LICENSE | ✅ (MIT) |

|---|---|

| Mindestens ein Tool | ⛔ |

| Anzahl der Forks | 1 |

| Anzahl der Stars | 5 |

SHODAN-MCP ist eine Schnittstelle zur Shodan API, mit der KI-Agenten und Entwicklungstools Geräteentdeckung, Schwachstellenanalyse und Netzwerkkartierung mithilfe des Model Context Protocol (MCP) in FlowHunt-Workflows durchführen können.

SHODAN-MCP ermöglicht Schwachstellenentdeckung, Host-Intelligenzgewinnung, Netzwerkkartierung, Sicherheitsforschung sowie Bedrohungsanalysen nach Organisation oder Geografie direkt aus FlowHunt.

Installieren Sie Python 3.8+, besorgen Sie sich einen Shodan API Key, klonen Sie das SHODAN-MCP-Repository und folgen Sie den spezifischen Konfigurationsanweisungen für Windsurf, Claude, Cursor oder Cline wie oben beschrieben.

Ja, Sie sollten Ihren API Key wie in der Konfigurationsanleitung gezeigt in einer Umgebungsvariable speichern, um ihn sicher und außerhalb des Quellcodes zu halten.

Nein, SHODAN-MCP stellt Aktionen wie Suche und Schwachstellenanalyse als Features zur Verfügung, enthält aber keine Prompt-Vorlagen oder explizite MCP-Tool-Primitiven in seiner Dokumentation.

Schalten Sie Echtzeit-Geräteerkennung und Schwachstellenanalyse frei, indem Sie SHODAN-MCP mit Ihren FlowHunt-Flows verbinden. Verbessern Sie noch heute Ihre Sicherheitsautomatisierung und Threat Intelligence.

Der Model Context Protocol (MCP) Server verbindet KI-Assistenten mit externen Datenquellen, APIs und Diensten und ermöglicht so eine optimierte Integration komp...

Integrieren Sie FlowHunt mit SHODAN-MCP, um Shodans leistungsstarke Sicherheitsinformationen und Geräteerkennung direkt in Ihre KI- und Entwickler-Workflows zu ...

Der CodeLogic MCP-Server verbindet FlowHunt und KI-Programmierassistenten mit den detaillierten Softwareabhängigkeitsdaten von CodeLogic und ermöglicht so forts...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.