¿Qué es un Servidor MCP Remoto?

Un servidor MCP remoto expone datos, herramientas y capacidades de automatización a agentes de IA, especialmente modelos de lenguaje grandes (LLMs) y sistemas agénticos, mediante un protocolo estandarizado. A diferencia de los servidores locales, los MCP remotos están alojados en la nube o en internet, accesibles por cualquier cliente o flujo de trabajo de IA autorizado. Actúan como un “adaptador” universal para conectar agentes de IA con APIs externas, plataformas SaaS, herramientas de desarrollo y datos empresariales.

- Valor clave: Desacopla la integración de herramientas y datos del desarrollo del modelo de IA, permitiendo conexiones seguras, escalables y amplias entre los LLMs y el mundo real.

- Uso típico: Recuperar datos en vivo, invocar herramientas y encadenar automatizaciones de varios pasos sin código personalizado por herramienta.

Conceptos Clave y Terminología

Protocolo de Contexto de Modelo (MCP)

El Protocolo de Contexto de Modelo (MCP) es un protocolo abierto que estandariza cómo los LLMs y las aplicaciones agénticas interactúan con herramientas y datos externos. Establece un contrato universal para el descubrimiento de herramientas/recursos, la descripción de capacidades, la invocación de herramientas y el intercambio de contexto entre clientes y servidores de IA.

- Ideas principales:

- Capacidades (herramientas, recursos) descritas en un esquema legible por máquina

- Intercambio estandarizado de contexto y acciones

- Múltiples opciones de transporte: stdio, HTTP, SSE, HTTP adaptable a flujos

- Autenticación y autorización seguras y granulares

Servidores MCP Locales vs. Remotos

- Servidor MCP Local: Se ejecuta en la máquina del usuario, comunicándose por stdio o un socket local. Máxima privacidad de datos, pero requiere configuración y gestión local.

- Servidor MCP Remoto: Alojado en la nube o en servidores públicos, comunicándose por HTTP/SSE. Gestionado centralmente, puede ser accedido por cualquier cliente autorizado desde cualquier lugar.

| Característica | Servidor MCP Local | Servidor MCP Remoto |

|---|

| Ubicación | Máquina del usuario | Nube/Internet |

| Com. | stdio, socket local | HTTP/SSE/HTTP adaptable a flujos |

| Configuración | Manual, gestionado por el usuario | Inicio de sesión OAuth, gestionado por el proveedor |

| Seguridad | Secretos/llaves gestionadas por usuario | OAuth 2.1, aplicado por proveedor |

| Uso | Privado, desarrollo local, sensible | SaaS, multiusuario, agentes web |

| Escalabilidad | Limitada al hardware del usuario | Escala en la nube, multiusuario |

Clientes MCP, Hosts y Flujos Agénticos

- Cliente MCP: Componente de software que se conecta a los servidores MCP y coordina la invocación de herramientas (por ejemplo, una interfaz de chatbot, plataforma de automatización, entorno de ejecución LLM).

- Host MCP: El entorno donde se ejecuta el cliente (puede ser una app web, IDE, plataforma de agentes).

- Flujo Agéntico: Toma de decisiones autónoma por un agente de IA, que descubre e invoca dinámicamente las herramientas expuestas por los servidores MCP para cumplir los objetivos del usuario.

Server-Sent Events (SSE) y Protocolo HTTP

- SSE (Server-Sent Events): Protocolo basado en HTTP para transmitir actualizaciones en tiempo real del servidor al cliente. Útil para progreso paso a paso de LLMs o herramientas.

- HTTP adaptable a flujos: Alternativa moderna y sin estado al SSE. Utiliza HTTP POST para la comunicación cliente-servidor y, opcionalmente, transmite respuestas de vuelta en flujo, mejorando la confiabilidad y compatibilidad con infraestructuras cloud modernas.

Autenticación y Autorización (OAuth 2.1)

- OAuth 2.1: Protocolo estándar de la industria para acceso delegado seguro. Usado por los MCP remotos para que los usuarios otorguen permisos precisos y revocables a los agentes de IA, sin exponer credenciales.

- Puntos clave:

- Sin soporte para el flujo implícito heredado (por seguridad)

- PKCE (Proof Key for Code Exchange) obligatorio

- Estrategias modernas de refresh token

- Alcances (scopes) para acceso granular y mínimo privilegio

¿Listo para hacer crecer tu negocio?

Comienza tu prueba gratuita hoy y ve resultados en días.

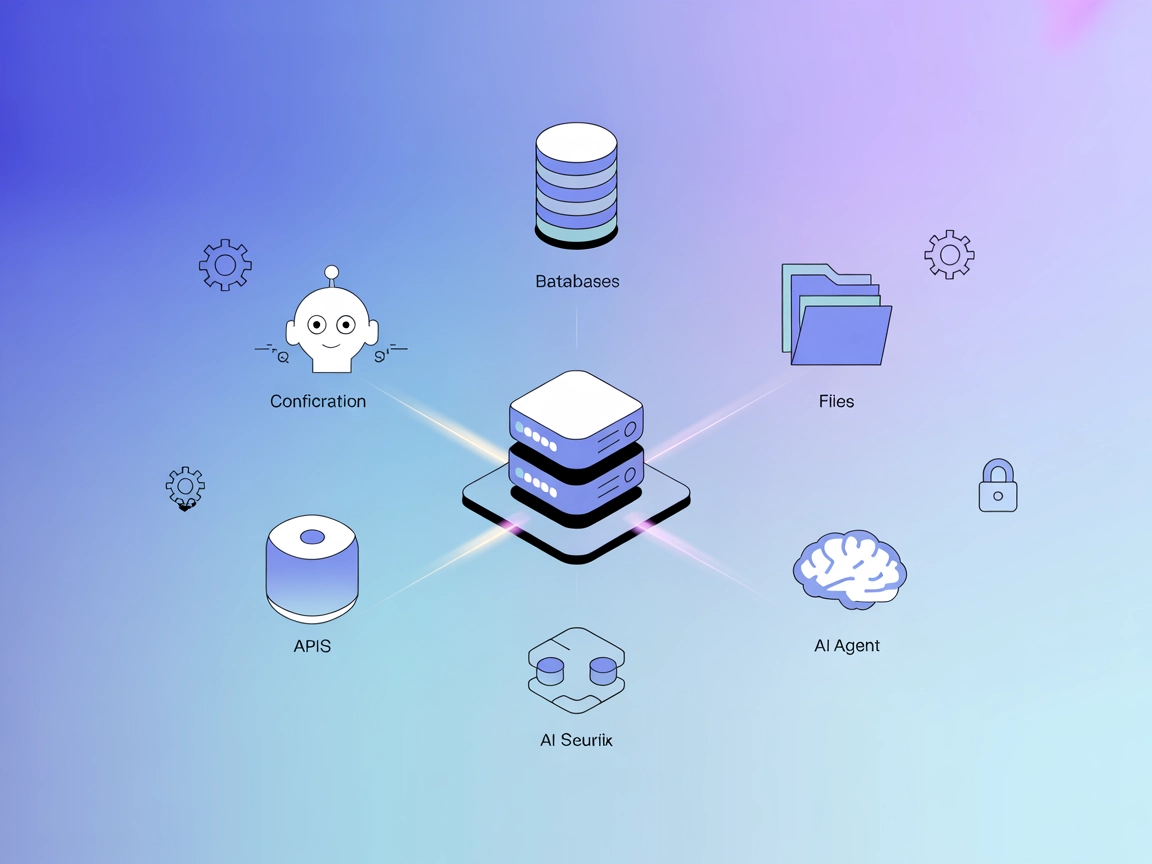

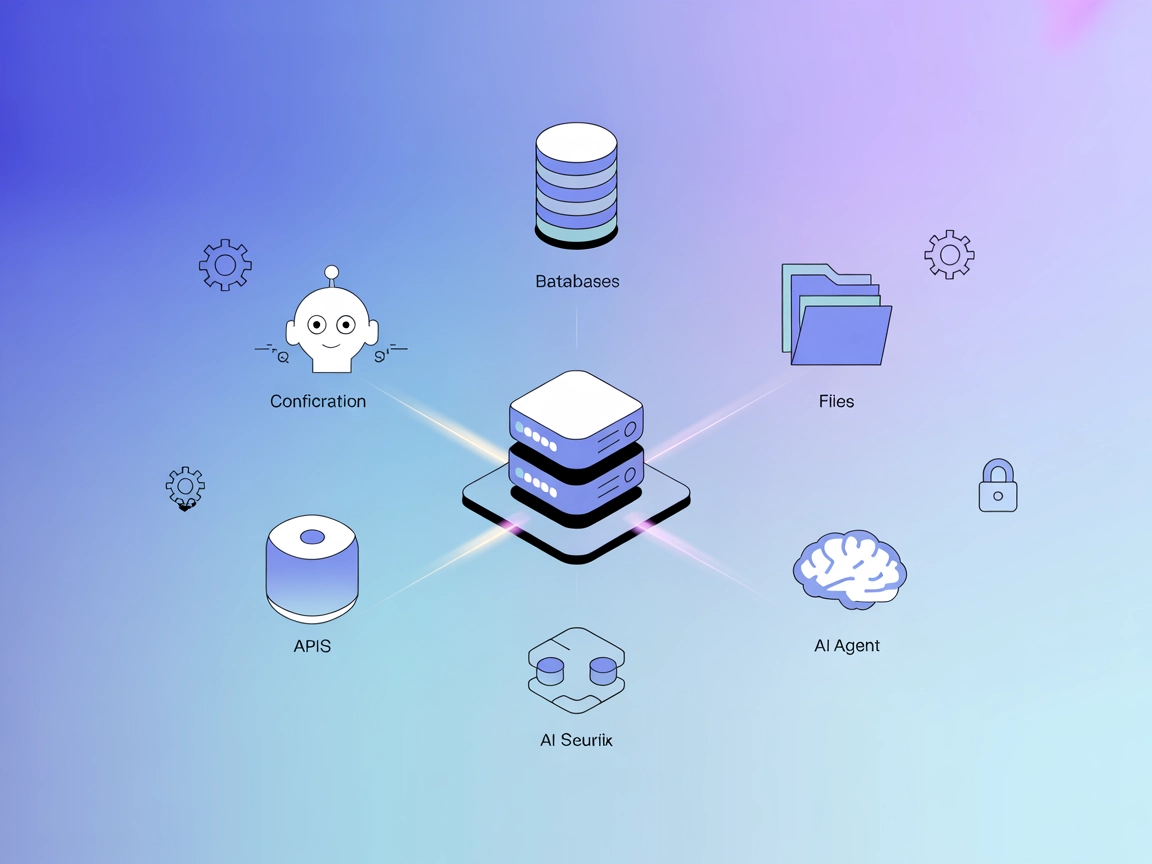

Arquitectura del Servidor MCP Remoto

¿Cómo Funcionan los Servidores MCP Remotos?

- Alojamiento: Desplegados en plataformas cloud (por ejemplo, Cloudflare Workers, AWS, servidores privados).

- Exposición de capacidades: Envuelven APIs de terceros, bases de datos o herramientas internas, exponiéndolas como “herramientas” o “recursos” MCP en un esquema estándar.

- Conexión: Los clientes se conectan vía HTTP(S), se autentican con OAuth y comienzan una sesión segura.

- Comunicación:

- El cliente envía solicitudes estandarizadas (por ejemplo, invocación de herramientas, reflexión) mediante HTTP POST.

- El servidor responde y transmite actualizaciones/resultados mediante SSE o HTTP adaptable a flujos.

- Autorización: Los usuarios otorgan acceso a través de flujos OAuth, con alcances establecidos por herramienta, dato u operación.

- Descubrimiento e Invocación: Los clientes listan dinámicamente las herramientas disponibles y las invocan según sea necesario, permitiendo flujos de trabajo flexibles impulsados por IA.

Diagrama de arquitectura:

+---------------------+ HTTP/SSE +---------------------+

| Agente IA (Cliente)| <----------------> | Servidor MCP Remoto |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Servicio/API Externo

| |

Usuario concede acceso (por ejemplo, Jira API, BD)

Comparación Arquitectónica: Servidores MCP Locales vs. Remotos

| Característica | Servidor MCP Local | Servidor MCP Remoto |

|---|

| Configuración | Manual, local | Inicio de sesión web OAuth, gestionado por proveedor |

| Comunicación | stdio, socket local | HTTP/SSE, HTTP adaptable a flujos |

| Seguridad | Secretos/llaves del usuario | OAuth 2.1, tokens de corta duración |

| Actualizaciones | Responsabilidad del usuario | Gestionadas por proveedor, autoparcheadas |

| Escalabilidad | Limitada a una máquina | Escalable horizontalmente, multiusuario |

| Uso | Desarrollo privado, herramientas personalizadas | SaaS, agentes web, acceso empresarial |

Protocolos de Transporte: stdio, HTTP, SSE, HTTP adaptable a flujos

- stdio: Usado para servidores MCP locales (proceso a proceso o socket local).

- HTTP/SSE: El cliente envía solicitudes HTTP; el servidor transmite respuestas/eventos de vuelta vía SSE.

- HTTP adaptable a flujos: Transporte moderno y sin estado sobre HTTP POST, permitiendo streaming robusto y compatible con la nube.

- Ventajas del HTTP adaptable a flujos: Más fácil de escalar, compatible con proxies, soporta respuestas fragmentadas/streaming, evita problemas heredados de navegadores.

Casos de Uso y Ejemplos

Integración de LLMs y Flujos Agénticos

Ejemplo: El servidor MCP remoto de Atlassian conecta Jira y Confluence con Claude u otros LLMs. El agente puede:

- Resumir incidencias o documentación

- Crear o actualizar elementos de trabajo directamente desde el chat

- Encadenar flujos de trabajo de varios pasos (por ejemplo, crear tareas masivas, extraer objetivos, actualizar estados en una sola pasada)

Automatización entre Herramientas

Ejemplo: Un agente de marketing integra tres servidores MCP diferentes:

- CMS: redacta o actualiza páginas web

- Analítica: obtiene datos de tráfico/conversión

- SEO: ejecuta auditorías, sugiere optimizaciones

El agente encadena llamadas entre todos los servidores en un solo flujo (“Resume el rendimiento del blog de ayer y sugiere mejoras”).

SEO, Contenido y Automatización Web

Ejemplo: Un servidor MCP remoto expone una API de auditoría SEO. Un agente IA puede:

- Obtener y analizar páginas web en vivo

- Auditar datos estructurados, metaetiquetas

- Devolver informes SEO accionables o sugerencias

Acceso a Datos Empresariales y Operaciones de Desarrollo

Ejemplo: El equipo DevOps expone estado de CI/CD, tracker de incidencias y controles de despliegue mediante un servidor MCP interno. Los agentes IA pueden:

- Verificar estado de build/despliegue

- Lanzar rollbacks o reinicios

- Abrir incidencias/tickets, resumir logs

Únete a nuestro boletín

Obtén los últimos consejos, tendencias y ofertas gratis.

Características y Beneficios Clave

Ventajas

- Protocolo Universal: Un estándar para conectar cualquier agente de IA con cualquier herramienta o servicio.

- Escalabilidad: Maneja muchos clientes y alto rendimiento en entornos cloud.

- Seguridad: OAuth 2.1 aplica permisos granulares y revocables.

- Sin configuración local: Los usuarios solo necesitan iniciar sesión y conceder acceso.

- Control centralizado: Las empresas pueden gestionar el acceso desde un solo punto.

- Integración rápida: No se necesita código personalizado por herramienta; las herramientas se registran con el esquema MCP.

Compromisos y Limitaciones

| Ventaja | Limitación / Compromiso |

|---|

| Escalado fácil | Requiere conexión a internet fiable |

| Sin setup local | Mayor latencia que local |

| Centralizado | Dependencia de la disponibilidad del proveedor |

| Seguridad OAuth | Complejidad en la gestión de scopes |

| Multi-cliente | Datos en tránsito (cifrados) |

Seguridad y Autorización

Integración OAuth

Los servidores MCP remotos utilizan OAuth 2.1 para autenticación/autorización delegada segura:

- El usuario concede acceso: El cliente IA inicia el flujo OAuth, el usuario aprueba los scopes/capacidades.

- Emisión de tokens: El servidor MCP emite su propio token de acceso de corta duración, sin exponer nunca las credenciales del proveedor aguas arriba.

- Permisos granulares: Solo las herramientas/acciones preaprobadas están disponibles para los agentes.

Buenas prácticas:

- No usar flujos implícitos (eliminados en OAuth 2.1)

- Forzar PKCE en todos los flujos

- Usar refresh tokens de forma segura

- Tool Poisoning: Atacantes pueden inyectar instrucciones maliciosas en los metadatos de herramientas, engañando a los LLMs para filtrar datos o realizar acciones dañinas.

- Mitigación: Sanitizar todas las descripciones de herramientas, validar entradas, restringir metadatos a fuentes confiables.

- Agencia Excesiva: Exponer herramientas con permisos excesivos permite acciones no deseadas o peligrosas por parte de los agentes IA.

- Mitigación: Usar scopes de mínimo privilegio, revisar regularmente la exposición de herramientas.

Buenas Prácticas

- Exponer solo las capacidades mínimas y necesarias

- Implementar validación/saneamiento robusto en todos los metadatos de herramientas y entradas de usuario

- Utilizar tokens de corta duración emitidos por el servidor

- Auditar y registrar todas las solicitudes/respuestas

- Revisar y actualizar los scopes de OAuth regularmente