Mikä on Remote MCP -palvelin?

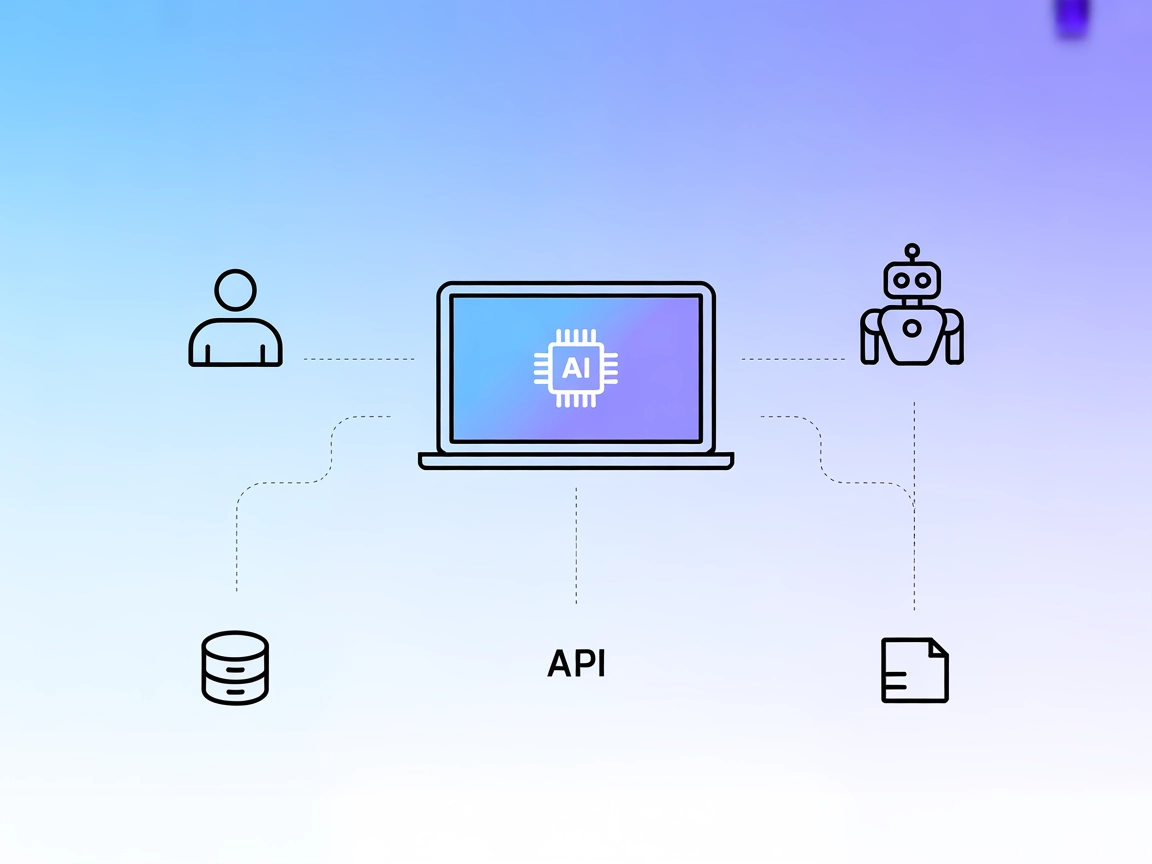

Etä-MCP-palvelin tarjoaa tekoälyagenteille, erityisesti suurille kielimalleille (LLM) ja agenttijärjestelmille, pääsyn dataan, työkaluihin ja automaatiotoimintoihin standardoidun protokollan kautta. Toisin kuin paikalliset palvelimet, etä-MCP-palvelimet sijaitsevat pilvessä tai internetissä, ja niihin pääsee kuka tahansa valtuutettu tekoälyasiakas tai työnkulku. Ne toimivat universaalina “adapterina” tekoälyagenttien, ulkoisten API-rajapintojen, SaaS-alustojen, kehittäjätyökalujen ja yritysdatan välillä.

- Keskeinen arvo: Irrottaa työkalujen ja datan integroinnin tekoälymallin kehityksestä, mahdollistaen turvalliset, skaalautuvat ja laajat yhteydet LLM:ien ja todellisen maailman välillä.

- Tyypillinen käyttö: Hae reaaliaikaista dataa, suorita työkaluja ja ketjuta moniportaisia automaatioita ilman räätälöityä koodia työkalua kohden.

Keskeiset käsitteet ja terminologia

Model Context Protocol (MCP)

Model Context Protocol (MCP) on avoin protokolla, joka standardoi, miten LLM:t ja agenttisovellukset vuorovaikuttavat ulkoisten työkalujen ja datan kanssa. Se määrittelee universaalin sopimuksen työkalujen/resurssien löytämisestä, ominaisuuksien kuvauksesta, työkalukutsusta ja kontekstin vaihdosta tekoälyasiakkaiden ja palvelimien välillä.

- Keskeiset ideat:

- Ominaisuudet (työkalut, resurssit) kuvattu koneellisesti luettavassa skeemassa

- Standardoitu kontekstin ja toiminnan vaihto

- Useita siirtovaihtoehtoja: stdio, HTTP, SSE, streamable HTTP

- Turvallinen, yksityiskohtainen todennus ja valtuutus

Paikallinen vs. Etä-MCP-palvelin

- Paikallinen MCP-palvelin: Ajaa käyttäjän koneella, kommunikoi stdio:n tai paikallisen soketin kautta. Maksimaalinen tietosuoja, mutta vaatii paikallisen asennuksen ja ylläpidon.

- Etä-MCP-palvelin: Isännöidään pilvi-infrassa tai julkisilla palvelimilla, kommunikoi HTTP/SSE:n kautta. Keskitetysti hallinnoitu, saavutettavissa mistä tahansa valtuutetulta asiakkaalta.

| Ominaisuus | Paikallinen MCP-palvelin | Etä-MCP-palvelin |

|---|

| Sijainti | Käyttäjän kone | Pilvi/Internet |

| Kommunik. | stdio, paikallinen soketti | HTTP/SSE/Streamable HTTP |

| Asennus | Manuaalinen, käyttäjän ylläpito | OAuth-kirjautuminen, palveluntarjoajan hallinta |

| Turvallisuus | Käyttäjän hallitsemat salaisuudet/avaimet | OAuth 2.1, palveluntarjoajan valvoma |

| Käyttötapa | Yksityinen, paikallinen kehitys, arkaluonteinen | SaaS, monikäyttäjä, web-agentit |

| Skaalaus | Rajattu käyttäjän laitteistoon | Pilviskaalaus, monivuokrainen |

MCP-asiakkaat, isännät ja agenttityönkulut

- MCP-asiakas: Ohjelmistokomponentti, joka yhdistää MCP-palvelimiin ja koordinoi työkalujen kutsumista (esim. chatbot-käyttöliittymä, automaatioalusta, LLM-ajoympäristö).

- MCP-isäntä: Ajoympäristö, jossa asiakas toimii (voi olla web-sovellus, IDE, agenttialusta).

- Agenttityönkulku: Tekoälyagentin autonominen päätöksenteko, joka dynaamisesti löytää ja kutsuu MCP-palvelimien tarjoamia työkaluja käyttäjän tavoitteiden toteuttamiseksi.

Server-Sent Events (SSE) ja HTTP-protokolla

- SSE (Server-Sent Events): HTTP-pohjainen protokolla reaaliaikaisten päivitysten suoratoistoon palvelimelta asiakkaalle. Hyödyllinen vaiheittaisessa LLM- tai työkalusuorituksessa.

- Streamable HTTP: Tilaton, moderni vaihtoehto SSE:lle. Käyttää HTTP POSTia asiakas-palvelin-viestintään, ja voi suoratoistaa vastauksia takaisin, parantaen luotettavuutta ja yhteensopivuutta modernien pilvi-infrastojen kanssa.

Todennus ja valtuutus (OAuth 2.1)

- OAuth 2.1: Alan standardiprotokolla turvalliseen valtuutettuun pääsyyn. Etä-MCP-palvelimet käyttävät sitä, jotta käyttäjät voivat myöntää tarkat, peruttavat oikeudet tekoälyagenteille ilman tunnistetietojen paljastamista.

- Keskeisiä kohtia:

- Ei tukea vanhoille implicit flow -toteutuksille (turvallisuuden vuoksi)

- PKCE (Proof Key for Code Exchange) vaaditaan

- Modernit refresh token -strategiat

- Käyttöoikeudet (scopes) hienojakoiseen, vähimmän oikeuden periaatteeseen perustuvaan käyttöön

Valmis kasvattamaan liiketoimintaasi?

Aloita ilmainen kokeilujakso tänään ja näe tulokset muutamassa päivässä.

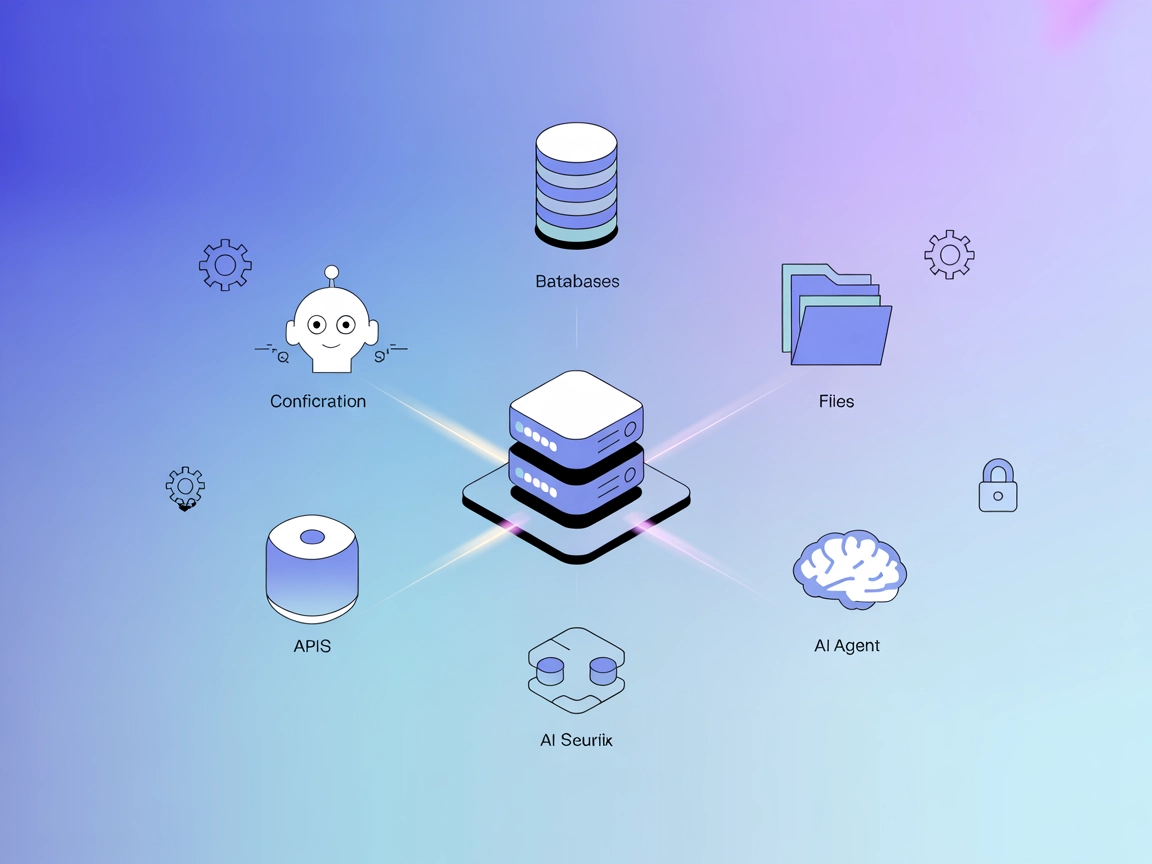

Remote MCP -palvelimen arkkitehtuuri

Miten etä-MCP-palvelimet toimivat

- Isännöinti: Otetaan käyttöön pilvialustoilla (esim. Cloudflare Workers, AWS, yksityiset palvelimet).

- Ominaisuuksien julkaisu: Käärii kolmannen osapuolen API:t, tietokannat tai sisäiset työkalut MCP:n “työkaluiksi” tai “resursseiksi” standardimuotoon.

- Yhteys: Asiakkaat yhdistävät HTTP(S):n kautta, tunnistautuvat OAuthilla ja aloittavat suojatun istunnon.

- Viestintä:

- Asiakas lähettää standardoituja pyyntöjä (esim. työkalukutsu, reflektio) HTTP POSTilla.

- Palvelin vastaa ja suoratoistaa päivityksiä/tuloksia SSE:n tai streamable HTTP:n kautta.

- Valtuutus: Käyttäjät myöntävät pääsyn OAuth-virroissa, käyttöoikeudet määritellään työkalun, datan tai toiminnon mukaan.

- Löytäminen & kutsuminen: Asiakkaat listaavat dynaamisesti saatavilla olevat työkalut ja kutsuvat niitä tarpeen mukaan, mahdollistaen joustavat, tekoälyohjatut työnkulut.

Arkkitehtuurikaavio:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) External Service/API

| |

User grants access (e.g. Jira API, DB)

Arkkitehtuurivertailu: Paikallinen vs. Etä-MCP-palvelin

| Ominaisuus | Paikallinen MCP-palvelin | Etä-MCP-palvelin |

|---|

| Asennus | Manuaalinen, paikallinen | OAuth-verkkokirjautuminen, palveluntarjoajan hallinta |

| Viestintä | stdio, paikallinen soketti | HTTP/SSE, Streamable HTTP |

| Turvallisuus | Käyttäjän salaisuudet/avaimet | OAuth 2.1, lyhytkestoiset tokenit |

| Päivitykset | Käyttäjän vastuulla | Palveluntarjoajan hallinnoima, automaattiset korjaukset |

| Skaalautuvuus | Rajattu yhteen koneeseen | Vaakasuuntainen skaalaus, monikäyttäjä |

| Käyttötapa | Yksityinen kehitys, omat työkalut | SaaS, web-agentit, yrityskäyttö |

Siirtoprotokollat: stdio, HTTP, SSE, Streamable HTTP

- stdio: Käytetään paikallisissa MCP-palvelimissa (prosessi-prosessi tai paikallinen soketti).

- HTTP/SSE: Asiakas lähettää HTTP-pyynnöt; palvelin suoratoistaa vastaukset/tapahtumat SSE:n kautta.

- Streamable HTTP: Moderni, tilaton siirto HTTP POSTin yli, mahdollistaen vankemman, pilviystävällisen suoratoiston.

- Streamable HTTP:n edut: Helppo skaalaus, proxy-yhteensopivuus, tukee paloittain/suoratoistettuja vastauksia, välttää vanhojen selainten ongelmat.

Käyttötapaukset ja esimerkkejä

LLM-integraatio ja agenttityönkulut

Esimerkki: Atlassianin etä-MCP-palvelin yhdistää Jiran ja Confluencen Claudeen tai muihin LLM:iin. Agentti voi:

- Tiivistää tikettejä tai dokumentaatiota

- Luoda tai päivittää työtehtäviä suoraan chatista

- Ketjuttaa moniportaisia työnkulkuja (esim. luo massana tehtäviä, poimi tavoitteet, päivitä tiloja kerralla)

Työkalujen välinen automaatio

Esimerkki: Markkinointiagentti yhdistää kolme eri MCP-palvelinta:

- CMS: Laatii tai päivittää verkkosivuja

- Analytiikka: Hakee liikenne-/konversiodataa

- SEO: Suorittaa auditointeja, ehdottaa optimointeja

Agentti ketjuttaa kutsut kaikille palvelimille yhdessä työnkulussa (“Tiivistä eilisen blogin suoritus ja ehdota parannuksia”).

SEO-, sisältö- ja web-automaatiot

Esimerkki: Etä-MCP-palvelin altistaa SEO-auditointi-API:n. Tekoälyagentti voi:

- Hakea ja jäsentää live-verkkosivuja

- Tarkistaa rakenteelliset tiedot, metatunnisteet

- Palauttaa toiminnallisia SEO-raportteja tai suosituksia

Yritysdatan käyttö ja kehittäjäoperaatiot

Esimerkki: DevOps-tiimi altistaa CI/CD-statuksen, vikaseurannan ja käyttöönoton hallinnan sisäisellä MCP-palvelimella. Tekoälyagentit voivat:

- Tarkistaa build/deploy-tilan

- Käynnistää palautuksia tai uudelleenkäynnistyksiä

- Avata hälytyksiä/tikettejä, tiivistää lokit

Liity uutiskirjeellemme

Saa uusimmat vinkit, trendit ja tarjoukset ilmaiseksi.

Keskeiset ominaisuudet ja hyödyt

Edut

- Universaali protokolla: Yksi standardi minkä tahansa tekoälyagentin ja työkalun/palvelun yhdistämiseen.

- Skaalautuvuus: Käsittelee monia asiakkaita ja korkean läpimenon pilviympäristöissä.

- Turvallisuus: OAuth 2.1 mahdollistaa yksityiskohtaiset, peruttavat käyttöoikeudet.

- Ei paikallista asennusta: Käyttäjän tarvitsee vain kirjautua sisään ja myöntää käyttöoikeudet.

- Keskitetty hallinta: Yritykset voivat hallinnoida pääsyä yhdestä pisteestä.

- Nopea integraatio: Ei tarvetta räätälöidylle koodille työkalukohtaisesti; työkalut rekisteröidään MCP-skeemaan.

Vaihtokaupat ja rajoitukset

| Etu | Rajoitus / vaihtokauppa |

|---|

| Helppo skaalaus | Vaatii luotettavan internetyhteyden |

| Ei paikallista asennusta | Suurempi viive kuin paikallisessa |

| Keskitetty | Riippuvuus palveluntarjoajan saatavuudesta |

| OAuth-turva | Monimutkaisuus käyttöoikeuksien hallinnassa |

| Moniasiakas | Data siirtyy (salattuna) |

Turvallisuus ja valtuutus

OAuth-integraatio

Etä-MCP-palvelimet käyttävät OAuth 2.1:tä turvalliseen, valtuutettuun tunnistautumiseen/valtuutukseen:

- Käyttäjä myöntää pääsyn: Tekoälyasiakas aloittaa OAuth-virran, käyttäjä hyväksyy käyttöoikeudet/ominaisuudet.

- Tokenin myöntö: MCP-palvelin myöntää oman lyhytkestoisen käyttöoikeustunnuksen, eikä koskaan paljasta alkuperäisen palveluntarjoajan tunnisteita.

- Yksityiskohtaiset käyttöoikeudet: Vain ennalta hyväksytyt työkalut/toiminnot ovat agenttien käytettävissä.

Parhaat käytännöt:

- Ei implicit flow -toteutuksia (poistettu OAuth 2.1:ssä)

- Pakota PKCE kaikissa virroissa

- Käytä refresh token -toimintoja turvallisesti

Turvariskit: Työkalujen myrkytys ja liiallinen toiminnallisuus

- Työkalujen myrkytys: Hyökkääjät voivat ujuttaa haitallisia ohjeita työkalujen metatietoihin, huijaten LLM:iä vuotamaan tietoja tai tekemään vahingollisia toimia.

- Torjunnat: Puhdista kaikki työkalukuvaukset, validoi syötteet, rajoita työkalumetadatat luotettuihin lähteisiin.

- Liiallinen toiminnallisuus: Ylilaajat työkalujen julkaisut mahdollistavat tahattomia tai vaarallisia tekoälyagenttien toimia.

- Torjunnat: Käytä vähimmän oikeuden käyttöoikeuksia, tarkista työkalujen julkaisut säännöllisesti.

Parhaat käytännöt

- Julkaise vain välttämättömät ominaisuudet

- Toteuta vahva validointi/puhdistus kaikille työkalumetatiedoille ja käyttäjän syötteille

- Käytä lyhytkestoisia, palvelimen myöntämiä tokenia

- Auditoi ja lokita kaikki pyynnöt/vastaukset

- Tarkista ja päivitä OAuth-käyttöoikeuksia säännöllisesti