تكامل خادم Auth0 MCP

يعمل خادم Auth0 MCP كجسر بين المساعدات الذكية وخدمات التوثيق وإدارة الهوية من Auth0. يمكنك دمج إمكانيات التوثيق، التفويض، وإدارة الهوية للمستخدمين بشكل آمن وفي ...

قم بتوصيل وكلاء الذكاء الاصطناعي بتطبيق Authenticator الخاص بك بشكل آمن لإدارة المصادقة الثنائية وكلمات المرور تلقائيًا وسلاسة مع خادم MCP لتطبيق Authenticator.

يوفر FlowHunt طبقة أمان إضافية بين أنظمتك الداخلية وأدوات الذكاء الاصطناعي، مما يمنحك تحكماً دقيقاً في الأدوات التي يمكن الوصول إليها من خوادم MCP الخاصة بك. يمكن دمج خوادم MCP المستضافة في بنيتنا التحتية بسلاسة مع روبوت الدردشة الخاص بـ FlowHunt بالإضافة إلى منصات الذكاء الاصطناعي الشائعة مثل ChatGPT وClaude ومحررات الذكاء الاصطناعي المختلفة.

خادم MCP لتطبيق Authenticator هو خادم بروتوكول نموذج السياق (MCP) آمن يمكّن وكلاء الذكاء الاصطناعي من التفاعل مع تطبيق Authenticator. يوفر وصولاً سلساً إلى رموز المصادقة الثنائية (2FA) وكلمات المرور، مما يسمح لوكلاء الذكاء الاصطناعي بالمساعدة في عمليات تسجيل الدخول التلقائية مع الحفاظ على الأمان. من خلال سد الفجوة بين المساعدين الذكيين والمصادقة الآمنة، يجعل هذا الخادم إدارة بيانات الاعتماد عبر منصات ومواقع مختلفة أسهل. يمكن للمطورين الاستفادة من الخادم لاسترجاع رموز المصادقة وكلمات المرور بشكل آمن، مما يبسط سير العمل الذي يتطلب المصادقة، مثل الاختبارات التلقائية، عمليات النشر، أو الوصول إلى الموارد المحمية، مع الحفاظ على حماية المعلومات الحساسة.

لم يتم ذكر أي قوالب أوامر بشكل صريح في المستودع.

لا توجد موارد صريحة موصوفة في الوثائق أو الشيفرة المتاحة.

لم يتم العثور على قائمة أدوات مفصلة في ملفات المستودع أو الوثائق المتاحة.

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

بدلاً من تمرير رمز الوصول مباشرة في args، استخدم متغيرات البيئة لمزيد من الأمان:

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp"],

"env": {

"AUTHENTICATOR_ACCESS_TOKEN": "YOUR-KEY"

}

}

}

}

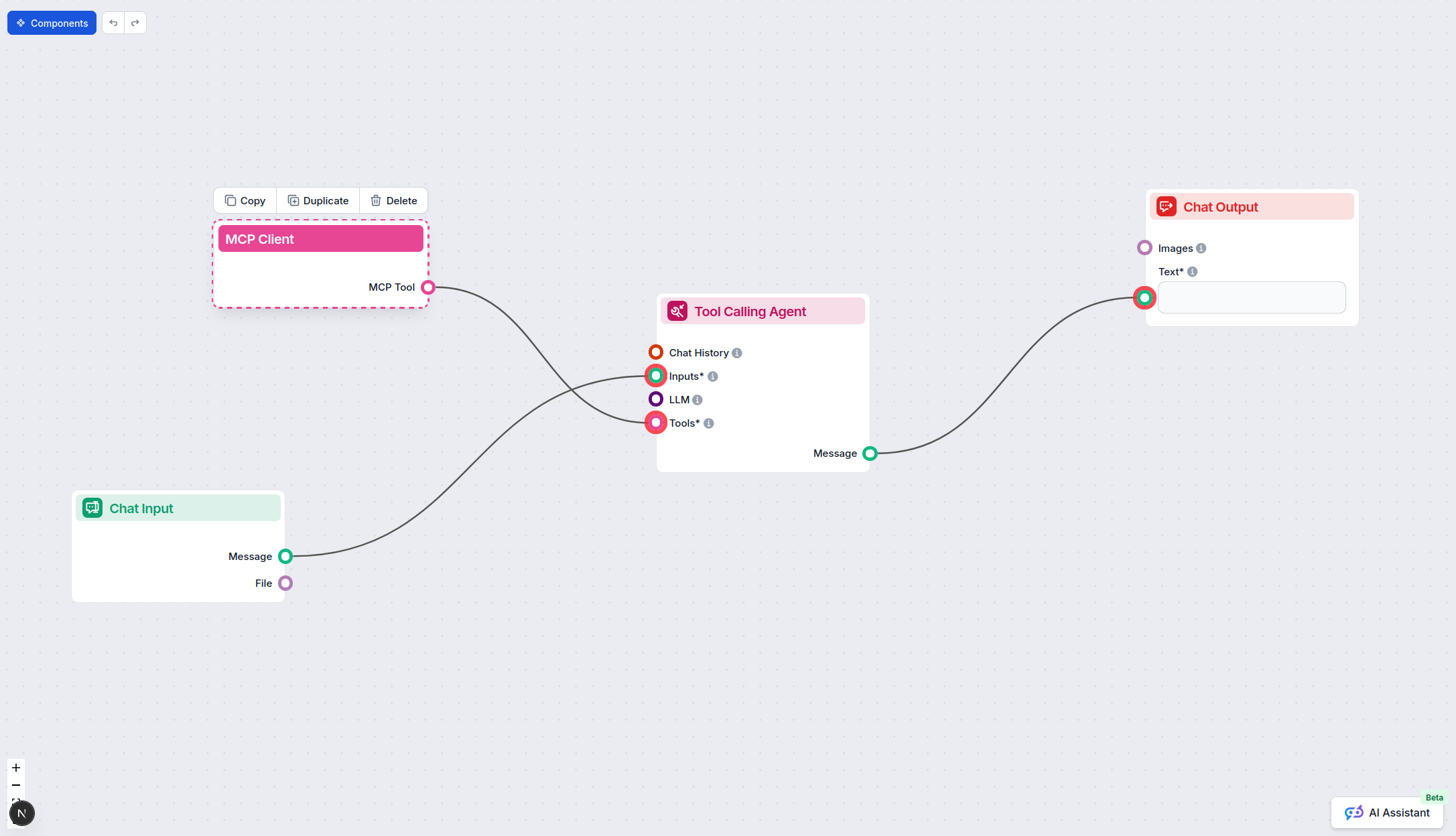

استخدام MCP في FlowHunt

لدمج خوادم MCP في سير عمل FlowHunt الخاص بك، ابدأ بإضافة مكون MCP إلى المسار وربطه بوكيل الذكاء الاصطناعي الخاص بك:

انقر على مكون MCP لفتح لوحة الإعداد. في قسم إعدادات النظام MCP، أدخل تفاصيل خادم MCP الخاص بك بهذا التنسيق من JSON:

{

"Authenticator App MCP": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

بعد الإعداد، سيتمكن وكيل الذكاء الاصطناعي من استخدام هذا MCP كأداة مع إمكانية الوصول لجميع وظائفه وقدراته. تذكّر تغيير “Authenticator App MCP” إلى اسم خادم MCP الفعلي الخاص بك واستبدال الرابط بعنوان MCP Server الخاص بك.

| القسم | التوفر | التفاصيل/الملاحظات |

|---|---|---|

| نظرة عامة | ✅ | |

| قائمة القوالب | ⛔ | غير محددة |

| قائمة الموارد | ⛔ | غير محددة |

| قائمة الأدوات | ⛔ | غير محددة |

| تأمين مفاتيح API | ✅ | تم توفير مثال على متغيرات البيئة |

| دعم Sampling (أقل أهمية في التقييم) | ⛔ | غير مذكور |

يقدم خادم MCP لتطبيق Authenticator قيمة واضحة تركز على الأمان ويوفر تعليمات إعداد مختصرة لمنصات متعددة. ومع ذلك، فهو يفتقر إلى توثيق صريح حول قوالب الأوامر، الموارد، والأدوات، ولا يذكر ميزات MCP المتقدمة مثل Roots أو Sampling. المشروع حديث نسبياً وله تبني مجتمعي محدود، لكنه مفتوح المصدر ومرخص بترخيص MIT.

| هل هناك ترخيص | ✅ (MIT) |

|---|---|

| هل هناك أداة واحدة على الأقل | ⛔ |

| عدد التفرعات | 2 |

| عدد النجوم | 8 |

التقييم: 5/10

يعد خادم MCP لتطبيق Authenticator سهل الإعداد ويلبي حاجة أمنية عملية، لكن توثيقه محدود بعد الإعداد ويفتقر للتفاصيل حول القوالب أو الأدوات أو القدرات المتقدمة. يعكس التقييم ممارسات الأمان الجيدة والترخيص المفتوح، لكن المزيد من العمق والميزات سيحسن التقييم.

خادم MCP لتطبيق Authenticator هو خادم بروتوكول نموذج السياق الآمن الذي يتيح لوكلاء الذكاء الاصطناعي الوصول إلى رموز المصادقة الثنائية وكلمات المرور من تطبيق Authenticator الخاص بك. يمكّن عمليات تسجيل الدخول التلقائية وإدارة بيانات الاعتماد بشكل آمن.

تشمل حالات الاستخدام النموذجية عمليات تسجيل الدخول التلقائية، إدارة بيانات الاعتماد المركزية، أتمتة النشر والاختبار الآمن، المصادقة متعددة المنصات، وتعزيز الأمان لوكلاء الذكاء الاصطناعي الذين يتعاملون مع بيانات حساسة.

بدلاً من تمرير رمز الوصول مباشرة في وسائط الأوامر، استخدم متغيرات البيئة في إعدادات MCP الخاصة بك. هذا يحافظ على بياناتك الحساسة بعيداً عن النصوص الواضحة ويعزز الأمان بشكل عام.

نعم، فهو يتيح استرجاع بيانات الاعتماد بشكل آمن لمنصات ومواقع متعددة، مما يبسط سير العمل للمصادقة عبر المنصات للمطورين ووكلاء الذكاء الاصطناعي.

نعم، هو مفتوح المصدر ومرخص بترخيص MIT، مما يسمح لك باستخدامه ودمجه بحرية في مشاريعك.

بسط أتمتة الذكاء الاصطناعي وإدارة بيانات الاعتماد لديك عبر إضافة خادم MCP لتطبيق Authenticator إلى مسارات FlowHunt الخاصة بك.

يعمل خادم Auth0 MCP كجسر بين المساعدات الذكية وخدمات التوثيق وإدارة الهوية من Auth0. يمكنك دمج إمكانيات التوثيق، التفويض، وإدارة الهوية للمستخدمين بشكل آمن وفي ...

خوادم MCP تعرض سطح هجوم فريد يجمع بين مخاطر واجهات API التقليدية والتهديدات الخاصة بالذكاء الاصطناعي. تعرف على الثغرات الأمنية الحرجة الستة التي حددها OWASP Gen...

يعمل خادم بروتوكول سياق النموذج (MCP) كجسر بين المساعدين الذكاء الاصطناعي ومصادر البيانات الخارجية وواجهات البرمجة والخدمات، مما يتيح تكامل سير العمل المعقدة وإ...

الموافقة على ملفات تعريف الارتباط

نستخدم ملفات تعريف الارتباط لتعزيز تجربة التصفح وتحليل حركة المرور لدينا. See our privacy policy.