Serveur MCP Integration App

Le serveur Integration App MCP fournit aux assistants IA un accès sécurisé, basé sur des jetons, à un écosystème unifié d’API, d’outils et de sources de données...

Connectez en toute sécurité des agents IA à votre Authenticator App pour une gestion automatisée et fluide du 2FA et des mots de passe avec le serveur MCP Authenticator App.

FlowHunt fournit une couche de sécurité supplémentaire entre vos systèmes internes et les outils d'IA, vous donnant un contrôle granulaire sur les outils accessibles depuis vos serveurs MCP. Les serveurs MCP hébergés dans notre infrastructure peuvent être intégrés de manière transparente avec le chatbot de FlowHunt ainsi qu'avec les plateformes d'IA populaires comme ChatGPT, Claude et divers éditeurs d'IA.

Le serveur MCP Authenticator App est un serveur Model Context Protocol (MCP) sécurisé qui permet aux agents IA d’interagir avec l’Authenticator App. Il offre un accès transparent aux codes 2FA (authentification à deux facteurs) et aux mots de passe, permettant ainsi aux agents IA d’aider dans les processus de connexion automatisée tout en maintenant la sécurité. En faisant le lien entre les assistants IA et l’authentification sécurisée, ce serveur facilite la gestion des identifiants sur différentes plateformes et sites web. Les développeurs peuvent utiliser ce serveur pour récupérer en toute sécurité des codes d’authentification et des mots de passe, simplifiant ainsi les flux de travail nécessitant une authentification, comme les tests automatisés, les déploiements ou l’accès à des ressources protégées, tout en protégeant les informations sensibles.

Aucun modèle d’invite n’est explicitement mentionné dans le dépôt.

Aucune ressource explicite n’est décrite dans la documentation ou le code disponible.

Aucune liste d’outils détaillée n’a été trouvée dans les fichiers du dépôt ou la documentation disponible.

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp", "--access-token=YOUR-KEY"]

}

}

}

Au lieu de transmettre directement le jeton d’accès dans args, utilisez des variables d’environnement pour renforcer la sécurité :

{

"mcpServers": {

"Authenticator App MCP": {

"command": "npx",

"args": ["-y", "authenticator-mcp"],

"env": {

"AUTHENTICATOR_ACCESS_TOKEN": "YOUR-KEY"

}

}

}

}

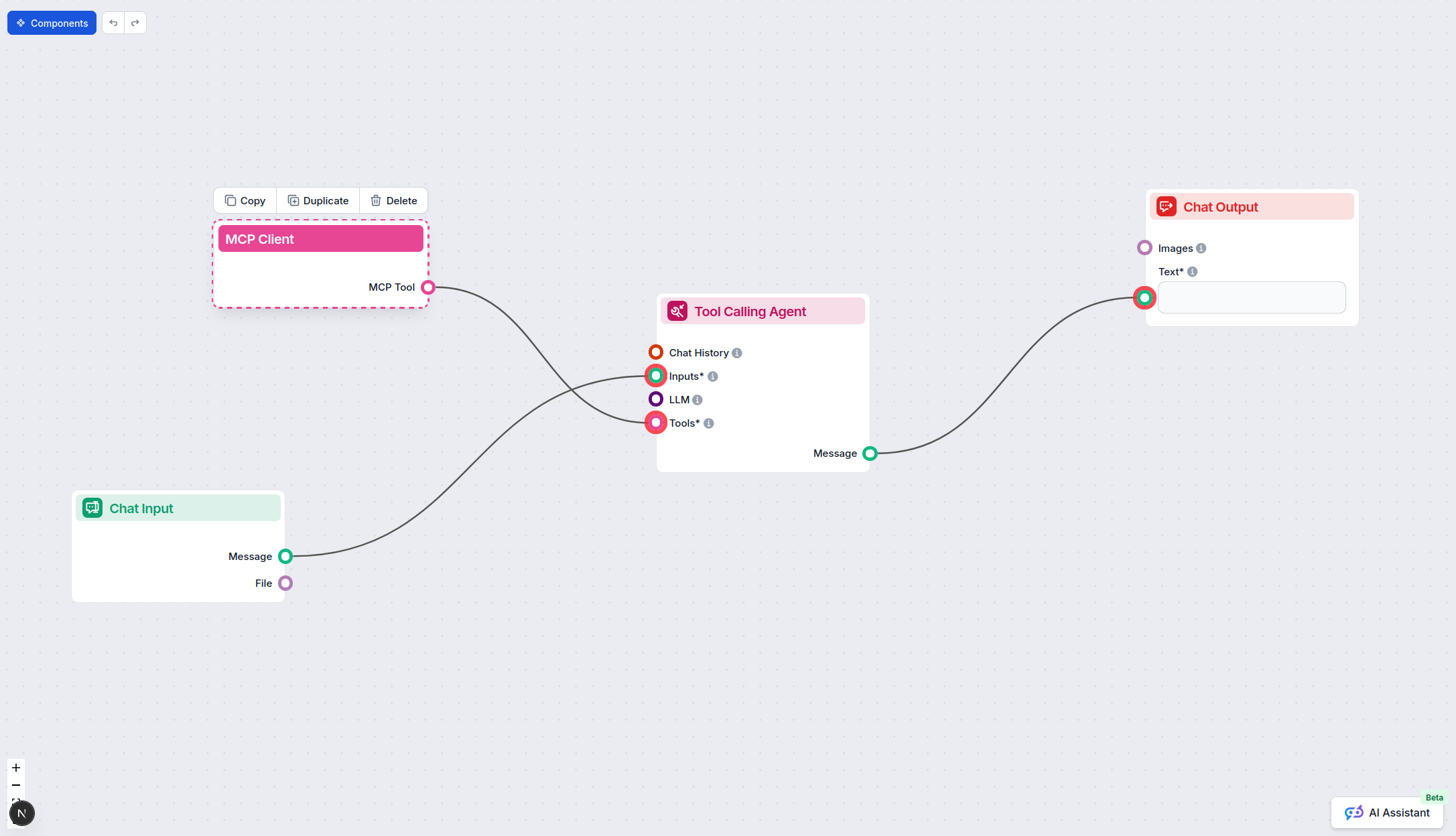

Utiliser MCP dans FlowHunt

Pour intégrer des serveurs MCP dans votre flux FlowHunt, commencez par ajouter le composant MCP à votre flux et reliez-le à votre agent IA :

Cliquez sur le composant MCP pour ouvrir le panneau de configuration. Dans la section de configuration système du MCP, insérez les détails de votre serveur MCP au format JSON suivant :

{

"Authenticator App MCP": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Une fois configuré, l’agent IA pourra utiliser ce MCP comme un outil avec accès à toutes ses fonctions et capacités. N’oubliez pas de remplacer “Authenticator App MCP” par le nom réel de votre serveur MCP et l’URL par celle de votre propre serveur MCP.

| Section | Disponibilité | Détails/Remarques |

|---|---|---|

| Aperçu | ✅ | |

| Liste des invites | ⛔ | Non spécifiée |

| Liste des ressources | ⛔ | Non spécifiée |

| Liste des outils | ⛔ | Non spécifiée |

| Sécurisation des clés API | ✅ | Exemple de variable d’environnement fourni |

| Support du sampling (moins important) | ⛔ | Non mentionné |

Le serveur MCP Authenticator App offre une proposition de valeur claire et orientée sécurité, ainsi que des instructions de configuration concises pour plusieurs plateformes. Cependant, il manque de documentation explicite sur les modèles d’invites, les ressources et les outils, et ne mentionne pas les fonctionnalités MCP avancées telles que Roots ou Sampling. Le projet est relativement récent et dispose d’une adoption communautaire limitée, mais il est open source et sous licence MIT.

| Possède une LICENCE | ✅ (MIT) |

|---|---|

| Possède au moins un outil | ⛔ |

| Nombre de Forks | 2 |

| Nombre de Stars | 8 |

Note : 5/10

Le serveur MCP Authenticator App est facile à mettre en place et répond à un besoin pratique en matière de sécurité, mais sa documentation est minimale au-delà de la configuration, sans détail sur les invites, outils ou fonctionnalités MCP avancées. Sa note reflète de bonnes pratiques de sécurité et l’ouverture de la licence, mais plus de profondeur et de fonctionnalités amélioreraient son score.

Le serveur MCP Authenticator App est un serveur Model Context Protocol sécurisé qui permet aux agents IA d'accéder aux codes 2FA et aux mots de passe depuis votre Authenticator App. Il permet la connexion automatisée et la gestion des identifiants de manière sécurisée.

Les cas d'utilisation typiques incluent les processus de connexion automatisés, la gestion centralisée des identifiants, l'automatisation sécurisée du déploiement et des tests, l'authentification multiplateforme et le renforcement de la sécurité pour les agents IA manipulant des données sensibles.

Au lieu de transmettre directement votre jeton d'accès dans les arguments de la commande, utilisez des variables d'environnement dans votre configuration MCP. Cela évite d’exposer vos informations sensibles en clair et améliore la sécurité globale.

Oui, il permet la récupération sécurisée des identifiants pour différentes plateformes et sites web, facilitant ainsi les flux d'authentification multiplateformes pour les développeurs et les agents IA.

Oui, il est open source et sous licence MIT, ce qui vous permet de l'utiliser et de l'intégrer librement dans vos projets.

Rationalisez votre automatisation pilotée par l'IA et la gestion des identifiants en ajoutant le serveur MCP Authenticator App à vos flux FlowHunt.

Le serveur Integration App MCP fournit aux assistants IA un accès sécurisé, basé sur des jetons, à un écosystème unifié d’API, d’outils et de sources de données...

L'authentification est la couche de sécurité la plus critique pour les serveurs MCP distants. Découvrez pourquoi OAuth 2.1 avec OIDC est obligatoire, comment la...

Le serveur MCP Auth0 fait le lien entre les assistants IA et les services d’authentification et de gestion d’identité d’Auth0. Intégrez des fonctionnalités d’au...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.