Che cos’è un Server MCP Remoto?

Un server MCP remoto espone dati, strumenti e capacità di automazione ad agenti IA, in particolare ai large language model (LLM) e sistemi agentici, tramite un protocollo standardizzato. A differenza dei server locali, i server MCP remoti sono ospitati nel cloud o su internet, accessibili da qualsiasi client IA o flusso di lavoro autorizzato. Agiscono come un “adattatore” universale per collegare agenti IA ad API esterne, piattaforme SaaS, strumenti di sviluppo e dati aziendali.

- Valore chiave: Decoupla l’integrazione di strumenti e dati dallo sviluppo dei modelli IA, permettendo connessioni sicure, scalabili e ampie tra LLM e il mondo reale.

- Uso tipico: Recuperare dati in tempo reale, invocare strumenti e concatenare automazioni multi-step senza codice personalizzato per ogni strumento.

Concetti Chiave e Terminologia

Model Context Protocol (MCP)

Model Context Protocol (MCP) è un protocollo aperto che standardizza il modo in cui LLM e applicazioni agentiche interagiscono con strumenti e dati esterni. Stabilisce un contratto universale per la scoperta di strumenti/risorse, descrizione delle capacità, invocazione degli strumenti e scambio di contesto tra client e server IA.

- Idee principali:

- Capacità (strumenti, risorse) descritte in uno schema leggibile dalle macchine

- Scambio standardizzato di contesto e azioni

- Molteplici opzioni di trasporto: stdio, HTTP, SSE, HTTP streamabile

- Autenticazione e autorizzazione sicure e granulari

Server MCP Locali vs Remoti

- Server MCP Locale: Esegue sulla macchina dell’utente, comunicando tramite stdio o socket locale. Massima privacy dei dati, ma richiede configurazione e gestione locale.

- Server MCP Remoto: Ospitato su infrastruttura cloud o server pubblici, comunica tramite HTTP/SSE. Gestito centralmente, può essere accessibile da qualsiasi client autorizzato ovunque.

| Caratteristica | Server MCP Locale | Server MCP Remoto |

|---|

| Posizione | Macchina dell’utente | Cloud/Internet-hosted |

| Comm. | stdio, socket locale | HTTP/SSE/HTTP streamabile |

| Configurazione | Manuale, gestito dall’utente | Login OAuth, gestito dal provider |

| Sicurezza | Segreti/chiavi gestite utente | OAuth 2.1, enforced dal provider |

| Caso d’uso | Privato, sviluppo locale, dati sensibili | SaaS, multi-utente, agenti web |

| Scalabilità | Limitata all’hardware utente | Scalabilità cloud, multi-tenant |

Client MCP, Host e Workflow Agentici

- Client MCP: Componente software che si connette ai server MCP e coordina l’invocazione degli strumenti (es. interfaccia chatbot, piattaforma di automazione, runtime LLM).

- Host MCP: Ambiente di esecuzione dove gira il client (può essere una web app, IDE, piattaforma agentica).

- Workflow agentico: Decisioni autonome di un agente IA, che scopre e invoca dinamicamente strumenti esposti dai server MCP per raggiungere gli obiettivi dell’utente.

Server-Sent Events (SSE) e Protocollo HTTP

- SSE (Server-Sent Events): Protocollo basato su HTTP per lo streaming di aggiornamenti in tempo reale dal server al client. Utile per LLM o strumenti con avanzamento stepwise.

- HTTP streamabile: Alternativa moderna e stateless a SSE. Usa HTTP POST per client-server e, opzionalmente, streamma le risposte indietro, migliorando affidabilità e compatibilità con le infrastrutture cloud moderne.

Autenticazione & Autorizzazione (OAuth 2.1)

- OAuth 2.1: Protocollo di riferimento per accesso sicuro delegato. Utilizzato dai server MCP remoti affinché gli utenti possano concedere permessi precisi e revocabili agli agenti IA, senza esporre credenziali.

- Punti chiave:

- Nessun supporto per il flusso implicito legacy (per sicurezza)

- PKCE (Proof Key for Code Exchange) obbligatorio

- Strategie moderne per refresh token

- Scope granulari per accesso minimo necessario

Pronto a far crescere il tuo business?

Inizia oggi la tua prova gratuita e vedi i risultati in pochi giorni.

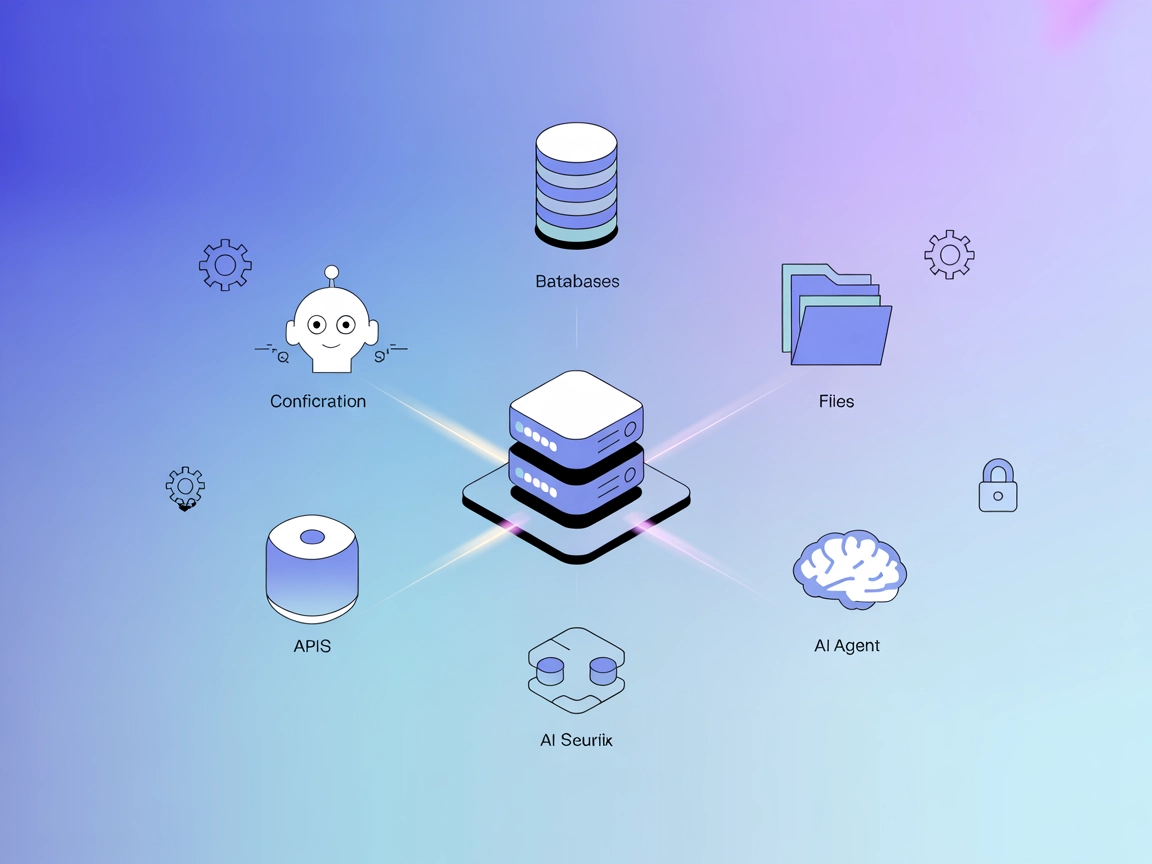

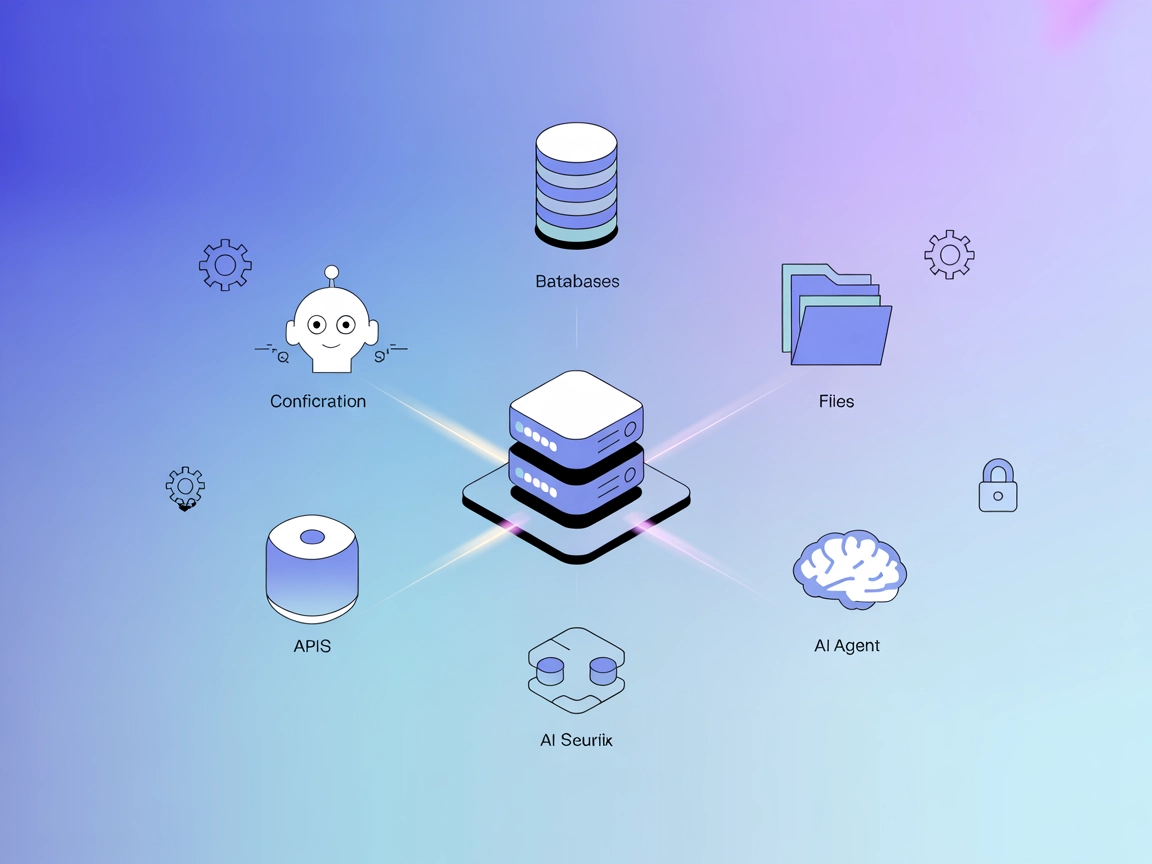

Architettura del Server MCP Remoto

Come Funzionano i Server MCP Remoti

- Hosting: Deploy su piattaforme cloud (es. Cloudflare Workers, AWS, server privati).

- Esposizione delle capacità: Incapsula API di terzi, database o strumenti interni, esponendoli come “strumenti” o “risorse” MCP in uno schema standard.

- Connessione: I client si connettono tramite HTTP(S), si autenticano con OAuth e avviano una sessione sicura.

- Comunicazione:

- Il client invia richieste standardizzate (es. invocazione strumenti, reflection) tramite HTTP POST.

- Il server risponde e streamma aggiornamenti/risultati tramite SSE o HTTP streamabile.

- Autorizzazione: Gli utenti concedono l’accesso tramite flow OAuth, con scope definiti per ogni strumento, dato o operazione.

- Scoperta & Invocazione: I client elencano dinamicamente gli strumenti disponibili e li invocano secondo necessità, abilitando workflow flessibili e guidati dall’IA.

Diagramma architetturale:

+---------------------+ HTTP/SSE +---------------------+

| Agente IA (Client)| <----------------> | MCP Remoto Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Servizio Esterno/API

| |

Utente concede accesso (es. Jira API, DB)

Confronto Architetturale: Server MCP Locali vs Remoti

| Caratteristica | Server MCP Locale | Server MCP Remoto |

|---|

| Configurazione | Manuale, locale | Login web OAuth, gestito dal provider |

| Comunicazione | stdio, socket locale | HTTP/SSE, HTTP Streamabile |

| Sicurezza | Segreti/chiavi utente | OAuth 2.1, token a breve durata |

| Aggiornamenti | Responsabilità utente | Gestito dal provider, auto-aggiornato |

| Scalabilità | Limitata a una macchina | Scalabile orizzontalmente, multi-utente |

| Caso d’uso | Sviluppo privato, strumenti custom | SaaS, agenti web, accesso enterprise |

Protocolli di Trasporto: stdio, HTTP, SSE, HTTP Streamabile

- stdio: Usato per server MCP locali (processo-processo o socket locale).

- HTTP/SSE: Il client invia richieste HTTP; il server streamma risposte/eventi tramite SSE.

- HTTP streamabile: Trasporto moderno e stateless tramite HTTP POST, abilitando streaming più robusto e adatto al cloud.

- Vantaggi di HTTP streamabile: Scalabilità facilitata, compatibilità con proxy, supporta risposte chunked/streammate, evita problemi legacy dei browser.

Casi d’Uso ed Esempi

Integrazione LLM e Workflow Agentici

Esempio: Il server MCP remoto di Atlassian collega Jira e Confluence a Claude o altri LLM. L’agente può:

- Riassumere issue o documentazione

- Creare o aggiornare work item direttamente dalla chat

- Concatenare workflow multi-step (es. creazione massiva di task, estrazione obiettivi, aggiornamento status in un solo passaggio)

Automazione Cross-Strumento

Esempio: Un agente marketing integra tre MCP server diversi:

- CMS: Redige o aggiorna pagine web

- Analytics: Recupera dati di traffico/conversione

- SEO: Esegue audit, suggerisce ottimizzazioni

L’agente concatena chiamate a tutti i server in un unico workflow (“Riassumi le performance del blog di ieri e suggerisci miglioramenti”).

SEO, Contenuti e Automazione Web

Esempio: Un server MCP remoto espone un’API di audit SEO. Un agente IA può:

- Recuperare e analizzare pagine web live

- Analizzare dati strutturati, meta tag

- Restituire report SEO o suggerimenti operativi

Accesso a Dati Aziendali e Operazioni per Sviluppatori

Esempio: Il team DevOps espone stato CI/CD, issue tracker e controlli di deployment tramite un server MCP interno. Gli agenti IA possono:

- Verificare stato build/deploy

- Avviare rollback o restart

- Aprire ticket/incidenti, riassumere log

Iscriviti alla nostra newsletter

Ricevi gratuitamente gli ultimi consigli, tendenze e offerte.

Caratteristiche Principali e Benefici

Vantaggi

- Protocollo Universale: Uno standard per connettere qualsiasi agente IA a qualsiasi strumento o servizio.

- Scalabilità: Gestisce numerosi client e throughput elevato in ambienti cloud.

- Sicurezza: OAuth 2.1 applica permessi granulari e revocabili.

- Zero Configurazione Locale: Gli utenti devono solo accedere e concedere i permessi.

- Controllo Centralizzato: Le aziende possono governare gli accessi da un unico punto.

- Integrazione Rapida: Nessun codice custom per ogni strumento; gli strumenti si registrano tramite schema MCP.

Compromessi e Limitazioni

| Vantaggio | Limitazione / Compromesso |

|---|

| Scalabilità | Richiede internet affidabile |

| Nessuna config locale | Latenza più alta che in locale |

| Centralizzato | Dipendenza dall’uptime del provider |

| Sicurezza OAuth | Complessità nella gestione scope |

| Multi-client | Dati in transito (crittografati) |

Sicurezza e Autorizzazione

Integrazione OAuth

I server MCP remoti usano OAuth 2.1 per autenticazione/autorizzazione sicura e delegata:

- Utente concede accesso: Il client IA avvia il flow OAuth, l’utente approva scope/capacità.

- Emissione token: Il server MCP emette un proprio access token a breve durata, senza mai esporre le credenziali del provider upstream.

- Permessi granulari: Solo strumenti/azioni pre-approvate sono disponibili agli agenti.

Best practice:

- Nessun flusso implicito (rimosso in OAuth 2.1)

- Applicare PKCE a tutti i flow

- Usare refresh token in modo sicuro

- Tool Poisoning: Gli attaccanti possono iniettare istruzioni malevole nelle metadata degli strumenti, inducendo i LLM a divulgare dati o eseguire azioni dannose.

- Mitigazioni: Sanificare tutte le descrizioni degli strumenti, validare input, restringere le metadata a fonti affidabili.

- Eccessiva Agency: Esposizione troppo permissiva degli strumenti consente ad agenti IA azioni indesiderate o pericolose.

- Mitigazioni: Usare scope minimo necessario, rivedere regolarmente l’esposizione degli strumenti.

Best Practice

- Esporre solo le capacità minime e necessarie

- Implementare validazione/sanificazione robusta per tutte le metadata degli strumenti e input utente

- Usare token a breve durata emessi dal server

- Auditare e registrare tutte le richieste/risposte

- Rivedere e aggiornare regolarmente gli scope OAuth