Wat is een Remote MCP-server?

Een remote MCP-server stelt data, tools en automatiseringsmogelijkheden beschikbaar aan AI-agenten, vooral grote taalmodellen (LLM’s) en agent-systemen, via een gestandaardiseerd protocol. In tegenstelling tot lokale servers worden remote MCP-servers gehost in de cloud of op het internet en zijn ze toegankelijk voor elke geautoriseerde AI-client of workflow. Ze fungeren als een universele “adapter” om AI-agenten te koppelen aan externe API’s, SaaS-platforms, ontwikkelaarstools en bedrijfsdata.

- Belangrijkste waarde: Ontkoppelt tool- en dataintegratie van AI-modelontwikkeling, waardoor veilige, schaalbare en brede verbindingen mogelijk zijn tussen LLM’s en de echte wereld.

- Typisch gebruik: Live data ophalen, tools aanroepen en meerstaps-automatiseringen uitvoeren zonder per tool aangepaste code.

Sleutelbegrippen en Terminologie

Model Context Protocol (MCP)

Model Context Protocol (MCP) is een open protocol dat standaardiseert hoe LLM’s en agent-applicaties communiceren met externe tools en data. Het vormt een universeel contract voor tool- en bronontdekking, capaciteitsbeschrijving, tool-aanroep en contextuitwisseling tussen AI-clients en servers.

- Kernideeën:

- Mogelijkheden (tools, bronnen) beschreven in een machineleesbaar schema

- Gestandaardiseerde context- en actiewisseling

- Meerdere transportopties: stdio, HTTP, SSE, streambare HTTP

- Veilige, gedetailleerde authenticatie en autorisatie

Lokale vs. Remote MCP-servers

- Lokale MCP-server: Draait op de computer van de gebruiker en communiceert via stdio of een lokale socket. Maximale dataprivacy, maar vereist lokale installatie en beheer.

- Remote MCP-server: Gehost op cloudinfrastructuur of publieke servers, communiceert via HTTP/SSE. Centraal beheerd, toegankelijk voor elke geautoriseerde client van overal.

| Kenmerk | Lokale MCP-server | Remote MCP-server |

|---|

| Locatie | Computer van de gebruiker | Cloud/internet-gehost |

| Comm. | stdio, lokale socket | HTTP/SSE/Streambare HTTP |

| Installatie | Handmatig, door gebruiker beheerd | OAuth-login, door provider beheerd |

| Beveiliging | Door gebruiker beheerde geheimen/sleutels | OAuth 2.1, door provider afgedwongen |

| Gebruik | Privé, lokale ontwikkeling, gevoelig | SaaS, multi-user, webagenten |

| Schaling | Beperkt tot hardware gebruiker | Cloud-schaal, multi-tenant |

MCP-clients, hosts en agent-workflows

- MCP-client: Het softwarecomponent dat verbinding maakt met MCP-servers en tools aanstuurt (bijv. een chatbot-UI, automatiseringsplatform, LLM-runtime).

- MCP-host: De runtime waar de client draait (kan een webapp, IDE, agentplatform zijn).

- Agent-workflow: Autonoom beslissingsproces door een AI-agent, die dynamisch tools ontdekt en aanroept via MCP-servers om gebruikersdoelen te bereiken.

Server-Sent Events (SSE) en HTTP-protocol

- SSE (Server-Sent Events): HTTP-gebaseerd protocol voor het streamen van realtime-updates van server naar client. Nuttig voor stapsgewijze LLM- of toolvoortgang.

- Streambare HTTP: Een stateloos, modern alternatief voor SSE. Gebruikt HTTP POST voor client-server, en kan optioneel antwoorden terug streamen, wat betrouwbaarheid en compatibiliteit met moderne cloudinfra verbetert.

Authenticatie & Autorisatie (OAuth 2.1)

- OAuth 2.1: Het industriestandaard protocol voor veilige, gedelegeerde toegang. Gebruikt door remote MCP-servers zodat gebruikers precieze, herroepbare permissies aan AI-agenten kunnen geven zonder hun inloggegevens prijs te geven.

- Belangrijke punten:

- Geen ondersteuning voor legacy impliciete flow (voor veiligheid)

- PKCE (Proof Key for Code Exchange) verplicht

- Moderne refresh-tokenstrategieën

- Scopes voor gedetailleerde, minimale toegang

Klaar om uw bedrijf te laten groeien?

Start vandaag uw gratis proefperiode en zie binnen enkele dagen resultaten.

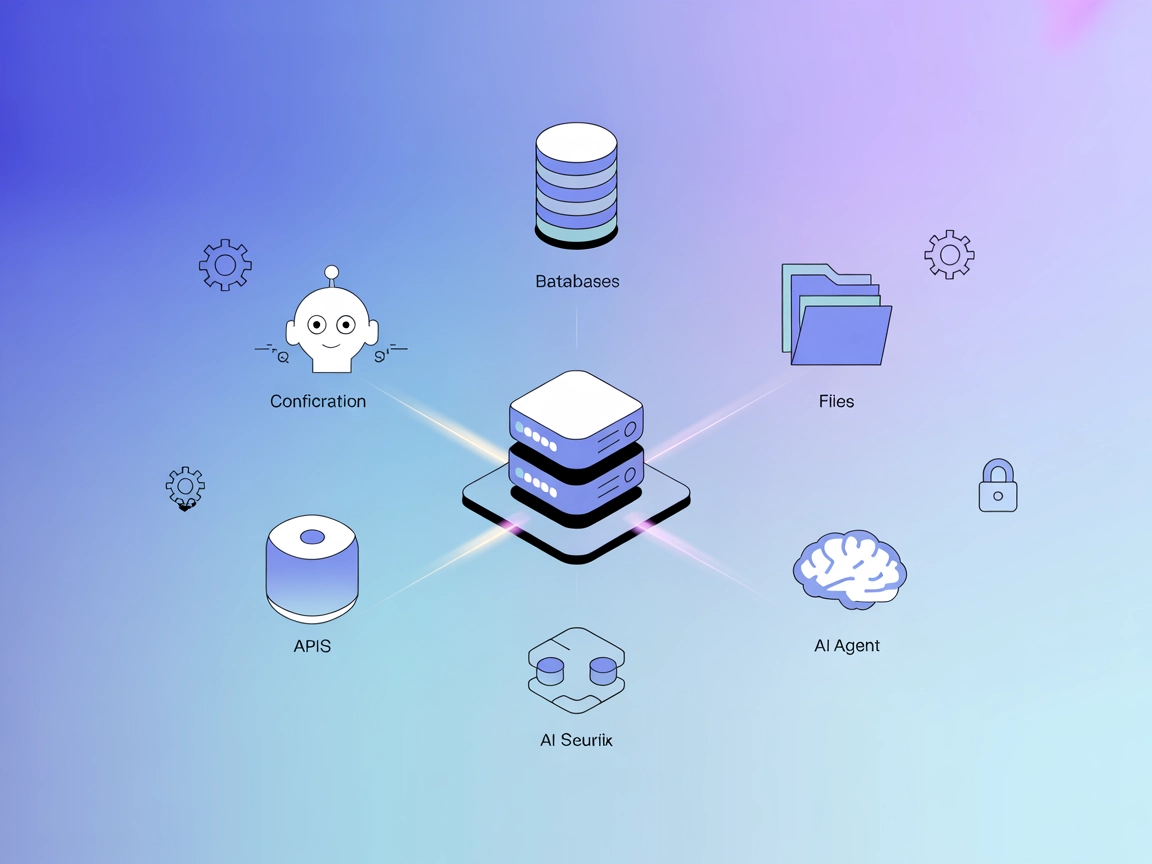

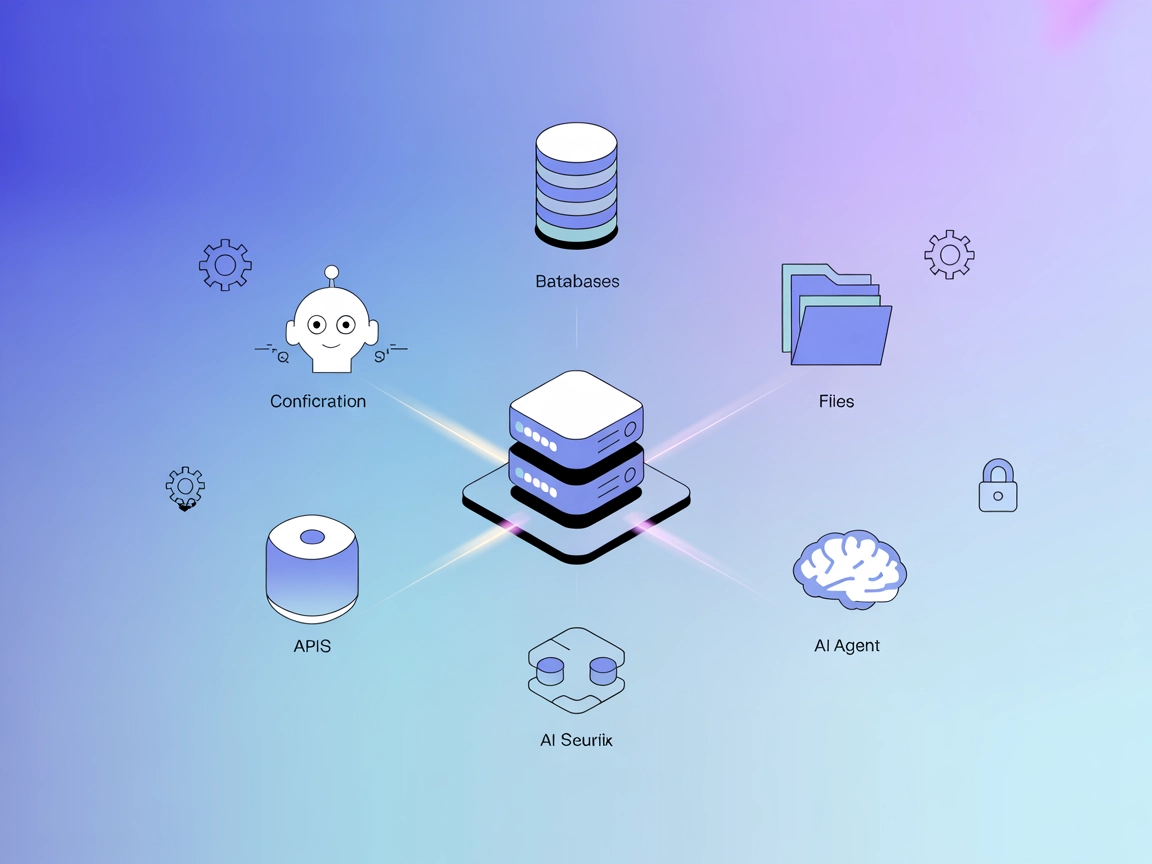

Remote MCP-serverarchitectuur

Hoe Remote MCP-servers werken

- Hosting: Uitgerold op cloudplatforms (bijv. Cloudflare Workers, AWS, privéservers).

- Capaciteitsblootstelling: Omwikkelt externe API’s, databases of interne tools, en stelt ze beschikbaar als MCP “tools” of “bronnen” in een standaardschema.

- Connectie: Clients verbinden via HTTP(S), authenticeren met OAuth en starten een beveiligde sessie.

- Communicatie:

- Client stuurt gestandaardiseerde verzoeken (bijv. tool-aanroep, reflectie) via HTTP POST.

- Server reageert en streamt updates/resultaten via SSE of streambare HTTP.

- Autorisatie: Gebruikers verlenen toegang via OAuth-flows, met scopes per tool, data of operatie.

- Ontdekking & Aanroep: Clients tonen dynamisch beschikbare tools en roepen ze op wanneer nodig, voor flexibele, AI-gedreven workflows.

Architectuurdiagram:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Externe Service/API

| |

Gebruiker verleent toegang (bijv. Jira API, DB)

Architectuurvergelijking: lokaal vs. remote MCP-servers

| Kenmerk | Lokale MCP-server | Remote MCP-server |

|---|

| Installatie | Handmatig, lokaal | OAuth-weblogin, door provider beheerd |

| Communicatie | stdio, lokale socket | HTTP/SSE, Streambare HTTP |

| Beveiliging | Gebruikersgeheimen/sleutels | OAuth 2.1, tokens met korte levensduur |

| Updates | Verantwoordelijkheid gebruiker | Door provider beheerd, automatisch gepatcht |

| Schaalbaarheid | Beperkt tot één machine | Horizontaal schaalbaar, multi-user |

| Gebruik | Privé ontwikkeling, custom tools | SaaS, webagenten, enterprise toegang |

Transportprotocollen: stdio, HTTP, SSE, streambare HTTP

- stdio: Gebruikt voor lokale MCP-servers (proces-tot-proces of lokale socket).

- HTTP/SSE: Client stuurt HTTP-verzoeken; server streamt antwoorden/events terug via SSE.

- Streambare HTTP: Modern, stateloos transport over HTTP POST, voor robuuste, cloudvriendelijke streaming.

- Voordelen van streambare HTTP: Gemakkelijk schaalbaar, compatibel met proxies, ondersteunt chunked/streamed responses, omzeilt legacy browserproblemen.

Gebruikstoepassingen en Voorbeelden

LLM-integratie en agent-workflows

Voorbeeld: Atlassian’s Remote MCP-server koppelt Jira en Confluence aan Claude of andere LLM’s. De agent kan:

- Issues of documentatie samenvatten

- Werkitems direct vanuit chat aanmaken of bijwerken

- Meerstaps-workflows uitvoeren (bijv. bulk taken aanmaken, doelen extraheren, statussen in één keer bijwerken)

Voorbeeld: Een marketingagent integreert drie verschillende MCP-servers:

- CMS: Maakt of wijzigt webpagina’s

- Analytics: Haalt verkeer/conversiedata op

- SEO: Voert audits uit, doet optimalisatievoorstellen

De agent schakelt tussen alle servers in één workflow (“Vat de prestaties van de blog van gisteren samen en stel verbeteringen voor”).

SEO-, content- en webautomatisering

Voorbeeld: Een remote MCP-server stelt een SEO-audit API beschikbaar. Een AI-agent kan:

- Live webpagina’s ophalen en parseren

- Gestructureerde data, metatags auditen

- Direct bruikbare SEO-rapporten of suggesties teruggeven

Enterprise data access en developer operations

Voorbeeld: DevOps-team stelt CI/CD-status, issuetracker en deployment-controls beschikbaar via een interne MCP-server. AI-agenten kunnen:

- Build/deploy-status checken

- Rollbacks of herstarts uitvoeren

- Incidenten/tickets openen, logs samenvatten

Schrijf u in voor onze nieuwsbrief

Ontvang gratis de nieuwste tips, trends en aanbiedingen.

Belangrijkste kenmerken en voordelen

Voordelen

- Universeel protocol: Eén standaard voor het verbinden van elke AI-agent met elke tool of dienst.

- Schaalbaarheid: Verwerkt veel clients en hoge doorvoer in cloudomgevingen.

- Veiligheid: OAuth 2.1 dwingt gedetailleerde, herroepbare rechten af.

- Geen lokale installatie: Gebruikers hoeven alleen in te loggen en toegang te verlenen.

- Gecentraliseerde controle: Organisaties kunnen toegang centraal beheren.

- Snelle integratie: Geen aangepaste code per tool nodig; tools registreren zich met MCP-schema.

Afwegingen en beperkingen

| Voordeel | Beperking / Afweging |

|---|

| Eenvoudig schalen | Vereist betrouwbare internet |

| Geen lokale installatie | Hogere latentie dan lokaal |

| Gecentraliseerd | Afhankelijkheid van provider-uptime |

| OAuth-beveiliging | Complexiteit in scopebeheer |

| Multi-client | Data onderweg (versleuteld) |

Veiligheid en Autorisatie

OAuth-integratie

Remote MCP-servers gebruiken OAuth 2.1 voor veilige, gedelegeerde authenticatie/autorisatie:

- Gebruiker verleent toegang: AI-client start OAuth-flow, gebruiker keurt scopes/capaciteiten goed.

- Token-uitgifte: MCP-server geeft een eigen token met korte levensduur uit en onthult nooit inloggegevens van upstream providers.

- Gedetailleerde rechten: Alleen vooraf goedgekeurde tools/acties beschikbaar voor agenten.

Best practices:

- Geen impliciete flows (verwijderd in OAuth 2.1)

- PKCE afdwingen voor alle flows

- Refresh tokens veilig gebruiken

- Tool poisoning: Aanvallers kunnen kwaadaardige instructies in tool-metadata injecteren, waardoor LLM’s mogelijk data lekken of schadelijke acties uitvoeren.

- Mitigaties: Sanitize alle tooldescripties, valideer invoer, beperk toolmetadata tot vertrouwde bronnen.

- Excessieve agency: Te brede toolexposure maakt onbedoelde of gevaarlijke acties door AI-agenten mogelijk.

- Mitigaties: Gebruik minimale scopes, beoordeel toolexposure regelmatig.

Best practices

- Stel alleen minimale, noodzakelijke capaciteiten beschikbaar

- Implementeer robuuste validatie/sanitatie voor alle toolmetadata en gebruikersinvoer

- Gebruik tokens met korte levensduur die door de server worden uitgegeven

- Audit en log alle verzoeken/antwoorden

- Beoordeel en update OAuth-scopes regelmatig