Czym jest Zdalny Serwer MCP?

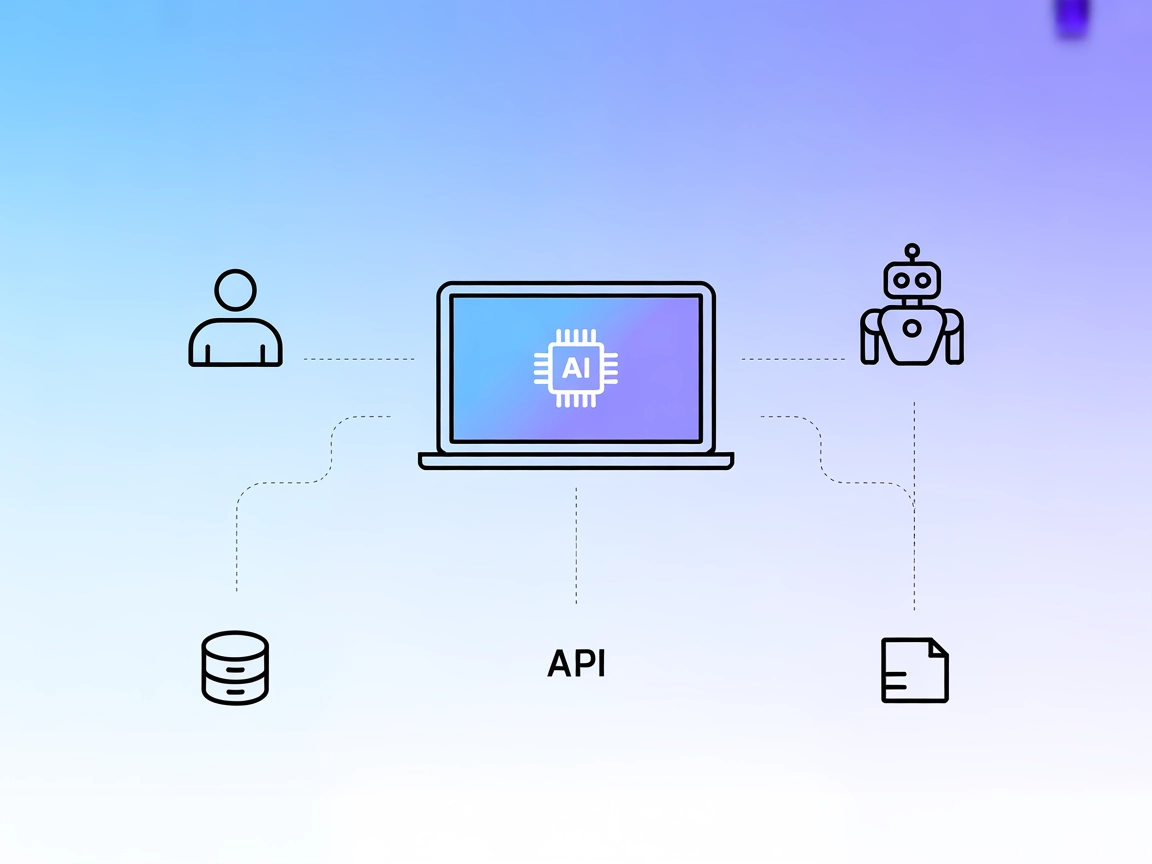

Zdalny serwer MCP udostępnia agentom AI – zwłaszcza dużym modelom językowym (LLM) i systemom agentowym – dane, narzędzia oraz możliwości automatyzacji przez standaryzowany protokół. W przeciwieństwie do serwerów lokalnych, zdalne serwery MCP są hostowane w chmurze lub internecie i dostępne dla każdego autoryzowanego klienta AI lub procesu roboczego. Działają jako uniwersalny „adapter” łączący agentów AI z zewnętrznymi API, platformami SaaS, narzędziami programistycznymi i danymi przedsiębiorstwa.

- Kluczowa wartość: Oddziela integrację narzędzi i danych od rozwoju modeli AI, umożliwiając bezpieczne, skalowalne i szerokie połączenia między LLM a rzeczywistym światem.

- Przykładowe użycie: Pobieranie aktualnych danych, wywoływanie narzędzi i łączenie wieloetapowych automatyzacji bez potrzeby pisania niestandardowego kodu dla każdego narzędzia.

Kluczowe pojęcia i terminologia

Model Context Protocol (MCP)

Model Context Protocol (MCP) to otwarty protokół standaryzujący sposób, w jaki LLM i aplikacje agentowe współpracują z zewnętrznymi narzędziami i danymi. Ustanawia uniwersalny kontrakt dla wykrywania narzędzi/zasobów, opisu możliwości, wywołań narzędzi i wymiany kontekstu między klientami AI a serwerami.

- Główne idee:

- Możliwości (narzędzia, zasoby) opisane w maszynowo czytelnym schemacie

- Standaryzowana wymiana kontekstu i akcji

- Różne opcje transportu: stdio, HTTP, SSE, streamable HTTP

- Bezpieczne, szczegółowe uwierzytelnianie i autoryzacja

Serwery MCP lokalne vs. zdalne

- Lokalny serwer MCP: Działa na komputerze użytkownika, komunikacja przez stdio lub lokalne gniazdo. Maksymalna prywatność danych, ale wymaga lokalnej konfiguracji i zarządzania.

- Zdalny serwer MCP: Hostowany w chmurze lub na publicznych serwerach, komunikacja przez HTTP/SSE. Zarządzany centralnie, dostępny dla każdego autoryzowanego klienta z dowolnego miejsca.

| Cecha | Lokalny serwer MCP | Zdalny serwer MCP |

|---|

| Lokalizacja | Komputer użytkownika | Hosting w chmurze/internecie |

| Komunikacja | stdio, lokalne gniazdo | HTTP/SSE/Streamable HTTP |

| Konfiguracja | Ręczna, zarządzana przez użytk. | Logowanie OAuth, zarządzanie dostawcą |

| Bezpieczeństwo | Tajne klucze użytkownika | OAuth 2.1, egzekwowane przez dostawcę |

| Zastosowanie | Prywatne, dev lokalny, wrażliwe | SaaS, wielu użytkowników, web agenci |

| Skalowanie | Ograniczone do sprzętu użytk. | Skalowanie chmurowe, multi-tenant |

Klienci MCP, Hosty i Przepływy agentowe

- Klient MCP: Oprogramowanie łączące się z serwerami MCP i koordynujące wywołania narzędzi (np. interfejs chatbot, platforma automatyzacji, środowisko LLM).

- Host MCP: Środowisko uruchomieniowe klienta (np. aplikacja webowa, IDE, platforma agentów).

- Przepływ agentowy: Autonomiczne podejmowanie decyzji przez agenta AI, dynamiczne wykrywanie i wywoływanie narzędzi udostępnianych przez serwery MCP w celu realizacji celów użytkownika.

Server-Sent Events (SSE) i protokół HTTP

- SSE (Server-Sent Events): Protokół oparty o HTTP do strumieniowania aktualizacji w czasie rzeczywistym z serwera do klienta. Przydatny do etapowego raportowania postępu LLM lub narzędzi.

- Streamable HTTP: Bezstanowa, nowoczesna alternatywa dla SSE. Wykorzystuje HTTP POST dla klient-serwer, opcjonalnie strumieniuje odpowiedzi, poprawiając niezawodność i zgodność z infrastrukturą chmurową.

Uwierzytelnianie i autoryzacja (OAuth 2.1)

- OAuth 2.1: Standard branżowy zapewniający bezpieczny, delegowany dostęp. Wykorzystywany przez zdalne serwery MCP, pozwala użytkownikom przyznawać precyzyjne, odwoływalne uprawnienia agentom AI bez ujawniania danych uwierzytelniających.

- Najważniejsze elementy:

- Brak wsparcia dla przestarzałego implicit flow (ze względów bezpieczeństwa)

- Wymagany PKCE (Proof Key for Code Exchange)

- Nowoczesne strategie refresh token

- Zakresy (scopes) zapewniające minimalny niezbędny dostęp

Gotowy na rozwój swojej firmy?

Rozpocznij bezpłatny okres próbny już dziś i zobacz rezultaty w ciągu kilku dni.

Architektura Zdalnego Serwera MCP

Jak działają zdalne serwery MCP

- Hosting: Wdrażane na platformach chmurowych (np. Cloudflare Workers, AWS, serwery prywatne).

- Udostępnianie możliwości: Owijają zewnętrzne API, bazy danych lub narzędzia wewnętrzne, udostępniając je jako „narzędzia” lub „zasoby” MCP w standardowym schemacie.

- Połączenie: Klienci łączą się przez HTTP(S), uwierzytelniają się przez OAuth i rozpoczynają bezpieczną sesję.

- Komunikacja:

- Klient wysyła standaryzowane żądania (np. wywołanie narzędzia, refleksja) przez HTTP POST.

- Serwer odpowiada i strumieniuje aktualizacje/wyniki przez SSE lub streamable HTTP.

- Autoryzacja: Użytkownicy nadają dostęp poprzez procesy OAuth, z zakresami ustawionymi na poziomie narzędzi, danych lub operacji.

- Odkrywanie i wywołania: Klienci dynamicznie pobierają listę dostępnych narzędzi i wywołują je według potrzeb, umożliwiając elastyczne, sterowane przez AI przepływy pracy.

Schemat architektury:

+---------------------+ HTTP/SSE +---------------------+

| Agent AI (Klient) | <----------------> | Zdalny serwer MCP |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) Zewnętrzna usługa/API

| |

Użytkownik przyznaje dostęp (np. Jira API, DB)

Porównanie architektury: lokalne vs. zdalne serwery MCP

| Cecha | Lokalny serwer MCP | Zdalny serwer MCP |

|---|

| Konfiguracja | Ręczna, lokalna | Logowanie przez OAuth, zarządzanie dostawcą |

| Komunikacja | stdio, lokalne gniazdo | HTTP/SSE, Streamable HTTP |

| Bezpieczeństwo | Tajne klucze użytkownika | OAuth 2.1, tokeny krótkotrwałe |

| Aktualizacje | Odpowiedzialność użytkownika | Zarządzane przez dostawcę, auto-patch |

| Skalowalność | Ograniczona do 1 maszyny | Skalowanie poziome, wielu użytkowników |

| Zastosowanie | Prywatny dev, narzędzia custom | SaaS, web agenci, dostęp korporacyjny |

Protokoły transportowe: stdio, HTTP, SSE, Streamable HTTP

- stdio: Używany przez lokalne serwery MCP (proces-proces lub lokalne gniazdo).

- HTTP/SSE: Klient wysyła żądania HTTP; serwer zwraca odpowiedzi/zdarzenia przez SSE.

- Streamable HTTP: Nowoczesny, bezstanowy transport przez HTTP POST, umożliwiający bardziej niezawodne, przyjazne chmurze strumieniowanie.

- Zalety Streamable HTTP: Łatwiejsze skalowanie, zgodność z proxy, wsparcie dla odpowiedzi chunked/streamed, brak problemów z przestarzałymi przeglądarkami.

Przykłady użycia

Integracja z LLM i przepływy agentowe

Przykład: Zdalny serwer MCP Atlassian łączy Jira i Confluence z Claude lub innymi LLM. Agent może:

- Podsumowywać zgłoszenia lub dokumentację

- Tworzyć lub aktualizować zadania bezpośrednio z czatu

- Łączyć wieloetapowe przepływy (np. masowe tworzenie zadań, wyodrębnianie celów, aktualizacja statusów za jednym razem)

Automatyzacja między narzędziami

Przykład: Agent marketingowy integruje trzy różne serwery MCP:

- CMS: Tworzy lub aktualizuje strony WWW

- Analityka: Pobiera dane o ruchu/konwersji

- SEO: Wykonuje audyty, sugeruje optymalizacje

Agent łączy wywołania wszystkich serwerów w jednym przepływie („Podsumuj wczorajsze wyniki bloga i zaproponuj ulepszenia”).

SEO, content i automatyzacja webowa

Przykład: Zdalny serwer MCP udostępnia API audytu SEO. Agent AI może:

- Pobierać i analizować aktualne strony WWW

- Audytować dane strukturalne, meta tagi

- Zwracać raporty SEO lub sugestie do wdrożenia

Dostęp do danych firmowych i operacje developerskie

Przykład: Zespół DevOps udostępnia status CI/CD, tracker zgłoszeń i kontrolę wdrożeń przez wewnętrzny serwer MCP. Agenci AI mogą:

- Sprawdzać statusy build/deploy

- Uruchamiać rollbacki lub restarty

- Tworzyć incydenty/zgłoszenia, podsumowywać logi

Dołącz do naszego newslettera

Otrzymuj najnowsze wskazówki, trendy i oferty za darmo.

Kluczowe cechy i korzyści

Zalety

- Uniwersalny protokół: Jeden standard do połączenia dowolnego agenta AI z dowolnym narzędziem lub usługą.

- Skalowalność: Obsługuje wielu klientów i duży ruch w środowiskach chmurowych.

- Bezpieczeństwo: OAuth 2.1 wymusza szczegółowe, odwoływalne uprawnienia.

- Zero lokalnej konfiguracji: Użytkownicy muszą tylko się zalogować i przyznać dostęp.

- Centralne zarządzanie: Firmy kontrolują dostęp z jednego miejsca.

- Szybka integracja: Bez potrzeby pisania kodu dla każdego narzędzia – narzędzia rejestrują się przez schemat MCP.

Kompromisy i ograniczenia

| Zaleta | Ograniczenie/kompromis |

|---|

| Łatwe skalowanie | Wymaga niezawodnego internetu |

| Brak lokalnej konfiguracji | Wyższe opóźnienia niż lokalnie |

| Centralizacja | Zależność od dostępności dostawcy |

| Bezpieczeństwo OAuth | Złożoność zarządzania zakresami |

| Wiele klientów | Dane w tranzycie (szyfrowane) |

Bezpieczeństwo i autoryzacja

Integracja OAuth

Zdalne serwery MCP korzystają z OAuth 2.1 dla bezpiecznego, delegowanego uwierzytelniania/autoryzacji:

- Użytkownik przyznaje dostęp: Klient AI inicjuje proces OAuth, użytkownik akceptuje zakresy/możliwości.

- Wydanie tokenu: Serwer MCP wystawia własny, krótkotrwały access token, nigdy nie ujawniając danych uwierzytelniających dostawców zewnętrznych.

- Szczegółowe uprawnienia: Agenci mają dostęp tylko do wcześniej zatwierdzonych narzędzi/akcji.

Najlepsze praktyki:

- Brak implicit flows (usunięte w OAuth 2.1)

- Wymuszanie PKCE dla wszystkich flows

- Bezpieczne używanie refresh tokenów

Ryzyka bezpieczeństwa: zatruwanie narzędzi i nadmierna autonomia

- Zatruwanie narzędzi: Atakujący mogą wstrzykiwać złośliwe instrukcje do metadanych narzędzi, nakłaniając LLM do wycieku danych lub niepożądanych działań.

- Środki zaradcze: Sanityzacja wszystkich opisów narzędzi, walidacja wejść, ograniczenie metadanych narzędzi do zaufanych źródeł.

- Nadmierna autonomia: Zbyt szeroka ekspozycja narzędzi umożliwia AI wykonanie niezamierzonych lub niebezpiecznych akcji.

- Środki zaradcze: Stosowanie zakresów minimalnych uprawnień, regularny przegląd eksponowanych narzędzi.

Najlepsze praktyki

- Udostępniaj tylko niezbędne minimum możliwości

- Wdrażaj solidną walidację/sanityzację wszystkich metadanych narzędzi i danych wejściowych użytkownika

- Używaj krótkotrwałych tokenów wydawanych przez serwer

- Audytuj i loguj wszystkie żądania/odpowiedzi

- Regularnie przeglądaj i aktualizuj zakresy OAuth