O que é um Servidor MCP Remoto?

Um servidor MCP remoto expõe dados, ferramentas e capacidades de automação para agentes de IA, especialmente grandes modelos de linguagem (LLMs) e sistemas agênticos, através de um protocolo padronizado. Diferente de servidores locais, os servidores MCP remotos são hospedados na nuvem ou na internet, acessíveis por qualquer cliente de IA ou fluxo de trabalho autorizado. Eles atuam como um “adaptador” universal para conectar agentes de IA a APIs externas, plataformas SaaS, ferramentas de desenvolvedor e dados empresariais.

- Valor chave: Desacopla a integração de ferramentas e dados do desenvolvimento de modelos de IA, permitindo conexões seguras, escaláveis e amplas entre LLMs e o mundo real.

- Uso típico: Buscar dados ao vivo, invocar ferramentas e encadear automações em múltiplos passos sem código personalizado por ferramenta.

Conceitos e Terminologia-Chave

Model Context Protocol (MCP)

O Model Context Protocol (MCP) é um protocolo aberto que padroniza como LLMs e aplicações agênticas interagem com ferramentas e dados externos. Ele estabelece um contrato universal para descoberta de ferramentas/recursos, descrição de capacidades, invocação de ferramentas e troca de contexto entre clientes e servidores de IA.

- Ideias centrais:

- Capacidades (ferramentas, recursos) descritas em um esquema legível por máquina

- Troca padronizada de contexto e ações

- Diversas opções de transporte: stdio, HTTP, SSE, HTTP streamable

- Autenticação e autorização seguras e granulares

Servidores MCP Locais vs. Remotos

- Servidor MCP Local: Roda na máquina do usuário, comunicando via stdio ou socket local. Máxima privacidade de dados, mas requer configuração e gestão local.

- Servidor MCP Remoto: Hospedado em infraestrutura de nuvem ou servidores públicos, comunicando via HTTP/SSE. Gerenciado centralmente, pode ser acessado por qualquer cliente autorizado de qualquer lugar.

| Recurso | Servidor MCP Local | Servidor MCP Remoto |

|---|

| Localização | Máquina do usuário | Nuvem/Internet |

| Comunicação | stdio, socket local | HTTP/SSE/HTTP Streamable |

| Configuração | Manual, gerenciado pelo usuário | Login OAuth, gerenciado pelo provedor |

| Segurança | Segredos/chaves do usuário | OAuth 2.1, reforçado pelo provedor |

| Caso de Uso | Dev privado, local, sensível | SaaS, multiusuário, web agents |

| Escalabilidade | Limitado ao hardware do usuário | Escala na nuvem, multi-inquilino |

Clientes MCP, Hosts e Workflows Agênticos

- Cliente MCP: Componente de software que conecta a servidores MCP e coordena a invocação de ferramentas (ex: interface de chatbot, plataforma de automação, runtime de LLM).

- Host MCP: O ambiente onde o cliente é executado (pode ser app web, IDE, plataforma de agentes).

- Workflow Agêntico: Tomada de decisão autônoma por um agente de IA, descobrindo e invocando dinamicamente ferramentas expostas por servidores MCP para atingir objetivos do usuário.

Server-Sent Events (SSE) e Protocolo HTTP

- SSE (Server-Sent Events): Protocolo baseado em HTTP para streaming de atualizações em tempo real do servidor para o cliente. Útil para progresso passo a passo de LLM ou ferramentas.

- HTTP Streamable: Alternativa moderna e sem estado ao SSE. Usa HTTP POST para comunicação cliente-servidor e, opcionalmente, transmite respostas de volta, melhorando a confiabilidade e compatibilidade com infraestruturas modernas em nuvem.

Autenticação & Autorização (OAuth 2.1)

- OAuth 2.1: Protocolo padrão do setor para acesso delegado seguro. Usado por servidores MCP remotos para que usuários possam conceder permissões precisas e revogáveis a agentes de IA, sem expor credenciais.

- Pontos chave:

- Sem suporte ao fluxo implícito legado (por segurança)

- PKCE (Proof Key for Code Exchange) obrigatório

- Estratégias modernas de refresh token

- Escopos para acesso granular e de privilégio mínimo

Pronto para expandir seu negócio?

Comece seu teste gratuito hoje e veja resultados em dias.

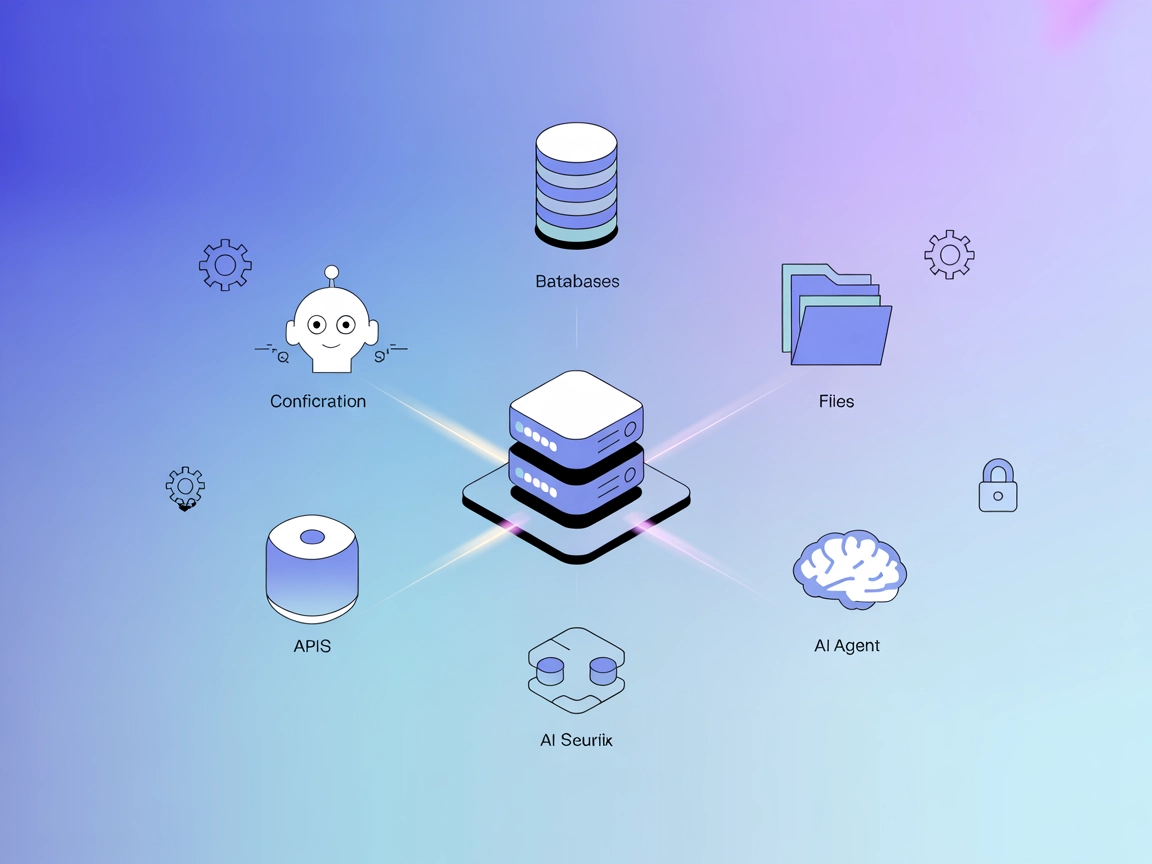

Arquitetura do Servidor MCP Remoto

Como funcionam os Servidores MCP Remotos

- Hospedagem: Implantação em plataformas de nuvem (ex: Cloudflare Workers, AWS, servidores privados).

- Exposição de Capacidades: Envolve APIs de terceiros, bancos de dados ou ferramentas internas, expondo-os como “ferramentas” ou “recursos” MCP em um esquema padrão.

- Conexão: Clientes conectam via HTTP(S), autenticam com OAuth e iniciam uma sessão segura.

- Comunicação:

- O cliente envia requisições padronizadas (ex: invocação de ferramenta, reflexão) via HTTP POST.

- O servidor responde e transmite atualizações/resultados via SSE ou HTTP streamable.

- Autorização: Usuários concedem acesso por meio de fluxos OAuth, com escopos definidos por ferramenta, dado ou operação.

- Descoberta & Invocação: Clientes listam dinamicamente as ferramentas disponíveis e as invocam conforme necessário, permitindo workflows flexíveis, orientados por IA.

Diagrama da arquitetura:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) External Service/API

| |

User grants access (e.g. Jira API, DB)

Comparação Arquitetural: Servidores MCP Locais vs. Remotos

| Recurso | Servidor MCP Local | Servidor MCP Remoto |

|---|

| Configuração | Manual, local | Login web OAuth, gerenciado pelo provedor |

| Comunicação | stdio, socket local | HTTP/SSE, HTTP Streamable |

| Segurança | Segredos/chaves do usuário | OAuth 2.1, tokens de curta duração |

| Atualizações | Responsabilidade do usuário | Gerenciado pelo provedor, auto-atualizado |

| Escalabilidade | Limitado a uma máquina | Escalável horizontalmente, multiusuário |

| Caso de Uso | Dev privado, ferramentas customizadas | SaaS, web agents, acesso empresarial |

Protocolos de Transporte: stdio, HTTP, SSE, HTTP Streamable

- stdio: Usado para servidores MCP locais (processo a processo ou socket local).

- HTTP/SSE: Cliente envia requisições HTTP; servidor transmite respostas/eventos via SSE.

- HTTP Streamable: Transporte moderno e sem estado sobre HTTP POST, permitindo streaming mais robusto e amigável à nuvem.

- Benefícios do HTTP Streamable: Mais fácil de escalar, compatível com proxies, suporta respostas chunked/streaming, evita problemas legados de browser.

Casos de Uso e Exemplos

Integração de LLM e Workflows Agênticos

Exemplo: O servidor MCP remoto da Atlassian conecta o Jira e o Confluence ao Claude ou outros LLMs. O agente pode:

- Resumir issues ou documentações

- Criar ou atualizar itens de trabalho diretamente pelo chat

- Encadear workflows de múltiplos passos (ex: criar tarefas em lote, extrair objetivos, atualizar status em uma só vez)

Automação Multi-Ferramentas

Exemplo: Um agente de marketing integra três servidores MCP diferentes:

- CMS: Redige ou atualiza páginas web

- Analytics: Busca dados de tráfego/conversão

- SEO: Realiza auditorias, sugere otimizações

O agente encadeia chamadas em todos os servidores em um fluxo (“Resuma a performance do blog de ontem e sugira melhorias”).

SEO, Conteúdo e Automação Web

Exemplo: Um servidor MCP remoto expõe uma API de auditoria SEO. Um agente de IA pode:

- Buscar e analisar páginas web ao vivo

- Auditar dados estruturados, meta tags

- Retornar relatórios SEO acionáveis ou sugestões

Acesso a Dados Empresariais e Operações de Desenvolvedor

Exemplo: Equipe DevOps expõe status de CI/CD, rastreador de issues e controles de deploy via um servidor MCP interno. Agentes de IA podem:

- Checar status de build/deploy

- Acionar rollbacks ou reinicializações

- Abrir incidentes/tickets, resumir logs

Junte-se à nossa newsletter

Receba gratuitamente as últimas dicas, tendências e ofertas.

Recursos e Benefícios Principais

Vantagens

- Protocolo Universal: Um padrão para conectar qualquer agente de IA a qualquer ferramenta ou serviço.

- Escalabilidade: Suporta muitos clientes e alta vazão em ambientes de nuvem.

- Segurança: OAuth 2.1 aplica permissões granulares e revogáveis.

- Zero configuração local: Usuários só precisam fazer login e conceder acesso.

- Controle Centralizado: Empresas podem governar o acesso a partir de um ponto único.

- Integração Rápida: Não é necessário código personalizado por ferramenta; ferramentas registram-se via esquema MCP.

Compromissos e Limitações

| Vantagem | Limitação / Compromisso |

|---|

| Escalabilidade fácil | Requer internet confiável |

| Sem setup local | Latência maior que local |

| Centralizado | Dependência do uptime do provedor |

| Segurança OAuth | Complexidade na gestão de escopos |

| Multi-cliente | Dados em trânsito (criptografados) |

Segurança e Autorização

Integração OAuth

Servidores MCP remotos usam OAuth 2.1 para autenticação/autorização delegada e segura:

- Usuário concede acesso: Cliente de IA inicia o fluxo OAuth, usuário aprova escopos/capacidades.

- Emissão de tokens: O servidor MCP emite seu próprio token de acesso de curta duração, nunca expondo credenciais do provedor externo.

- Permissões granulares: Apenas ferramentas/ações pré-aprovadas disponíveis aos agentes.

Boas práticas:

- Sem fluxos implícitos (removidos no OAuth 2.1)

- Exigir PKCE para todos os fluxos

- Utilizar tokens de refresh com segurança

- Tool Poisoning: Atacantes podem injetar instruções maliciosas em metadados de ferramentas, induzindo LLMs a vazar dados ou executar ações nocivas.

- Mitigações: Sanitizar todas as descrições de ferramentas, validar entradas, restringir metadados a fontes confiáveis.

- Agência Excessiva: Exposição excessiva de ferramentas permite ações não intencionais ou perigosas por agentes de IA.

- Mitigações: Usar escopos de privilégio mínimo, revisar exposição de ferramentas regularmente.

Boas Práticas

- Expor apenas as capacidades mínimas e necessárias

- Implementar validação/sanitização robusta para todos os metadados de ferramentas e entradas de usuário

- Usar tokens curtos, emitidos pelo servidor

- Auditar e registrar todas as requisições/respostas

- Revisar e atualizar escopos OAuth regularmente