Ce este un server MCP Remote?

Un server MCP remote expune date, instrumente și capabilități de automatizare către agenți AI, în special modele lingvistice mari (LLM) și sisteme agentice, printr-un protocol standardizat. Spre deosebire de serverele locale, serverele MCP remote sunt găzduite în cloud sau pe internet, fiind accesibile de orice client AI sau flux de lucru autorizat. Ele acționează ca un “adaptor” universal pentru conectarea agenților AI la API-uri externe, platforme SaaS, instrumente pentru dezvoltatori și date enterprise.

- Valoare cheie: Decuplează integrarea de instrumente și date de dezvoltarea modelului AI, permițând conexiuni sigure, scalabile și extinse între LLM și lumea reală.

- Utilizare tipică: Recuperare de date în timp real, invocare de instrumente și conectarea automată a mai multor pași fără cod personalizat pentru fiecare instrument.

Concepe cheie și terminologie

Model Context Protocol (MCP)

Model Context Protocol (MCP) este un protocol deschis care standardizează modul în care LLM-urile și aplicațiile agentice interacționează cu instrumente și date externe. Acesta stabilește un contract universal pentru descoperirea de instrumente/resurse, descrierea capabilităților, invocarea de instrumente și schimbul de context între clientul și serverul AI.

- Idei de bază:

- Capabilitățile (instrumente, resurse) sunt descrise într-o schemă ce poate fi citită de mașină

- Schimb standardizat de context și acțiuni

- Mai multe opțiuni de transport: stdio, HTTP, SSE, HTTP streamabil

- Autentificare și autorizare securizată, granulară

Servere MCP Locale vs. Remote

- Server MCP local: Rulează pe mașina utilizatorului, comunicând prin stdio sau socket local. Maximă confidențialitate a datelor, dar necesită configurare și gestionare locală.

- Server MCP remote: Găzduit pe infrastructură cloud sau servere publice, comunicând prin HTTP/SSE. Gestionat centralizat, accesibil oricărui client autorizat, de oriunde.

| Caracteristică | Server MCP Local | Server MCP Remote |

|---|

| Locație | Mașina utilizatorului | Găzduit în cloud/pe internet |

| Comunicare | stdio, socket local | HTTP/SSE/HTTP streamabil |

| Configurare | Manuală, gestionată de utilizator | Autentificare OAuth, gestionat |

| Securitate | Secrete/chei gestionate de utilizator | OAuth 2.1, impus de furnizor |

| Utilizare | Privat, dezvoltare locală, sensibil | SaaS, multi-utilizator, agenți web |

| Scalabilitate | Limitat la hardware-ul utilizatorului | Scalabil la nivel de cloud, multi-chiriaș |

Clienți MCP, Host-uri și fluxuri agentice

- Client MCP: Componenta software care se conectează la serverele MCP și coordonează invocarea instrumentelor (ex: UI de chatbot, platformă de automatizare, runtime LLM).

- Host MCP: Runtime-ul unde rulează clientul (poate fi o aplicație web, IDE, platformă agent).

- Flux agentic: Luare de decizii autonomă de către un agent AI, descoperind și invocând dinamic instrumentele expuse de serverele MCP pentru a atinge obiectivele utilizatorului.

Server-Sent Events (SSE) și Protocolul HTTP

- SSE (Server-Sent Events): Protocol bazat pe HTTP pentru transmiterea de actualizări în timp real de la server la client. Util pentru progres pas cu pas la LLM sau instrumente.

- HTTP streamabil: Alternativă modernă, fără stare, la SSE. Folosește HTTP POST pentru client-server și opțional transmite răspunsuri în flux, îmbunătățind fiabilitatea și compatibilitatea cu infrastructura cloud modernă.

Autentificare și autorizare (OAuth 2.1)

- OAuth 2.1: Protocolul standard din industrie pentru acces delegat securizat. Utilizat de serverele MCP remote astfel încât utilizatorii pot acorda permisiuni precise și revocabile agenților AI fără a expune credențiale.

- Puncte cheie:

- Fără suport pentru fluxul implicit vechi (pentru securitate)

- PKCE (Proof Key for Code Exchange) obligatoriu

- Strategii moderne pentru refresh token-uri

- Scopuri pentru acces granular, cu privilegii minime

Pregătit să îți dezvolți afacerea?

Începe perioada de probă gratuită astăzi și vezi rezultate în câteva zile.

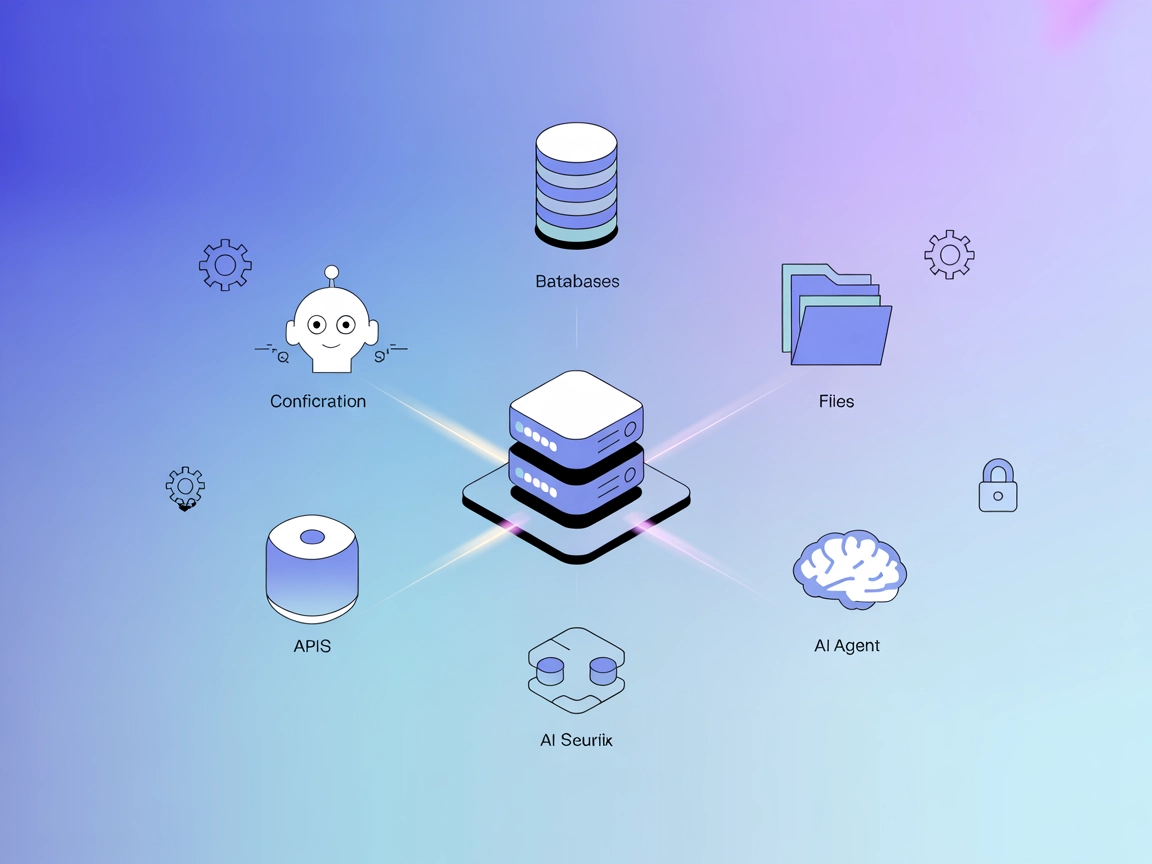

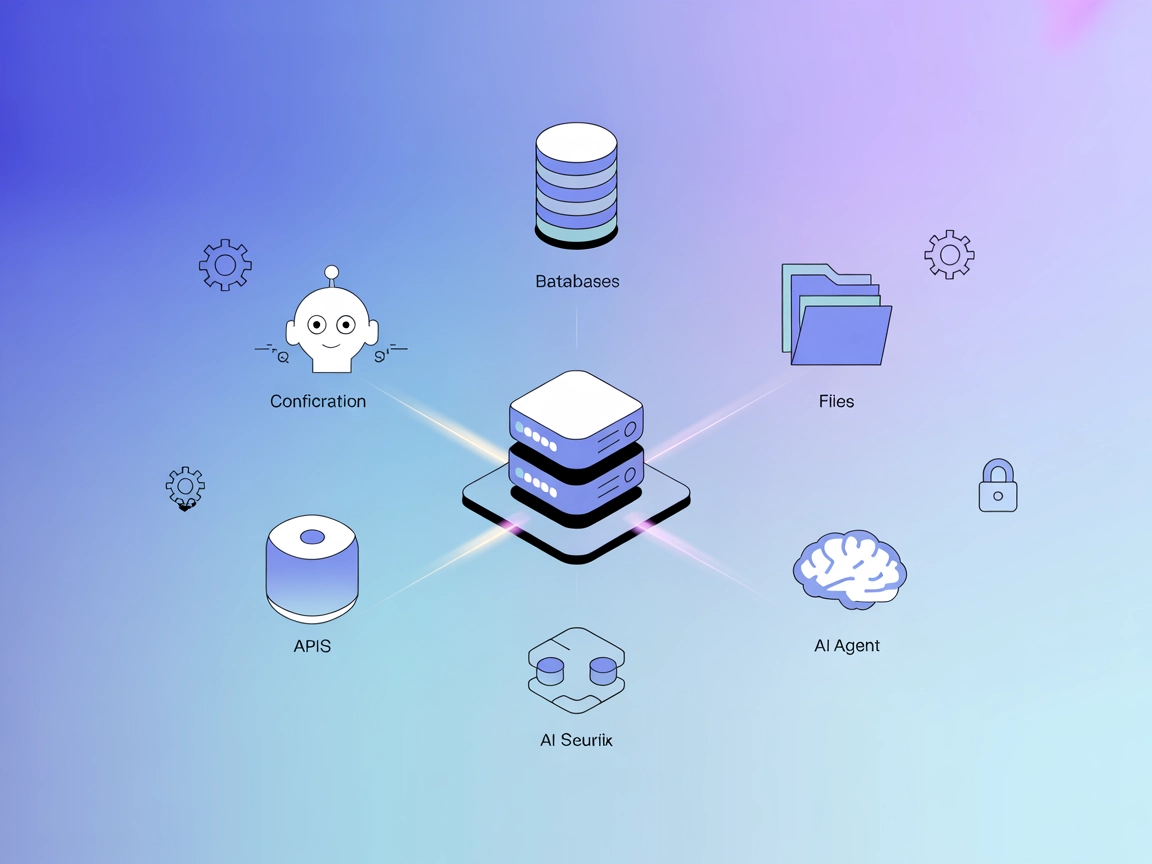

Arhitectura serverului MCP Remote

Cum funcționează serverele MCP Remote

- Găzduire: Implementate pe platforme cloud (ex: Cloudflare Workers, AWS, servere private).

- Expunere capabilități: Înfășoară API-uri terțe, baze de date sau instrumente interne, expunându-le ca “instrumente” sau “resurse” MCP într-o schemă standardizată.

- Conectare: Clienții se conectează prin HTTP(S), se autentifică cu OAuth și inițiază o sesiune securizată.

- Comunicare:

- Clientul trimite cereri standardizate (ex: invocare instrument, reflecție) prin HTTP POST.

- Serverul răspunde și transmite actualizări/rezultate în flux prin SSE sau HTTP streamabil.

- Autorizare: Utilizatorii acordă acces prin fluxuri OAuth, cu scopuri setate pentru fiecare instrument, date sau operațiune.

- Descoperire & invocare: Clienții listează dinamic instrumentele disponibile și le invocă la nevoie, permițând fluxuri de lucru flexibile, conduse de AI.

Diagramă arhitectură:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) External Service/API

| |

User grants access (e.g. Jira API, DB)

Comparație arhitecturală: servere MCP locale vs. remote

| Caracteristică | Server MCP Local | Server MCP Remote |

|---|

| Configurare | Manuală, locală | Autentificare web OAuth, gestionat |

| Comunicare | stdio, socket local | HTTP/SSE, HTTP streamabil |

| Securitate | Secrete/chei utilizator | OAuth 2.1, tokenuri cu durată scurtă |

| Actualizări | Responsabilitatea utilizatorului | Gestionate de furnizor, auto-actualizate |

| Scalabilitate | Limitat la un calculator | Scalabil orizontal, multi-utilizator |

| Utilizare | Dev privat, instrumente custom | SaaS, agenți web, acces enterprise |

Protocoale de transport: stdio, HTTP, SSE, HTTP streamabil

- stdio: Folosit pentru servere MCP locale (proces la proces sau socket local).

- HTTP/SSE: Clientul trimite cereri HTTP; serverul transmite răspunsuri/evenimente înapoi prin SSE.

- HTTP streamabil: Transport modern, fără stare, peste HTTP POST, permițând streaming robust, prietenos cu cloud-ul.

- Beneficii HTTP streamabil: Scalare mai ușoară, compatibil cu proxy-uri, suportă răspunsuri fragmentate/în flux, evită problemele vechi de browser.

Cazuri de utilizare și exemple

Integrare LLM și fluxuri agentice

Exemplu: Serverul MCP remote Atlassian conectează Jira și Confluence la Claude sau alte LLM-uri. Agentul poate:

- Sumariza probleme sau documentație

- Crea sau actualiza elemente de lucru direct din chat

- Conecta fluxuri cu mai mulți pași (ex: creare în masă a taskurilor, extragere obiective, actualizare statusuri dintr-o singură acțiune)

Automatizare între instrumente

Exemplu: Un agent de marketing integrează trei servere MCP diferite:

- CMS: redactează sau actualizează pagini web

- Analytics: preia date despre trafic/conversii

- SEO: rulează audituri, sugerează optimizări

Agentul face apeluri în lanț la toate serverele într-un singur flux (“Rezumă performanța blogului de ieri și sugerează îmbunătățiri”).

SEO, conținut și automatizare web

Exemplu: Un server MCP remote expune un API de audit SEO. Un agent AI poate:

- Prelua și analiza pagini web live

- Audita date structurate, meta tag-uri

- Returna rapoarte SEO acționabile sau sugestii

Acces enterprise la date și DevOps

Exemplu: Echipa DevOps expune statusul CI/CD, trackerul de probleme și controale de deployment printr-un server MCP intern. Agenții AI pot:

- Verifica status build/deployment

- Iniția rollback sau restart

- Deschide incidente/tichete, sumariza loguri

Abonează-te la newsletter-ul nostru

Primește cele mai recente sfaturi, tendințe și oferte gratuit.

Caracteristici și beneficii cheie

Avantaje

- Protocol universal: Un standard pentru conectarea oricărui agent AI la orice instrument sau serviciu.

- Scalabilitate: Poate gestiona mulți clienți și un volum ridicat de cereri în cloud.

- Securitate: OAuth 2.1 impune permisiuni granulare, revocabile.

- Fără configurare locală: Utilizatorii trebuie doar să se autentifice și să acorde acces.

- Control centralizat: Organizațiile pot guverna accesul dintr-un singur punct.

- Integrare rapidă: Nu este nevoie de cod personalizat pentru fiecare instrument; instrumentele se înregistrează cu schema MCP.

Compromisuri și limitări

| Avantaj | Limitare / Compromis |

|---|

| Scalare ușoară | Necesită conexiune internet fiabilă |

| Fără setup local | Latență mai mare decât local |

| Centralizat | Dependență de uptime furnizor |

| Securitate OAuth | Complexitate în gestiunea scopurilor |

| Multi-client | Date în tranzit (criptate) |

Securitate și autorizare

Integrare OAuth

Serverele MCP remote folosesc OAuth 2.1 pentru autentificare/autorizare delegată și securizată:

- Utilizatorul acordă acces: Clientul AI inițiază un flux OAuth, utilizatorul aprobă scopurile/capabilitățile.

- Emitere token: Serverul MCP emite propriul său token de acces cu durată scurtă, fără a expune credențiale de la furnizorul upstream.

- Permisiuni granulare: Doar instrumentele/acțiunile pre-aprobate sunt disponibile pentru agenți.

Bune practici:

- Fără fluxuri implicite (eliminate în OAuth 2.1)

- PKCE obligatoriu pentru toate fluxurile

- Folosirea în siguranță a refresh token-urilor

- Tool Poisoning: Atacatorii pot introduce instrucțiuni malițioase în metadata instrumentelor, păcălind LLM-urile să divulge date sau să execute acțiuni periculoase.

- Măsuri: Securizează toate descrierile de instrumente, validează inputurile, restricționează metadata la surse de încredere.

- Agency excesivă: Expunerea prea permisivă a instrumentelor permite acțiuni neintenționate sau periculoase de către agenții AI.

- Măsuri: Folosește scopuri cu privilegii minime, revizuiește periodic expunerea instrumentelor.

Bune practici

- Expune doar capabilitățile minimale, necesare

- Implementează validare/sanitizare robustă pentru toată metadata și inputul utilizatorului

- Folosește token-uri cu durată scurtă, emise de server

- Auditează și loghează toate cererile/răspunsurile

- Revizuiește și actualizează periodic scopurile OAuth