Vad är en Fjärr-MCP-server?

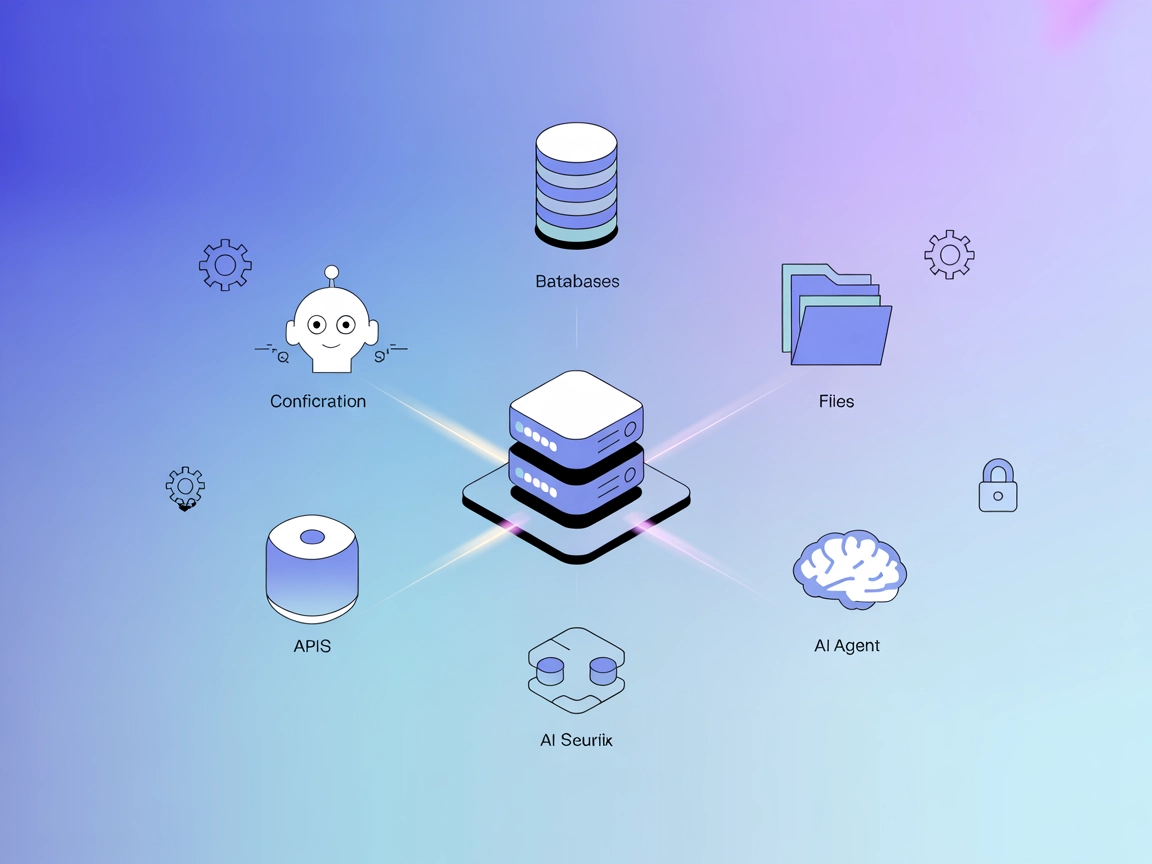

En fjärr-MCP-server exponerar data, verktyg och automationsfunktioner för AI-agenter, särskilt stora språkmodeller (LLM) och agentiska system, via ett standardiserat protokoll. Till skillnad från lokala servrar är fjärr-MCP-servrar värdade i molnet eller på internet, tillgängliga för alla auktoriserade AI-klienter eller arbetsflöden. De fungerar som en universell ”adapter” för att koppla AI-agenter till externa API:er, SaaS-plattformar, utvecklingsverktyg och företagsdata.

- Värde: Separera verktygs- och dataintegration från AI-modellutveckling, vilket möjliggör säkra, skalbara och breda kopplingar mellan LLM:er och verkligheten.

- Typisk användning: Hämta live-data, anropa verktyg och kedja fler stegs-automationer utan specialanpassad kod för varje verktyg.

Nyckelbegrepp och Terminologi

Model Context Protocol (MCP)

Model Context Protocol (MCP) är ett öppet protokoll som standardiserar hur LLM:er och agentiska applikationer interagerar med externa verktyg och data. Det etablerar ett universellt kontrakt för upptäckt av verktyg/resurser, kapacitetsbeskrivning, verktygsanrop och kontextutbyte mellan AI-klienter och servrar.

- Kärnidéer:

- Kapabiliteter (verktyg, resurser) beskrivs i ett maskinläsbart schema

- Standardiserat kontext- och åtgärdsutbyte

- Flera transportalternativ: stdio, HTTP, SSE, streambar HTTP

- Säker, detaljerad autentisering och auktorisering

Lokala vs. Fjärr-MCP-servrar

- Lokal MCP-server: Körs på användarens dator, kommunicerar via stdio eller lokal socket. Maximal dataintegritet, men kräver lokal installation och hantering.

- Fjärr-MCP-server: Värds i molninfrastruktur eller på publika servrar, kommunicerar via HTTP/SSE. Centraliserad hantering, kan nås av alla auktoriserade klienter var som helst ifrån.

| Funktion | Lokal MCP-server | Fjärr-MCP-server |

|---|

| Plats | Användarens dator | Moln/internet-värd |

| Komm. | stdio, lokal socket | HTTP/SSE/Streambar HTTP |

| Installation | Manuell, användarhanterad | OAuth-inloggning, leverantörshanterad |

| Säkerhet | Användarhanterade nycklar | OAuth 2.1, leverantörstyrd |

| Användning | Privat, lokal utveckling, känsligt | SaaS, multi-användare, webbagenter |

| Skalning | Begränsad till användarens hårdvara | Molnskalning, multi-tenant |

MCP-klienter, värdar och agentiska arbetsflöden

- MCP-klient: Programvarukomponenten som ansluter till MCP-servrar och koordinerar verktygsanrop (t.ex. chatbot-UI, automationsplattform, LLM-runtime).

- MCP-värd: Runtime-miljön där klienten körs (kan vara webbapp, IDE, agentplattform).

- Agentiskt arbetsflöde: Självständig beslutsfattning av en AI-agent, som dynamiskt upptäcker och anropar verktyg exponerade av MCP-servrar för att uppnå användarens mål.

Server-Sent Events (SSE) och HTTP-protokoll

- SSE (Server-Sent Events): HTTP-baserat protokoll för att strömma realtidsuppdateringar från server till klient. Användbart för stegvis LLM- eller verktygsstatus.

- Streambar HTTP: Ett stateless, modernt alternativ till SSE. Använder HTTP POST för klient-server och kan valfritt strömma svar tillbaka, vilket förbättrar tillförlitlighet och kompatibilitet med moderna molninfrastrukturer.

Autentisering & Auktorisering (OAuth 2.1)

- OAuth 2.1: Branschstandard för säker delegerad åtkomst. Används av fjärr-MCP-servrar så att användare kan ge precisa, återkallningsbara rättigheter till AI-agenter utan att exponera inloggningsuppgifter.

- Viktiga punkter:

- Ingen support för äldre implicit flow (av säkerhetsskäl)

- Obligatorisk PKCE (Proof Key for Code Exchange)

- Moderna strategier för refresh tokens

- Scopes för detaljerad, minsta möjliga åtkomst

Redo att växa ditt företag?

Starta din kostnadsfria provperiod idag och se resultat inom några dagar.

Fjärr-MCP-serverarkitektur

Hur Fjärr-MCP-servrar fungerar

- Värd: Distribueras på molnplattformar (t.ex. Cloudflare Workers, AWS, privata servrar).

- Kapabilitetsexponering: Insluter tredjeparts-API:er, databaser eller interna verktyg och exponerar dem som MCP-”verktyg” eller ”resurser” i ett standardiserat schema.

- Anslutning: Klienter ansluter via HTTP(S), autentiserar med OAuth och startar en säker session.

- Kommunikation:

- Klienten skickar standardiserade förfrågningar (t.ex. verktygsanrop, reflektion) via HTTP POST.

- Servern svarar och strömmar uppdateringar/resultat via SSE eller streambar HTTP.

- Auktorisering: Användare ger åtkomst via OAuth-flöden, med scopes per verktyg, data eller operation.

- Upptäckt & Anrop: Klienter listar dynamiskt tillgängliga verktyg och anropar dem vid behov, vilket möjliggör flexibla, AI-drivna arbetsflöden.

Arkitekturdiagram:

+---------------------+ HTTP/SSE +---------------------+

| AI Agent (Client) | <----------------> | Remote MCP Server |

+---------------------+ +---------------------+

| |

OAuth (AuthN/AuthZ) External Service/API

| |

User grants access (e.g. Jira API, DB)

Arkitekturjämförelse: Lokala vs. Fjärr-MCP-servrar

| Funktion | Lokal MCP-server | Fjärr-MCP-server |

|---|

| Installation | Manuell, lokal | OAuth-webbinlogg, leverantörshanterad |

| Kommunikation | stdio, lokal socket | HTTP/SSE, Streambar HTTP |

| Säkerhet | Användarnycklar | OAuth 2.1, kortlivade tokens |

| Uppdateringar | Användaransvar | Leverantörshanterat, autopatchat |

| Skalbarhet | Begränsad till en dator | Horisontell skalning, multi-user |

| Användning | Privat utveckling, egna verktyg | SaaS, webbagenter, företagsaccess |

Transportprotokoll: stdio, HTTP, SSE, streambar HTTP

- stdio: Används för lokala MCP-servrar (process-till-process eller lokal socket).

- HTTP/SSE: Klienten skickar HTTP-förfrågningar; servern strömmar svar/händelser tillbaka via SSE.

- Streambar HTTP: Modernt, stateless transport över HTTP POST, möjliggör robust, molnvänlig streaming.

- Fördelar med streambar HTTP: Lättare att skala, kompatibel med proxies, stödjer chunkad/strömmad respons, undviker äldre webbläsarproblem.

Användningsfall och Exempel

LLM-integration och agentiska arbetsflöden

Exempel: Atlassians fjärr-MCP-server kopplar Jira och Confluence till Claude eller andra LLM:er. Agenten kan:

- Sammanfatta ärenden eller dokumentation

- Skapa eller uppdatera arbetsobjekt direkt från chatten

- Kedja fler stegs-arbetsflöden (t.ex. masskapande av uppgifter, extrahera mål, uppdatera status i ett svep)

Verktygsöverskridande automation

Exempel: En marknadsföringsagent integrerar tre olika MCP-servrar:

- CMS: Skapar eller uppdaterar webbsidor

- Analytics: Hämtar trafik-/konverteringsdata

- SEO: Kör revisioner, föreslår optimeringar

Agenten kedjar anrop över alla servrar i ett arbetsflöde (”Sammanfatta gårdagens bloggprestanda och föreslå förbättringar”).

SEO, innehåll och webautomation

Exempel: En fjärr-MCP-server exponerar ett SEO-audit-API. En AI-agent kan:

- Hämta och tolka live-webbsidor

- Kontrollera strukturerad data, metataggar

- Returnera handlingsbara SEO-rapporter eller förslag

Exempel: DevOps-teamet exponerar CI/CD-status, ärendehanterare och deploykontroller via en intern MCP-server. AI-agenter kan:

- Kontrollera bygg-/deploystatus

- Initiera rollback eller omstart

- Öppna incidenter/ärenden, sammanfatta loggar

Gå med i vårt nyhetsbrev

Få de senaste tipsen, trenderna och erbjudandena gratis.

Viktiga funktioner och fördelar

Fördelar

- Universellt protokoll: En standard för att koppla valfri AI-agent till valfritt verktyg eller tjänst.

- Skalbarhet: Hanterar många klienter och högt dataflöde i molnmiljöer.

- Säkerhet: OAuth 2.1 säkerställer detaljerade, återkallningsbara behörigheter.

- Ingen lokal installation: Användare behöver bara logga in och ge tillgång.

- Centraliserad kontroll: Företag kan styra åtkomst från en central punkt.

- Snabb integration: Ingen specialanpassad kod per verktyg; verktyg registreras med MCP-schema.

Avvägningar och Begränsningar

| Fördel | Begränsning / Avvägning |

|---|

| Lätt att skala | Kräver pålitlig internetanslutning |

| Ingen lokal setup | Högre latens än lokalt |

| Centraliserad | Beroende av leverantörens tillgänglighet |

| OAuth-säkerhet | Komplexitet vid hantering av scopes |

| Multi-klient | Data under överföring (krypterad) |

Säkerhet och Auktorisering

OAuth-integration

Fjärr-MCP-servrar använder OAuth 2.1 för säker, delegerad autentisering/auktorisering:

- Användaren ger tillgång: AI-klienten startar OAuth-flödet, användaren godkänner scopes/kapabiliteter.

- Tokenutfärdande: MCP-servern utfärdar en egen kortlivad access token, utan att någonsin exponera ursprungsleverantörens inloggningsuppgifter.

- Detaljerade rättigheter: Endast förgodkända verktyg/åtgärder är tillgängliga för agenter.

Bästa praxis:

- Ingen implicit flow (borttaget i OAuth 2.1)

- Tvinga PKCE för alla flöden

- Använd refresh tokens säkert

Säkerhetsrisker: Verktygsförgiftning och för stor agentisk frihet

- Verktygsförgiftning: Angripare kan injicera skadliga instruktioner i verktygsmetadata och lura LLM:er att läcka data eller utföra skadliga åtgärder.

- Motåtgärder: Sanera alla verktygsbeskrivningar, validera indata, begränsa verktygsmetadata till betrodda källor.

- För stor agentisk frihet: För generös verktygsexponering möjliggör oavsiktliga eller farliga åtgärder av AI-agenter.

- Motåtgärder: Använd minsta möjliga scopes, granska verktygsexponering regelbundet.

Bästa praxis

- Exponera endast minsta nödvändiga kapabiliteter

- Implementera robust validering/sanering av all verktygsmetadata och användarindata

- Använd kortlivade, serverutfärdade tokens

- Granska och logga alla förfrågningar/svar

- Granska och uppdatera OAuth-scopes regelbundet