SHODAN-MCP

Intégrez FlowHunt avec SHODAN-MCP pour amener la puissante intelligence de sécurité et la découverte d’appareils de Shodan directement dans vos workflows IA et ...

SHODAN-MCP apporte la puissance de la recherche sur les appareils connectés à Internet et de l’analyse de sécurité de Shodan à FlowHunt, permettant une veille sur les menaces et une évaluation des vulnérabilités pilotées par l’IA de manière transparente.

FlowHunt fournit une couche de sécurité supplémentaire entre vos systèmes internes et les outils d'IA, vous donnant un contrôle granulaire sur les outils accessibles depuis vos serveurs MCP. Les serveurs MCP hébergés dans notre infrastructure peuvent être intégrés de manière transparente avec le chatbot de FlowHunt ainsi qu'avec les plateformes d'IA populaires comme ChatGPT, Claude et divers éditeurs d'IA.

SHODAN-MCP est une interface puissante vers l’API Shodan, conçue pour simplifier l’interaction avec le premier moteur de recherche au monde pour les appareils connectés à Internet. Il fournit un ensemble complet d’outils pour les chercheurs en sécurité, les testeurs d’intrusion et les professionnels de la cybersécurité afin d’explorer, d’analyser et de surveiller le paysage Internet mondial. En exposant les capacités de Shodan via le Model Context Protocol (MCP), le serveur SHODAN-MCP permet aux assistants IA et aux outils de développement d’effectuer des requêtes avancées, d’analyser les vulnérabilités et de collecter de l’intelligence sur les hôtes directement depuis l’API Shodan. Cette intégration simplifie des tâches telles que la cartographie réseau, l’évaluation des vulnérabilités et la découverte d’appareils, améliorant considérablement les flux de travail de développement et de recherche impliquant l’intelligence en cybersécurité.

Aucune information concernant les modèles d’invite n’est fournie dans le dépôt.

Aucune section de ressources explicite n’est documentée dans le dépôt.

Aucune définition d’outil directe n’est fournie dans le README racine ou la structure de code visible. Le serveur semble exposer des actions telles que la recherche, la récupération d’informations sur les hôtes, la découverte de vulnérabilités et l’intelligence DNS, mais celles-ci sont décrites comme des fonctionnalités plutôt que comme des primitives d’outil MCP.

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Stockez votre clé API dans une variable d’environnement :

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

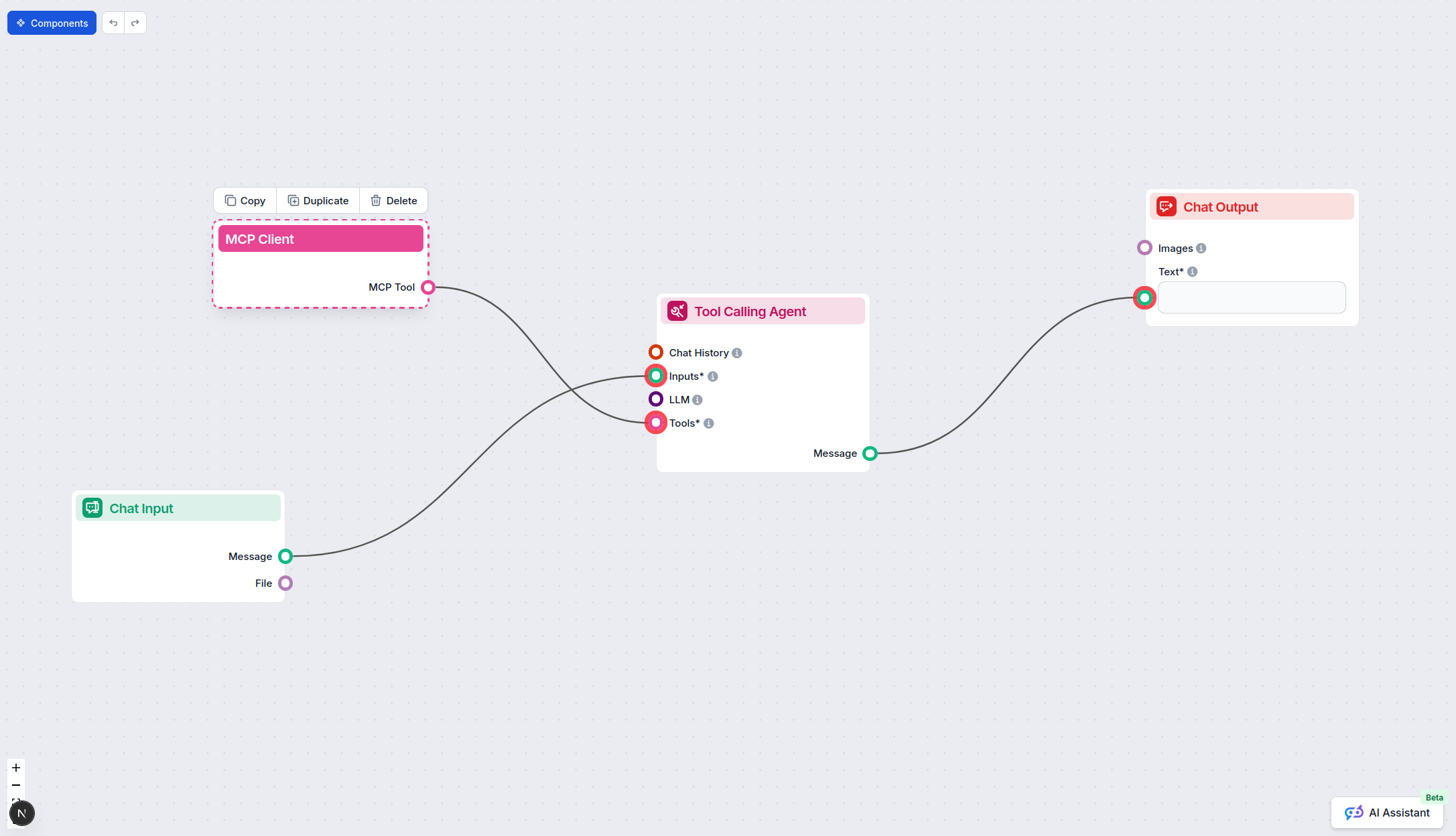

Utiliser MCP dans FlowHunt

Pour intégrer des serveurs MCP dans votre workflow FlowHunt, commencez par ajouter le composant MCP à votre flux et connectez-le à votre agent IA :

Cliquez sur le composant MCP pour ouvrir le panneau de configuration. Dans la section de configuration système MCP, insérez les détails de votre serveur MCP en utilisant ce format JSON :

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Une fois configuré, l’agent IA peut maintenant utiliser ce MCP comme un outil avec accès à toutes ses fonctions et capacités. N’oubliez pas de changer “shodan-mcp” par le nom réel de votre serveur MCP et de remplacer l’URL par celle de votre propre serveur MCP.

| Section | Disponibilité | Détails/Remarques |

|---|---|---|

| Aperçu | ✅ | Description claire dans README.md |

| Liste des invites | ⛔ | Aucun modèle d’invite documenté |

| Liste des ressources | ⛔ | Aucune ressource explicite documentée |

| Liste des outils | ⛔ | Outils décrits comme fonctionnalités, non comme outils MCP explicites |

| Sécurisation des clés API | ✅ | Montre l’utilisation de .env et exemple JSON pour env |

| Support du sampling (moins important à l’éval.) | ⛔ | Aucune fonctionnalité de sampling documentée |

Sur cette base, SHODAN-MCP propose un excellent aperçu et des instructions d’installation, mais manque de documentation sur les invites, ressources, outils et le support sampling/roots. Pour un développeur cherchant un MCP prêt à l’emploi avec des modèles d’intégration LLM riches, un travail supplémentaire peut être nécessaire. Ma note : 4/10.

| Possède une LICENCE | ✅ (MIT) |

|---|---|

| Au moins un outil | ⛔ |

| Nombre de Forks | 1 |

| Nombre d’étoiles | 5 |

SHODAN-MCP est une interface vers l'API Shodan, permettant aux agents IA et aux outils de développement d'effectuer la découverte d'appareils, l'analyse des vulnérabilités et la cartographie réseau en utilisant le Model Context Protocol (MCP) au sein des workflows FlowHunt.

SHODAN-MCP permet la découverte de vulnérabilités, la collecte d'intelligence sur les hôtes, la cartographie réseau, la recherche en sécurité, ainsi que l'analyse des menaces par organisation ou par zone géographique directement depuis FlowHunt.

Installez Python 3.8+, obtenez une clé API Shodan, clonez le dépôt SHODAN-MCP et suivez les étapes de configuration spécifiques au client pour Windsurf, Claude, Cursor ou Cline comme décrit ci-dessus.

Oui, vous devez stocker votre clé API dans une variable d'environnement comme indiqué dans les instructions de configuration afin de la garder en sécurité et hors du code source.

Non, SHODAN-MCP expose des actions telles que la recherche et l'analyse de vulnérabilités comme des fonctionnalités, mais n'inclut pas de modèles d'invite ni de primitives d'outils MCP explicites dans sa documentation.

Débloquez la découverte d'appareils en temps réel et l'analyse de vulnérabilités en connectant SHODAN-MCP à vos flux FlowHunt. Améliorez dès aujourd'hui votre automatisation de la sécurité et votre veille sur les menaces.

Intégrez FlowHunt avec SHODAN-MCP pour amener la puissante intelligence de sécurité et la découverte d’appareils de Shodan directement dans vos workflows IA et ...

Le serveur OpenSearch MCP permet une intégration transparente d’OpenSearch avec FlowHunt et d’autres agents IA, offrant un accès programmatique aux fonctionnali...

Les serveurs MCP exposent une surface d'attaque unique combinant les risques API traditionnels avec des menaces spécifiques à l'IA. Découvrez les 6 vulnérabilit...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.