Attesterbar MCP-server

Integrer FlowHunt med Attesterbar MCP-server for å muliggjøre sikker, ekstern attestasjon og verifiserbar kodeintegritet ved bruk av Intel SGX og RA-TLS. Oppnå ...

Attesterbar MCP-server sørger for at AI-arbeidsflytene dine forblir sikre og verifiserbare, noe som gjør den ideell for miljøer med høyt tillitsnivå og krav til etterlevelse.

FlowHunt gir et ekstra sikkerhetslag mellom dine interne systemer og AI-verktøy, og gir deg granulær kontroll over hvilke verktøy som er tilgjengelige fra dine MCP-servere. MCP-servere som er hostet i vår infrastruktur kan sømløst integreres med FlowHunts chatbot samt populære AI-plattformer som ChatGPT, Claude og forskjellige AI-editorer.

Attesterbar MCP-server er en Model Context Protocol (MCP)-server designet for å tilby et høyt nivå av sikkerhet og tillit gjennom ekstern attestasjon. Den gjør det mulig for AI-assistenter og MCP-klienter å verifisere at serveren de kommuniserer med kjører nøyaktig, uforstyrret kode slik den ble bygget og publisert, ved å utnytte konfidensiell databehandling og trusted execution environments (TEE-er). Før enhver tilkobling etableres, genererer serveren et maskinvarestøttet sertifikat og gir kryptografisk bevis (via RA-TLS med innebygd SGX-quote) på kodeintegriteten, slik at uavhengig validering er mulig. Dette sikrer sikre AI-arbeidsflyter som trygt kan samhandle med eksterne datakilder, tjenester eller sensitive API-er, samtidig som det garanteres at servermiljøet forblir uforstyrret.

Det er ingen informasjon om prompt-maler i denne koden eller i dokumentasjonen.

Det er ingen informasjon om MCP-ressurser som serveren eksponerer i denne koden eller dokumentasjonen.

Det er ingen informasjon om verktøy eller kjørbare funksjoner som tilbys av serveren (f.eks. ingen server.py eller verktøydefinisjoner).

windsurf.config.json).{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"]

}

}

}

{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"]

}

}

}

{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"]

}

}

}

{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"]

}

}

}

For å sikre API-nøkler, bruk miljøvariabler i konfigurasjonen din. Eksempel:

{

"mcpServers": {

"attestable-mcp": {

"command": "docker",

"args": ["run", "-p", "8000:8000", "--rm", "gsc-attestable-mcp-server"],

"env": {

"API_KEY": "${YOUR_API_KEY}"

},

"inputs": {

"apiKey": "${API_KEY}"

}

}

}

}

Bruke MCP i FlowHunt

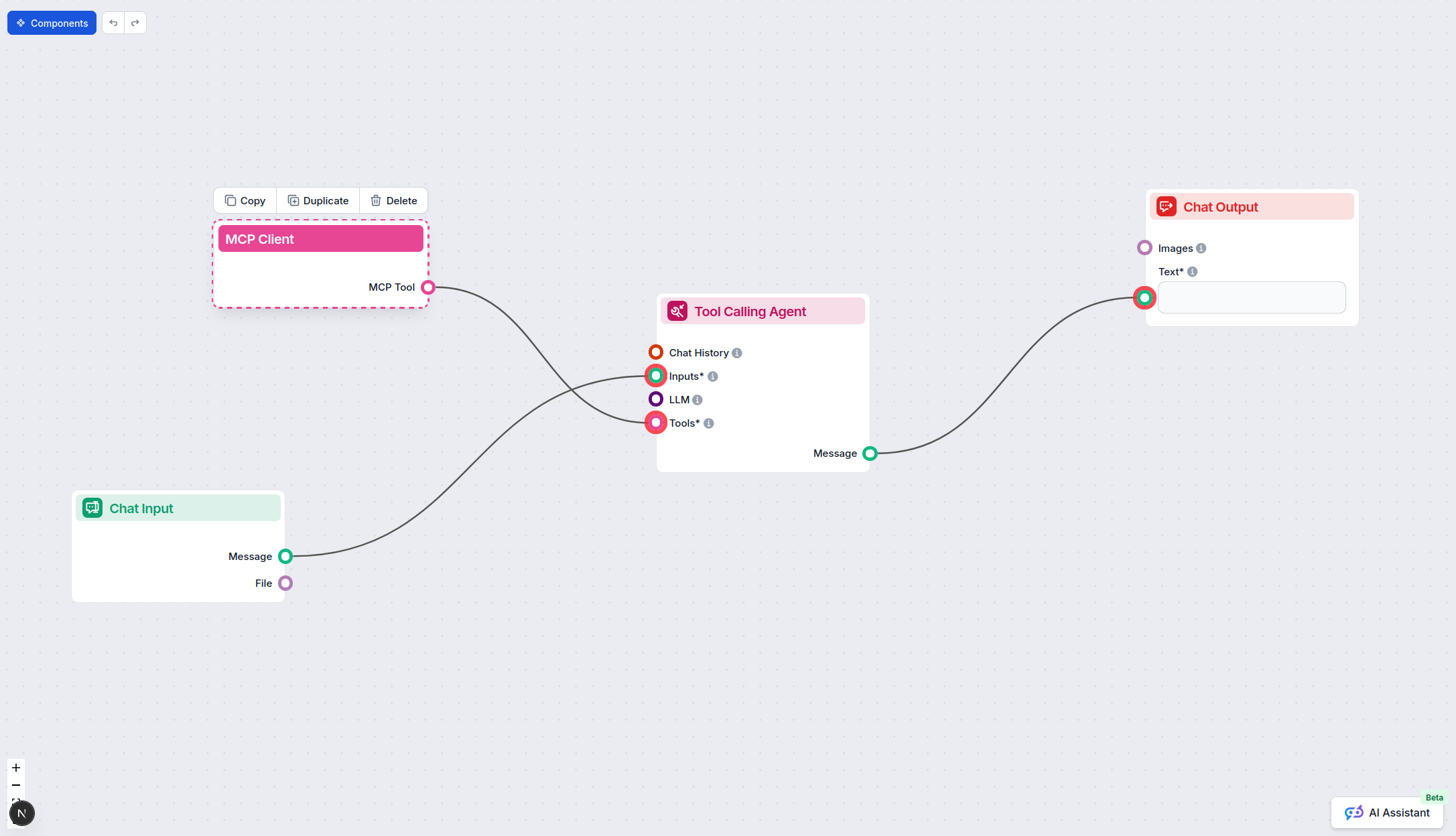

For å integrere MCP-servere i FlowHunt-arbeidsflyten din, start med å legge til MCP-komponenten i flyten og koble den til AI-agenten din:

Klikk på MCP-komponenten for å åpne konfigurasjonspanelet. I systemets MCP-konfigurasjonsseksjon setter du inn MCP-serverdetaljene dine i dette JSON-formatet:

{

"attestable-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Når dette er konfigurert, kan AI-agenten nå bruke denne MCP-serveren som et verktøy med tilgang til alle dens funksjoner og muligheter. Husk å endre “attestable-mcp” til ditt faktiske MCP-servernavn og bytt ut URL-en med din egen MCP-server-URL.

| Seksjon | Tilgjengelig | Detaljer/Notater |

|---|---|---|

| Oversikt | ✅ | Til stede i README |

| Liste over promter | ⛔ | Ingen prompt-maler funnet |

| Liste over ressurser | ⛔ | Ingen ressurser beskrevet |

| Liste over verktøy | ⛔ | Ingen verktøy listet i kode eller dokumentasjon |

| Sikring av API-nøkler | ✅ | Generisk miljøvariabel-eksempel oppgitt |

| Sampling-støtte (mindre viktig for vurdering) | ⛔ | Ikke nevnt |

Basert på informasjonen som er funnet, er den attesterbare MCP-serveren svært spesialisert på sikkerhet og ekstern attestasjon, men mangler foreløpig eksponerte prompt-maler, ressurser eller verktøy som er vanlige hos mer funksjonsrike MCP-servere. Konfigurasjonen og sikkerhetsfokuset er sterkt, men utviklerrettede funksjoner er begrenset.

| Har en LISENS | ⛔ (Ingen LISENS-fil funnet) |

|---|---|

| Har minst ett verktøy | ⛔ |

| Antall forgreininger | 5 |

| Antall stjerner | 13 |

Vår mening:

Denne MCP-serveren får en 3/10. Den tilbyr robuste attestasjon- og sikkerhetsfunksjoner, noe som er verdifullt for etterlevelse og tillit, men mangler standard MCP-funksjonalitet som promter, ressurser og verktøy som ville gjort den bredt brukbar for vanlige AI-utviklingsarbeidsflyter. Dens open source-status er uklar på grunn av manglende LISENS-fil, men fokuset på ekstern attestasjon er unikt og nyttig for scenarioer som krever høy tillit.

Det er en svært sikker MCP-server som bruker ekstern attestasjon for å bevise at den kjører nøyaktig den publiserte koden, ved å bruke trusted execution environments for maksimal integritet og tillit.

Serveren genererer et maskinvarestøttet sertifikat og gir et kryptografisk bevis (RA-TLS med SGX-quote) for å verifisere kodeintegriteten før noen klient kobler til.

Organisasjoner som krever streng dataintegritet, sikkerhet, revisjon eller etterlevelse—som finans, helsevesen eller forsyningskjede—vil ha størst nytte.

Nei, denne serveren fokuserer på sikkerhet og attestasjon; den eksponerer ikke promter, ressurser eller verktøyfunksjoner for AI-agenter som standard.

Lagre hemmeligheter i miljøvariabler i MCP-konfigurasjonen din, f.eks. ved å legge til en `env`-seksjon med `${YOUR_API_KEY}` for å sikre at ingen hemmeligheter er hardkodet.

Dens unike støtte for ekstern attestasjon og konfidensiell databehandling garanterer at kun verifisert, kompromissløs serverkode håndterer dine data og API-kall.

Hev sikkerhetsnivået for AI-en din. Bruk attesterbar MCP-server for å garantere at arbeidsflytene dine kjøres på ekte, uforstyrret kode—ideelt for regulerte bransjer og sensitive datapipelines.

Integrer FlowHunt med Attesterbar MCP-server for å muliggjøre sikker, ekstern attestasjon og verifiserbar kodeintegritet ved bruk av Intel SGX og RA-TLS. Oppnå ...

Authenticator App MCP-serveren gjør det mulig for AI-agenter å få sikker tilgang til 2FA-koder og passord, og effektiviserer automatiserte innloggingsprosesser ...

Autentisering er det mest kritiske sikkerhetslaget for eksterne MCP-servere. Lær hvorfor OAuth 2.1 med OIDC er obligatorisk, hvordan token-delegering forhindrer...

Informasjonskapselsamtykke

Vi bruker informasjonskapsler for å forbedre din surfeopplevelse og analysere vår trafikk. See our privacy policy.