SHODAN-MCP

Integrer FlowHunt med SHODAN-MCP for at bringe Shodans kraftfulde sikkerhedsintelligens og enhedsopdagelse direkte ind i dine AI- og udvikler-workflows. Automat...

SHODAN-MCP bringer kraften af Shodans søgning på tværs af internettet og sikkerhedsanalyse til FlowHunt, hvilket muliggør problemfri AI-drevet trusselsintelligens og vurdering af sårbarheder.

FlowHunt giver et ekstra sikkerhedslag mellem dine interne systemer og AI-værktøjer, hvilket giver dig granulær kontrol over hvilke værktøjer der er tilgængelige fra dine MCP-servere. MCP-servere hostet i vores infrastruktur kan problemfrit integreres med FlowHunts chatbot samt populære AI-platforme som ChatGPT, Claude og forskellige AI-editorer.

SHODAN-MCP er et kraftfuldt interface til Shodan API’et, designet til at forenkle interaktionen med verdens første søgemaskine for internetforbundne enheder. Den giver et omfattende sæt værktøjer til sikkerhedsforskere, penetrationstestere og cybersikkerhedsprofessionelle til at udforske, analysere og overvåge det globale internetlandskab. Ved at eksponere Shodans funktioner gennem Model Context Protocol (MCP) gør SHODAN-MCP-serveren det muligt for AI-assistenter og udviklingsværktøjer at udføre avancerede forespørgsler, analysere sårbarheder og indsamle host-intelligens direkte fra Shodan API’et. Denne integration strømliner opgaver som netværkskortlægning, sårbarhedsvurdering og enhedsopdagelse, hvilket markant forbedrer udviklings- og forskningsarbejdsgange, der involverer cybersikkerhedsintelligens.

Ingen oplysninger om promptskabeloner er angivet i repositoriet.

Ingen eksplicit ressourcedel er dokumenteret i repositoriet.

Ingen direkte værktøjsdefinitioner er angivet i root README eller synlig kodestruktur. Serveren ser ud til at eksponere handlinger som søgning, indhentning af host-information, opdagelse af sårbarheder og DNS-intelligens, men disse beskrives som funktioner og ikke som MCP-værktøjsprimitiver.

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Opbevar din API-nøgle i en miljøvariabel:

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Brug af MCP i FlowHunt

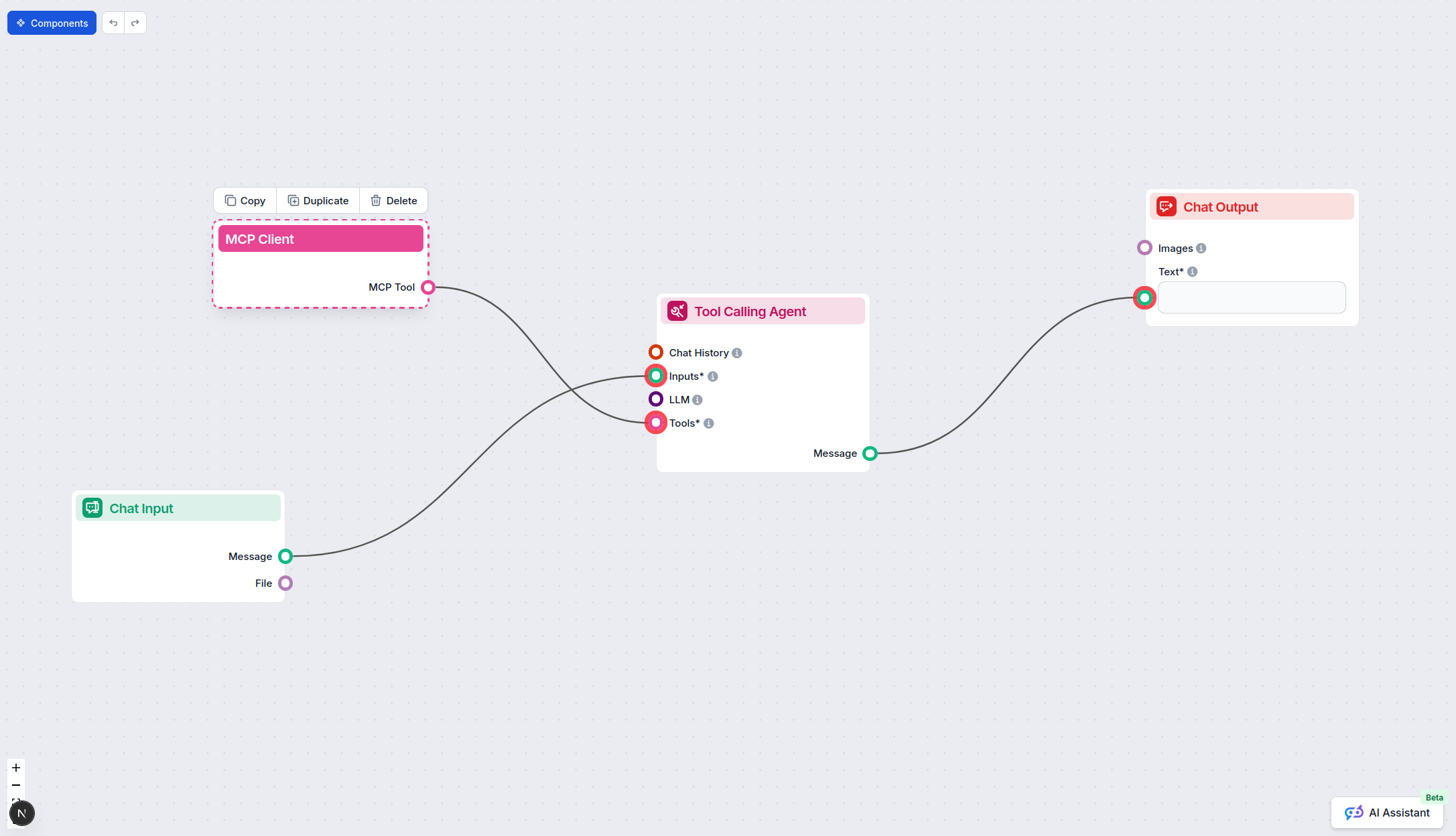

For at integrere MCP-servere i dit FlowHunt-flow skal du starte med at tilføje MCP-komponenten til dit flow og forbinde den til din AI-agent:

Klik på MCP-komponenten for at åbne konfigurationspanelet. I systemets MCP-konfigurationssektion indsætter du dine MCP-serverdetaljer med dette JSON-format:

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Når det er konfigureret, kan AI-agenten nu bruge denne MCP som et værktøj med adgang til alle dens funktioner og kapaciteter. Husk at ændre “shodan-mcp” til det faktiske navn på din MCP-server og udskifte URL’en med din egen MCP-server-URL.

| Sektion | Tilgængelighed | Detaljer/Noter |

|---|---|---|

| Oversigt | ✅ | Klar beskrivelse i README.md |

| Liste over prompts | ⛔ | Ingen promptskabeloner dokumenteret |

| Liste over ressourcer | ⛔ | Ingen eksplicitte ressourcer dokumenteret |

| Liste over værktøjer | ⛔ | Værktøjer beskrevet som funktioner, ikke som eksplicitte MCP-værktøjer |

| Sikring af API-nøgler | ✅ | Viser .env-brug og JSON miljøeksempel |

| Sampling-understøttelse (mindre vigtigt ved vurdering) | ⛔ | Ingen sampling-funktion dokumenteret |

Baseret på ovenstående giver SHODAN-MCP et godt overblik og opsætningsvejledning, men mangler dokumentation for prompts, ressourcer, værktøjer og sampling/roots-understøttelse. For en udvikler, der søger en plug-and-play MCP med rige LLM-integrationsmønstre, kan det kræve yderligere arbejde. Min vurdering: 4/10.

| Har en LICENSE | ✅ (MIT) |

|---|---|

| Har mindst ét værktøj | ⛔ |

| Antal forks | 1 |

| Antal stjerner | 5 |

SHODAN-MCP er et interface til Shodan API'et, der gør det muligt for AI-agenter og udviklingsværktøjer at udføre enhedsopdagelse, sårbarhedsanalyse og netværkskortlægning ved hjælp af Model Context Protocol (MCP) i FlowHunt-arbejdsgange.

SHODAN-MCP muliggør opdagelse af sårbarheder, indsamling af host-intelligens, netværkskortlægning, sikkerhedsforskning samt organisations- eller geografisk trusselsanalyse direkte fra FlowHunt.

Installer Python 3.8+, skaf en Shodan API-nøgle, klon SHODAN-MCP-repositoriet, og følg de klientspecifikke konfigurationstrin for Windsurf, Claude, Cursor eller Cline som beskrevet ovenfor.

Ja, du bør opbevare din API-nøgle i en miljøvariabel som vist i konfigurationsvejledningen for at holde den sikker og ude af kildekoden.

Nej, SHODAN-MCP eksponerer handlinger som søgning og sårbarhedsanalyse som funktioner, men inkluderer ikke promptskabeloner eller eksplicitte MCP-værktøjsprimitiver i sin dokumentation.

Lås op for realtidsopdagelse af enheder og analyse af sårbarheder ved at forbinde SHODAN-MCP til dine FlowHunt-flows. Forbedr din sikkerhedsautomatisering og trusselsintelligens i dag.

Integrer FlowHunt med SHODAN-MCP for at bringe Shodans kraftfulde sikkerhedsintelligens og enhedsopdagelse direkte ind i dine AI- og udvikler-workflows. Automat...

ModelContextProtocol (MCP) Server fungerer som et bindeled mellem AI-agenter og eksterne datakilder, API’er og tjenester, så FlowHunt-brugere kan bygge kontekst...

Search1API MCP Server integrerer realtids web-søgning og crawling-funktioner i AI-agenter via den kraftfulde Search1API, hvilket muliggør live informationssøgni...

Cookie Samtykke

Vi bruger cookies til at forbedre din browsingoplevelse og analysere vores trafik. See our privacy policy.