Server MCP del filesystem

Il server MCP del filesystem consente un accesso sicuro e programmatico al filesystem locale tramite il Model Context Protocol (MCP). Permette ad assistenti AI ...

Gestisci in sicurezza quali file i tuoi agenti AI possono accedere con il server MCP mcpignore-filesystem di FlowHunt, utilizzando pattern di ignore familiari per applicare controlli granulari.

FlowHunt fornisce un livello di sicurezza aggiuntivo tra i tuoi sistemi interni e gli strumenti AI, dandoti controllo granulare su quali strumenti sono accessibili dai tuoi server MCP. I server MCP ospitati nella nostra infrastruttura possono essere integrati perfettamente con il chatbot di FlowHunt così come con le piattaforme AI popolari come ChatGPT, Claude e vari editor AI.

Il server MCP mcpignore-filesystem è uno strumento basato su Node.js che migliora i flussi di sviluppo degli assistenti AI offrendo un controllo sicuro e granulare sull’accesso al filesystem. Basato sul server MCP Filesystem standard, questo server introduce il supporto ai file .mcpignore, permettendoti di limitare con quali file e cartelle i tuoi client MCP (come agenti AI) possono interagire. Specificando pattern di ignore simili a quelli di .gitignore, puoi proteggere dati sensibili e assicurarti che solo i file autorizzati siano accessibili per operazioni di lettura, scrittura, gestione delle cartelle e ricerca. Questo server potenzia le attività di gestione file nel development mantenendo una rigorosa sicurezza dei dati e controlli di accesso, risultando ideale per team che necessitano di interfacce filesystem robuste e personalizzabili per flussi AI-driven.

Nessun template di prompt è menzionato nel repository.

Nessuna risorsa MCP esplicita è documentata nel repository.

.mcpignore (Bloccato per i percorsi ignorati)..env, segreti, credenziali) specificandoli in .mcpignore..mcpignore.Nessuna istruzione specifica per Windsurf fornita nel repository.

npx siano installati.claude_desktop_config.json.{

"mcpServers": {

"mcpignore-filesystem": {

"command": "npx",

"args": [

"-y",

"@cyberhaven/mcpignore-filesystem",

"/Users/<username>/Desktop",

"/path/to/other/allowed/dir"

]

}

}

}

Protezione delle API Key (esempio):

{

"mcpServers": {

"mcpignore-filesystem": {

"command": "npx",

"args": [ ... ],

"env": {

"API_KEY": "${MCP_SERVER_API_KEY}"

},

"inputs": {

"api_key": "${MCP_SERVER_API_KEY}"

}

}

}

}

npx siano installati.mcp.json.{

"mcpServers": {

"mcpignore-filesystem": {

"command": "npx",

"args": [

"-y",

"@cyberhaven/mcpignore-filesystem",

"/Users/<username>/Desktop",

"/path/to/other/allowed/dir"

]

}

}

}

Protezione delle API Key: (vedi esempio Claude sopra)

npx siano installati.cline_mcp_settings.json.{

"mcpServers": {

"mcpignore-filesystem": {

"command": "npx",

"args": [

"-y",

"@cyberhaven/mcpignore-filesystem",

"/Users/<username>/Desktop",

"/path/to/other/allowed/dir"

]

}

}

}

Protezione delle API Key: (vedi esempio Claude sopra)

Nessuna istruzione di configurazione fornita.

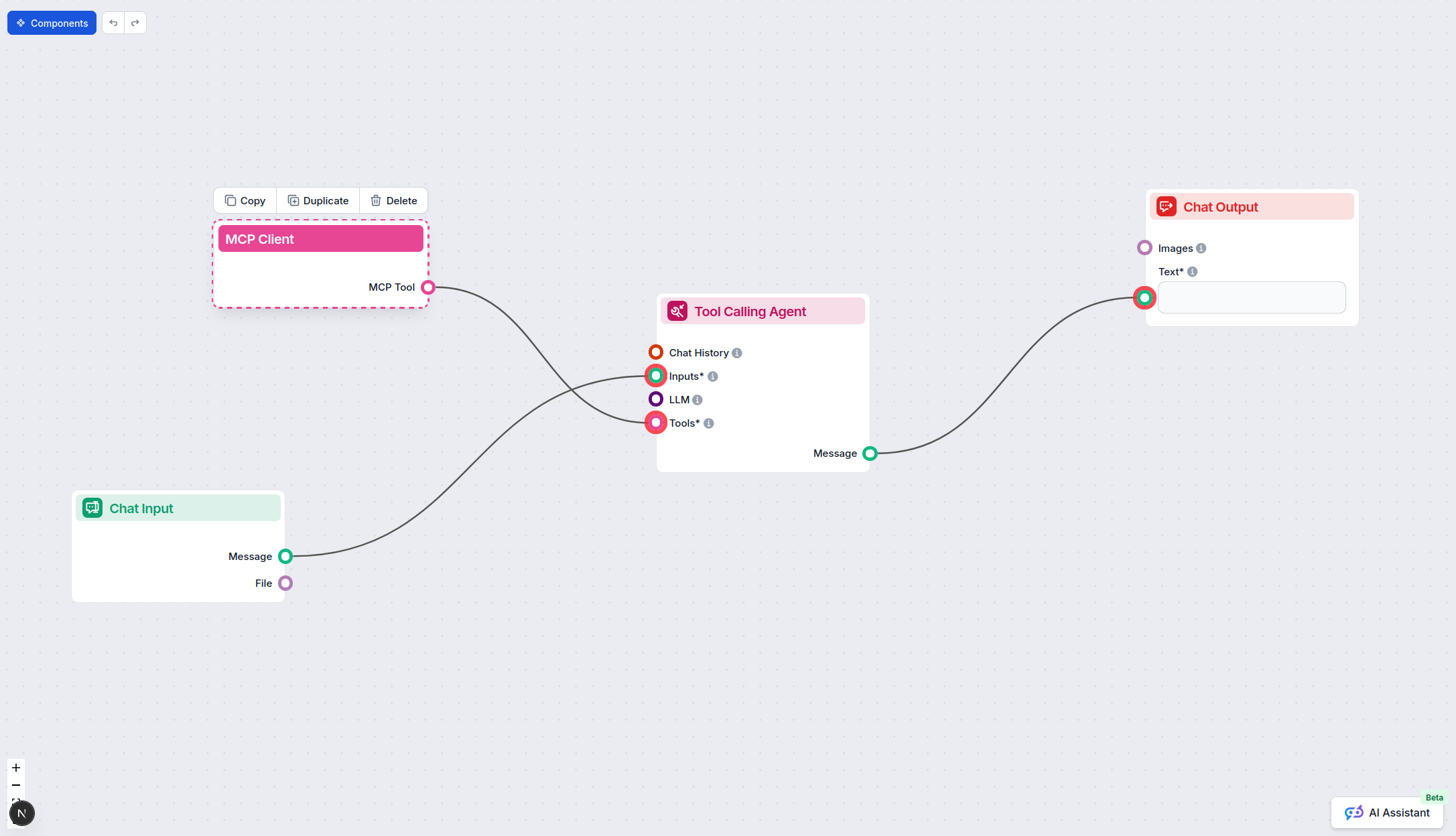

Uso di MCP in FlowHunt

Per integrare i server MCP nel tuo flusso FlowHunt, inizia aggiungendo il componente MCP al tuo flusso e collegandolo al tuo agente AI:

Clicca sul componente MCP per aprire il pannello di configurazione. Nella sezione di configurazione MCP di sistema, inserisci i dettagli del server MCP usando questo formato JSON:

{

"mcpignore-filesystem": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Una volta configurato, l’agente AI potrà utilizzare questo MCP come strumento con accesso a tutte le sue funzioni e capacità. Ricorda di cambiare “mcpignore-filesystem” con il nome reale del tuo server MCP e di sostituire l’URL con quello del tuo server MCP.

| Sezione | Disponibilità | Dettagli/Note |

|---|---|---|

| Panoramica | ✅ | Descrive filesystem sicuro basato su .mcpignore per client MCP |

| Elenco dei Prompt | ⛔ | Nessun template di prompt documentato |

| Elenco delle Risorse | ⛔ | Nessuna risorsa esplicita elencata |

| Elenco degli Strumenti | ✅ | Dettagliato in README, include strumenti lettura/scrittura/modifica/ricerca |

| Protezione API Key | ✅ | Esempio mostrato per env/inputs in config |

| Supporto Sampling (meno importante in valutazione) | ⛔ | Non menzionato |

In base alle informazioni disponibili, questo server MCP offre strumenti per il filesystem robusti e ben documentati con solide caratteristiche di sicurezza, ma manca di template di prompt e risorse. Non vi è inoltre menzione esplicita di Roots o supporto Sampling. È quindi una scelta solida per la gestione sicura dei file, ma può essere meno adatto a flussi che richiedono template di prompt o una gestione avanzata delle risorse.

| Presenza di LICENSE | ✅ (MIT) |

|---|---|

| Almeno uno strumento | ✅ |

| Numero di Fork | 0 |

| Numero di Stelle | 0 |

Valutazione:

Darei a questo server MCP un 6/10. Ha un chiaro focus sulla sicurezza, strumenti documentati e licenza, ma manca di template di prompt, definizioni di risorse ed evidenze di roots o supporto sampling. Il suo valore è massimo per team che cercano accesso sicuro al filesystem per agenti AI basato su ignore.

È un server MCP basato su Node.js che migliora i flussi di lavoro degli agenti AI fornendo controlli sicuri di ignore basati su pattern per l'accesso al filesystem. Utilizzando i file `.mcpignore`, ti permette di limitare a quali file e cartelle i tuoi strumenti AI possono leggere, scrivere o modificare, garantendo che i file sensibili restino protetti.

Crei un file `.mcpignore` con pattern (simili a quelli di `.gitignore`) che specificano file o cartelle da bloccare. Qualsiasi operazione client MCP—lettura, scrittura, spostamento, ecc.—viene automaticamente negata per i percorsi ignorati, mantenendo i dati riservati al sicuro da accessi automatici.

Supporta: read_file, write_file, edit_file, create_directory, list_directory, move_file, get_file_info, directory_tree, search_files e read_multiple_files. Tutte le operazioni sono filtrate dai pattern di `.mcpignore`, eccetto directory_tree e search_files che mostrano solo i nomi.

Sì! Permette ai team di concedere agli agenti AI accesso sicuro e auditabile alle cartelle condivise per la gestione dei file, l’esplorazione del codice e l’automazione, bloccando però file interni, temporanei o sensibili alla conformità.

Aggiungi il componente MCP al tuo flusso FlowHunt, poi configura il server tramite il pannello di configurazione MCP. Inserisci i dettagli del server (come mostrato negli esempi) e collega il tuo agente AI. L’agente potrà così interagire solo con i file consentiti in sicurezza.

No, questo server MCP si concentra sulla gestione sicura dei file e non include template di prompt né definizioni esplicite di risorse.

È rilasciato sotto licenza MIT. Al momento non ha fork né stelle e ottiene un punteggio di 6/10 per caratteristiche di sicurezza robuste e documentazione chiara, ma manca di supporto per prompt/risorse.

Potenzia i tuoi flussi AI con un controllo granulare dell’accesso al filesystem e una maggiore sicurezza dei dati. Integra oggi stesso il server MCP mcpignore-filesystem nei tuoi flussi FlowHunt.

Il server MCP del filesystem consente un accesso sicuro e programmatico al filesystem locale tramite il Model Context Protocol (MCP). Permette ad assistenti AI ...

Rust MCP Filesystem è un server MCP incredibilmente veloce, asincrono e leggero scritto in Rust, che consente operazioni sicure ed efficienti sul filesystem per...

Il server mcp-rquest MCP offre agli assistenti AI capacità avanzate di richieste HTTP simili a un browser, robuste tecniche di evasione anti-bot e conversione d...

Consenso Cookie

Usiamo i cookie per migliorare la tua esperienza di navigazione e analizzare il nostro traffico. See our privacy policy.