DodoPayments MCP Server

Serwer DodoPayments MCP umożliwia asystentom AI płynne interakcje z zewnętrznymi systemami płatności, pozwalając na zautomatyzowane przetwarzanie płatności, spr...

SHODAN-MCP wprowadza możliwości wyszukiwania urządzeń oraz analiz bezpieczeństwa Shodan do FlowHunt, umożliwiając płynny, oparty o AI wywiad zagrożeń i ocenę podatności.

FlowHunt zapewnia dodatkową warstwę bezpieczeństwa między Twoimi systemami wewnętrznymi a narzędziami AI, dając Ci szczegółową kontrolę nad tym, które narzędzia są dostępne z Twoich serwerów MCP. Serwery MCP hostowane w naszej infrastrukturze można bezproblemowo zintegrować z chatbotem FlowHunt oraz popularnymi platformami AI, takimi jak ChatGPT, Claude i różne edytory AI.

SHODAN-MCP to zaawansowany interfejs do API Shodan, zaprojektowany w celu uproszczenia interakcji z pierwszą na świecie wyszukiwarką urządzeń podłączonych do Internetu. Dostarcza kompleksowy zestaw narzędzi dla badaczy bezpieczeństwa, pentesterów oraz specjalistów ds. cyberbezpieczeństwa do eksploracji, analizy i monitorowania globalnego krajobrazu internetowego. Udostępniając funkcje Shodan przez Model Context Protocol (MCP), serwer SHODAN-MCP pozwala asystentom AI i narzędziom deweloperskim wykonywać zaawansowane zapytania, analizować podatności i zbierać informacje o hostach bezpośrednio przez API Shodan. Ta integracja usprawnia zadania takie jak mapowanie sieci, ocena podatności i wykrywanie urządzeń, znacząco zwiększając efektywność pracy deweloperów i badaczy w zakresie wywiadu cyberbezpieczeństwa.

W repozytorium nie ma informacji dotyczących szablonów promptów.

W repozytorium nie udokumentowano sekcji zasobów.

W głównym README oraz widocznej strukturze kodu nie podano bezpośrednich definicji narzędzi. Serwer udostępnia działania takie jak wyszukiwanie, pobieranie informacji o hostach, wykrywanie podatności i wywiad DNS, jednak opisane są one jako funkcje, a nie prymitywy narzędzi MCP.

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Przechowuj swój klucz API w zmiennej środowiskowej:

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Korzystanie z MCP w FlowHunt

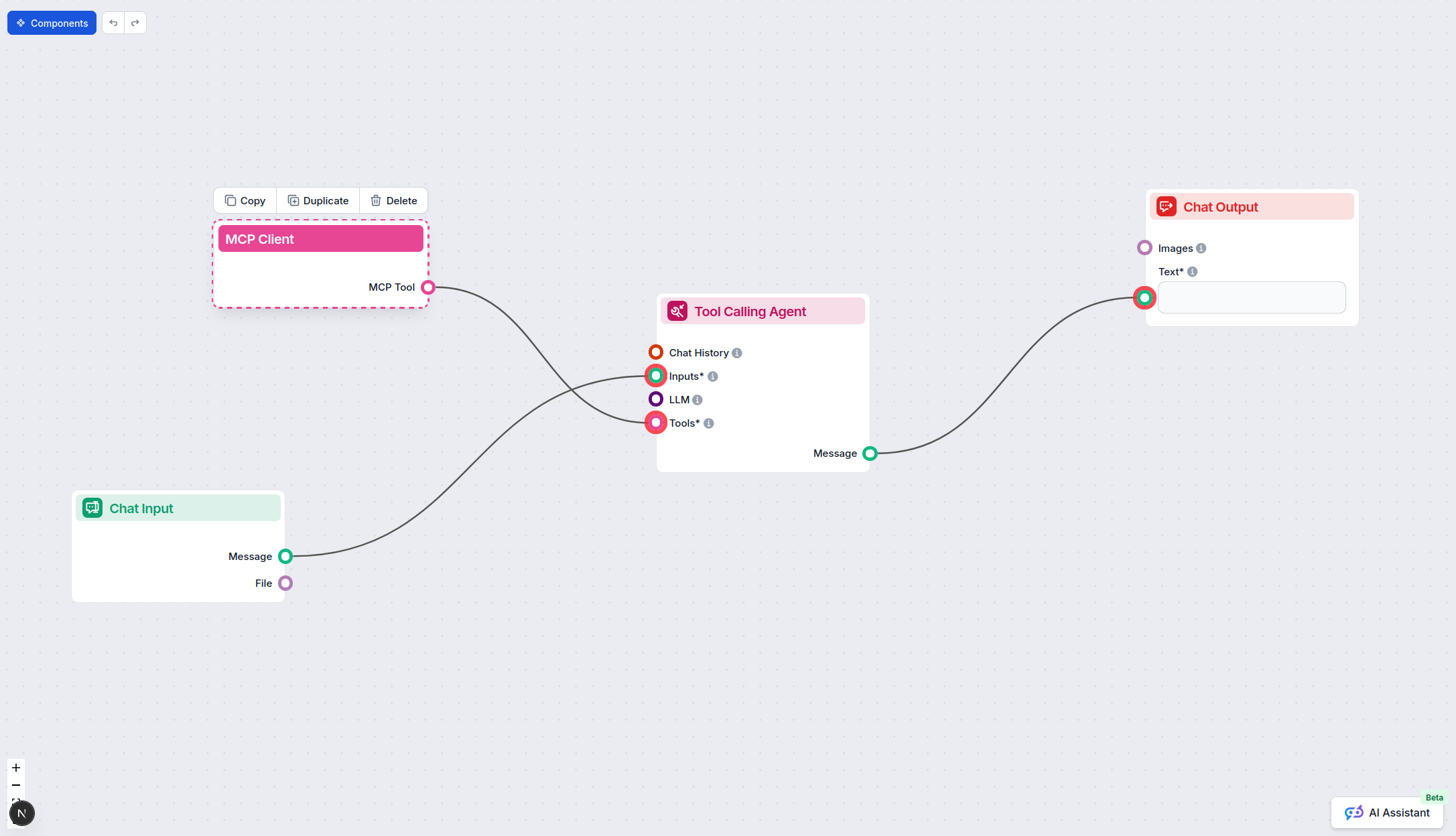

Aby zintegrować serwery MCP z przepływem FlowHunt, zacznij od dodania komponentu MCP do swojego przepływu i połączenia go z agentem AI:

Kliknij komponent MCP, aby otworzyć panel konfiguracji. W sekcji konfiguracji systemowego MCP wpisz dane swojego serwera MCP w tym formacie JSON:

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Po skonfigurowaniu agent AI może korzystać z tego MCP jako narzędzia, mając dostęp do wszystkich jego funkcji i możliwości. Pamiętaj, aby zamienić “shodan-mcp” na faktyczną nazwę swojego serwera MCP i podać własny adres URL serwera.

| Sekcja | Dostępność | Szczegóły/Uwagi |

|---|---|---|

| Podsumowanie | ✅ | Jasny opis w README.md |

| Lista promptów | ⛔ | Brak udokumentowanych szablonów promptów |

| Lista zasobów | ⛔ | Brak udokumentowanych zasobów |

| Lista narzędzi | ⛔ | Narzędzia opisane jako funkcje, nie jawne narzędzia MCP |

| Zabezpieczenie klucza API | ✅ | Pokazuje użycie .env i przykładu JSON z env |

| Obsługa sampling (mniej istotne) | ⛔ | Brak udokumentowanej funkcji sampling |

Na podstawie powyższego, SHODAN-MCP oferuje świetny przegląd i wskazówki konfiguracji, lecz brakuje dokumentacji dla promptów, zasobów, narzędzi oraz wsparcia sampling/roots. Dla dewelopera szukającego gotowego MCP z bogatymi wzorcami integracji z LLM, może wymagać dodatkowej pracy. Moja ocena: 4/10.

| Czy ma LICENCJĘ | ✅ (MIT) |

|---|---|

| Ma przynajmniej jedno narzędzie | ⛔ |

| Liczba forków | 1 |

| Liczba gwiazdek | 5 |

SHODAN-MCP to interfejs do API Shodan, pozwalający agentom AI i narzędziom deweloperskim na wykrywanie urządzeń, analizę podatności i mapowanie sieci z wykorzystaniem Model Context Protocol (MCP) w ramach przepływów FlowHunt.

SHODAN-MCP umożliwia wykrywanie podatności, zbieranie informacji o hostach, mapowanie sieci, badania bezpieczeństwa i analizę zagrożeń organizacyjnych lub geograficznych bezpośrednio z FlowHunt.

Zainstaluj Python 3.8+, uzyskaj klucz API Shodan, sklonuj repozytorium SHODAN-MCP i wykonaj kroki konfiguracyjne dla Windsurf, Claude, Cursor lub Cline opisane powyżej.

Tak, powinieneś przechowywać swój klucz API w zmiennej środowiskowej jak pokazano w instrukcjach konfiguracji, by zachować bezpieczeństwo i nie umieszczać go w kodzie źródłowym.

Nie, SHODAN-MCP udostępnia działania takie jak wyszukiwanie i analiza podatności jako funkcje, ale nie zawiera szablonów promptów ani jawnych prymitywów narzędzi MCP w dokumentacji.

Odblokuj wykrywanie urządzeń w czasie rzeczywistym i analizę podatności, podłączając SHODAN-MCP do swoich przepływów FlowHunt. Wzmocnij automatyzację bezpieczeństwa i wywiad o zagrożeniach już dziś.

Serwer DodoPayments MCP umożliwia asystentom AI płynne interakcje z zewnętrznymi systemami płatności, pozwalając na zautomatyzowane przetwarzanie płatności, spr...

Serwer Model Context Protocol (MCP) łączy asystentów AI z zewnętrznymi źródłami danych, API i usługami, umożliwiając płynną integrację złożonych przepływów prac...

Serwer Descope MCP łączy FlowHunt z interfejsami Descope Management API, umożliwiając asystentom AI automatyzację zarządzania użytkownikami, wyszukiwanie logów ...

Zgoda na Pliki Cookie

Używamy plików cookie, aby poprawić jakość przeglądania i analizować nasz ruch. See our privacy policy.