Máy chủ cơ sở dữ liệu MCP

Máy chủ cơ sở dữ liệu MCP cho phép truy cập bảo mật, lập trình tới các cơ sở dữ liệu phổ biến như SQLite, SQL Server, PostgreSQL và MySQL cho trợ lý AI và công ...

Kết nối trực tiếp tình báo mã độc vào quy trình tự động hóa của bạn với Máy chủ MalwareBazaar MCP—lấy mẫu, siêu dữ liệu và săn lùng theo thẻ qua giao diện chuẩn, an toàn.

FlowHunt cung cấp một lớp bảo mật bổ sung giữa các hệ thống nội bộ của bạn và các công cụ AI, mang lại cho bạn quyền kiểm soát chi tiết về những công cụ nào có thể truy cập từ các máy chủ MCP của bạn. Các máy chủ MCP được lưu trữ trong cơ sở hạ tầng của chúng tôi có thể được tích hợp liền mạch với chatbot của FlowHunt cũng như các nền tảng AI phổ biến như ChatGPT, Claude và các trình chỉnh sửa AI khác nhau.

Máy chủ MalwareBazaar MCP là một máy chủ Model Context Protocol (MCP) dựa trên AI, được thiết kế để tự động giao tiếp với nền tảng Malware Bazaar. Nó hỗ trợ các trợ lý AI và nhà nghiên cứu an ninh mạng bằng cách cung cấp tình báo mối đe dọa theo thời gian thực và siêu dữ liệu chi tiết về mẫu mã độc thông qua giao diện MCP chuẩn hóa. Kết nối với Malware Bazaar cho phép các quy trình phát triển cần thông tin mã độc cập nhật, như truy vấn các mẫu mới, lấy siêu dữ liệu chi tiết, tải xuống mẫu và truy xuất mẫu theo thẻ. Máy chủ này tạo điều kiện tích hợp liền mạch với các nguồn lực an ninh mạng bên ngoài, nâng cao khả năng tự động hóa, điều tra và phản ứng với các mối đe dọa mã độc một cách hiệu quả và an toàn cho các nhà phát triển và AI agent.

Không có mẫu prompt rõ ràng nào được liệt kê trong kho lưu trữ.

Không có primitive resource MCP nào được ghi nhận rõ ràng trong kho lưu trữ.

uv đã được cài đặt..env trong thư mục dự án:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY trong .env, không lưu trong JSON config.uv phải được cài đặt..env như trên.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv..env.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env cho giá trị nhạy cảm.uv..env: Như trên.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

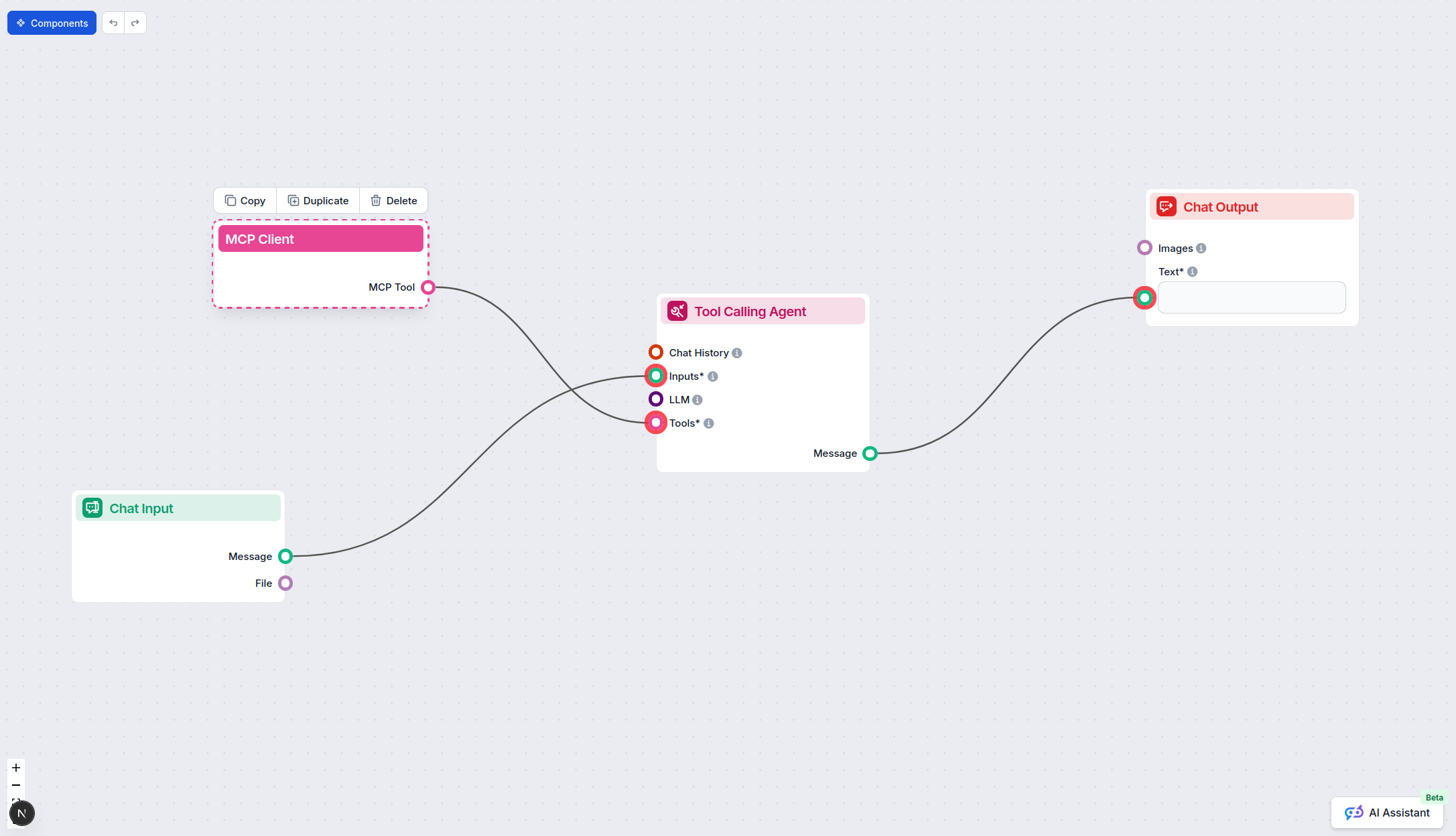

Sử dụng MCP trong FlowHunt

Để tích hợp máy chủ MCP vào workflow FlowHunt của bạn, hãy thêm thành phần MCP vào flow và kết nối với AI agent:

Nhấn vào thành phần MCP để mở bảng cấu hình. Trong phần cấu hình MCP hệ thống, chèn chi tiết máy chủ MCP của bạn theo định dạng JSON sau:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Sau khi cấu hình, AI agent có thể sử dụng MCP này như một công cụ với đầy đủ chức năng và khả năng của nó. Lưu ý đổi “malwarebazaar” thành tên thực tế của máy chủ MCP của bạn và thay URL bằng địa chỉ máy chủ MCP của bạn.

| Mục | Có sẵn | Chi tiết/Ghi chú |

|---|---|---|

| Tổng quan | ✅ | |

| Danh sách Prompt | ⛔ | Không tìm thấy mẫu prompt |

| Danh sách Resource | ⛔ | Không định nghĩa resource nào rõ ràng |

| Danh sách Công cụ | ✅ | Có 4 công cụ được tài liệu hóa |

| Bảo mật khóa API | ✅ | Hướng dẫn .env và JSON với env |

| Sampling Support (ít quan trọng khi đánh giá) | ⛔ | Không đề cập |

Hỗ trợ Roots: ⛔ (không được tài liệu hóa)

Hỗ trợ Sampling: ⛔ (không được tài liệu hóa)

Dựa trên tài liệu và mã nguồn có sẵn, MalwareBazaar MCP cung cấp bộ công cụ toàn diện cho các workflow tình báo mã độc, nhưng thiếu mẫu prompt, định nghĩa resource rõ ràng, cũng như tài liệu hỗ trợ cho các tính năng MCP nâng cao như Roots và Sampling.

Máy chủ MCP này tập trung, tài liệu hướng dẫn thiết lập rõ ràng và có các công cụ thực tiễn cho nghiên cứu mã độc. Tuy nhiên, việc thiếu các định nghĩa prompt, resource, và không nhắc tới Roots hoặc Sampling làm hạn chế khả năng tương tác cũng như sử dụng nâng cao. Ổn định cho lĩnh vực của nó, nhưng có thể cải thiện về tuân thủ MCP.

| Có LICENSE | ✅ (Apache-2.0) |

|---|---|

| Có ít nhất một công cụ | ✅ |

| Số lượng Forks | 5 |

| Số lượng Stars | 12 |

Đây là một máy chủ MCP sử dụng AI kết nối FlowHunt (hoặc các công cụ tự động hóa khác) với nền tảng Malware Bazaar, cho phép truy cập thời gian thực vào các mẫu mã độc, siêu dữ liệu mẫu và tình báo mối đe dọa theo thẻ.

Nó cung cấp các công cụ để truy xuất các mẫu mã độc gần đây, lấy siêu dữ liệu chi tiết về mẫu, tải về tệp mẫu và tìm kiếm theo thẻ—tất cả thông qua giao diện MCP chuẩn hóa.

Luôn sử dụng tệp `.env` để lưu trữ `MALWAREBAZAAR_API_KEY` và tham chiếu trong cấu hình. Không bao giờ ghi cứng các khóa nhạy cảm vào mã nguồn hoặc tệp cấu hình.

Có, bạn có thể tự động hóa việc lấy, phân loại và phân tích các mẫu mã độc và siêu dữ liệu của chúng bằng quy trình FlowHunt hoặc bất kỳ hệ thống tương thích nào hỗ trợ máy chủ MCP.

Chắc chắn. Giao diện chuẩn hóa và các công cụ mạnh mẽ giúp nó lý tưởng để tích hợp với nền tảng SOAR hoặc các quy trình phản hồi sự cố tự động trong môi trường an ninh mạng.

Tăng cường tự động hóa bảo mật với nguồn cấp mã độc thời gian thực và phân tích mẫu chi tiết. Thiết lập Máy chủ MalwareBazaar MCP trong FlowHunt ngay hôm nay.

Máy chủ cơ sở dữ liệu MCP cho phép truy cập bảo mật, lập trình tới các cơ sở dữ liệu phổ biến như SQLite, SQL Server, PostgreSQL và MySQL cho trợ lý AI và công ...

Máy chủ Giao thức Ngữ cảnh Mô hình (MCP) kết nối các trợ lý AI với nguồn dữ liệu ngoài, API và dịch vụ, giúp tích hợp quy trình phức tạp và quản lý bảo mật các ...

Máy chủ ModelContextProtocol (MCP) hoạt động như một cầu nối giữa các tác nhân AI và các nguồn dữ liệu, API, dịch vụ bên ngoài, cho phép người dùng FlowHunt xây...

Đồng Ý Cookie

Chúng tôi sử dụng cookie để cải thiện trải nghiệm duyệt web của bạn và phân tích lưu lượng truy cập của mình. See our privacy policy.