MalwareBazaar MCP

قم بدمج FlowHunt مع MalwareBazaar MCP لأتمتة جمع معلومات التهديدات، تحليل بيانات عينات البرمجيات الخبيثة، وتبسيط أبحاث الأمن السيبراني باستخدام سير عمل مدعوم با...

أضف معلومات البرمجيات الخبيثة مباشرة إلى تدفقات الأتمتة لديك مع سيرفر MalwareBazaar MCP—جلب العينات والبيانات الوصفية والصيد عبر الوسوم باستخدام واجهة آمنة وموحدة.

يوفر FlowHunt طبقة أمان إضافية بين أنظمتك الداخلية وأدوات الذكاء الاصطناعي، مما يمنحك تحكماً دقيقاً في الأدوات التي يمكن الوصول إليها من خوادم MCP الخاصة بك. يمكن دمج خوادم MCP المستضافة في بنيتنا التحتية بسلاسة مع روبوت الدردشة الخاص بـ FlowHunt بالإضافة إلى منصات الذكاء الاصطناعي الشائعة مثل ChatGPT وClaude ومحررات الذكاء الاصطناعي المختلفة.

سيرفر MalwareBazaar MCP هو سيرفر نموذج بروتوكول السياق (MCP) يعمل بالذكاء الاصطناعي مصمم للتكامل الذاتي مع منصة Malware Bazaar. يمكّن مساعدي الذكاء الاصطناعي والباحثين في الأمن السيبراني من خلال توفير معلومات تهديدات في الوقت الفعلي وبيانات وصفية مفصلة لعينات البرمجيات الخبيثة عبر واجهة MCP موحدة. من خلال الاتصال بـ Malware Bazaar، يتيح السيرفر تدفقات تطوير تتطلب معلومات حديثة عن البرمجيات الخبيثة مثل الاستعلام عن العينات الحديثة، جلب بيانات وصفية مفصلة، تحميل العينات، وجلب العينات حسب الوسم. يسهل هذا السيرفر التكامل السلس مع الموارد الخارجية للأمن السيبراني، مما يعزز قدرة المطورين وعملاء الذكاء الاصطناعي على الأتمتة والتحقيق والاستجابة للتهديدات المتعلقة بالبرمجيات الخبيثة بكفاءة وأمان.

لا توجد قوالب prompt صريحة مدرجة في المستودع.

لا توجد تعريفات موارد MCP صريحة موثقة في المستودع.

uv..env في دليل المشروع:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY في .env وليس في JSON الإعدادات.uv..env كما سبق.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv..env.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env للقيم الحساسة.uv..env: كما سبق.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

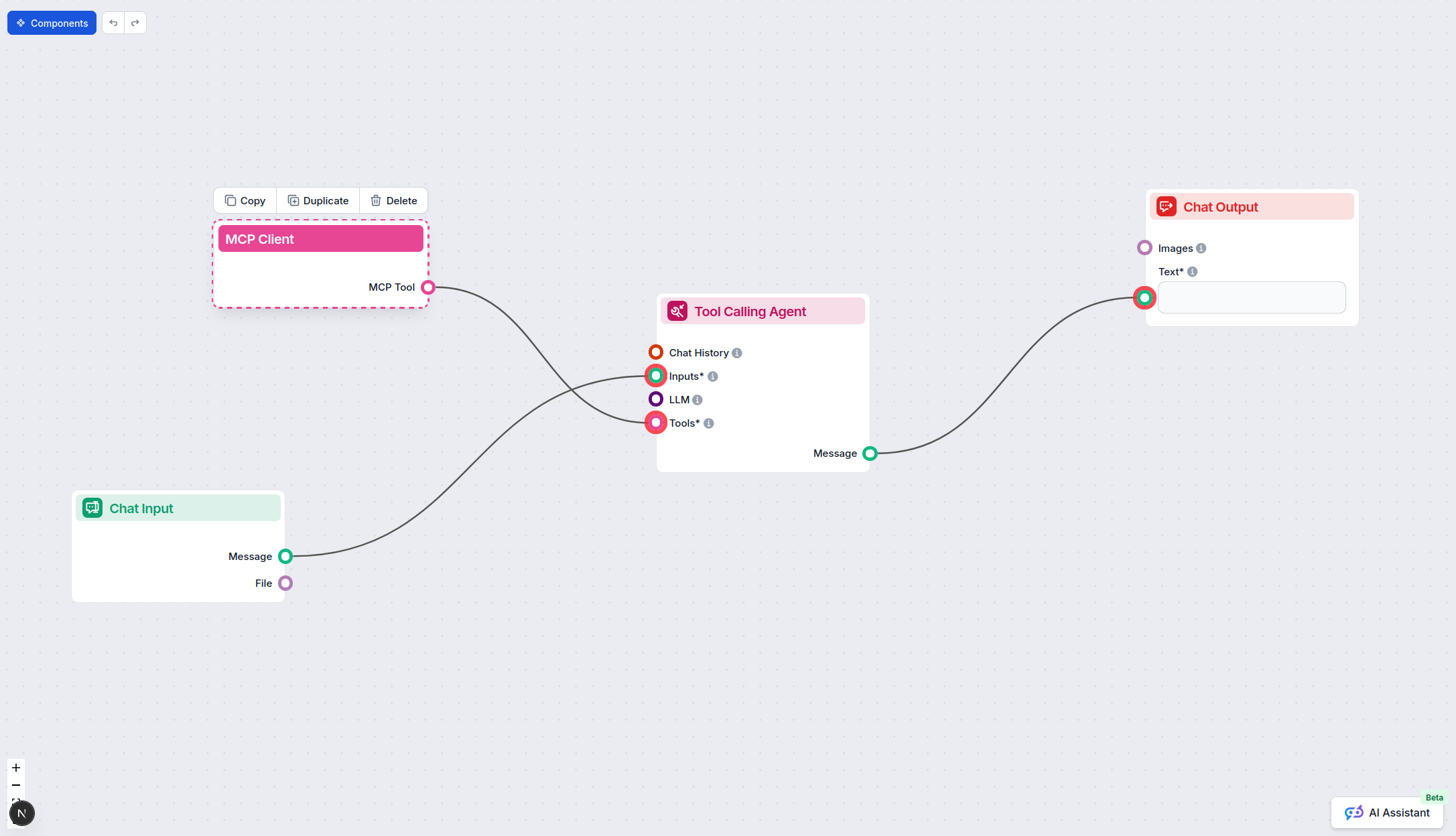

استخدام MCP في FlowHunt

لدمج سيرفرات MCP في سير عمل FlowHunt، ابدأ بإضافة مكون MCP إلى التدفق الخاص بك ووصله مع وكيل الذكاء الاصطناعي:

انقر على مكون MCP لفتح لوحة الإعدادات. في قسم إعدادات MCP للنظام، أدخل تفاصيل السيرفر MCP باستخدام هذا التنسيق:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

بعد الإعداد، يصبح وكيل الذكاء الاصطناعي قادراً على استخدام هذا MCP كأداة مع جميع وظائفه وإمكاناته. تذكر تغيير “malwarebazaar” إلى اسم السيرفر MCP الفعلي الخاص بك واستبدال الرابط برابط سيرفرك الحقيقي.

| القسم | متوفر | التفاصيل/ملاحظات |

|---|---|---|

| نظرة عامة | ✅ | |

| قائمة القوالب (Prompts) | ⛔ | لا توجد قوالب prompt |

| قائمة الموارد | ⛔ | لا توجد موارد محددة |

| قائمة الأدوات | ✅ | 4 أدوات موثقة |

| تأمين مفاتيح API | ✅ | تعليمات لـ .env و JSON مع env |

| دعم Sampling (أقل أهمية في التقييم) | ⛔ | غير مذكور |

يدعم Roots: ⛔ (غير موثق)

يدعم Sampling: ⛔ (غير موثق)

استنادًا إلى الوثائق والكود المتاح، فإن MalwareBazaar MCP يوفر أدوات شاملة لتدفقات معلومات البرمجيات الخبيثة، لكنه يفتقر إلى قوالب prompt، وتعريفات الموارد، ودعم توثيقي لميزات MCP المتقدمة مثل Roots وSampling.

هذا السيرفر MCP مركز، موثق بشكل جيد من ناحية الإعداد، ويوفر أدوات عملية لأبحاث البرمجيات الخبيثة. مع ذلك، فإن غياب تعريفات prompt والموارد وعدم وجود دعم لـ Roots أو Sampling يحد من قابلية التوافق والاستخدام المتقدم. جيد في مجاله لكنه بحاجة لتحسين الامتثال لمعايير MCP.

| يحتوي على رخصة | ✅ (Apache-2.0) |

|---|---|

| يحتوي على أداة واحدة على الأقل | ✅ |

| عدد الـ Forks | 5 |

| عدد النجوم | 12 |

عزز أتمتة الحماية لديك بتغذية البرمجيات الخبيثة في الوقت الفعلي وتحليل العينات بشكل مفصل. قم بإعداد سيرفر MalwareBazaar MCP داخل FlowHunt اليوم.

قم بدمج FlowHunt مع MalwareBazaar MCP لأتمتة جمع معلومات التهديدات، تحليل بيانات عينات البرمجيات الخبيثة، وتبسيط أبحاث الأمن السيبراني باستخدام سير عمل مدعوم با...

يعمل خادم DataHub MCP كجسر بين وكلاء FlowHunt الذكية ومنصة بيانات DataHub، مما يتيح اكتشاف البيانات المتقدم، وتحليل التسلسل، واسترجاع البيانات الوصفية بشكل آلي،...

يتيح خادم Browserbase MCP لوكلاء الذكاء الاصطناعي ونماذج اللغة الكبيرة التحكم في متصفحات السحابة وأتمتتها، واستخراج البيانات، والتقاط لقطات الشاشة، ومراقبة سجلا...

الموافقة على ملفات تعريف الارتباط

نستخدم ملفات تعريف الارتباط لتعزيز تجربة التصفح وتحليل حركة المرور لدينا. See our privacy policy.