Browserbase MCP Server

Der Browserbase MCP Server ermöglicht KI-Agenten und LLMs, Cloud-Browser zu steuern und zu automatisieren, Daten zu extrahieren, Screenshots zu erstellen, Konso...

Integrieren Sie Malware-Intelligenz direkt in Ihre Automatisierungs-Flows mit dem MalwareBazaar MCP Server – holen Sie sich Samples, Metadaten und suchen Sie nach Tags über eine sichere, standardisierte Schnittstelle.

FlowHunt bietet eine zusätzliche Sicherheitsschicht zwischen Ihren internen Systemen und KI-Tools und gibt Ihnen granulare Kontrolle darüber, welche Tools von Ihren MCP-Servern aus zugänglich sind. In unserer Infrastruktur gehostete MCP-Server können nahtlos mit FlowHunts Chatbot sowie beliebten KI-Plattformen wie ChatGPT, Claude und verschiedenen KI-Editoren integriert werden.

Der MalwareBazaar MCP Server ist ein KI-gesteuerter Model Context Protocol (MCP) Server, der dafür konzipiert ist, selbstständig mit der Malware Bazaar Plattform zu interagieren. Er unterstützt KI-Assistenten und Cybersicherheitsforscher, indem er über eine standardisierte MCP-Schnittstelle Echtzeit-Bedrohungsinformationen und detaillierte Metadaten von Malware-Samples bereitstellt. Durch die Anbindung an Malware Bazaar ermöglicht der Server Entwicklungs-Workflows, die aktuelle Malware-Informationen benötigen – etwa das Abfragen neuer Samples, das Abrufen detaillierter Metadaten, das Herunterladen von Samples und das Suchen nach Samples per Tag. Dieser Server erleichtert die nahtlose Integration externer Cybersecurity-Ressourcen und erhöht die Fähigkeit von Entwicklern und KI-Agenten, Malware-Bedrohungen effizient und sicher zu automatisieren, zu untersuchen und darauf zu reagieren.

Im Repository sind keine expliziten Prompt-Templates aufgeführt.

Im Repository sind keine expliziten MCP-Ressourcen-Primitiven dokumentiert.

uv installiert sind..env-Datei im Projektverzeichnis anlegen:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY in .env ablegen, nicht in der Konfigurationsdatei.uv müssen installiert sein..env wie oben anlegen.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv installieren..env setzen.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env nutzen.uv..env: Wie oben.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

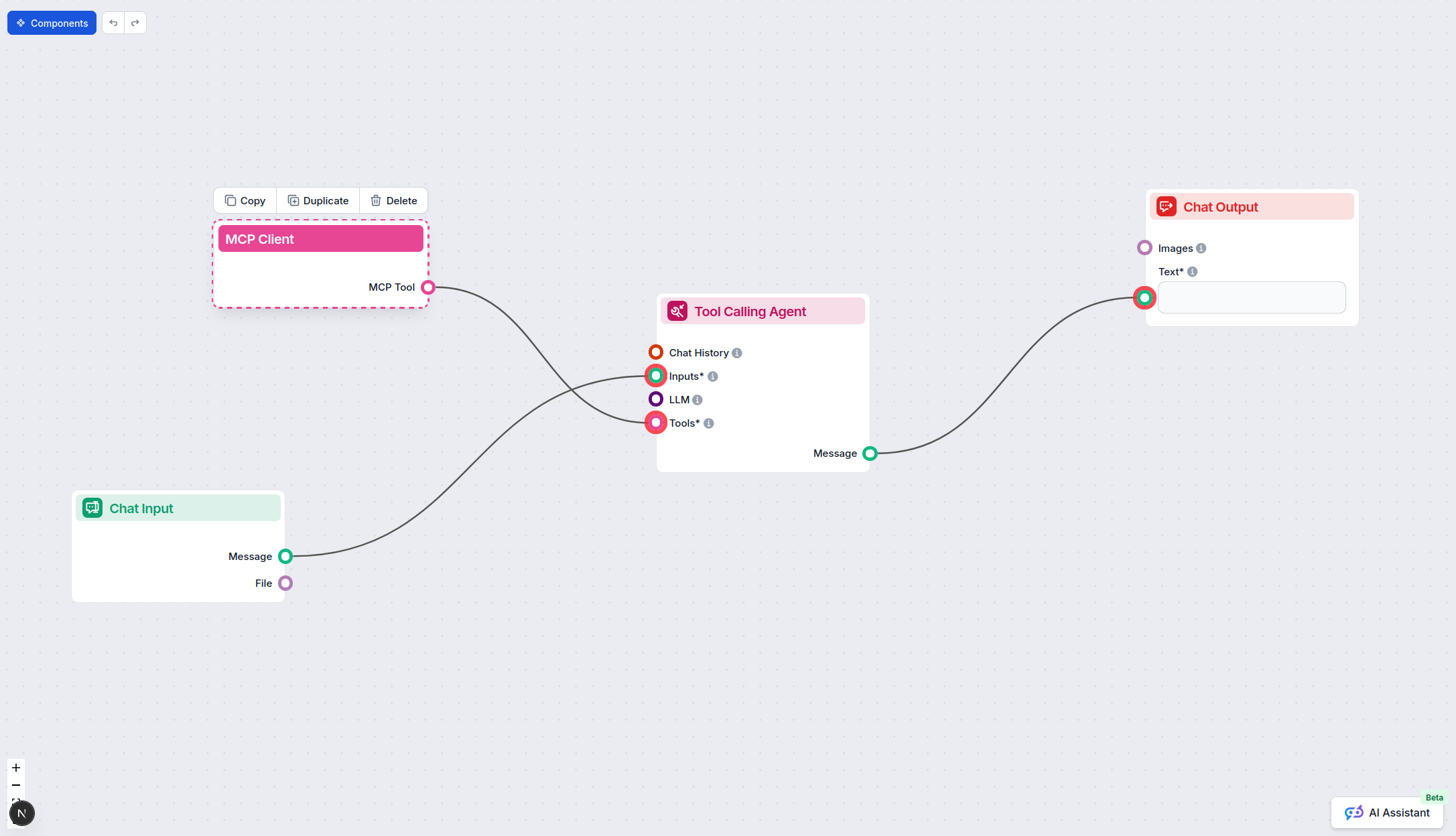

MCP in FlowHunt verwenden

Um MCP-Server in Ihren FlowHunt-Workflow zu integrieren, fügen Sie zunächst die MCP-Komponente Ihrem Flow hinzu und verbinden Sie sie mit Ihrem KI-Agenten:

Klicken Sie auf die MCP-Komponente, um das Konfigurationspanel zu öffnen. Im Bereich System-MCP-Konfiguration tragen Sie die Details Ihres MCP-Servers im folgenden JSON-Format ein:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Nach der Konfiguration kann der KI-Agent diesen MCP als Tool mit Zugriff auf alle Funktionen und Möglichkeiten verwenden. Denken Sie daran, “malwarebazaar” dem tatsächlichen Namen Ihres MCP-Servers anzupassen und die URL mit Ihrer eigenen MCP-Server-URL zu ersetzen.

| Abschnitt | Verfügbar | Details/Anmerkungen |

|---|---|---|

| Übersicht | ✅ | |

| Liste der Prompts | ⛔ | Keine Prompt-Templates gefunden |

| Liste der Ressourcen | ⛔ | Keine expliziten Ressourcen definiert |

| Liste der Tools | ✅ | 4 dokumentierte Tools |

| Sicherung der API-Schlüssel | ✅ | Hinweise für .env und JSON mit env |

| Sampling-Support (weniger wichtig zur Bewertung) | ⛔ | Nicht erwähnt |

Roots-Unterstützung: ⛔ (nicht dokumentiert)

Sampling-Unterstützung: ⛔ (nicht dokumentiert)

Basierend auf der verfügbaren Dokumentation und dem Code bietet MalwareBazaar MCP umfassende Tools für Malware-Intelligence-Workflows, es fehlen jedoch Prompt-Templates, explizite Ressourcen-Definitionen und Support-Dokumentation für fortgeschrittene MCP-Features wie Roots und Sampling.

Dieser MCP-Server ist fokussiert, gut dokumentiert für die Einrichtung und stellt praktische Tools für Malware-Forschung bereit. Allerdings schränken das Fehlen von Prompt- und Ressourcen-Definitionen sowie keine Erwähnung von Roots oder Sampling die Interoperabilität und fortgeschrittene Nutzung ein. Solide für seine Nische, aber Verbesserungspotenzial bei der MCP-Kompatibilität.

| Hat eine LICENSE | ✅ (Apache-2.0) |

|---|---|

| Mindestens ein Tool | ✅ |

| Anzahl Forks | 5 |

| Anzahl Sterne | 12 |

Steigern Sie Ihre Security-Automatisierungen mit Echtzeit-Malware-Feeds und detaillierter Sample-Analyse. Richten Sie den MalwareBazaar MCP Server noch heute in FlowHunt ein.

Der Browserbase MCP Server ermöglicht KI-Agenten und LLMs, Cloud-Browser zu steuern und zu automatisieren, Daten zu extrahieren, Screenshots zu erstellen, Konso...

Der MCP-Datenbankserver ermöglicht sicheren, programmatischen Zugriff auf beliebte Datenbanken wie SQLite, SQL Server, PostgreSQL und MySQL für KI-Assistenten u...

Der OceanBase MCP Server ermöglicht sichere KI-Interaktionen mit OceanBase-Datenbanken und unterstützt Aufgaben wie das Auflisten von Tabellen, das Lesen von Da...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.