MalwareBazaar MCP

Integra FlowHunt con MalwareBazaar MCP para automatizar la recopilación de inteligencia de amenazas, analizar los metadatos de muestras de malware y optimizar l...

Conecta inteligencia de malware directamente en tus flujos de automatización con el Servidor MCP de MalwareBazaar: obtén muestras, metadatos y busca por etiquetas usando una interfaz segura y estandarizada.

FlowHunt proporciona una capa de seguridad adicional entre tus sistemas internos y las herramientas de IA, dándote control granular sobre qué herramientas son accesibles desde tus servidores MCP. Los servidores MCP alojados en nuestra infraestructura pueden integrarse perfectamente con el chatbot de FlowHunt, así como con plataformas de IA populares como ChatGPT, Claude y varios editores de IA.

El Servidor MCP de MalwareBazaar es un servidor AI-driven Model Context Protocol (MCP) diseñado para interactuar de manera autónoma con la plataforma Malware Bazaar. Potencia a asistentes de IA e investigadores de ciberseguridad al proporcionar inteligencia de amenazas en tiempo real y metadatos detallados de muestras de malware a través de una interfaz MCP estandarizada. Al conectarse con Malware Bazaar, el servidor permite flujos de trabajo de desarrollo que requieren información actualizada sobre malware, como la consulta de muestras recientes, obtención de metadatos detallados, descarga de muestras y recuperación de muestras por etiqueta. Este servidor facilita la integración fluida con recursos externos de ciberseguridad, mejorando la capacidad de desarrolladores y agentes de IA para automatizar, investigar y responder a amenazas de malware de manera eficiente y segura.

No se listan plantillas de prompt explícitas en el repositorio.

No se documentan primitivas de recurso MCP explícitas en el repositorio.

uv estén instalados..env en el directorio del proyecto:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY en .env, no en el JSON de configuración.uv deben estar instalados..env como arriba.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv..env.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env para valores sensibles.uv..env: Como arriba.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

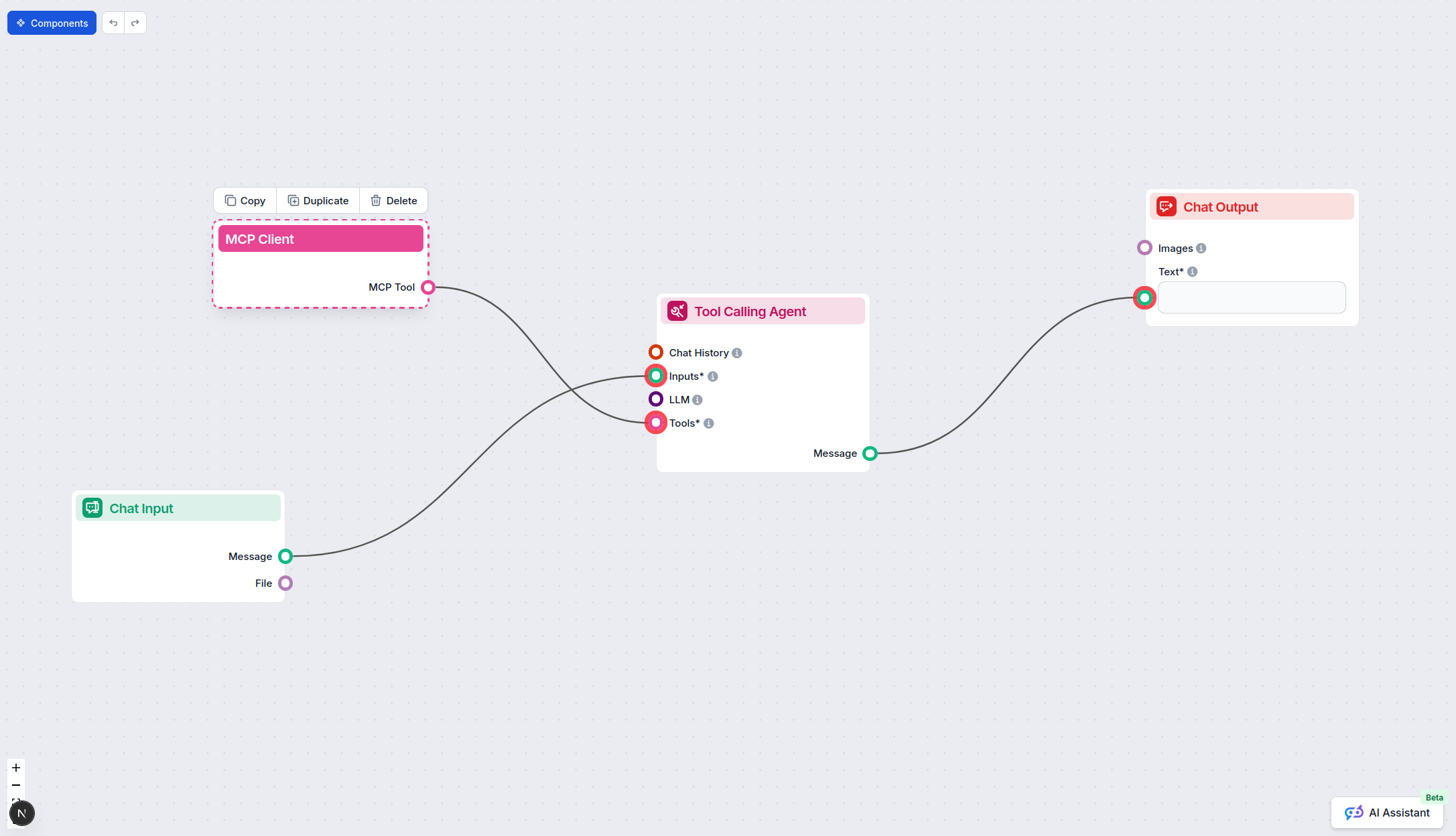

Uso de MCP en FlowHunt

Para integrar servidores MCP en tu flujo de trabajo de FlowHunt, comienza añadiendo el componente MCP a tu flujo y conectándolo a tu agente de IA:

Haz clic en el componente MCP para abrir el panel de configuración. En la sección de configuración MCP del sistema, inserta los detalles de tu servidor MCP usando este formato JSON:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Una vez configurado, el agente de IA podrá utilizar este MCP como herramienta con acceso a todas sus funciones y capacidades. Recuerda cambiar “malwarebazaar” por el nombre real de tu servidor MCP y reemplazar la URL por la de tu propio servidor MCP.

| Sección | Disponibilidad | Detalles/Notas |

|---|---|---|

| Resumen | ✅ | |

| Lista de Prompts | ⛔ | No se encontraron plantillas de prompt |

| Lista de Recursos | ⛔ | No se definieron recursos explícitos |

| Lista de Herramientas | ✅ | 4 herramientas documentadas |

| Seguridad de claves API | ✅ | Instrucciones para .env y JSON con env |

| Soporte de Sampling (menos importante) | ⛔ | No mencionado |

Soporta Roots: ⛔ (no documentado)

Soporta Sampling: ⛔ (no documentado)

Según la documentación y el código disponibles, MalwareBazaar MCP proporciona herramientas integrales para flujos de trabajo de inteligencia de malware, pero carece de plantillas de prompt, definiciones explícitas de recursos y documentación de soporte para funciones MCP avanzadas como Roots y Sampling.

Este servidor MCP es enfocado, está bien documentado para su configuración y claramente ofrece herramientas prácticas para la investigación de malware. Sin embargo, la falta de definiciones de prompt y recursos, y la ausencia de mención de Roots o Sampling, limita la interoperabilidad y el uso avanzado. Sólido en su nicho, pero podría mejorar el cumplimiento MCP.

| Tiene LICENSE | ✅ (Apache-2.0) |

|---|---|

| Tiene al menos una herramienta | ✅ |

| Número de Forks | 5 |

| Número de Stars | 12 |

Impulsa tus automatizaciones de seguridad con feeds de malware en tiempo real y análisis detallado de muestras. Configura hoy el Servidor MCP de MalwareBazaar dentro de FlowHunt.

Integra FlowHunt con MalwareBazaar MCP para automatizar la recopilación de inteligencia de amenazas, analizar los metadatos de muestras de malware y optimizar l...

El Servidor Browserbase MCP permite que los agentes de IA y los LLMs controlen y automaticen navegadores en la nube, realicen extracción de datos, capturen capt...

El Servidor de Base de Datos MCP permite el acceso seguro y programático a bases de datos populares como SQLite, SQL Server, PostgreSQL y MySQL para asistentes ...

Consentimiento de Cookies

Usamos cookies para mejorar tu experiencia de navegación y analizar nuestro tráfico. See our privacy policy.