DataHub MCP 服务器集成

DataHub MCP 服务器为 FlowHunt AI 代理与 DataHub 元数据平台之间架起桥梁,实现高级数据发现、血缘分析、自动元数据检索,以及与 AI 驱动工作流的无缝集成。...

FlowHunt在您的内部系统和AI工具之间提供额外的安全层,让您能够精细控制从MCP服务器可访问哪些工具。托管在我们基础设施中的MCP服务器可以与FlowHunt的聊天机器人以及ChatGPT、Claude和各种AI编辑器等热门AI平台无缝集成。

MalwareBazaar MCP 服务器是一个由 AI 驱动的模型上下文协议(MCP)服务器,旨在自动对接 Malware Bazaar 平台。它通过标准化 MCP 接口,为 AI 助手和网络安全研究员提供实时威胁情报和详细恶意软件样本元数据。通过连接 Malware Bazaar,服务器能够支持需要最新恶意软件情报的开发工作流,如查询最新样本、获取详细元数据、下载样本,以及按标签获取样本。该服务器便于与外部网络安全资源无缝集成,提升开发者和 AI 代理在恶意软件相关威胁的自动化、调查和响应能力,既高效又安全。

仓库中未明确列出 prompt 模板。

仓库中未记录明确的 MCP 资源原语。

uv。.env 文件:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY 存储在 .env 文件中,不要写入配置 JSON。uv。.env 文件。{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv。.env。{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env 管理。uv。.env 文件:同上。{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

在 FlowHunt 中使用 MCP

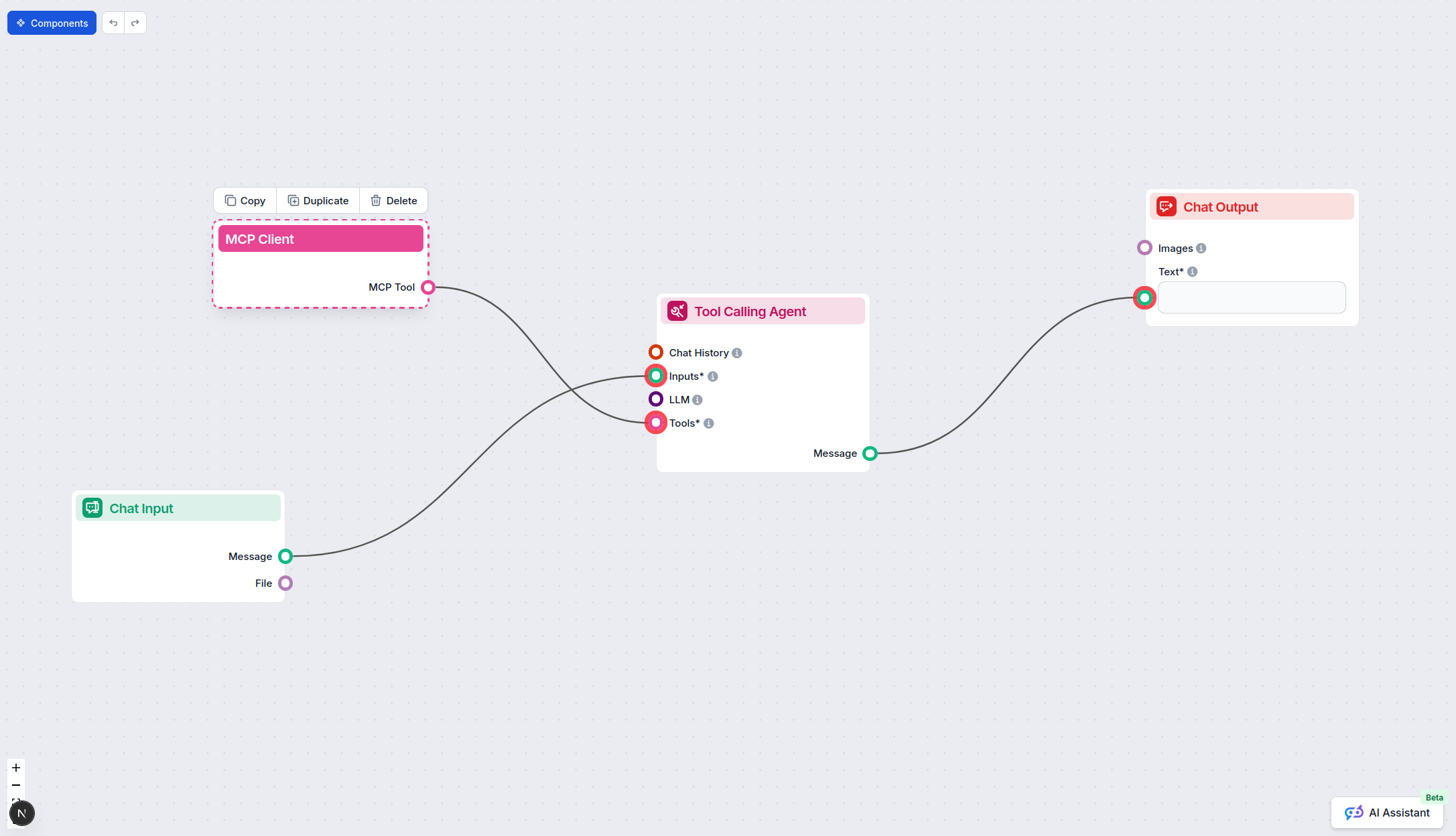

要将 MCP 服务器集成进您的 FlowHunt 工作流,请先在流程中添加 MCP 组件,并将其连接至您的 AI Agent:

点击 MCP 组件,打开配置面板。在系统 MCP 配置区,使用如下 JSON 格式填入您的 MCP 服务器信息:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

配置完成后,AI Agent 即可作为工具调用该 MCP 的全部功能。请记得将 “malwarebazaar” 替换为您的 MCP 服务器实际名称,并将 URL 替换为您自己的 MCP 服务器地址。

| 部分 | 可用性 | 说明/备注 |

|---|---|---|

| 概述 | ✅ | |

| 指令列表 | ⛔ | 未找到 prompt 模板 |

| 资源列表 | ⛔ | 未定义明确资源 |

| 工具列表 | ✅ | 记录了 4 个工具 |

| API 密钥安全 | ✅ | 提供 .env 及 JSON 的 env 配置指引 |

| 采样支持(评测时可忽略) | ⛔ | 未提及 |

支持 Roots:⛔(未记录)

支持 Sampling:⛔(未记录)

根据可用文档和代码,MalwareBazaar MCP 提供了完整的恶意软件情报工具链,但缺乏 prompt 模板、明确的资源定义,以及如 Roots、Sampling 等高级 MCP 功能的支持文档。

该 MCP 服务器定位明确,安装文档详实,恶意软件研究工具实用。但缺少 prompt 及资源定义,未提及 Roots 或 Sampling,限制了其互操作性和高级用法。对于细分场景表现优秀,但未来可加强 MCP 规范兼容性。

| 是否有 LICENSE | ✅(Apache-2.0) |

|---|---|

| 有至少一个工具 | ✅ |

| Fork 数量 | 5 |

| Star 数量 | 12 |

它是一个由 AI 驱动的 MCP 服务器,将 FlowHunt(或其他自动化工具)与 Malware Bazaar 平台连接,实现对恶意软件样本、样本元数据和基于标签的威胁情报的实时访问。

它提供检索最新恶意软件样本、获取样本详细元数据、下载样本文件、按标签搜索等工具——全部通过标准化的 MCP 接口实现。

始终使用 `.env` 文件存储您的 `MALWAREBAZAAR_API_KEY`,并在配置中引用。切勿将敏感密钥硬编码到您的代码或配置文件中。

可以,您可以利用 FlowHunt 工作流或任何支持 MCP 服务器的兼容系统,自动化获取、分流和分析恶意软件样本及其元数据。

绝对适用。其标准化接口和强大工具非常适合集成入 SOAR 平台或网络安全环境的自动化事件响应流程。

DataHub MCP 服务器为 FlowHunt AI 代理与 DataHub 元数据平台之间架起桥梁,实现高级数据发现、血缘分析、自动元数据检索,以及与 AI 驱动工作流的无缝集成。...

Browserbase MCP 服务器使 AI 代理和大语言模型能够控制和自动化云端浏览器,进行数据提取、截图、监控控制台日志,并安全地与网页交互——为 FlowHunt 的 AI 工作流解锁强大的浏览器自动化能力。...

MCP 服务器暴露了一个独特的攻击面,结合了传统 API 风险和 AI 特定威胁。了解 OWASP GenAI 识别的 6 个关键漏洞——工具投毒、跑路攻击、代码注入、凭证泄露、过度权限和隔离不足。...