BuiltWith MCP-server

BuiltWith MCP-serveren gjør det mulig for AI-agenter å analysere og identifisere teknologistakken bak ethvert nettsted ved å bygge bro mellom naturlige språkspø...

SHODAN-MCP bringer kraften fra Shodans søk etter internett-tilkoblede enheter og sikkerhetsanalyse til FlowHunt, og muliggjør sømløs AI-drevet trusselintelligens og sårbarhetsvurdering.

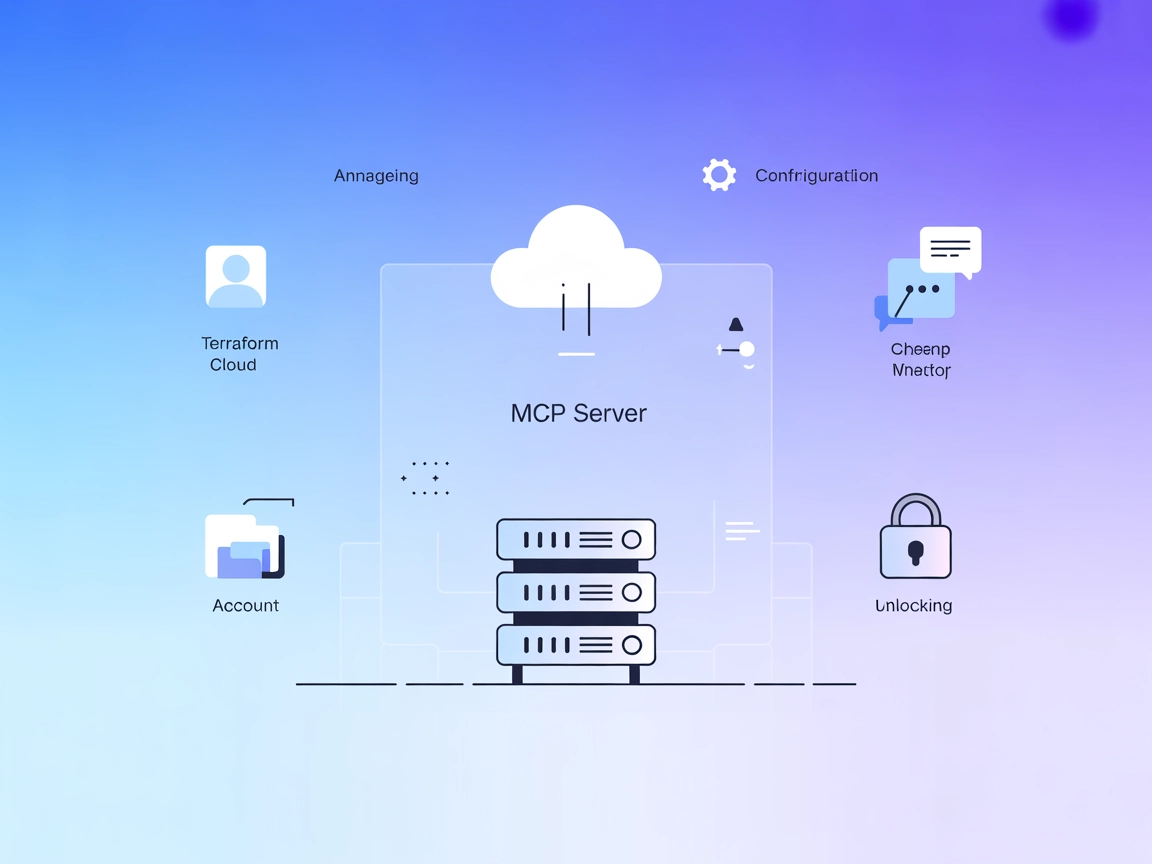

FlowHunt gir et ekstra sikkerhetslag mellom dine interne systemer og AI-verktøy, og gir deg granulær kontroll over hvilke verktøy som er tilgjengelige fra dine MCP-servere. MCP-servere som er hostet i vår infrastruktur kan sømløst integreres med FlowHunts chatbot samt populære AI-plattformer som ChatGPT, Claude og forskjellige AI-editorer.

SHODAN-MCP er et kraftig grensesnitt til Shodan API, utviklet for å forenkle samhandling med verdens første søkemotor for internett-tilkoblede enheter. Den tilbyr et omfattende sett med verktøy for sikkerhetsforskere, penetrasjonstestere og cybersikkerhetsprofesjonelle for å utforske, analysere og overvåke det globale internettlandskapet. Ved å eksponere Shodans funksjonalitet gjennom Model Context Protocol (MCP), gjør SHODAN-MCP-serveren det mulig for AI-assistenter og utviklingsverktøy å utføre avanserte søk, analysere sårbarheter og hente vertsetterretning direkte fra Shodan API. Denne integrasjonen effektiviserer oppgaver som nettverkskartlegging, sårbarhetsvurdering og enhetsoppdagelse, og forbedrer utviklings- og forskningsarbeidsflyter som involverer cybersikkerhetsintelligens betydelig.

Ingen informasjon om promptmaler er gitt i repositoriet.

Ingen eksplisitt ressursseksjon er dokumentert i repositoriet.

Ingen direkte verktøldefinisjoner er gitt i root-README eller synlig kodestruktur. Serveren ser ut til å eksponere handlinger som søk, innhenting av vertsinformasjon, sårbarhetsdeteksjon og DNS-intelligens, men disse er beskrevet som funksjoner snarere enn MCP-verktøyprimitiver.

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

Lagre API-nøkkelen din i en miljøvariabel:

{

"env": {

"SHODAN_API_KEY": "your_api_key_here"

},

"inputs": {}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

"mcpServers": {

"shodan-mcp": {

"command": "python",

"args": ["shodan-mcp-server/main.py"]

}

}

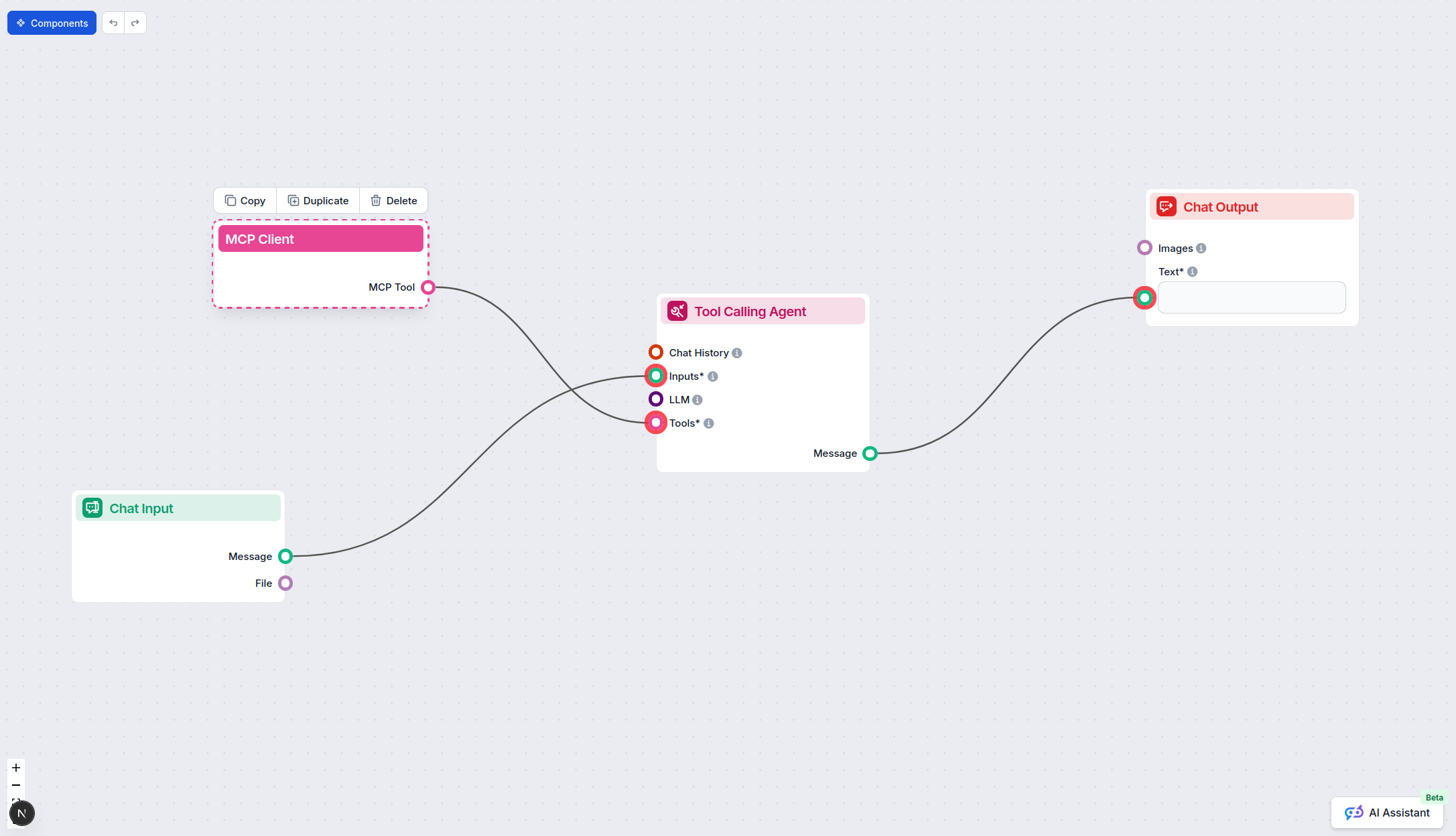

Bruke MCP i FlowHunt

For å integrere MCP-servere i din FlowHunt-arbeidsflyt, start med å legge til MCP-komponenten i flyten og koble den til din AI-agent:

Klikk på MCP-komponenten for å åpne konfigurasjonspanelet. I systemets MCP-konfigurasjonsseksjon setter du inn MCP-serverdetaljene dine i dette JSON-formatet:

{

"shodan-mcp": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Når dette er konfigurert, kan AI-agenten benytte denne MCP-en som et verktøy med tilgang til alle funksjoner og muligheter. Husk å endre “shodan-mcp” til det faktiske navnet på MCP-serveren din og bytte ut URL-en med din egen MCP-server-URL.

| Seksjon | Tilgjengelighet | Detaljer/Notater |

|---|---|---|

| Oversikt | ✅ | Tydelig beskrivelse i README.md |

| Liste over Prompter | ⛔ | Ingen promptmaler dokumentert |

| Liste over ressurser | ⛔ | Ingen eksplisitte ressurser dokumentert |

| Liste over verktøy | ⛔ | Verktøy beskrevet som funksjoner, ikke eksplisitte MCP-verktøy |

| Sikring av API-nøkler | ✅ | Viser .env-bruk og JSON env-eksempel |

| Prøvetakingsstøtte (mindre viktig ved vurdering) | ⛔ | Ingen prøvetakingsfunksjon dokumentert |

Basert på ovenstående gir SHODAN-MCP en god oversikt og veiledning for oppsett, men mangler dokumentasjon om promptmaler, ressurser, verktøy og sampling/root-støtte. For en utvikler som ønsker en plug-and-play MCP med rike LLM-integrasjonsmønstre, kan det kreve ekstra arbeid. Min vurdering: 4/10.

| Har en LISENS | ✅ (MIT) |

|---|---|

| Har minst ett verktøy | ⛔ |

| Antall forks | 1 |

| Antall stjerner | 5 |

SHODAN-MCP er et grensesnitt til Shodan API, som lar AI-agenter og utviklingsverktøy utføre enhetsoppdagelse, sårbarhetsanalyse og nettverkskartlegging ved hjelp av Model Context Protocol (MCP) i FlowHunt-arbeidsflyter.

SHODAN-MCP muliggjør sårbarhetsoppdagelse, innhenting av vertsetterretning, nettverkskartlegging, sikkerhetsforskning og organisasjons- eller geografisk trusselanalyse direkte fra FlowHunt.

Installer Python 3.8+, skaff en Shodan API-nøkkel, klon SHODAN-MCP-repositoriet og følg de klientspecifikke konfigurasjonstrinnene for Windsurf, Claude, Cursor eller Cline som beskrevet ovenfor.

Ja, du bør lagre API-nøkkelen din i en miljøvariabel som vist i konfigurasjonsinstruksjonene for å holde den sikker og utenfor kildekoden.

Nei, SHODAN-MCP eksponerer handlinger som søk og sårbarhetsanalyse som funksjoner, men inkluderer ikke promptmaler eller eksplisitte MCP-verktøyprimitiver i dokumentasjonen.

Lås opp sanntids enhetsoppdagelse og sårbarhetsanalyse ved å koble SHODAN-MCP til dine FlowHunt-flyter. Forbedre din sikkerhetsautomatisering og trusselintelligens i dag.

BuiltWith MCP-serveren gjør det mulig for AI-agenter å analysere og identifisere teknologistakken bak ethvert nettsted ved å bygge bro mellom naturlige språkspø...

Integrer AI-assistenter med Terraform Cloud API ved hjelp av Terraform Cloud MCP-serveren. Administrer infrastruktur med naturlig språk, automatiser arbeidsområ...

Globalping MCP-serveren kobler FlowHunt og AI-assistenter til en verdensomspennende plattform for nettverksmålinger, og muliggjør sanntids nettverksdiagnostikk,...

Informasjonskapselsamtykke

Vi bruker informasjonskapsler for å forbedre din surfeopplevelse og analysere vår trafikk. See our privacy policy.