MalwareBazaar MCP

Integra FlowHunt con MalwareBazaar MCP per automatizzare la raccolta di threat intelligence, analizzare i metadati dei campioni di malware e ottimizzare la rice...

Collega direttamente l’intelligence sui malware nei tuoi flussi di automazione con il Server MCP MalwareBazaar—recupera campioni, metadati e caccia per tag usando un’interfaccia sicura e standardizzata.

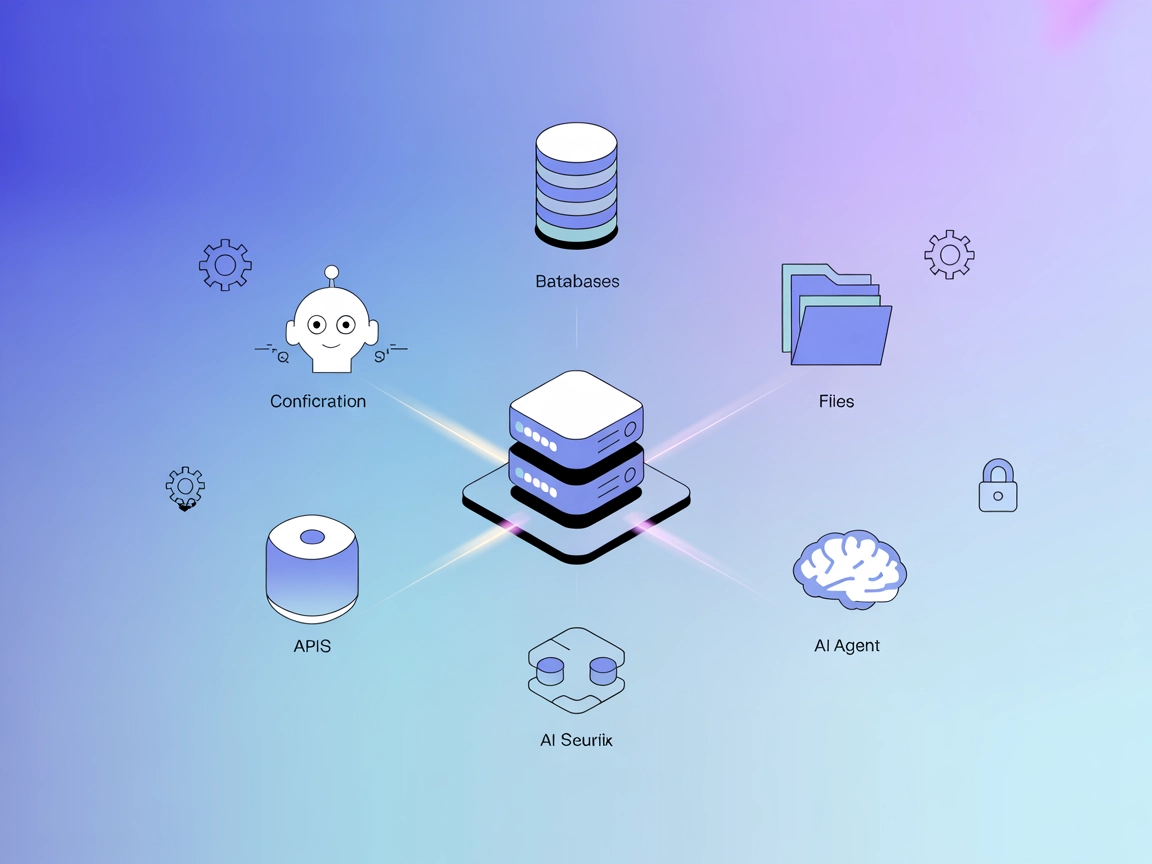

FlowHunt fornisce un livello di sicurezza aggiuntivo tra i tuoi sistemi interni e gli strumenti AI, dandoti controllo granulare su quali strumenti sono accessibili dai tuoi server MCP. I server MCP ospitati nella nostra infrastruttura possono essere integrati perfettamente con il chatbot di FlowHunt così come con le piattaforme AI popolari come ChatGPT, Claude e vari editor AI.

Il Server MCP MalwareBazaar è un server Model Context Protocol (MCP) guidato da intelligenza artificiale progettato per interfacciarsi autonomamente con la piattaforma Malware Bazaar. Potenzia assistenti AI e ricercatori di cybersecurity fornendo threat intelligence in tempo reale e metadati dettagliati dei campioni di malware tramite un’interfaccia MCP standardizzata. Collegandosi a Malware Bazaar, il server abilita workflow di sviluppo che richiedono informazioni malware aggiornate, come interrogazioni sui campioni recenti, recupero di metadati dettagliati, download di campioni e recupero per tag. Questo server facilita un’integrazione fluida con risorse esterne di cybersecurity, migliorando la capacità di sviluppatori e agenti AI di automatizzare, investigare e rispondere in modo efficiente e sicuro alle minacce malware.

Nessun template di prompt esplicito è elencato nel repository.

Nessuna primitive MCP esplicita documentata nel repository.

uv siano installati..env nella directory del progetto:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY in .env, non nel file JSON di configurazione.uv devono essere installati..env come sopra.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv..env.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env per valori sensibili.uv..env: come sopra.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

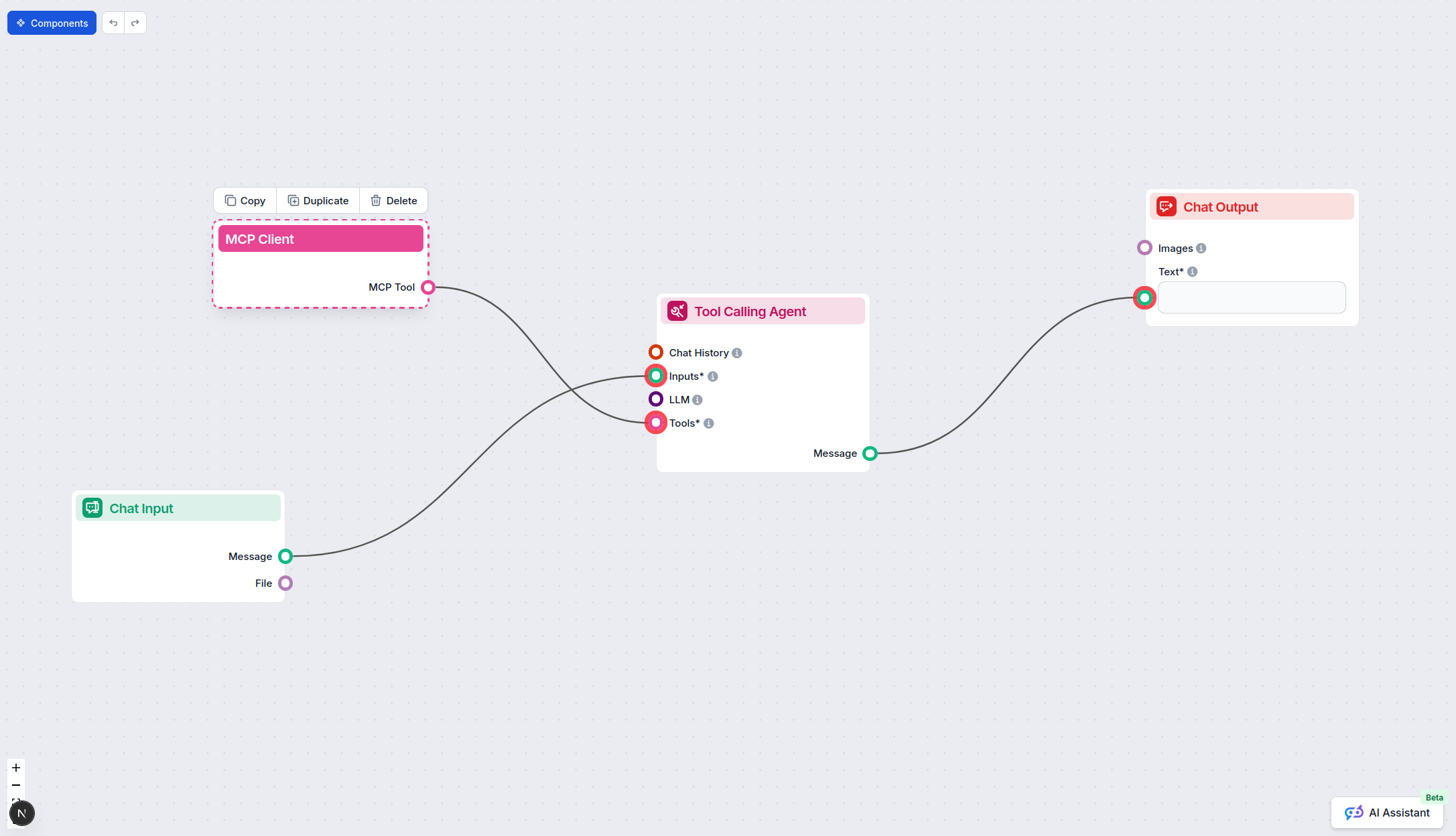

Utilizzo di MCP in FlowHunt

Per integrare i server MCP nel tuo workflow FlowHunt, inizia aggiungendo il componente MCP al tuo flusso e collegandolo al tuo agente AI:

Clicca sul componente MCP per aprire il pannello di configurazione. Nella sezione di configurazione MCP di sistema, inserisci i dettagli del tuo server MCP usando questo formato JSON:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Una volta configurato, l’agente AI sarà in grado di usare questo MCP come strumento con accesso a tutte le sue funzioni e capacità. Ricorda di cambiare “malwarebazaar” con il vero nome del tuo server MCP e sostituire la URL con la tua URL del server MCP.

| Sezione | Disponibilità | Dettagli/Note |

|---|---|---|

| Panoramica | ✅ | |

| Elenco Prompt | ⛔ | Nessun template di prompt trovato |

| Elenco Risorse | ⛔ | Nessuna risorsa esplicita definita |

| Elenco Strumenti | ✅ | 4 strumenti documentati |

| Sicurezza Chiavi API | ✅ | Istruzioni per .env e JSON con env |

| Supporto Sampling (meno importante in valutazione) | ⛔ | Non menzionato |

Supporta Roots: ⛔ (non documentato)

Supporta Sampling: ⛔ (non documentato)

In base alla documentazione e al codice disponibili, MalwareBazaar MCP offre strumenti completi per workflow di intelligence malware, ma manca di template di prompt, definizioni di risorse esplicite e documentazione di supporto per funzioni MCP avanzate come Roots e Sampling.

Questo server MCP è mirato, ben documentato per la configurazione e fornisce chiaramente strumenti pratici per la ricerca malware. Tuttavia, la mancanza di definizioni di prompt e risorse, e nessuna menzione di Roots o Sampling, limita l’interoperabilità e l’uso avanzato. Solido per la sua nicchia, ma potrebbe migliorare la compliance MCP.

| Ha una LICENSE | ✅ (Apache-2.0) |

|---|---|

| Ha almeno uno strumento | ✅ |

| Numero di Fork | 5 |

| Numero di Stelle | 12 |

Potenzia le tue automazioni di sicurezza con feed malware in tempo reale e analisi dettagliata dei campioni. Configura oggi il Server MCP MalwareBazaar all'interno di FlowHunt.

Integra FlowHunt con MalwareBazaar MCP per automatizzare la raccolta di threat intelligence, analizzare i metadati dei campioni di malware e ottimizzare la rice...

Il Server ModelContextProtocol (MCP) funge da ponte tra agenti AI e fonti dati esterne, API e servizi, consentendo agli utenti FlowHunt di costruire assistenti ...

Il Server MCP di Airbnb collega agenti AI e applicazioni agli annunci Airbnb in tempo reale, consentendo la ricerca di proprietà, il recupero di informazioni de...

Consenso Cookie

Usiamo i cookie per migliorare la tua esperienza di navigazione e analizzare il nostro traffico. See our privacy policy.