MCP Databaseserver

MCP Databaseserveren muliggør sikker, programmatisk adgang til populære databaser som SQLite, SQL Server, PostgreSQL og MySQL for AI-assistenter og automatiseri...

Tilslut malware-intelligens direkte til dine automatiseringsflows med MalwareBazaar MCP Server—hent prøver, metadata og jagt via tags gennem et sikkert, standardiseret interface.

FlowHunt giver et ekstra sikkerhedslag mellem dine interne systemer og AI-værktøjer, hvilket giver dig granulær kontrol over hvilke værktøjer der er tilgængelige fra dine MCP-servere. MCP-servere hostet i vores infrastruktur kan problemfrit integreres med FlowHunts chatbot samt populære AI-platforme som ChatGPT, Claude og forskellige AI-editorer.

MalwareBazaar MCP Server er en AI-drevet Model Context Protocol (MCP) server designet til autonomt at opsætte forbindelse til Malware Bazaar-platformen. Den styrker AI-assistenter og cybersikkerhedsforskere ved at levere realtids trusselintelligens og detaljeret metadata om malwareprøver via et standardiseret MCP-interface. Ved at forbinde til Malware Bazaar muliggør serveren udviklingsarbejdsgange, der kræver opdateret malwareinformation, såsom forespørgsler på seneste prøver, hentning af detaljeret metadata, download af prøver og hentning af prøver via tags. Denne server muliggør sømløs integration med eksterne cybersikkerhedsressourcer og styrker udviklere og AI-agenters evne til at automatisere, undersøge og reagere effektivt og sikkert på malware-relaterede trusler.

Ingen eksplicitte prompt-skabeloner er angivet i repositoryet.

Ingen eksplicitte MCP-ressource-primitiver er dokumenteret i repositoryet.

uv er installeret..env-fil i projektmappen:MALWAREBAZAAR_API_KEY=<APIKEY>

curl -LsSf https://astral.sh/uv/install.sh | sh

cd MalwareBazaar_MCP

uv init .

uv venv

source .venv/bin/activate

uv pip install -r requirements.txt

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

MALWAREBAZAAR_API_KEY i .env og ikke i config JSON.uv skal være installeret..env som ovenfor.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

uv..env.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

.env til følsomme værdier.uv..env: Som ovenfor.{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "/Users/XXX/.local/bin/uv",

"args": [

"--directory",

"/Users/XXX/Documents/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

]

}

}

}

{

"mcpServers": {

"malwarebazaar": {

"description": "Malware Bazaar MCP Server",

"command": "uv",

"args": [

"--directory",

"/path/to/MalwareBazaar_MCP",

"run",

"malwarebazaar_mcp.py"

],

"env": {

"MALWAREBAZAAR_API_KEY": "${MALWAREBAZAAR_API_KEY}"

}

}

}

}

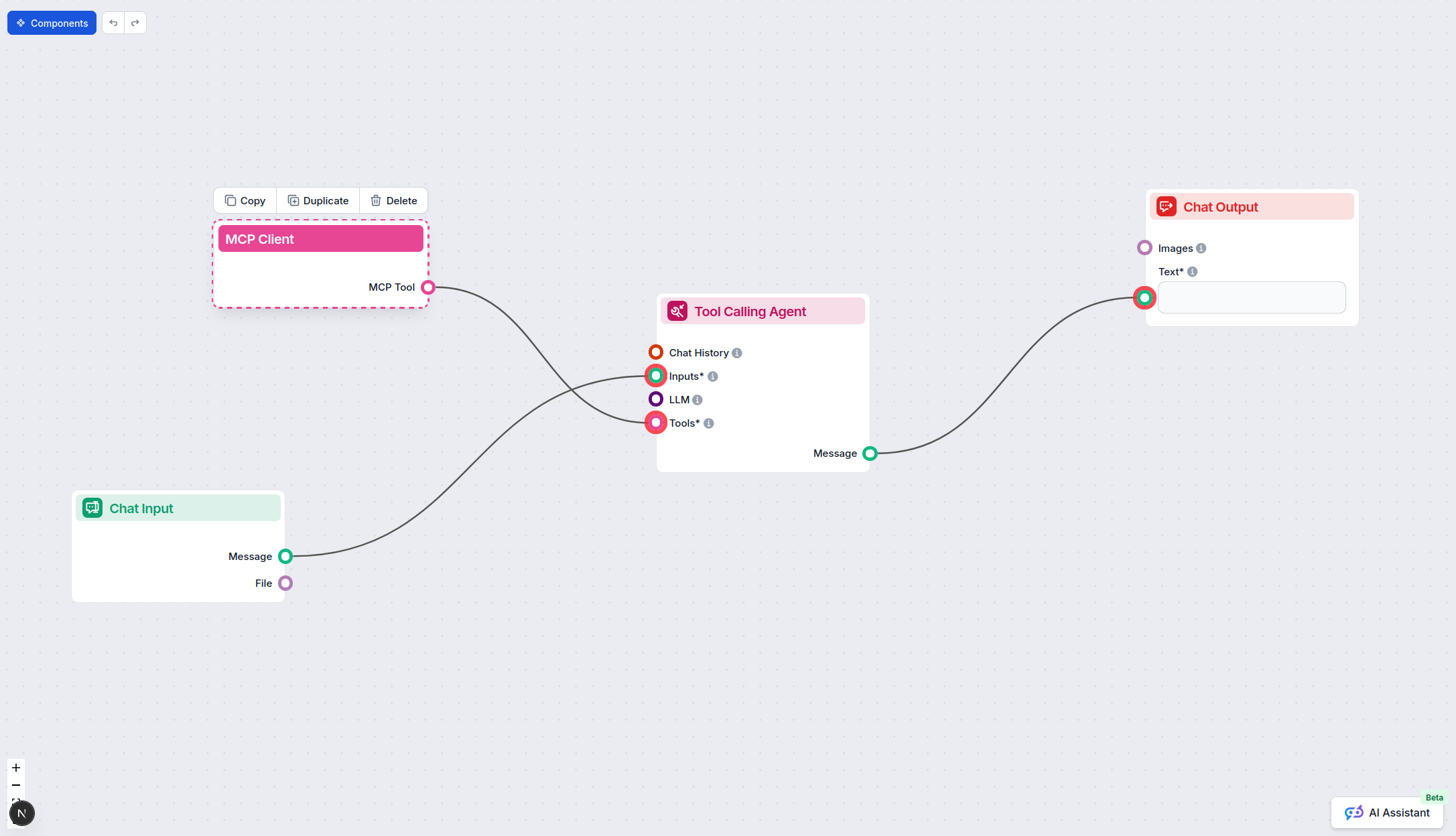

Brug af MCP i FlowHunt

For at integrere MCP-servere i din FlowHunt-arbejdsgang skal du starte med at tilføje MCP-komponenten til dit flow og forbinde den til din AI-agent:

Klik på MCP-komponenten for at åbne konfigurationspanelet. I systemets MCP-konfigurationssektion indsætter du dine MCP-serverdetaljer med dette JSON-format:

{

"malwarebazaar": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Når det er konfigureret, kan AI-agenten nu bruge denne MCP som et værktøj med adgang til alle dens funktioner og muligheder. Husk at ændre “malwarebazaar” til det aktuelle navn på din MCP-server og erstatte URL’en med din egen MCP-server URL.

| Sektion | Tilgængelighed | Detaljer/Noter |

|---|---|---|

| Oversigt | ✅ | |

| Liste over Prompts | ⛔ | Ingen prompt-skabeloner fundet |

| Liste over Ressourcer | ⛔ | Ingen eksplicitte ressourcer defineret |

| Liste over Værktøjer | ✅ | 4 dokumenterede værktøjer |

| Sikkerhed af API-nøgler | ✅ | Instruktioner til .env og JSON med env |

| Sampling Support (mindre vigtigt i vurdering) | ⛔ | Ikke nævnt |

Understøtter Roots: ⛔ (ikke dokumenteret)

Understøtter Sampling: ⛔ (ikke dokumenteret)

Baseret på den tilgængelige dokumentation og kode leverer MalwareBazaar MCP omfattende værktøjer til malwareintelligens-workflows, men mangler prompt-skabeloner, eksplicitte ressource-definitioner og supportdokumentation for avancerede MCP-funktioner som Roots og Sampling.

Denne MCP-server er fokuseret, veldokumenteret ift. opsætning og giver tydeligt praktiske værktøjer til malwareforskning. Dog begrænser manglen på prompt- og ressourcedefinitioner samt ingen omtale af Roots eller Sampling interoperabilitet og avanceret brug. Solid til sit nicheområde, men kunne forbedre MCP-kompatibilitet.

| Har en LICENSE | ✅ (Apache-2.0) |

|---|---|

| Har mindst ét værktøj | ✅ |

| Antal Forks | 5 |

| Antal Stars | 12 |

Det er en AI-drevet MCP-server, der forbinder FlowHunt (eller andre automatiseringsværktøjer) med Malware Bazaar-platformen, hvilket muliggør realtidsadgang til malwareprøver, prøve-metadata og tag-baseret trusselintelligens.

Den tilbyder værktøjer til at hente seneste malwareprøver, hente detaljeret metadata om prøver, downloade prøvefiler og søge via tags—alt sammen gennem et standardiseret MCP-interface.

Brug altid en `.env`-fil til at gemme din `MALWAREBAZAAR_API_KEY` og referer til den i din konfiguration. Indsæt aldrig følsomme nøgler direkte i din kode eller konfigurationsfiler.

Ja, du kan automatisere hentning, triagering og analyse af malwareprøver og deres metadata via FlowHunt-workflows eller andre kompatible systemer, der understøtter MCP-servere.

Absolut. Det standardiserede interface og de stærke værktøjer gør den ideel til integration med SOAR-platforme eller automatiserede incident response-pipelines i cybersikkerhedsmiljøer.

Giv dine sikkerhedsautomatiseringer et boost med realtids malware-feeds og detaljeret prøveanalyse. Opsæt MalwareBazaar MCP Server i FlowHunt i dag.

MCP Databaseserveren muliggør sikker, programmatisk adgang til populære databaser som SQLite, SQL Server, PostgreSQL og MySQL for AI-assistenter og automatiseri...

ModelContextProtocol (MCP) Server fungerer som et bindeled mellem AI-agenter og eksterne datakilder, API’er og tjenester, så FlowHunt-brugere kan bygge kontekst...

MCP servere udsætter en unik angrebsflade, der kombinerer traditionelle API-risici med AI-specifikke trusler. Lær de 6 kritiske sårbarheder identificeret af OWA...

Cookie Samtykke

Vi bruger cookies til at forbedre din browsingoplevelse og analysere vores trafik. See our privacy policy.