Ghid de dezvoltare pentru servere MCP

Învață cum să construiești și să implementezi un server Model Context Protocol (MCP) pentru a conecta modele AI cu instrumente externe și surse de date. Ghid pa...

Află cum Model Context Protocol (MCP) permite lui Claude și altor asistenți AI să interacționeze în siguranță cu fișierele locale prin operațiuni izolate, bazate pe permisiuni. Vezi exemple practice și bune practici pentru implementare sigură.

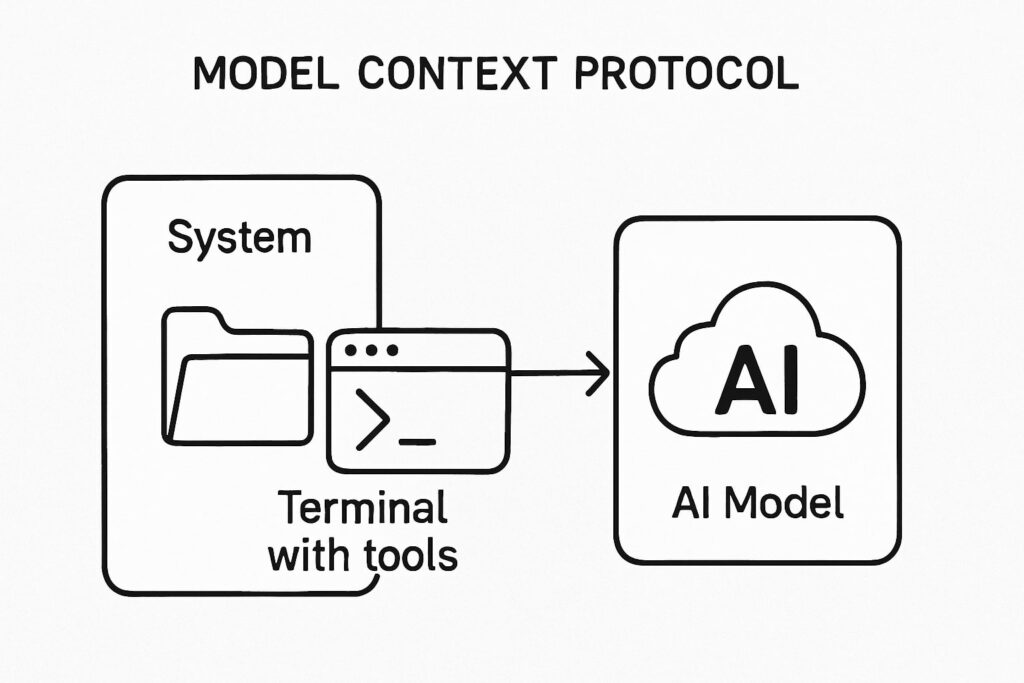

Model Context Protocol (MCP) oferă un cadru sigur pentru ca aplicațiile să interacționeze cu sistemul de fișiere prin operațiuni izolate. Acest ghid explică modul de funcționare al MCP, principalele sale caracteristici și parcurge un exemplu practic folosind MCP Filesystem Server.

Model Context Protocol (MCP) este un cadru puternic de securitate conceput pentru a permite interacțiuni controlate între aplicații (precum asistenți AI) și sisteme externe, în special sistemul de fișiere. Acționând ca un pod sigur, MCP permite instrumentelor să efectueze operațiuni precum citirea, scrierea sau căutarea fișierelor într-un mediu izolat, bazat pe permisiuni.

Protocolul este deosebit de valoros pentru dezvoltatorii care doresc să integreze operațiuni pe sistemul de fișiere în aplicații precum VS Code, Claude Desktop sau în alte medii de dezvoltare, menținând în același timp limite stricte de securitate.

MCP Filesystem Server este o implementare Node.js construită special pentru operațiuni pe sistemul de fișiere în cadrul Model Context Protocol. Oferă un set cuprinzător de instrumente pentru a interacționa controlat cu fișierele și directoarele.

Iată o prezentare a funcționalităților de bază:

Toate aceste instrumente sunt accesibile prin resursa file://system, care servește ca interfață pentru operațiunile MCP pe sistemul de fișiere.

Pentru a ilustra cum funcționează MCP în practică, parcurgem un exemplu real folosind MCP Filesystem Server cu Claude, un asistent AI, pentru a efectua operațiuni obișnuite pe sistemul de fișiere.

Primul pas a fost să determinăm ce directoare poate accesa Claude. Am folosit instrumentul list_allowed_directories, care a dezvăluit două locații permise:

/Users/arshia/Desktop/Users/arshia/DownloadsAceasta a confirmat că operațiunile lui Claude erau restricționate doar la aceste directoare, restul sistemului fiind securizat.

Apoi, am folosit instrumentul list_directory pentru a vedea ce fișiere sunt disponibile. Rezultatele au arătat:

Pentru /Users/arshia/Desktop:

Pentru /Users/arshia/Downloads:

Astfel a fost identificat un fișier numit shrek.txt în directorul Downloads, alături de alte fișiere și un director pentru Visual Studio Code.

Captură de ecran cu cererile și răspunsurile list_directory pentru directoarele Desktop și Downloads

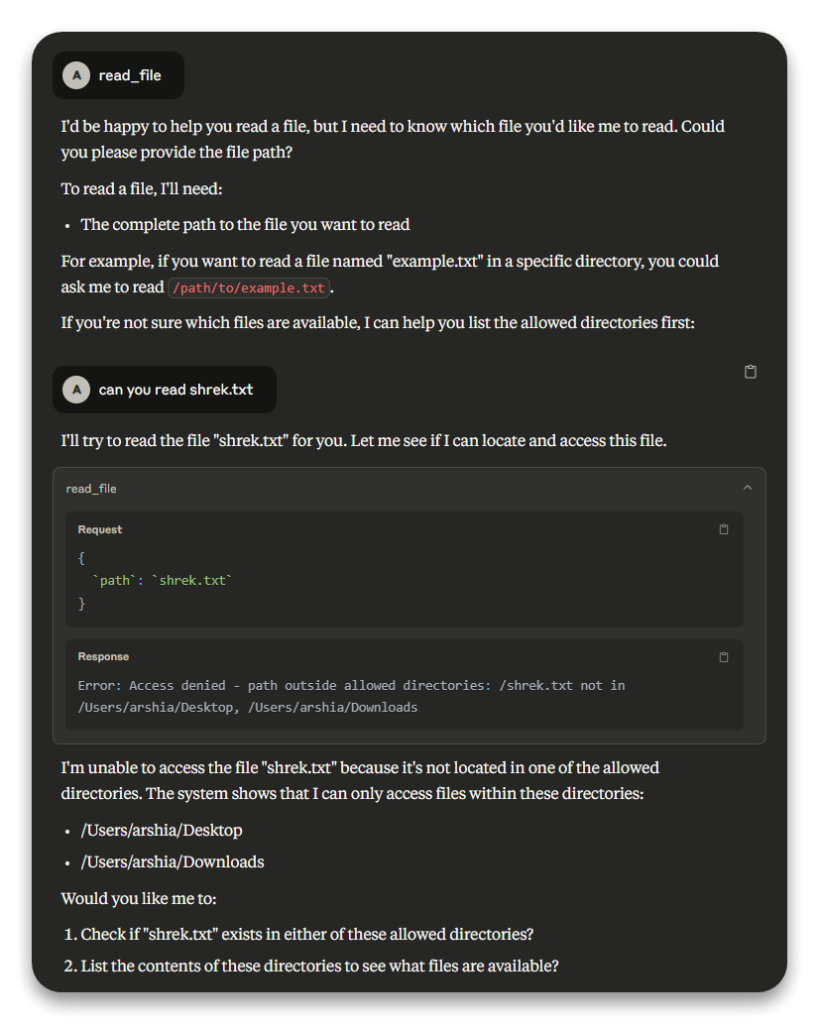

Cu shrek.txt identificat, am încercat să-i citim conținutul folosind instrumentul read_file. Inițial, am furnizat doar numele fișierului shrek.txt, presupunând că instrumentul va căuta în directoarele permise.

Rezultatul a fost o eroare:

„Access denied – path outside allowed directories: /shrek.txt not in /Users/arshia/Desktop, /Users/arshia/Downloads.”

Eroarea a apărut deoarece MCP solicită, din motive de securitate, căi de fișier complete.

Imagine 2: Captură a încercării eșuate de read_file cu mesajul de eroare

După ce ne-am corectat abordarea, am furnizat calea completă /Users/arshia/Downloads/shrek.txt instrumentului read_file. De această dată, operațiunea a reușit, returnând conținutul fișierului:

Request

{

`path`: `/Users/arshia/Downloads/shrek.txt`

}

Response

Can you see what im writing here? If you do check this out:

⢀⡴⠑⡄⠀⠀⠀⠀⠀⠀⠀⣀⣀⣤⣤⣤⣀⡀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠸⡇⠀⠿⡀⠀⠀⠀⣀⡴⢿⣿⣿⣿⣿⣿⣿⣿⣷⣦⡀⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠑⢄⣠⠾⠁⣀⣄⡈⠙⣿⣿⣿⣿⣿⣿⣿⣿⣆⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⢀⡀⠁⠀⠀⠈⠙⠛⠂⠈⣿⣿⣿⣿⣿⠿⡿⢿⣆⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⢀⡾⣁⣀⠀⠴⠂⠙⣗⡀⠀⢻⣿⣿⠭⢤⣴⣦⣤⣹⠀⠀⠀⢀⢴⣶⣆

⠀⠀⢀⣾⣿⣿⣿⣷⣮⣽⣾⣿⣥⣴⣿⣿⡿⢂⠔⢚⡿⢿⣿⣦⣴⣾⠁⠸⣼⡿

⠀⢀⡞⠁⠙⠻⠿⠟⠉⠀⠛⢹⣿⣿⣿⣿⣿⣌⢤⣼⣿⣾⣿⡟⠉⠀⠀⠀⠀⠀

⠀⣾⣷⣶⠇⠀⠀⣤⣄⣀⡀⠈⠻⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠉⠈⠉⠀⠀⢦⡈⢻⣿⣿⣿⣶⣶⣶⣶⣤⣽⡹⣿⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⠉⠲⣽⡻⢿⣿⣿⣿⣿⣿⣿⣷⣜⣿⣿⣿⡇⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⢸⣿⣿⣷⣶⣮⣭⣽⣿⣿⣿⣿⣿⣿⣿⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⣀⣀⣈⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⠇⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⢿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⠃⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠹⣿⣿⣿⣿⣿⣿⣿⣿⣿⣿⡿⠟⠁⠀⠀⠀⠀⠀⠀⠀⠀⠀

⠀⠀⠀⠀⠀⠀⠀⠀⠉⠛⠻⠿⠿⠿⠿⠛⠉

Shrek

Operațiunea reușită a confirmat că MCP poate citi fișiere atunci când se furnizează calea corectă în directoarele permise.

Acest exercițiu practic evidențiază câteva aspecte importante ale utilizării MCP:

Pe baza experienței și a caracteristicilor MCP Filesystem Server, recomandăm aceste bune practici:

dryRun: true înainte de aplicare.Model Context Protocol (MCP) și Filesystem Server-ul său oferă o abordare robustă și sigură pentru operațiuni pe sistemul de fișiere în medii controlate. Exemplul nostru cu Claude demonstrează utilizarea practică a instrumentelor precum list_directory și read_file, scoțând în evidență principii importante precum folosirea căilor complete și înțelegerea limitelor de permisiuni.

Respectând bunele practici descrise aici, poți valorifica MCP pentru a integra în siguranță operațiuni pe sistemul de fișiere în aplicațiile sau fluxurile tale de dezvoltare.

Pentru dezvoltatorii interesați să implementeze MCP în proiectele lor, documentația oficială de pe GitHub oferă detalii complete și ghiduri de implementare.

Arshia este Inginer de Fluxuri AI la FlowHunt. Cu o pregătire în informatică și o pasiune pentru inteligența artificială, el este specializat în crearea de fluxuri eficiente care integrează instrumente AI în sarcinile de zi cu zi, sporind productivitatea și creativitatea.

Vezi cum instrumentele AI de la FlowHunt folosesc MCP pentru interacțiuni sigure și controlate cu fișierele tale locale. Creează-ți propriile fluxuri AI în siguranță și eficient.

Învață cum să construiești și să implementezi un server Model Context Protocol (MCP) pentru a conecta modele AI cu instrumente externe și surse de date. Ghid pa...

Află ce sunt serverele MCP (Model Context Protocol), cum funcționează și de ce revoluționează integrarea AI. Descoperă cum MCP simplifică conectarea agenților A...

Protocolul de Context al Modelului (MCP) este o interfață standard deschisă care permite Modelelor Lingvistice Mari (LLM) să acceseze în siguranță și în mod con...

Consimțământ Cookie

Folosim cookie-uri pentru a vă îmbunătăți experiența de navigare și a analiza traficul nostru. See our privacy policy.