Keycloak MCP

Intégrez FlowHunt avec le serveur Keycloak MCP pour automatiser la gestion des utilisateurs et des domaines, simplifier les opérations d'identité et renforcer l...

Automatisez la gestion des utilisateurs et des domaines Keycloak dans FlowHunt avec le serveur MCP Keycloak, simplifiant les tâches d’authentification via des interfaces alimentées par l’IA.

FlowHunt fournit une couche de sécurité supplémentaire entre vos systèmes internes et les outils d'IA, vous donnant un contrôle granulaire sur les outils accessibles depuis vos serveurs MCP. Les serveurs MCP hébergés dans notre infrastructure peuvent être intégrés de manière transparente avec le chatbot de FlowHunt ainsi qu'avec les plateformes d'IA populaires comme ChatGPT, Claude et divers éditeurs d'IA.

Le serveur Keycloak MCP (Model Context Protocol) est un outil spécialisé qui permet l’administration des utilisateurs et des domaines Keycloak pilotée par l’IA. Servant de passerelle entre les assistants IA et Keycloak, il autorise les clients externes (comme Claude Desktop et autres plateformes compatibles MCP) à automatiser les tâches de gestion des utilisateurs et domaines. Grâce à l’interface MCP, les développeurs peuvent effectuer des opérations comme la création, la suppression, la liste des domaines et des utilisateurs. Cela optimise les workflows de développement et DevOps en permettant aux agents IA d’interagir de manière programmatique avec l’infrastructure d’authentification et de gestion des utilisateurs, rendant les tâches administratives plus efficaces et réduisant la charge manuelle.

Aucun modèle de prompt n’est mentionné dans le dépôt.

Aucune ressource explicite n’est documentée dans le dépôt.

create-user

Crée un nouvel utilisateur dans un domaine spécifié.

Entrées: realm, username, email, firstName, lastName

delete-user

Supprime un utilisateur d’un domaine spécifié.

Entrées: realm, userId

list-realms

Affiche tous les domaines Keycloak disponibles.

list-users

Affiche tous les utilisateurs d’un domaine spécifié.

Entrées: realm

{

"mcpServers": {

"keycloak": {

"command": "npx",

"args": ["-y", "keycloak-model-context-protocol"],

"env": {

"KEYCLOAK_URL": "http://localhost:8080",

"KEYCLOAK_ADMIN": "admin",

"KEYCLOAK_ADMIN_PASSWORD": "admin"

}

}

}

}

mcpServers :{

"mcpServers": {

"keycloak": {

"command": "npx",

"args": ["-y", "keycloak-model-context-protocol"],

"env": {

"KEYCLOAK_URL": "http://localhost:8080",

"KEYCLOAK_ADMIN": "admin",

"KEYCLOAK_ADMIN_PASSWORD": "admin"

}

}

}

}

{

"mcpServers": {

"keycloak": {

"command": "npx",

"args": ["-y", "keycloak-model-context-protocol"],

"env": {

"KEYCLOAK_URL": "http://localhost:8080",

"KEYCLOAK_ADMIN": "admin",

"KEYCLOAK_ADMIN_PASSWORD": "admin"

}

}

}

}

{

"mcpServers": {

"keycloak": {

"command": "npx",

"args": ["-y", "keycloak-model-context-protocol"],

"env": {

"KEYCLOAK_URL": "http://localhost:8080",

"KEYCLOAK_ADMIN": "admin",

"KEYCLOAK_ADMIN_PASSWORD": "admin"

}

}

}

}

Il est recommandé d’utiliser des variables d’environnement pour les informations sensibles comme les identifiants administrateur. Exemple de configuration :

{

"mcpServers": {

"keycloak": {

"command": "npx",

"args": ["-y", "keycloak-model-context-protocol"],

"env": {

"KEYCLOAK_URL": "http://localhost:8080",

"KEYCLOAK_ADMIN": "${KEYCLOAK_ADMIN}",

"KEYCLOAK_ADMIN_PASSWORD": "${KEYCLOAK_ADMIN_PASSWORD}"

}

}

}

}

Définissez les variables d’environnement KEYCLOAK_ADMIN et KEYCLOAK_ADMIN_PASSWORD de façon sécurisée sur votre système avant de démarrer l’application.

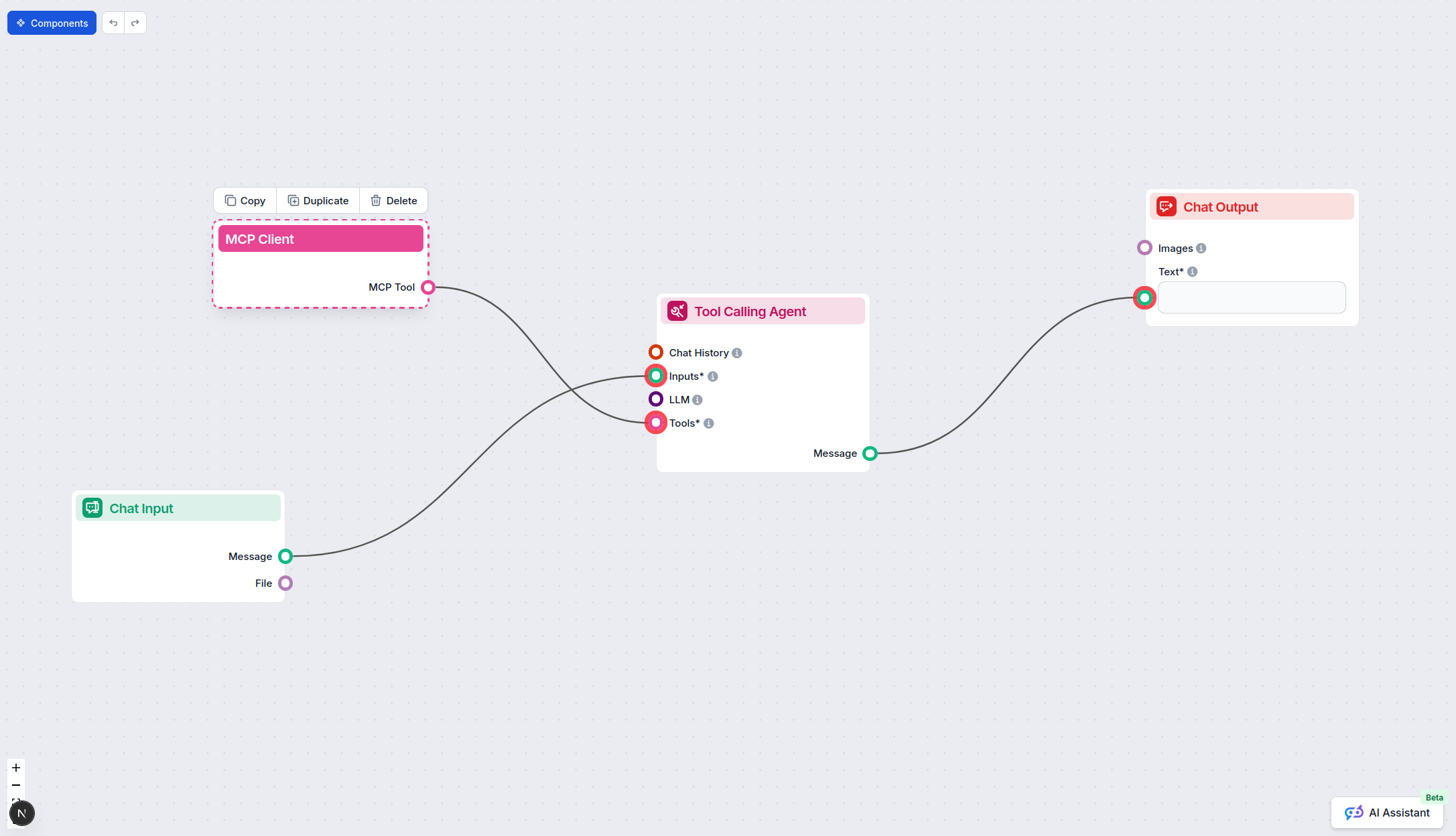

Utilisation du MCP dans FlowHunt

Pour intégrer des serveurs MCP dans votre workflow FlowHunt, commencez par ajouter le composant MCP à votre flux et reliez-le à votre agent IA :

Cliquez sur le composant MCP pour ouvrir le panneau de configuration. Dans la section de configuration MCP système, insérez les détails de votre serveur MCP au format JSON suivant :

{

"keycloak": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Une fois configuré, l’agent IA pourra utiliser ce MCP comme un outil avec accès à toutes ses fonctions et capacités. N’oubliez pas de remplacer “keycloak” par le nom réel de votre serveur MCP et de mettre l’URL correspondant à votre serveur.

| Section | Disponibilité | Détails / Remarques |

|---|---|---|

| Vue d’ensemble | ✅ | |

| Liste des prompts | ⛔ | Aucun trouvé |

| Liste des ressources | ⛔ | Aucune trouvée |

| Liste des outils | ✅ | Outils de gestion utilisateurs/domaines |

| Sécurisation des clés API | ✅ | Utilise des variables d’environnement |

| Support de sampling (moins important) | ⛔ | Non mentionné |

D’après la documentation disponible et les fonctionnalités, le serveur Keycloak MCP fournit une base solide pour l’administration Keycloak, mais manque de fonctions MCP avancées telles que les modèles de prompts, des ressources explicites ou le support du sampling. Sa principale valeur réside dans la gestion directe des utilisateurs/domaines via des interfaces IA.

| Possède une LICENCE | ⛔ |

|---|---|

| Au moins un outil | ✅ |

| Nombre de forks | 9 |

| Nombre d’étoiles | 22 |

Note globale :

J’attribuerais à ce serveur MCP la note de 5/10. Il offre des outils d’administration Keycloak essentiels et bien documentés, mais il manque de fonctionnalités MCP avancées et ne dispose pas de fichier LICENSE, ce qui limite son adoption et son extensibilité.

Simplifiez la gestion des utilisateurs et des domaines grâce au serveur MCP Keycloak de FlowHunt et laissez votre agent IA gérer l’administration de l’authentification au quotidien.

Intégrez FlowHunt avec le serveur Keycloak MCP pour automatiser la gestion des utilisateurs et des domaines, simplifier les opérations d'identité et renforcer l...

Le Serveur MCP Kubernetes fait le lien entre les assistants IA et les clusters Kubernetes/OpenShift, permettant la gestion programmatique des ressources, les op...

Le serveur MCP Kubernetes fait le lien entre les assistants IA et les clusters Kubernetes, permettant l’automatisation pilotée par l’IA, la gestion des ressourc...

Consentement aux Cookies

Nous utilisons des cookies pour améliorer votre expérience de navigation et analyser notre trafic. See our privacy policy.