OpenCTI MCP

Integrer FlowHunt med OpenCTI MCP for at automatisere indsamling, berigelse og respons på trusselsinformation. Muliggør realtidsdataindsamling, centraliseret in...

Forbind FlowHunt til OpenCTI med OpenCTI MCP Server for kraftfuld, automatiseret threat intelligence og forbedrede sikkerhedsarbejdsgange.

FlowHunt giver et ekstra sikkerhedslag mellem dine interne systemer og AI-værktøjer, hvilket giver dig granulær kontrol over hvilke værktøjer der er tilgængelige fra dine MCP-servere. MCP-servere hostet i vores infrastruktur kan problemfrit integreres med FlowHunts chatbot samt populære AI-platforme som ChatGPT, Claude og forskellige AI-editorer.

OpenCTI MCP Server er en Model Context Protocol (MCP) server, der muliggør problemfri integration med OpenCTI (Open Cyber Threat Intelligence)-platformen. Ved at fungere som bro mellem AI-assistenter og OpenCTI threat intelligence-databasen, kan AI-klienter forespørge, hente og interagere med cyber threat intelligence-data via et standardiseret interface. Denne server muliggør opgaver som søgning efter malwareinformation, forespørgsler på indikatorer for kompromittering, håndtering af brugere og grupper samt filoperationer. Udviklere kan bruge den til at automatisere sikkerhedsarbejdsgange, berige LLM-output med realtids threat data og strømline adgangen til handlingsorienteret intelligence i deres udviklings- og driftsmiljøer.

Ingen prompt-skabeloner er angivet i repositoryet eller dokumentationen.

Ingen eksplicitte ressourcer er beskrevet i den tilgængelige dokumentation eller repository-filer.

Ingen specifikke værktøjer er nævnt i dokumentationen eller koden. Dokumentationen beskriver kun overordnede funktioner og API-muligheder, men oplister ikke MCP-værktøjer eller deres funktionssignaturer.

.env.example til .env og opdater med dine OpenCTI-legitimationsoplysninger.{

"mcpServers": {

"opencti": {

"command": "node",

"args": ["path/to/opencti-server/build/index.js"],

"env": {

"OPENCTI_URL": "${OPENCTI_URL}",

"OPENCTI_TOKEN": "${OPENCTI_TOKEN}"

}

}

}

}

.env.example til .env og udfyld dine OpenCTI-detaljer.{

"mcpServers": {

"opencti": {

"command": "node",

"args": ["path/to/opencti-server/build/index.js"],

"env": {

"OPENCTI_URL": "${OPENCTI_URL}",

"OPENCTI_TOKEN": "${OPENCTI_TOKEN}"

}

}

}

}

.env.example som .env og indtast din OpenCTI URL og token.{

"mcpServers": {

"opencti": {

"command": "node",

"args": ["path/to/opencti-server/build/index.js"],

"env": {

"OPENCTI_URL": "${OPENCTI_URL}",

"OPENCTI_TOKEN": "${OPENCTI_TOKEN}"

}

}

}

}

.env.example til .env og opdater med dine værdier.{

"mcpServers": {

"opencti": {

"command": "node",

"args": ["path/to/opencti-server/build/index.js"],

"env": {

"OPENCTI_URL": "${OPENCTI_URL}",

"OPENCTI_TOKEN": "${OPENCTI_TOKEN}"

}

}

}

}

{

"mcpServers": {

"opencti": {

"command": "node",

"args": ["path/to/opencti-server/build/index.js"],

"env": {

"OPENCTI_URL": "${OPENCTI_URL}",

"OPENCTI_TOKEN": "${OPENCTI_TOKEN}"

}

}

}

}

Brug af MCP i FlowHunt

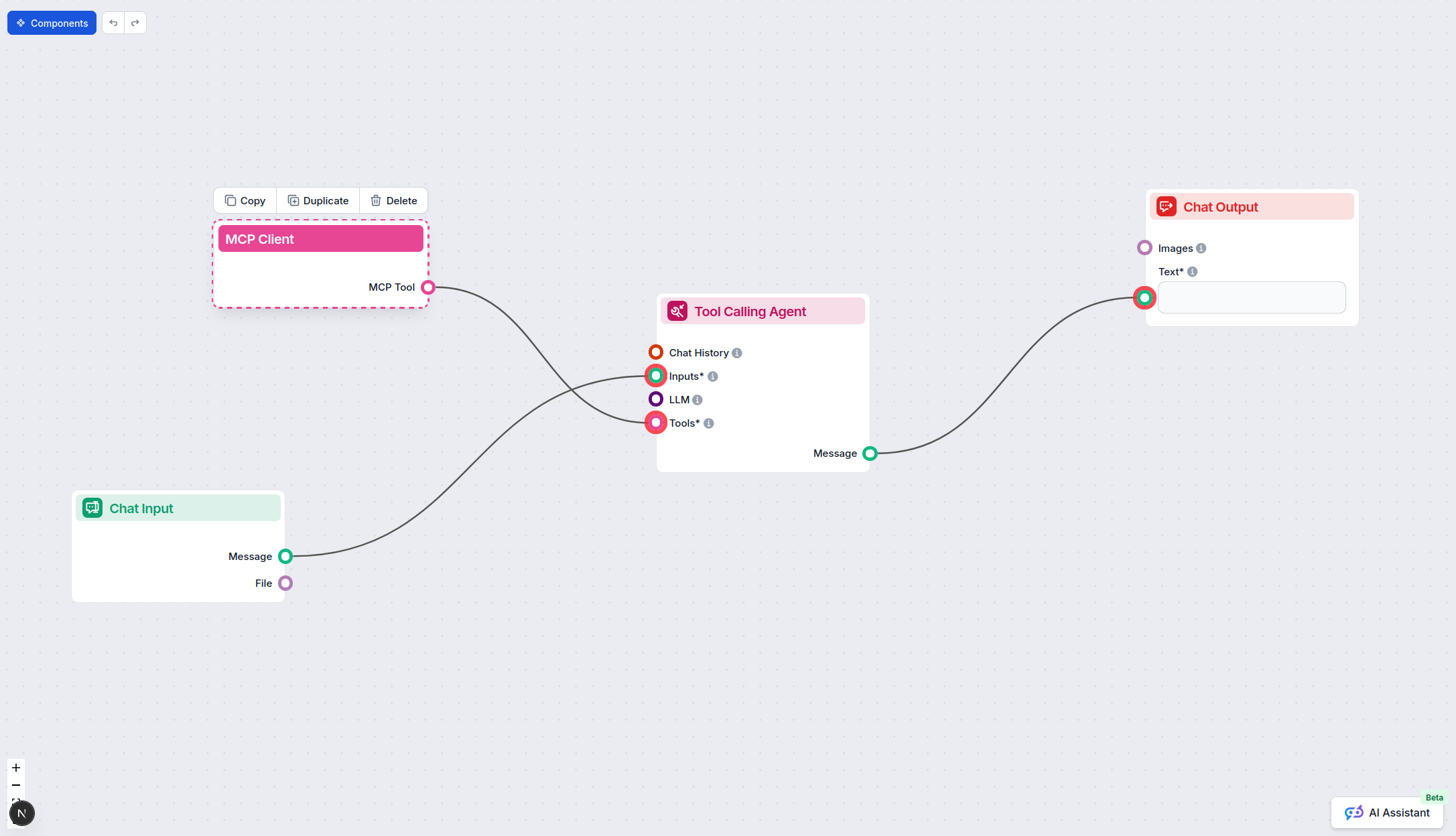

For at integrere MCP-servere i dit FlowHunt-flow skal du starte med at tilføje MCP-komponenten til dit flow og forbinde den til din AI-agent:

Klik på MCP-komponenten for at åbne konfigurationspanelet. I systemets MCP-konfigurationssektion indsætter du dine MCP-serverdetaljer med dette JSON-format:

{

"opencti": {

"transport": "streamable_http",

"url": "https://yourmcpserver.example/pathtothemcp/url"

}

}

Når det er konfigureret, kan AI-agenten nu bruge denne MCP som et værktøj med adgang til alle dens funktioner og muligheder. Husk at ændre “opencti” til det faktiske navn på din MCP-server og udskifte URL’en med din egen MCP-server URL.

| Sektion | Tilgængelighed | Detaljer/Noter |

|---|---|---|

| Oversigt | ✅ | Grundlæggende beskrivelse i README |

| Liste over Prompts | ⛔ | Ingen prompt-skabeloner angivet |

| Liste over Ressourcer | ⛔ | Ingen eksplicitte MCP-ressourcer beskrevet |

| Liste over Værktøjer | ⛔ | Ingen specifik værktøjsliste i dokumentation |

| Sikring af API-nøgler | ✅ | Brug af miljøvariabler dokumenteret |

| Sampling Support (mindre vigtigt i evaluering) | ⛔ | Ingen omtale af sampling support |

Ud fra den tilgængelige dokumentation og kode giver OpenCTI MCP Server et klart overblik og robuste opsætningsinstruktioner, men mangler eksplicitte detaljer om ressourcer, prompts, værktøjer og avancerede MCP-funktioner såsom sampling eller roots-konfiguration.

Baseret på dokumentationen giver denne MCP-server et godt fundament for OpenCTI-integration og har solide opsætnings- og sikkerhedspraksisser, men mangler gennemsigtighed omkring MCP-specifikke funktioner (såsom værktøjer, ressourcer, prompts og sampling). Derfor vurderer vi denne MCP-implementering til 5/10 for overordnet fuldstændighed og anvendelighed til LLM-integration.

| Har en LICENSE | ✅ (MIT) |

|---|---|

| Har mindst ét værktøj | ⛔ |

| Antal Forks | 10 |

| Antal Stars | 18 |

Implementer OpenCTI MCP Server med FlowHunt for at automatisere adgang til cyber threat intelligence, berige LLM-svar og strømline SOC-operationer. Sikker, skalerbar og effektiv.

Integrer FlowHunt med OpenCTI MCP for at automatisere indsamling, berigelse og respons på trusselsinformation. Muliggør realtidsdataindsamling, centraliseret in...

OpenSearch MCP Server muliggør problemfri integration af OpenSearch med FlowHunt og andre AI-agenter, hvilket giver programmatisk adgang til søge-, analyse- og ...

Integrer FlowHunt med TickTick MCP Server for at låse op for kraftfuld, AI-drevet automatisering af opgavestyring. Forbind dine AI-agenter problemfrit for at op...

Cookie Samtykke

Vi bruger cookies til at forbedre din browsingoplevelse og analysere vores trafik. See our privacy policy.